BugKu--------POST

题目

解题思路

代码分析

$what=$_POST['what']; //定义一个变量名为what,以post方式提交

echo $what; //输出这个what变量的值

if($what=='flag') //如果这个变量得到值为flag

echo 'flag{****}'; //echo 'flag{****}';

解题方式

- 使用hackbar进行post方式进行提交

- 使用burpsuite进行抓包修改

解题过程

使用hackbar解题

打开hackbar,将Post data勾选上,在下方输入what=flag,获取到flag

使用burpsuite解题

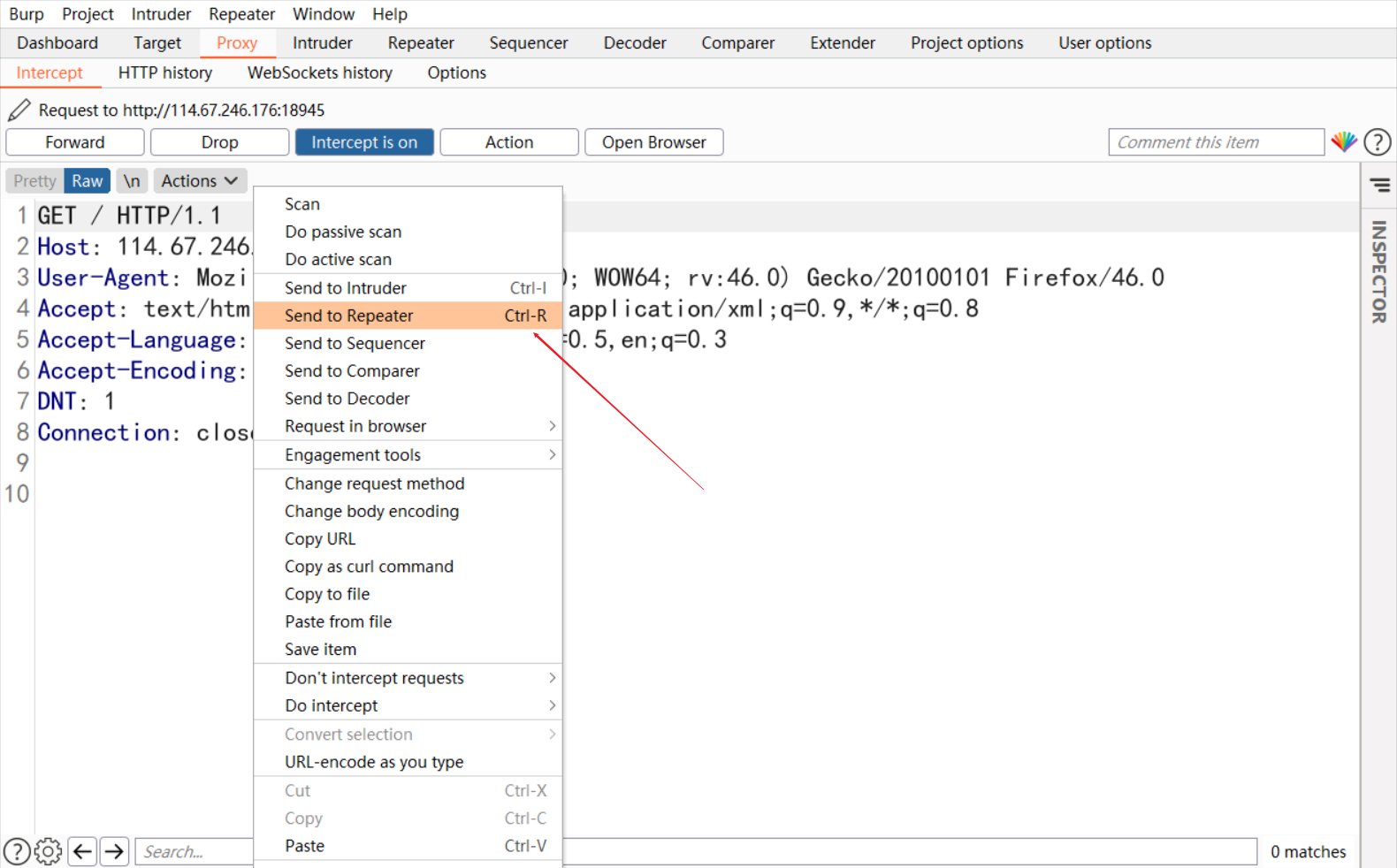

- 右键发送到repeater模块下

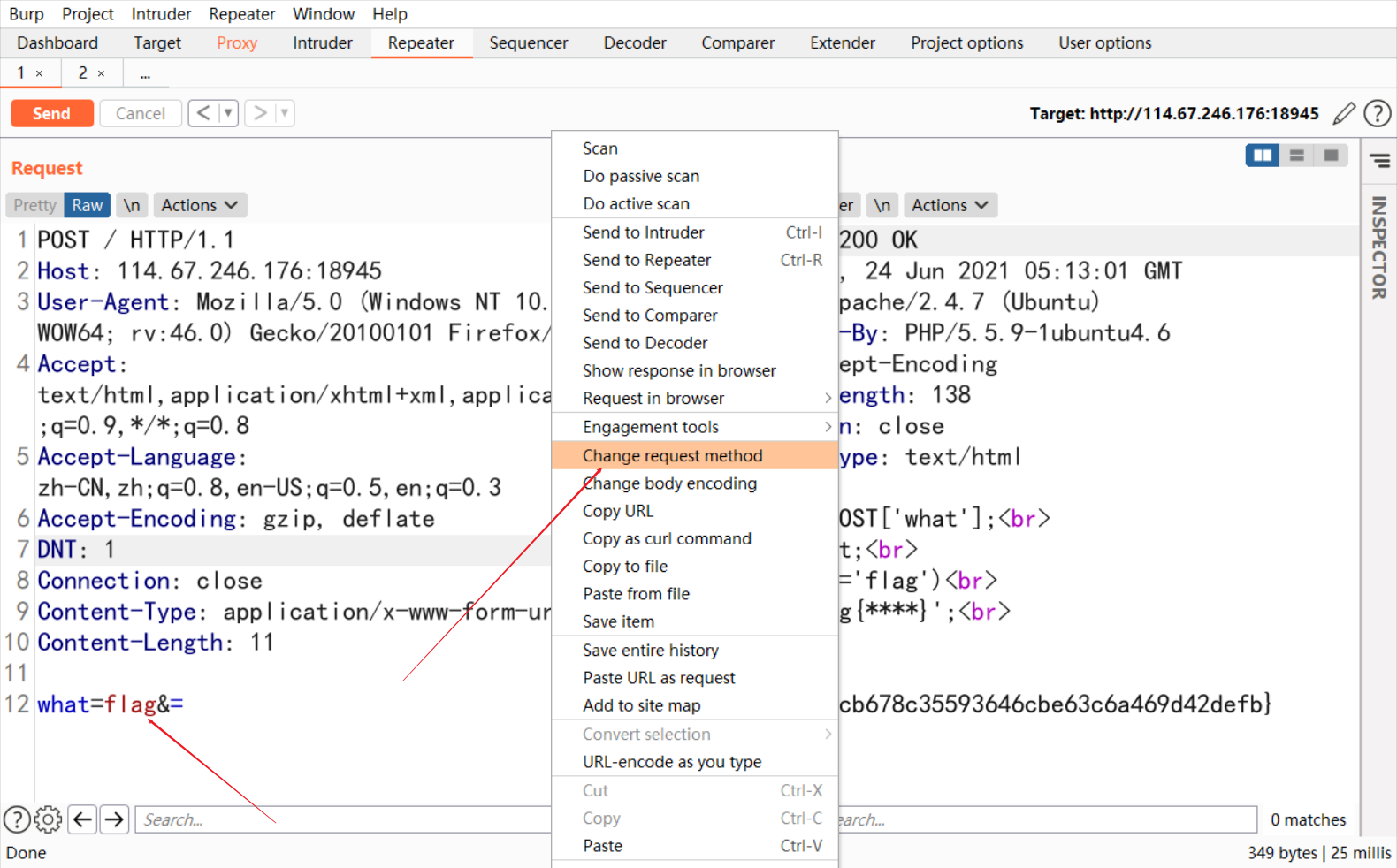

- 在repeater模块下右键,改变提交方式,Change request method

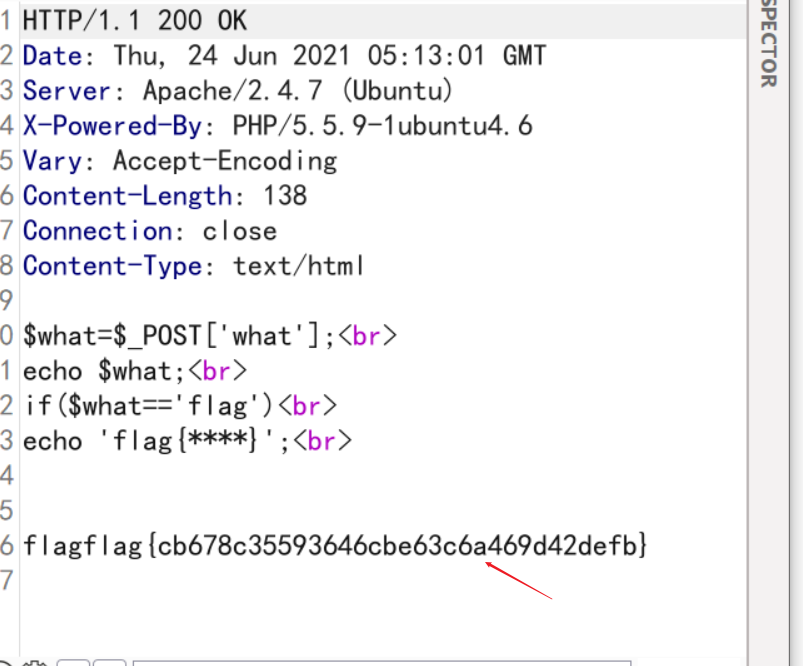

- 得到flag

1270

1270

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?