web1

直接查看源代码就可以看到flag

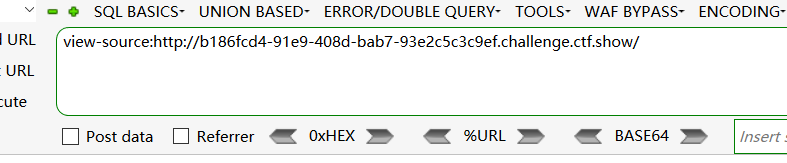

web2

无法直接查看源代码了

在url前加上view-source:

flag就在源代码中

web3

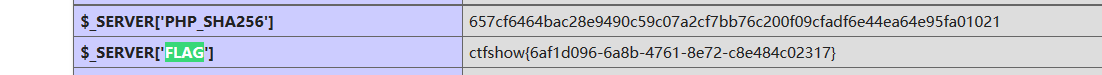

同样看不到源码,根据提示那就抓个包

出flag:

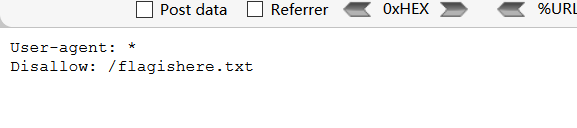

web4

robots协议也叫robots.txt(统一小写)是一种存放于网站根目录下的ASCII编码的文本文件,

它通常告诉网络搜索引擎的漫游器(又称网络蜘蛛),此网站中的哪些内容是不应被搜索引擎的

漫游器获取的,哪些是可以被漫游器获取的。因为一些系统中的URL是大小写敏感的,所以robots.txt的文件名应统一为小写。robots.txt应放置于网站的根目录下。如果想单独定义搜索引擎的漫游器访问子目录时的行为,那么可以将自定的设置合并到根目录下的robots.txt,或者使用robots元数据

http://0f1ee691-ce2e-4bd3-a41a-0f84db732001.challenge.ctf.show/robots.txt

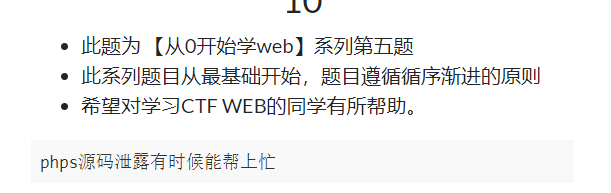

web5

提示phps源码泄露,直接访问index.phps

提示下载文件:

打开文件后发现flag

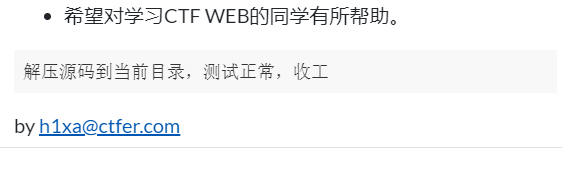

web6

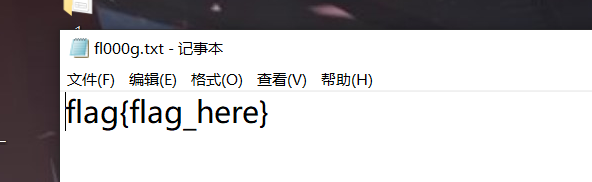

看来是要下载文件,有经验的直接搜www.zip,也可以用御剑扫一下:

有这样两个文件

那直接访问fl000g.txt:

web7

由于前两天刚好学了git泄露,我盲猜一下直接访问.git

web8

我以为还是git泄露,用GitHack这个工具:

之后进入git bash命令行:

git log 没有发现日志

此时我们猜测会不会是SVN泄露或者HG泄露:

先来试一下svn,用dvcs-ripper这个工具跑一下,没什么有用的信息

最后还是直接.svn,给我整吐了

web9

提示vim缓存,刚好跟ctfhub上面有道题一样:

可以看我之前写的文章,就不再赘述https://blog.csdn.net/qq_45927819/article/details/121191560

web10

跟cookie有关,那抓包可以直接明了看到cookie,先抓下包试试:

web11

dns解析

web12

一定有后台文件了,可以扫描一下,访问/admin

出现了用户名和密码框

根据提示用户名就是admin,密码在网站最下方:应该就是那串数字

登陆成功后,就出现flag了

web13

果然在网页下方发现了document

输入用户名和密码得到flag

web14

根据提示到editor下面,出现一个编辑框

在下面的功能键发现可以查看到文件目录

并在/var/www/html/nothinghere看到fl000g.txt,访问得flag

web15

访问/admin页面 发现有一个忘记密码操作,需要输入地址 在主页面下面看到QQ邮箱,通过QQ号查询邮箱,是西安的 修改密码成功,用户名 admin 登录成功获得flag

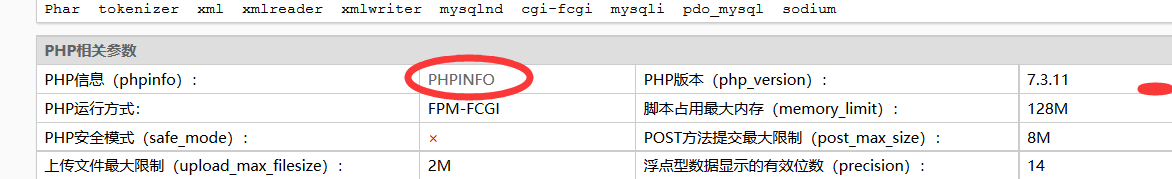

web16

考察PHP探针,php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡 流量、系统负载、服务器时间等信息。 url后缀名添加/tz.php 版本是雅黑PHP探针,然后查看phpinfo搜索flag

搜索flag

web17

ctfshow的网站ip就是flag

web18

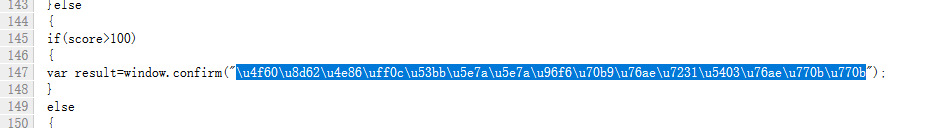

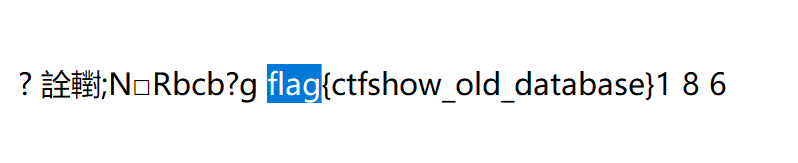

打开之后是一个游戏,要达到101分才能给flag,

我们先查看一下js文件:

拿去unicode解码

查看110.php

web19

一个登录框,我们查看一下源代码:

通过post方式提交用户名和密码

web20

之前没有接触过,查看提示:mdb文件是早期asp+access构架的数据库文件 直接查看url路径添加/db/db.mdb 下载文件通过txt打开或者通过EasyAccess.exe打开搜索flag

3943

3943

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?