题目截图

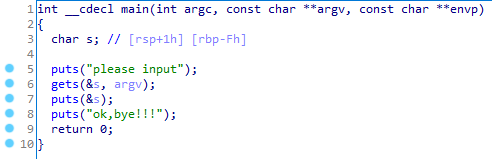

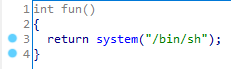

使用IDA打开附件,反汇编为C语言找到两个函数

可以看到主函数中定义了一个字符类型的变量s(这里IDA出了点问题,实际上应该是char s[15]),并使用gets()对其进行赋值,那么这里便存在栈溢出的漏洞,我们只需要想办法执行函数fun()就可以获得shell,进而获得flag,从IDA中可以看出定义s的大小为15个字节

所以到达到溢出的目标位置就需要填充15+8=23个字节,另外从IDA中可以看出fun()的起始地址为0x401186

BUUCTF-Pwn-rip

最新推荐文章于 2024-04-26 17:43:46 发布

题目截图使用IDA打开附件,反汇编为C语言找到两个函数可以看到主函数中定义了一个字符类型的变量s(这里IDA出了点问题,实际上应该是char s[15]),并使用gets()对其进行赋值,那么这里便存在栈溢出的漏洞,我们只需要想办法执行函数fun()就可以获得shell,进而获得flag,从IDA中可以看出定义s的大小为15个字节所以到达到溢出的目标位置就需要填充15+8=23个字节,另外从IDA中可以看出fun()的起始地址为0x401186所以我们可以构造payload=‘a’*23+

题目截图使用IDA打开附件,反汇编为C语言找到两个函数可以看到主函数中定义了一个字符类型的变量s(这里IDA出了点问题,实际上应该是char s[15]),并使用gets()对其进行赋值,那么这里便存在栈溢出的漏洞,我们只需要想办法执行函数fun()就可以获得shell,进而获得flag,从IDA中可以看出定义s的大小为15个字节所以到达到溢出的目标位置就需要填充15+8=23个字节,另外从IDA中可以看出fun()的起始地址为0x401186所以我们可以构造payload=‘a’*23+

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4885

4885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?