12 web漏洞,SQL注入之简要SQL注入

前言:

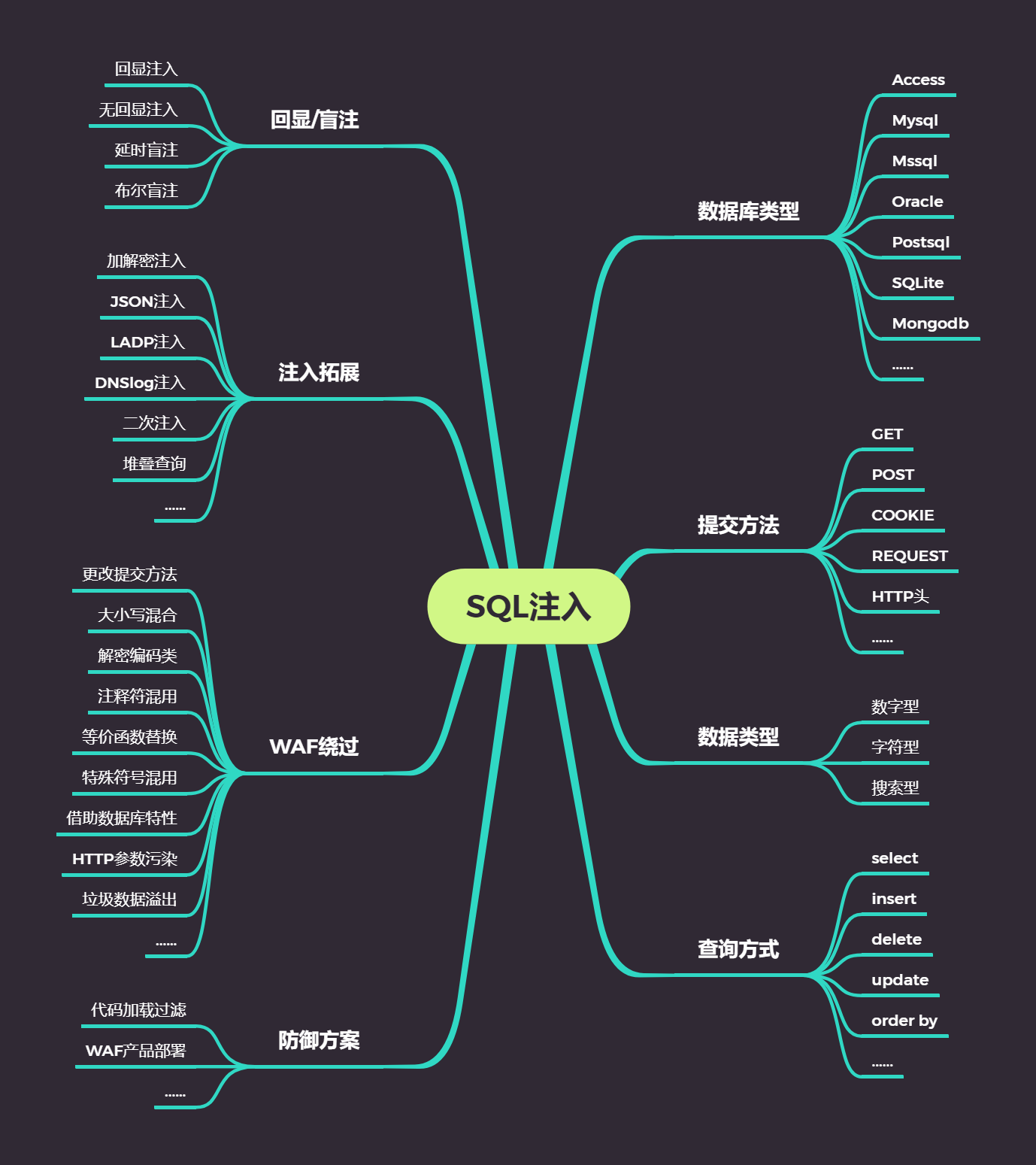

在本系列课程学习中,SQL 注入漏洞将是重点部分,其中 SQL 注入 又非常复杂,区分各种数据库类型,提交方法,数据类型等注入,我们需 要按部就班的学习,才能学会相关 SQL 注入的核心。同样此类漏洞是 WEB 安全中严重的安全漏洞,学习如何利用,挖掘,修复也是很重要的

SQL注入中需要学习到的知识点

(右边比较容易理解,左边比较困难)

SQL注入在安全测试中的危害

1.SQL注入能够操控数据库里面的数据

2.可以直接进行后门的写入,直接getshell

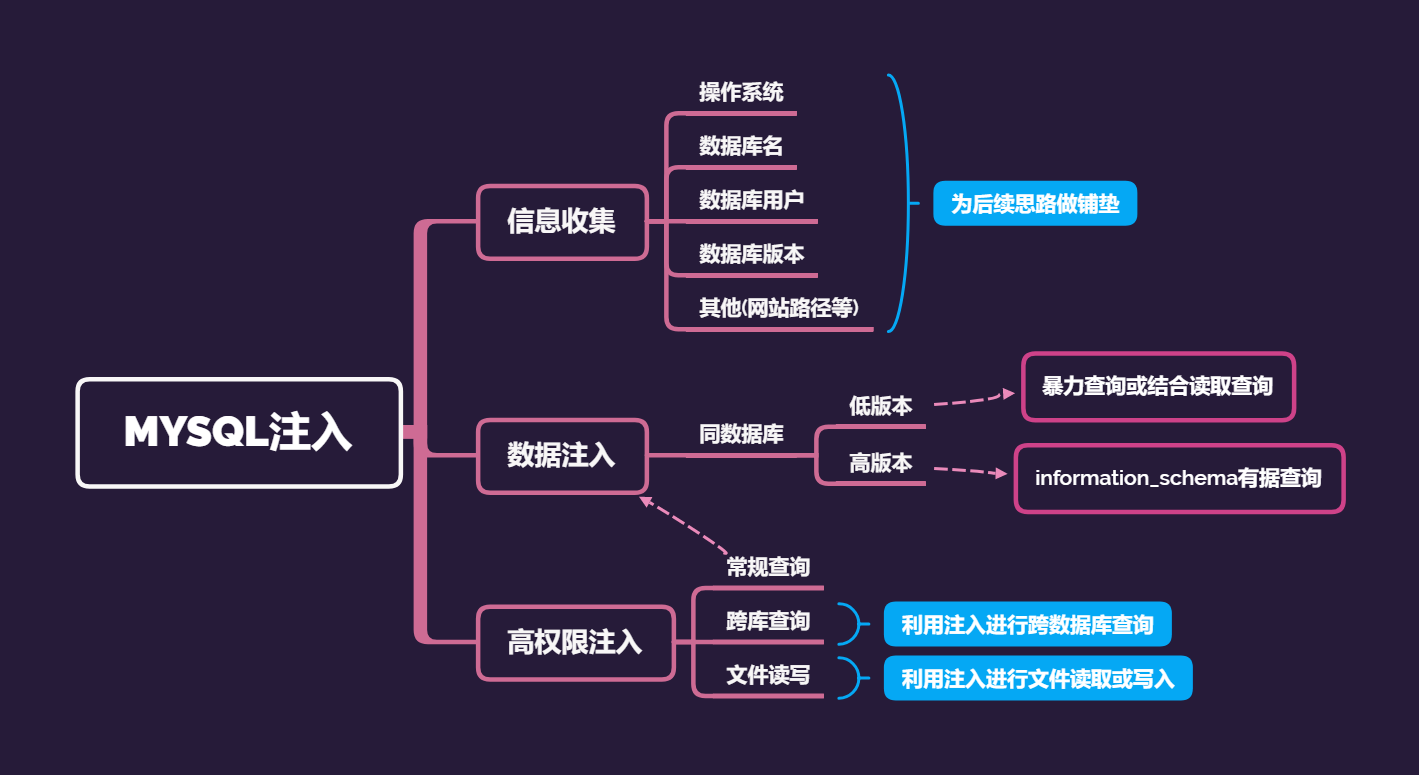

MySql注入

思维导图:

-

1.信息收集(为后面操作做准备)

操作系统

数据库名

数据库用户(不是操作系统的用户)

数据库版本

其他(网站路径等)

2.数据注入

根据数据库版本

低版本

暴力查询结合读取查询

高版本

information_schema有据查询

3.高权限注入

常规查询

跨库查询

文件读写(需要网站路径)

如何判断注入点:

老办法:

and 1=1 页面访问正常

and 1=2页面访问错误

可能存在注入点

MYSQL数据库

数据库A=网站A=数据库用户A

表名

列名

数据

数据库B=网站B=数据库用户B

。。。。。。

数据库C=网站C=数据库用户C

。。。。。。

在MYSQL5.0以上版本中,存在一个自带数据库名为information_schema;他是一个存储记录所有数据库名,表名,列名的数据库,也相当于可以查询他来获取指定数据库下的表名、列名信息

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?