小迪安全第17天 web漏洞,SQL注入之二次,加解密,DNS等注入

最新推荐文章于 2022-10-31 09:00:00 发布

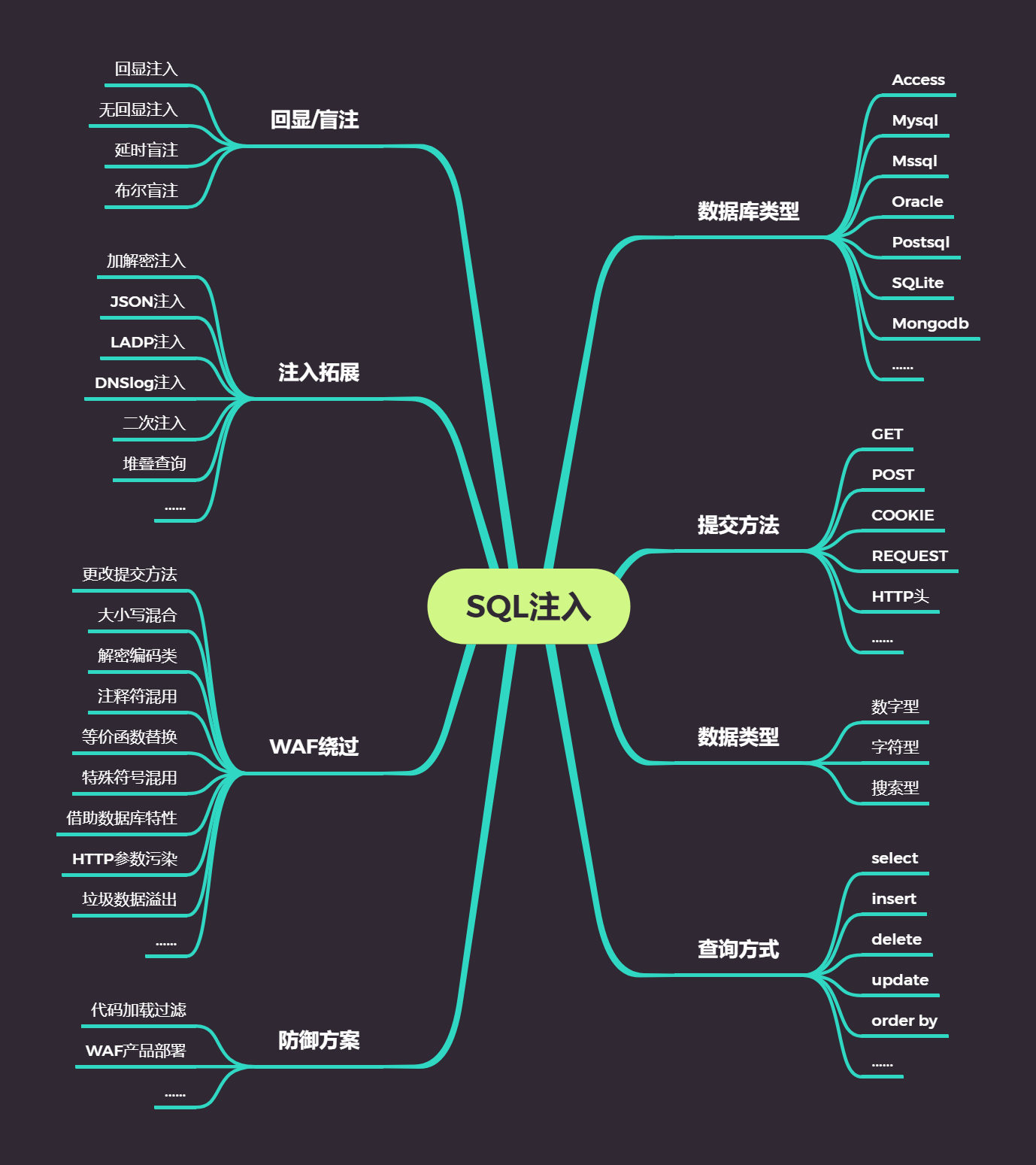

本文探讨了Web安全中的几种漏洞类型,包括加解密注入,通过base64编码进行SQL注入的案例分析;二次注入,解释了如何通过存储恶意数据实现SQL二次注入;DNSlog带外注入的概念及应用;以及中转注入,讲解了如何在编码注入点利用sqlmap进行测试。

本文探讨了Web安全中的几种漏洞类型,包括加解密注入,通过base64编码进行SQL注入的案例分析;二次注入,解释了如何通过存储恶意数据实现SQL二次注入;DNSlog带外注入的概念及应用;以及中转注入,讲解了如何在编码注入点利用sqlmap进行测试。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

764

764

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?