文件分析-开机启动文件

1、一般情况下,各种木马、病毒等恶意程序,都会在计算机开机启动过程中自启动

在Windows系统中可以通过以下三种方式查看开机启动项

(1)利用操作系统中的启动菜单

C:\User\Administrator\AppDate\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

(2)利用系统配置文件msconfig

(3)利用注册表

HKEY_CURRENT_USERS/software/Microsoft/Windows/CurrentVersion/Run

二、文件分析-temp临时异常文件

temp(临时文件夹),位于C:\Documents and Settings\Administrator\Local Settings\内。很多临时文件放在这里,用来收藏夹,浏览网页的临时文件,编辑文件等

使用运行 输入 %temp%可以直接打开temp文件夹

查看temp文件夹,发现PE文件(exe,dll,sys),或者是否具有特别大的tmp文件

将文件上传到在线检测网站进行检测

三、文件分析-浏览器文件分析

在被黑客拿下的服务器,很有可能会使用浏览器进行网站的访问。因此我们可以查看浏览器记录查看,探索浏览器是否被使用下载恶意代码。

(1)浏览器痕迹查看

(2)浏览器下载文件查看

(3)浏览器Cookie信息查看

四、文件分析-文件时间属性分析

1、在Window系统下,文件属性的时间属性具有:创建时间、修改时间、访问时间(默认情况下禁用)。

默认情况下,计算机是以修改时间作为展示

如果修改时间要早于创建时间那么这个文件存在很大可疑

使用中国菜刀等工具修改的,修改时间,通过文件属性可以查看到创建时间、修改时间、访问时间。

五、文件分析-最近打开文件分析

window系统中默认记录系统中最近打开使用的文件信息

可以在目录C:\Documents and Settings\Administrator\Recent下查看,也可以使用win+r 打开运行框,输入%UserProfile%\Recent查看。然后利用window中的筛选条件查看具体时间范围的文件

六、进程分析-可疑进程发现与关闭

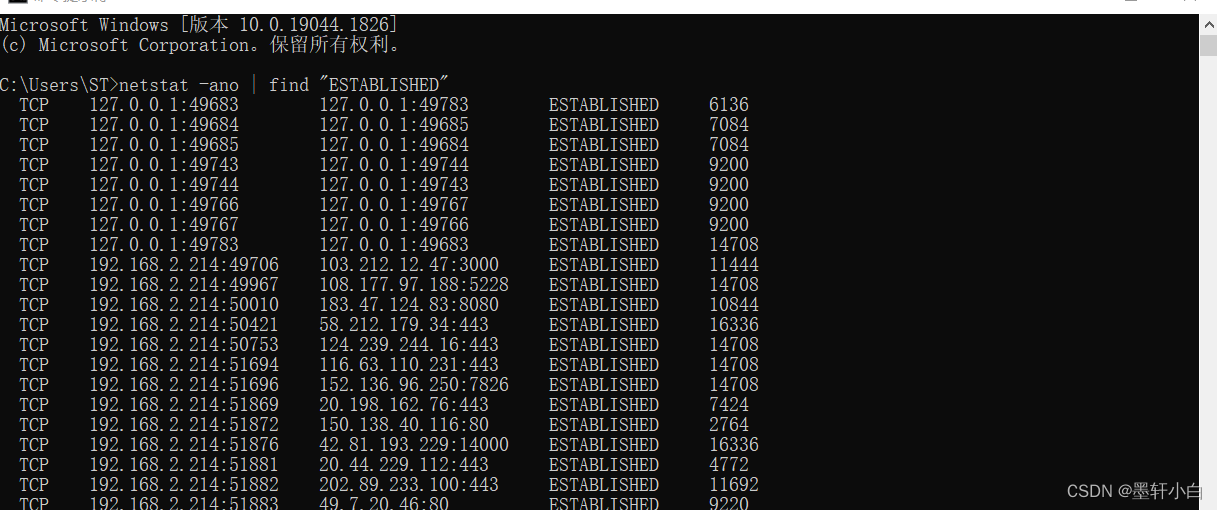

1、计算机与外部网络通信是建立在TCP或UDP协议上的,并且每一次通信都是具有不同的端口(0-65535)。如果计算机被木马后,肯定会与外部网络通信,那么此时就可以通过查看网络连接状态,找到对应的进程ID,然后关闭进程ID,然后关闭进程ID就可以关闭连接状态。

1、netstat -ano | find "ESTABLISHED" 查看网络建立连接状态

2、tasklist /svc | find "PID" 查看具体PID进程对应的程序

3、tasklist /PID pid值 /T 关闭进程

七、系统信息-Windows计划任务

在计算机中可以通过设定计划任务,在固定时间执行固定操作。一般情况下,恶意代码也有可能在固定的时间设置执行。

使用at命令可以对计划任务进行管理,直接输入at可以查看当前计算机中保存的计划任务

注:window10系统提示at命令已经不可用,建议使用schtasks.exe命令查看

当然也可以在可视化的计划任务管理中进行管理

八、系统信息-隐藏账户发现与删除

隐藏账户,是指“黑客”入侵之后为了能够持久保持对计算机访问,而在计算机系统中建立的不轻易被发现的计算机账户。

最为简单的隐藏账户建立:net user test$ test /add && net localgroup administrator test$ /add 其中$符号可以导致系统管理员在使用net user时,无法查看到test$用户。

883

883

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?