第一种取巧

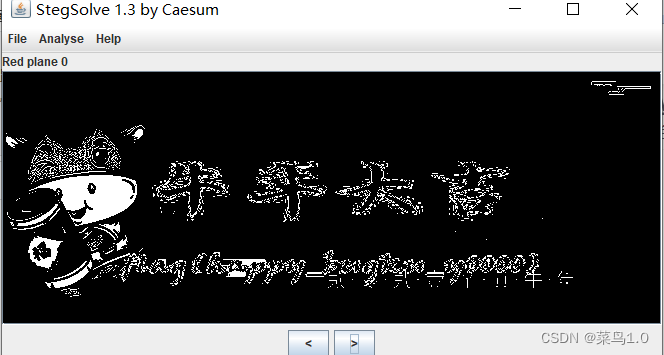

直接用stegsolve打开flag.png

能勉强看出flag{happy_bugku_y0000} 根据提示则正确的flag为:

flag{(背景颜色)_(字体颜色)_this_is_a_fake_flag}

背景颜色 红 黑 猜

字体颜色:黄 黑 白 猜

得到flag{red_black_happy_bugku_y0000}

第二种 正常做法

用winhex打开图片 发现最后有一个压缩包 分离出来

里面有个hint.txt 压缩包加密了 试了一下不是伪加密

找了半天没有找到密码 直接暴力破解 得到密码 88558585

得到hint.txt 给了解题提示

一开始没有反应过来啥意思 直到我看了flag.png的像素值

发现就红色不能被10整除 那 根据flag.png = realflag.png + other.png

other.png = int(flag.png / 10) * 10 就是other.png 的 red 是flag.png 的red减掉个位的值

realflag.png 的像素就是 red的flag.png red的各位

直接写python脚本得到两张图片

from PIL import Image

# 读取图片

img = Image.open('flag.png')

# 对图片的每个像素进行除法操作

for x in range(img.width):

for y in range(img.height):

pixel = img.getpixel((x, y))

#print(pixel)

# 假设图片是灰度图,只有一个通道

#print(pixel)

new_pixel = int(pixel[0]/10)*10 #得flag.png red减掉个位的值

#print(new_pixel)

img.putpixel((x, y), (new_pixel,pixel[1],pixel[2]))

# 保存修改后的图片

img.save('other.png')

# 读取图片

img = Image.open('flag.png')

# 对图片的每个像素进行除法操作

for x in range(img.width):

for y in range(img.height):

pixel = img.getpixel((x, y))

#print(pixel)

# 假设图片是灰度图,只有一个通道

#print(pixel)

new_pixel = pixel[0]-int(pixel[0]/10)*10#得flag.png red个位的值

#print(new_pixel)

img.putpixel((x, y), (new_pixel,pixel[1],pixel[2]))

# 保存修改后的图片

img.save('realflag.png')

到这来 一开始也没事思路了 乱搞一通的时候 用stegsolve 查看realflag.png的时候发现了flag 真会藏啊

根据提示 flag格式是 图片背景颜色+字体颜色+flag

一开始我看背景颜色是白色 直接用白色white写进flag提交发现不对 用绿色也不对 搞了半天背景颜色还是红色 这里有点坑

flag:flag{red_black_happy_bugku_y0000}

348

348

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?