前言提醒

取证工具ProDiscover在网上讲解操作的文章实在太少,一是prodiscover是用于磁盘取证的工具,本身比较小众比不上其他的编程软件能用到的地方多,二是这个工具是用来恢复提取磁盘中被删除的文件,是比较隐晦的软件。

需要注意事项

prodiscover是使用于Windows环境下的专业软件,由于是国外的软件,所以能接触到的软件版本偏低,没有中文版,在国内的视频网站和热门的网站上目前找不到讲解操作视频

本文章是分享经验不是标准过程,每个人在实验出现的问题是不一样的。

安装环境

这里建议安装在虚拟机上的Windows7或者Windows10的环境中,Windows11没试过,特别提醒安装在虚拟机的环境中,这样出现任何情况都不会影响到物理机,建议预留的磁盘剩余要足够大,这个软件的实验特别吃磁盘。这个软件的扫描磁盘和恢复不需要联网,在本地进行,所以安装在虚拟机即可。

在虚拟机Windows10 系统下安装成功的prodiscover的桌面图标

软件和取证的磁盘

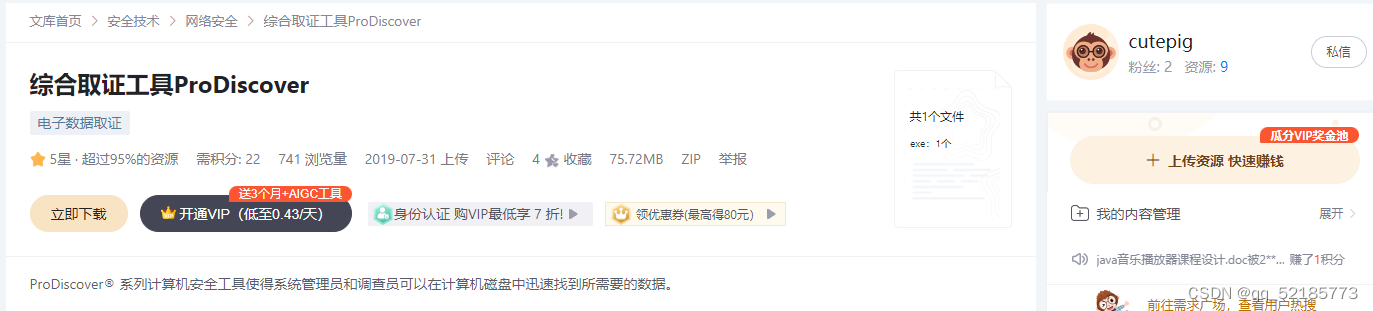

软件这里用的是在CSDN上找的,我的也上传了到这个账号的资源上了,如果不通过可以在CSDN上找

我自己上传的的prodiscover软件的链接prodiscover下载链接,在资源中

上面的链接失效的话,其他的CSDN上的下载位置:csdn上下载prodiscover软件的链接

取证的磁盘也就是后面扫描的磁盘是U盘代替,因为U盘的空间小,插入虚拟机的Windows10中也是一个磁盘。这里特别提醒,选择的U盘空间能小就小,8GB或者16GB即可,里面的文件有被删过的

prodiscover 在扫描的时候能扫描到添加的磁盘,对于原本虚拟机中的Windows的唯一的磁盘C盘不一定能扫描到,也不放便取证恢复文件。

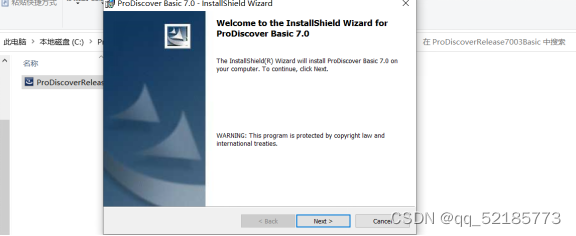

安装软件

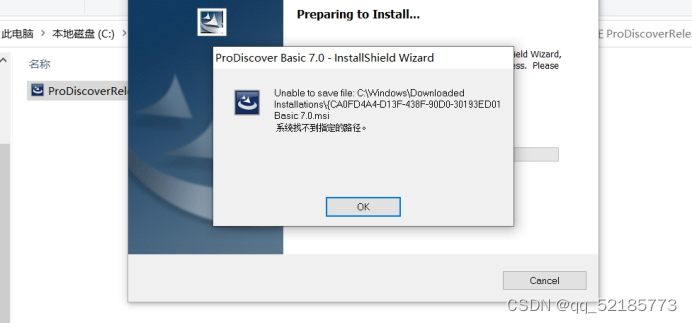

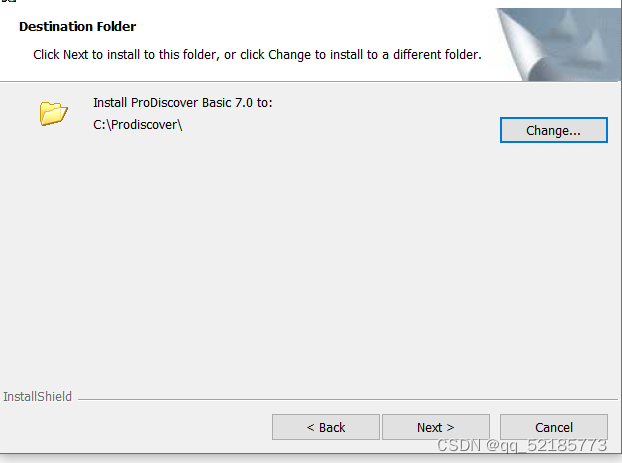

获取prodiscover 的压缩包 解压安装程序这里出现找不到路径 更换路径到C盘,因为是虚拟机,也只有一个C盘。

更换路径后 点击 next 安装软件

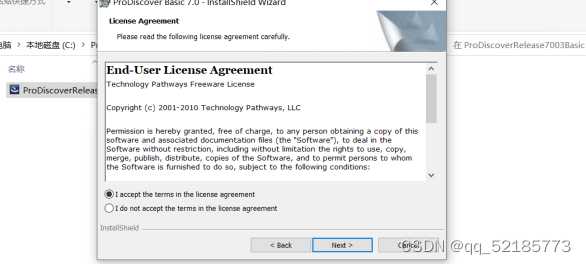

选择接受协议 点击next

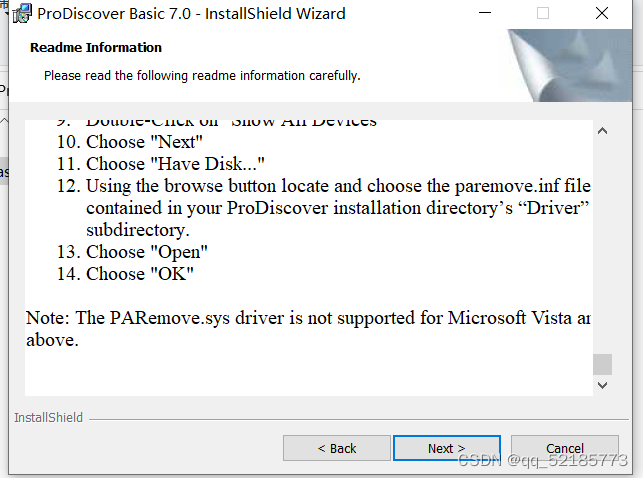

协议最底部 没有勾选选项 点击 next

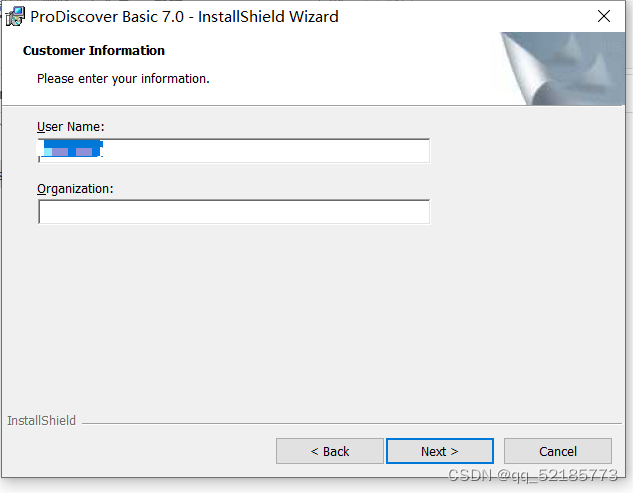

用户名 username可以更改 这里选择默认电脑自己的开机命名

更改文件路径到C盘后 点击next 继续下一步

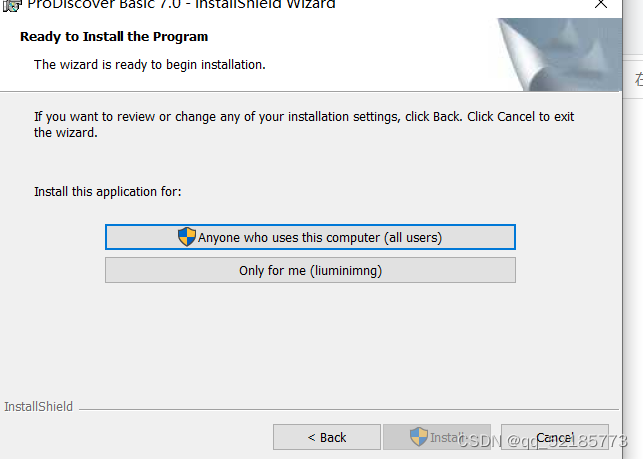

点击上方的anyone who uses the computer 否则会安装失败

安装完成

操作过程

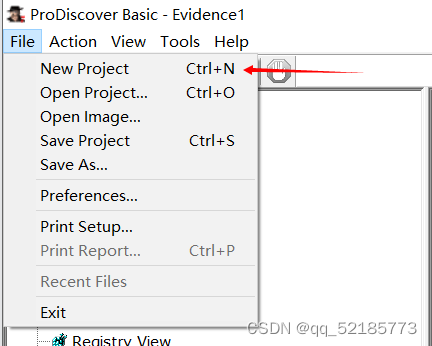

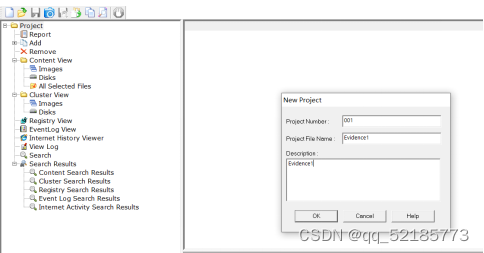

打开软件点击file 选择 new project创建 新建项目这里命名 project number命名为001 project file name 命名为 Evidence1 命名不要出现中文

创建新项目的编号名字等 project number命名为001 project file name 命名为 Evidence1 这里要用英文和数字 不要使用中文。

准备一个U盘 里面的有文件被删除过 被取证的磁盘的空间要尽可能的小,因为扫描磁盘后需要占据与被扫描磁盘相等的空间,所以另外准备好比被扫描磁盘空间大很多的磁盘用来存放文件,可以是另外插入的磁盘,也可以是虚拟机本身的剩余空间。

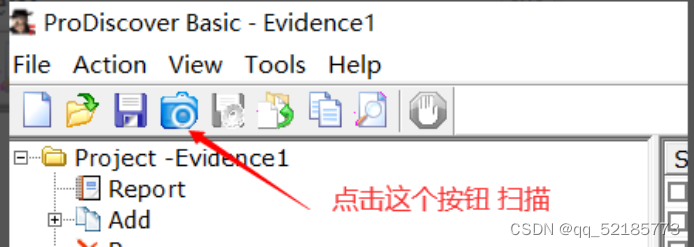

点击在view 下面的相机的图标,扫描需要取证的U盘

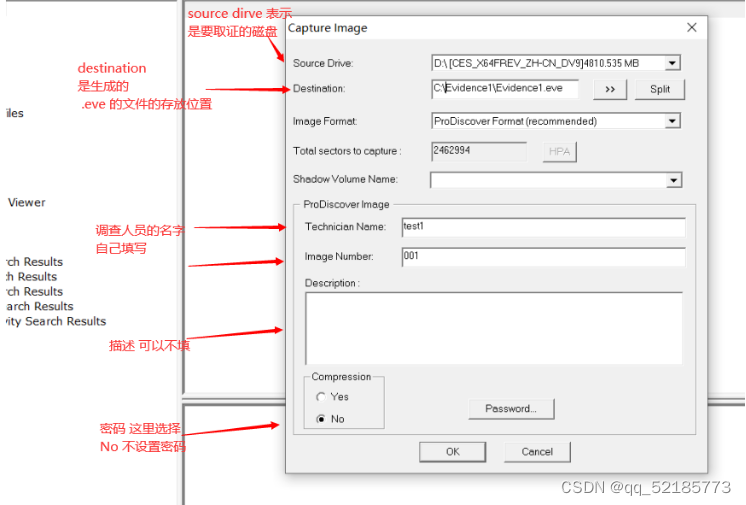

选择要捕获的磁盘, 选择后面生成的.eve磁盘镜像的存储位置等信息

Sourece Drive 点击 V 选择要取证的磁盘

Destination 点击 >> 选择创建生成的evidence的磁盘位置 创建 evidence.eve 文件 evidence.eve文件大小与被扫描的U盘大小相等。

在这里的的Destination 表示存放的目的地址 但是提前创建的话 不能创建后缀

是.eve的文件 所以是直接在这里点击 >> 选择创建的磁盘位置 创建 evidence.eve 文件

compresstion 选择No 不设置密码方面后续操作

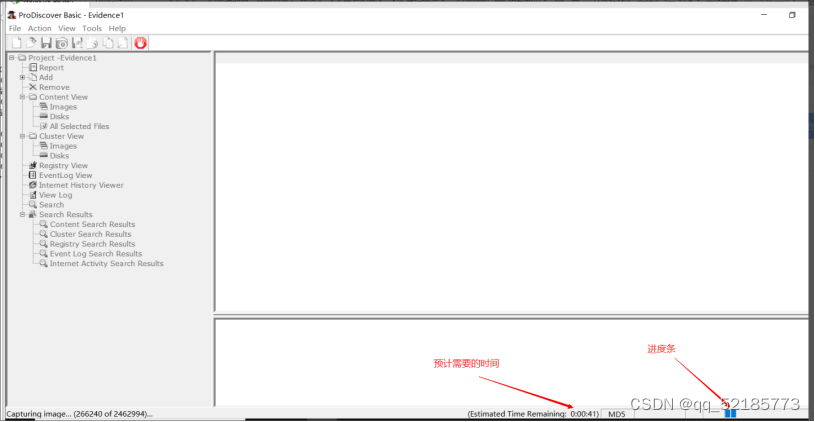

点击OK 后开始捕获图像 下方是进度 时间取决于要取证的磁盘大小和文件类型数量

出现这个界面表示成功

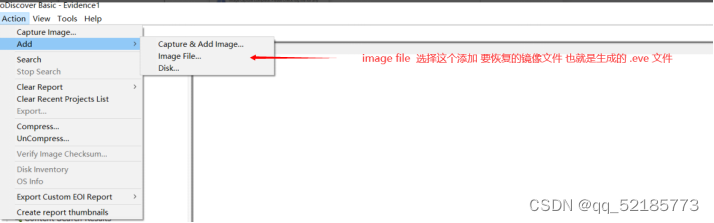

点击上方的action 然后选择 image file 添加要恢复的镜像

点击image file 然后进入之前存放的文件夹 选择镜像 也就是之前的destion存放.eve文件的 evidence1.eve

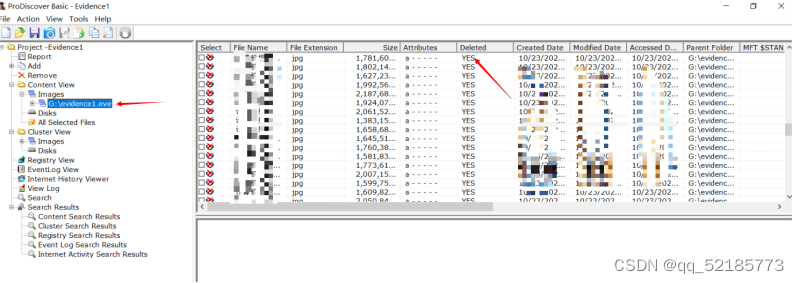

点击 content view 下面的 images ,点击生成的.eve 后缀的文件也就是之前生成的evidence1.eve 可以在右边显示这个要恢复的磁盘内所有信息 Deletes 下面是YES 的就是被删除的文件,还有被删除的日期等信息。

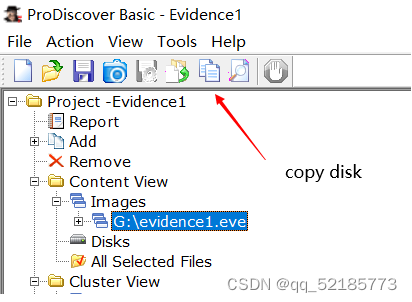

点击左上角的文档标识的按钮 copy disk 表示复制这个要恢复的磁盘

选这个image

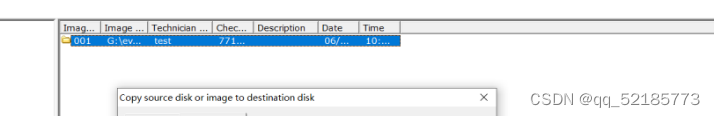

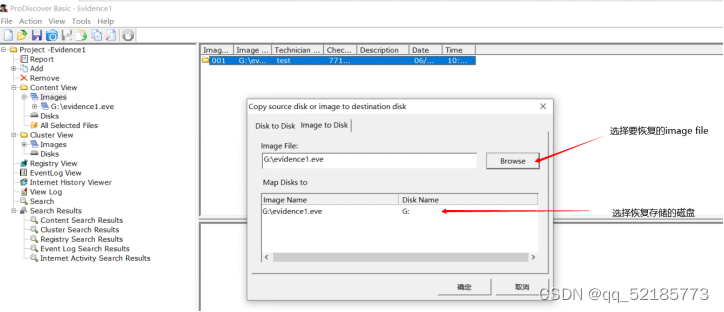

选择之前的生成的.eve 还有恢复后的要存储的磁盘 这里需要注意的是 存储恢复文件的磁盘的剩余空间必须要大于实验的U盘的空间 ,这也是前面提到的被扫描的磁盘选择插入的U盘,U盘的空间普遍不大,但是依然建议选择小U盘。

image file 是选择要恢复的镜像,也就是我们之前生成的evidence1.eve 点击Browse 选择 evidence1.eve 我们之前在选择的时候是存放在G磁盘

Map Disk to 中的 Disk Name 是 选择恢复后的文件要存放的磁盘

Map Disk to 中的 Image Name 是 选择要恢复的镜像,也就是evidence1.eve文件 我们之前在选择的时候是存放在G磁盘,所以这里的磁盘符号都是一样的。

选择好后点击确定

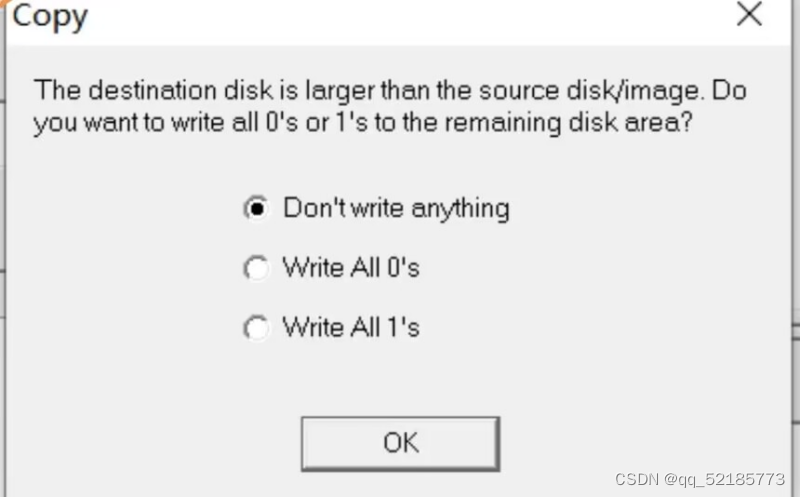

在上面页面点击确定后出现这个图片 表示现在要存储恢复文件的磁盘空余存储空间可能不足 此时要判定是否要继续恢复 如果剩余的空间足够 直接点击 OK,如果失败的话请重新选择足够大的磁盘。

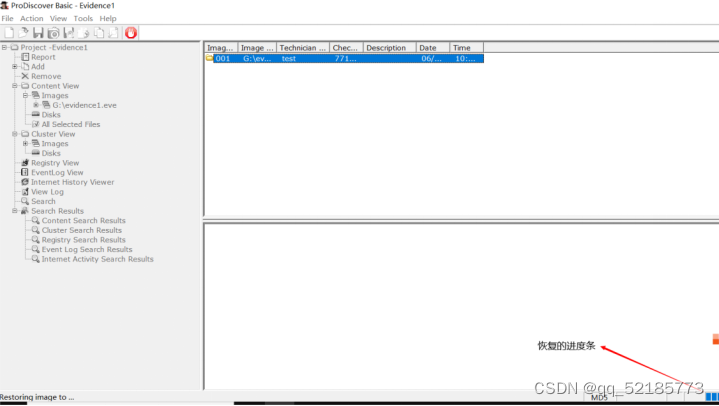

开始恢复文件 下面是进度条

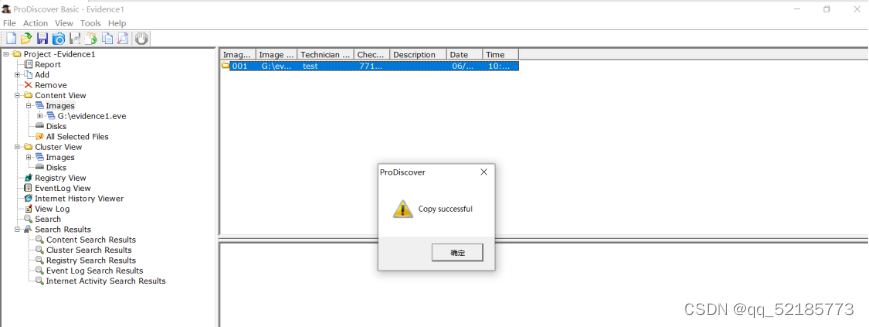

出现copy successful 表示恢复成功

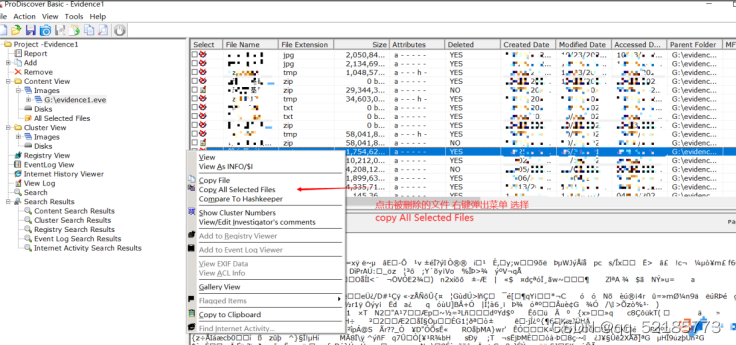

选择deleted 是YES的表示被删除的文件 鼠标指向选择好是哪个文件要恢复,点击右键 弹出菜单 选择 copy all selected files 恢复

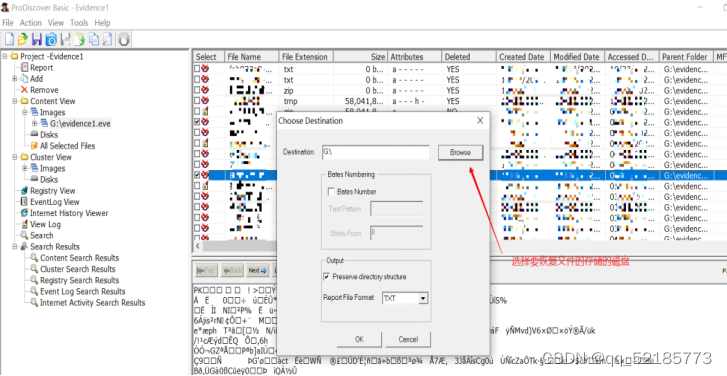

点击browse 选择要存放的磁盘,这里选择磁盘G,这里可以注意到被选中要恢复的文件前面的框是由√的

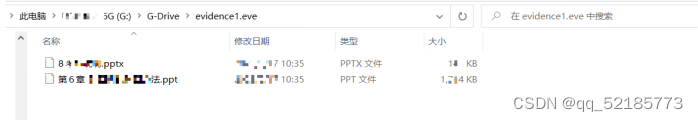

找到存储恢复文件的磁盘G,磁盘内的G-Drive 文件 里面是之间命名的evidence1.eve 文件,里面是存储的被恢复的文件

evidence1.eve 出现文件 表示恢复文件成功

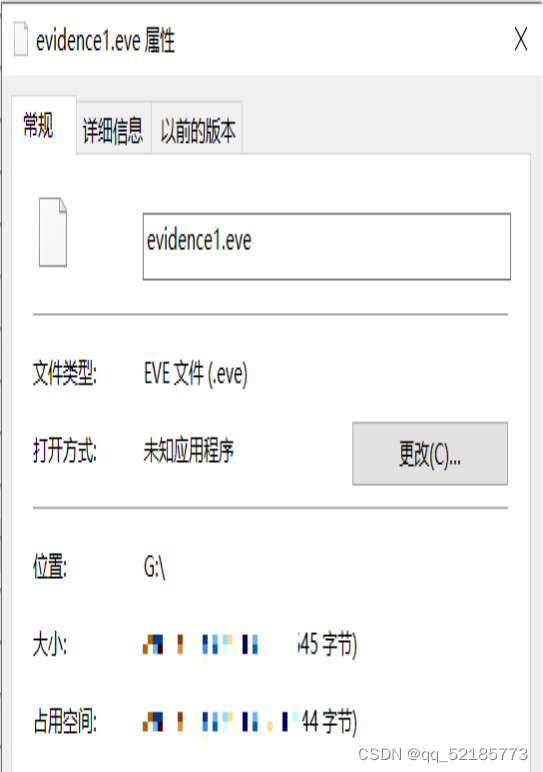

存储恢复的磁盘,也就是磁盘G 被占用了取证U盘的空间大小左右的空间

之前的evidence1.eve 的文件大小正好是 U盘的内存大小

319

319

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?