2021研究生网络实验研究生作业

实验目的:

- 练习网络子网划分,分析子网掩码作用,为网络设置合理子网掩码以及网关。

- 练习Wireshark抓包工具,抓取各类协议、应用的数据包进行分析,展示,深入了解网络数据包知识,进行直观展示。

实验工具:

- 上网查找子网掩码计算工具或手动计算。

- CMD窗口、浏览器、抓包(Wireshark等)工具。

实验内容:

- 查看本机所在网段,针对本网段进行子网划分,划分为4或者8个子网,详细写出过程,写出每个子网的网络号、可容纳主机数量。写出子网掩码、每个子网的网关。

- 安装抓包工具,分别针对Ping命令、Tracert命令、DNS协议、FTP协议、HTTP协议进行抓包分析。

1实验一

1.1 划分子网

1.1.1 获取本地地址

方法一:Win+R打开运行输入CMD回车,然后再输入ipconfig回车,就可以查看IP地址,如图1.1.1所示。

图1.1.1 ipconfig命令查看IP地址

方法二:可以通过开始—控制面板—网络和共享中心—本地连接—详细信息查看,如图1.1.2所示。

图1.1.2本机控制面板查看IP地址

根据两种方法查询到本机的IP地址以及子网掩码,以下为查询到的信息:

IPv4地址: 192.168.43.15

子网掩码: 255.255.255.0

综上,本机IP地址属于C类地址,也属于私有地址。网络地址求解过程如下:

将子网掩码写成二进制:11111111 11111111 11111111 00000000

将IP地址写成二进制: 11000000 10001010 00101011 00001111

将子网掩码和IP地址逐位相“与”,得出网络地址为:

11000000 10001010 00101011 00000000即192.168.43.0

综上所述:

网络地址:196.168.43.0

子网掩码:255.255.255.0

1.2 针对本网段进行子网划分

1.2.1 划分4个子网

由于,那么,n>=2, 取n=2;

即取出2个主机位来划分子网,可划分4个子网。

可容纳主机数为 。

得出如下表1.2.1:

表1.2.1划分4个子网

| 网络号 | 子网掩码 | 可容纳主机数 | 子网网关 |

|---|---|---|---|

| 192.168.43.0 | 255.255.255.192 | 62 | 192.168.43.1 |

| 192.168.43.64 | :255.255.255.192 | 62 | 192.168.43.65 |

| 192.168.43.128 | : 255.255.255.192 | 62 | 192.168.43.129 |

| 192.168.43.192 | : 255.255.255.192 | 62 | 192.168.43.193 |

1.2.2 划分8个子网

由于8,那么,n>=3, 取n=3;

即取出3个主机位来划分子网,可划分8个子网。

可容纳主机数为30 。

得出如下表1.2.2:

表1.2.2划分8个子网

| 网络号 | 子网掩码 | 可容纳主机数 | 子网网关 |

|---|---|---|---|

| 192.168.43.0 | 255.255.255.224 | 30 | 192.168.43.1 |

| 192.168.43.32 | 255.255.255.224 | 30 | 192.168. 43.33 |

| 192.168.43.64 | 255.255.255.224 | 30 | 192.168. 43.65 |

| 192.168.43.96 | 255.255.255.224 | 30 | 192.168. 43.97 |

| 192.168. 43.128 | 255.255.255.224 | 30 | 192.168. 43.129 |

| 192.168. 43.160 | 255.255.255.224 | 30 | 192.168. 43.161 |

| 192.168. 43.192 | 255.255.255.224 | 30 | 192.168. 43.193 |

| 192.168. 43.224 | 255.255.255.224 | 30 | 192.168. 43.225 |

2实验二

2.1 PING命令的网络包捕获分析

PING命令是基于ICMP协议而工作的,发送四个包,正常返回四个包。以豆瓣网49.233.242.15为例,主要实验步骤为:

- 设置捕获过滤;

- 开始抓包;

- 在 DOS 下执行 ping www.douban.com命令,见下图2.1.1;

图2.1.1 dos下ping命令

- 停止抓包;

- 设置“显示过滤”: ip.addr==49.233.242.15,见下图2.1.2;

图2.1.2显示过滤图

- 选择某数据包,重点分析其协议部分,特别是协议首部内容,点开所有带+号的内容。

- 针对重要内容截屏,并解析协议字段中的内容,一并写入 WORD 文档中。

图2.1.3 ICMP数据信息:

实验分析:

通过简单的分析我们可以看到,Ping命令使用ICMP协议,每发送一个包到49.233.242.15后都会收到一个包,一共发送了四个包,收到四个包如所示。分析其中的一个包,可以看到其类型长度为8,其数据长度为32byte, 源地址为196.168.43.15,目的地址为:49.233.242.15,用ipv4。

2.2 TRACERT 命令数据捕获

观察路由跳步过程。

2.2.1 捕获 Tracert 192.168.117.1(本地虚拟机适配器)

实验步骤:

- 在执行tracert命令之前,先在Wireshark中过滤选择出192.168.117.1的相关请求,见下图2.2.2;

- 在cmd界面执行tracert命令,见下图2.2.1。

图2.2.1 执行tracert命令

截获到的数据如下图2.2.2:

图2.2.2 截获到的数据

通过对该虚拟机抓包,可以看出,抓到的协议类型主要有NBNS协议。

UDP协议:

图2.2.3 获取UDP协议信息

NBNS协议:

图2.2.4 获取NBNS协议信息

实验分析:

由图2.2.4可知,NBNS协议同时还包含了UDP协议,源端口为137,目标端口为137,表示在同一端口。源地址为192.168.43.15,目标地址为192.168.117.1。

2.2.2 捕获 Tracert 49.233.242.15(豆瓣网www.douban.com)

实验步骤:

- 在执行tracert命令之前,先在Wireshark中过滤选择出49.233.242.15的相关请求,见下图2.2.6。

- 在cmd界面执行tracert命令,见下图2.2.5。

图2.2.5 捕获豆瓣网

截获到的数据如下图2.2.6。

图2.2.6截获的数据信息

ICMP协议:

图2.2.7 获取ICMP协议信息

NBNS协议:

图2.2.8 获取NBNS协议信息

图2.2.9 获取NBNS协议中UDP协议信息

实验分析:

Tracert 49.233.242.15(豆瓣网www.douban.com)抓包出现了ICMP协议和NBNS协议,其中ICMP协议,NBNS协议为 TCP/IP 上的 NetBIOS 协议族的一部分,它在基于NetBIOS名称访问的网络上提供主机名和地址映射方法。

2.3 DNS协议

实验步骤:

- 打开wireshark ,打开豆瓣网;

- 抓包截图;

图2.3.1截获DNS协议数据

图2.3.2 获取DNS协议中UDP协议信息

图2.3.3 获取DNS协议信息

实验分析:

如图,DNS协议中,源地址为192.168.43.1,目的地址为:192.168.43.15,其中还包含了UDP协议,端口号为53,目的端口为57503,长度为55。

2.4 FTP协议包捕获与分析

实验步骤:

- 打开控制面板-程序-程序和功能-点击启动和关闭windows功能-点击打开红框内容;

图2.4.1 ftp服务器

- 电脑右键-管理-服务与应用程序-IIS管理器-网站右键添加网站

图2.4.2添加网站

- 登录到FTP服务器

图2.4.3登录ftp服务器

图2.4.4截获ftp协议数据

用Wireshark查看FTP、TCP、IP协议的首部信息,如下图2.4.5。

图2.4.5 获取ftp协议信息

实验分析:

通过对登陆过程的捕获可以看到,见上图2.4.4,登陆的账号为anonymous,密码为默认。如图2.4.5,FTP协议中可看到登录FT服务器是基于TCP协议,源端口号为21,目的端口号为55612,长度为58。

2.5 HTTP协议包的捕获与分析

实验抓包截图:

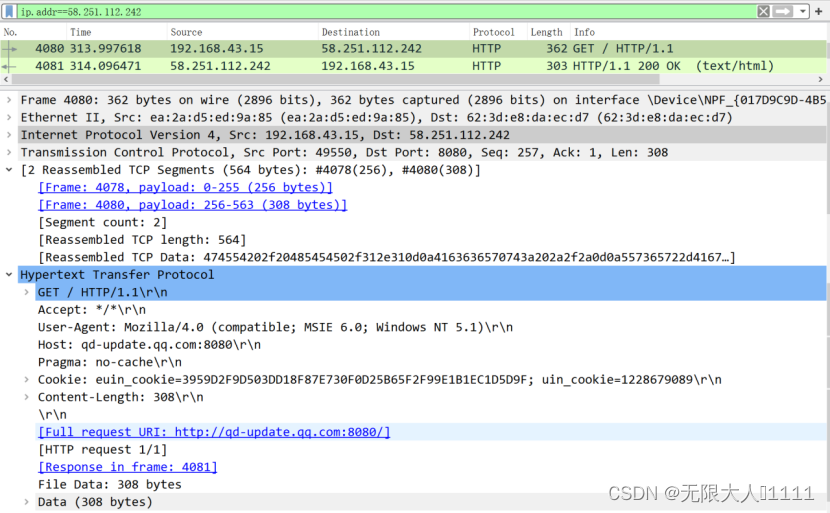

图2.5.1 获取http抓包数据

图2.5.2对192.168.43.15截取信息

图2.5.3 对数据信息的获取

实验分析:

如图2.5.3,HTTP协议中,进行了三次的TCP握手,从4080-4081,源地址为192.168.43.15,目的地址为58.251.112.242。TCP协议的源端口为49550,目的端口为8080。

5811

5811

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?