1.加密技术和认证技术

1.1对称加密和非对称加密

用户A给用户B发送的信息是明文,很容易被黑客C窃听,这时候需要对发送的信息进行加密,加密的方式可以是对称加密和非对称加密,如果对发送的信息使用对称加密,则会遇到一个问题,使用对称加密只要一把钥匙,加密和解密都是一把钥匙,在钥匙分发上会出现问题。于是就有了非对称加密,非对称加密有两把钥匙,一把钥匙是公钥一把钥匙是私钥,公钥 是公开的,所有人都有,这时候,使用接受方的公钥进行加密,接受方的私钥进行解密,很好的解决这个问题,但是现在又遇到一个问题,公钥加密有一个缺点,加密速度慢,但是对称加密速度快,所以就发明了混合加密方式。使用对称加密对发送的信息进行加密,然后在使用接收方的公钥对加密后的信息加密,这样就解决了信息窃听。

思考一下???信息窃听问题是解决了,但是如何去解决信息篡改,用户假冒,和发送发否认信息发送问题。

1.2摘要和数字签名

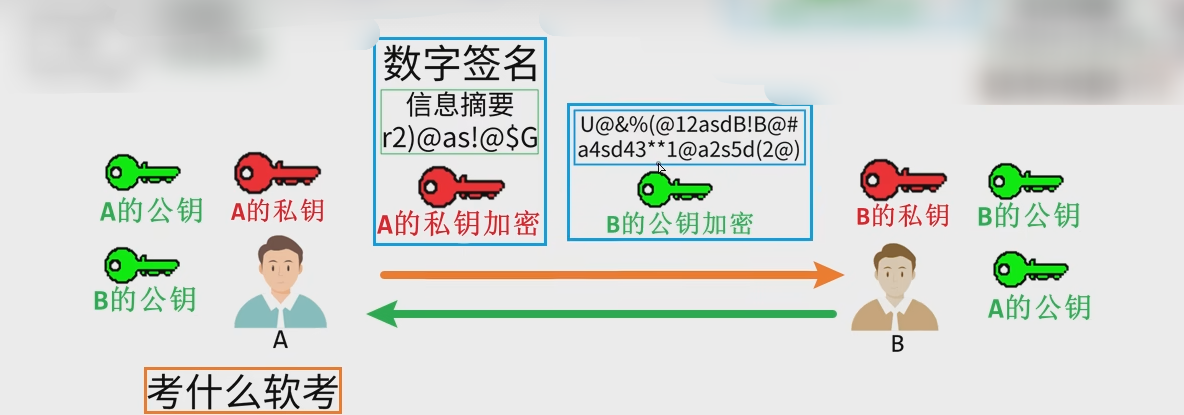

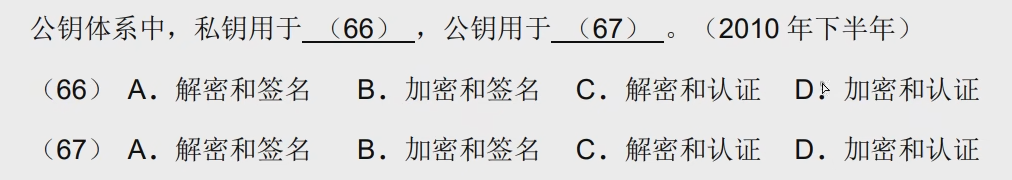

摘要和数字签名解决的是信息篡改和用户信息假冒问题,也顺带解决了解决了发送放否认发送的信息。数字签名相当于现实生活当中的按手印,使这个内容具有不可伪造性。对发送的信息使用接收方的公钥进行加密,对信息摘要使用发送放的私钥进行加密,接受方收到数据之后。首先验证信息摘要,使用发送方A的公钥对信息摘要进行解密,如果能解开,则发送方没有被伪造。其次使用接收方B的私钥对信息进行解密,解密后,对文本信息进行Hash运算,与摘要进行比对。

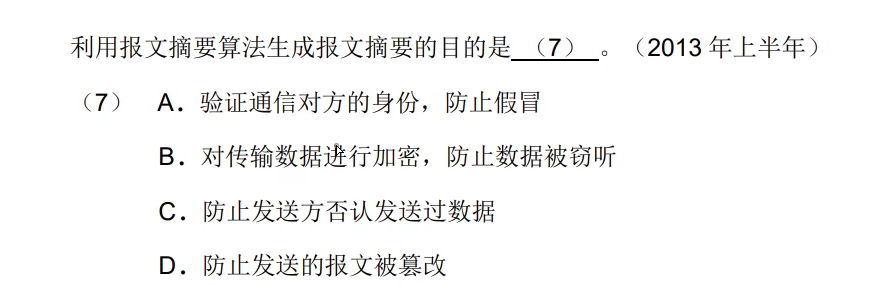

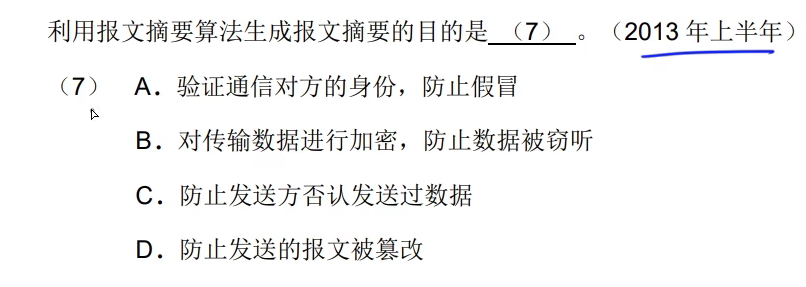

摘要:验证信息是否被篡改,对发送的明文进行Hash算法运算后,会得到一个摘要,放在密文后一块发送给接收方,接收方得到信息之后,对信息内容进行Hash运算,得到的摘要和发送的摘要进行对比,如果一致,则没有被篡改,如果不一样,则被篡改。

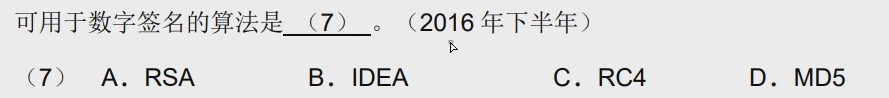

数字签名:用来验证发送方的信息是否被假冒和修改,使用发送方的私钥对信息进行加密也就是数字签名,接收方首先验证数字签名,验证成功则该消息没有被假冒且不能被否认,否则该消息的真实性为假冒发送。

1.3 数字证书

数字证书由CA权威机构进行颁发,用户将个人信息和公钥发送给CA权威机构,权威机构使用私钥对用户的个人信息和公钥进行数字签名。

1.4 专题训练

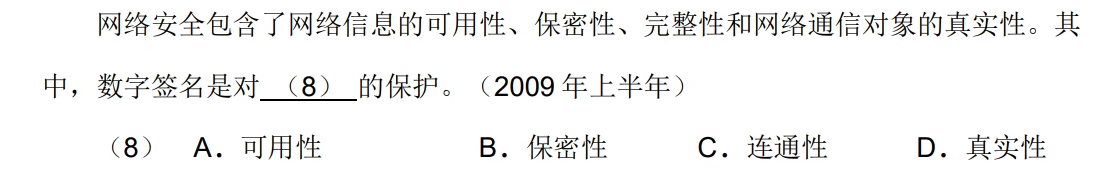

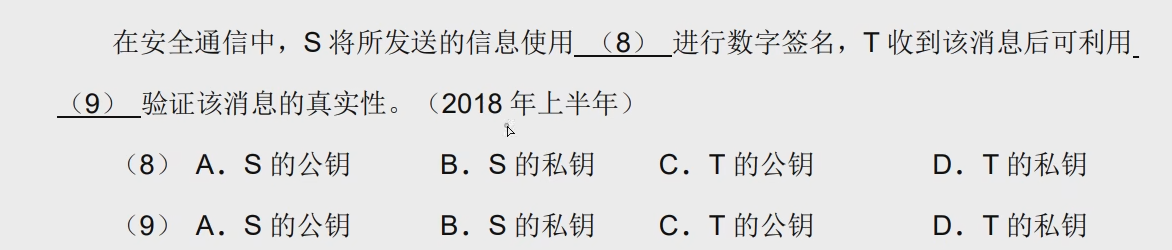

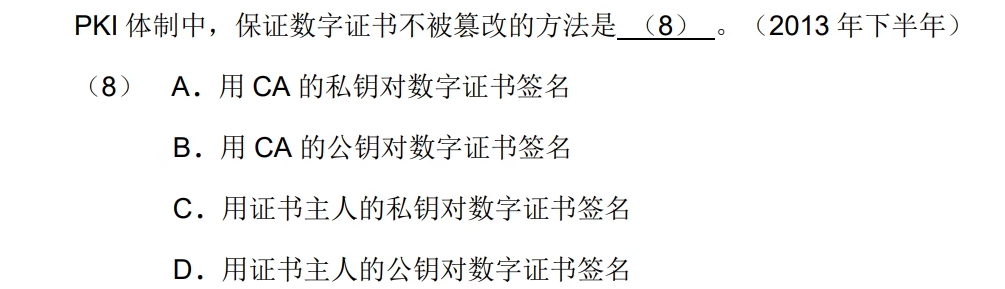

例题1:

答案:D

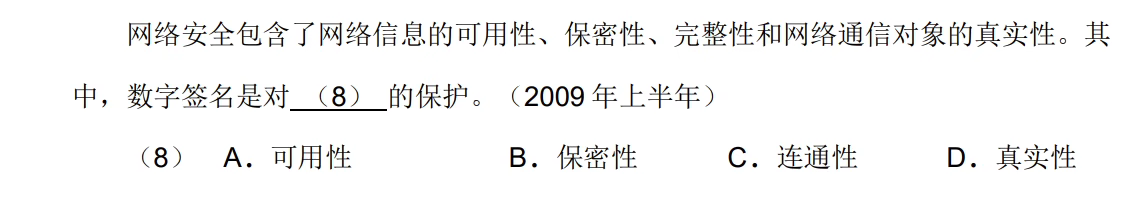

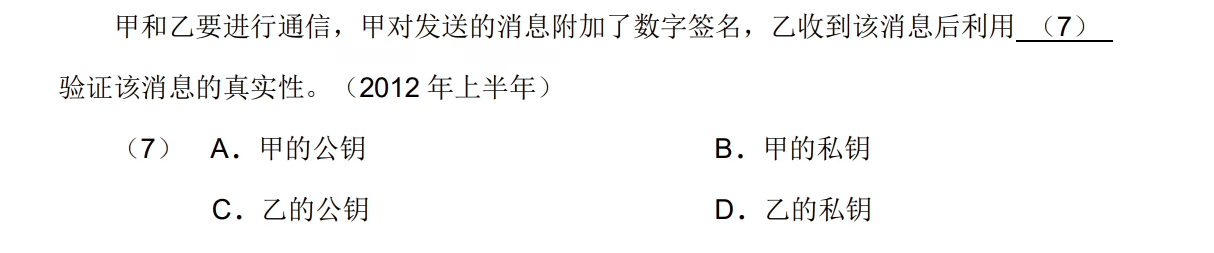

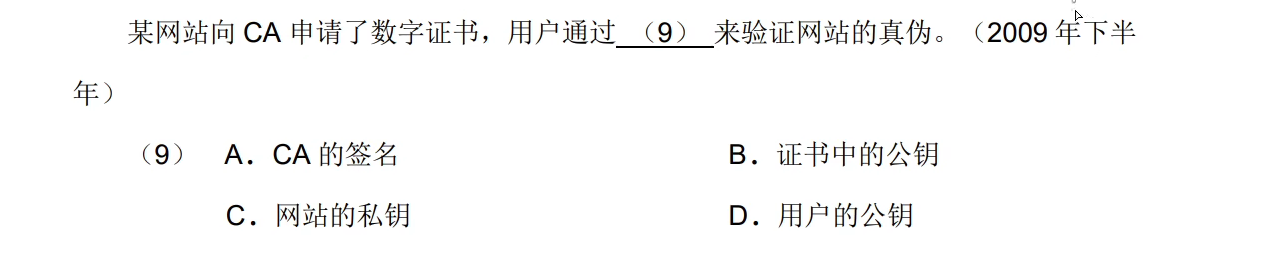

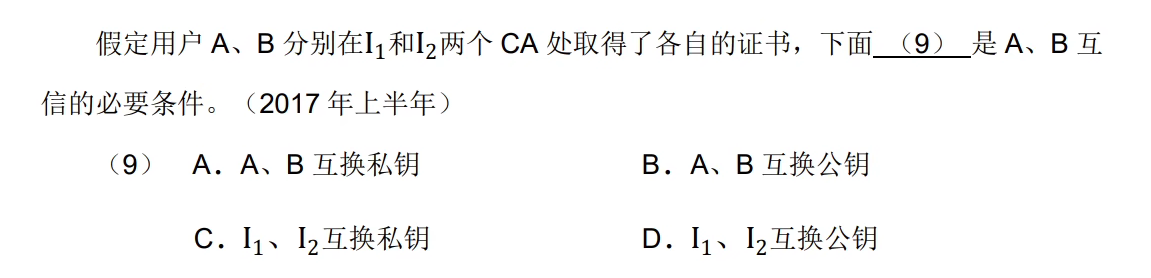

例题2:

答案:A,D

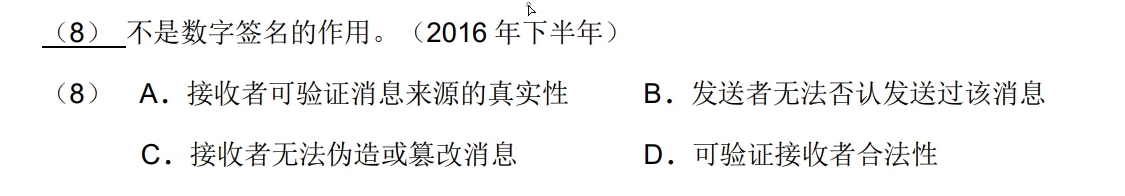

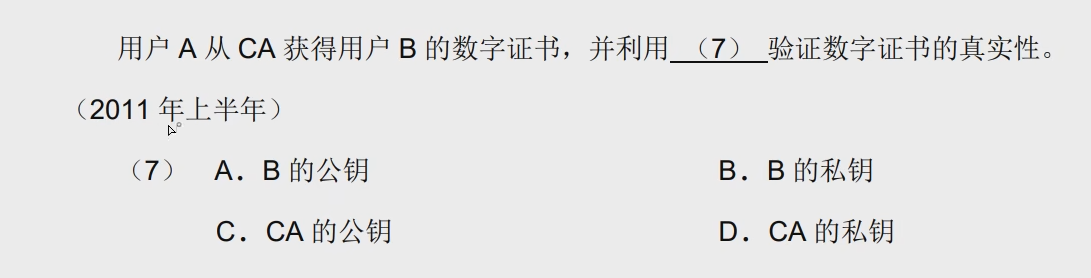

例题3:

例题4:

答案:D

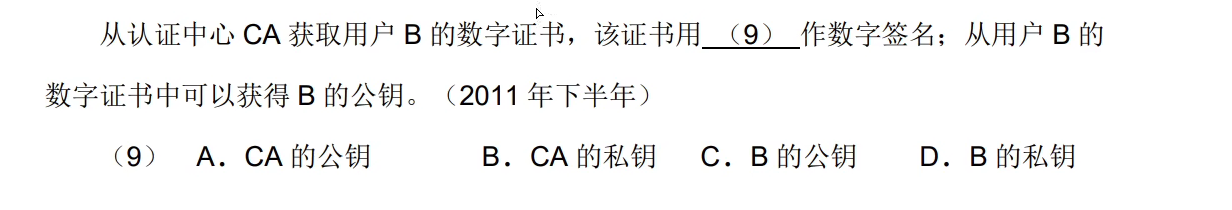

例题4:

答案:A

例题5:

答案:D

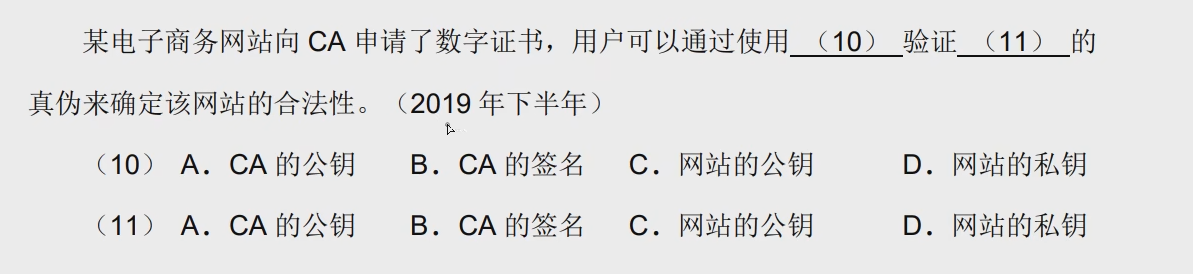

例题6:

答案:B,A

例题7:

答案:A

例题8:

答案C

例题9:

答案:B

例题10:

答案:A,C

例题11:

答案:A

答案:A

例题12:

答案:D

例题13:

答案:A,B

1.5 加密算法

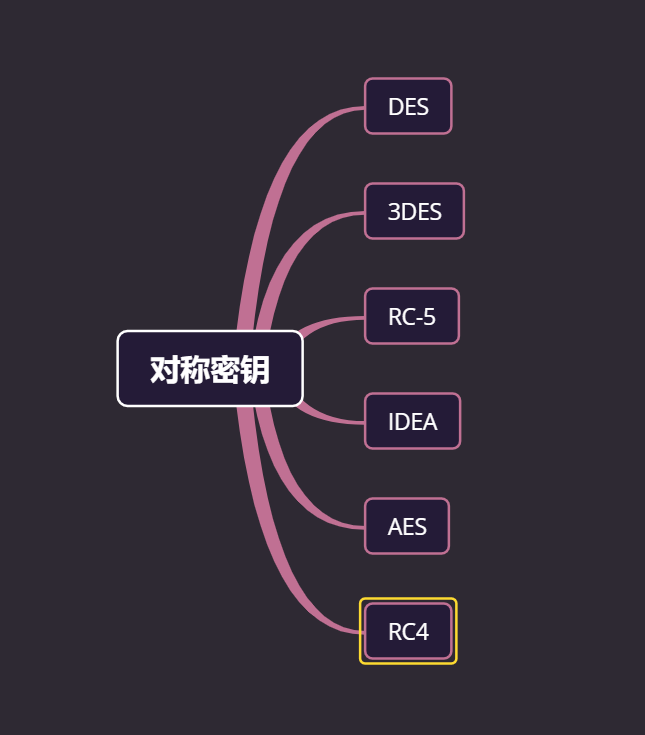

这一部分内容主要考察对称密钥和非对称密钥包括哪些算法,只需要把下面列举的算法分类记住就好了。

1.对称密钥

对称密钥也称为私钥,私有密钥

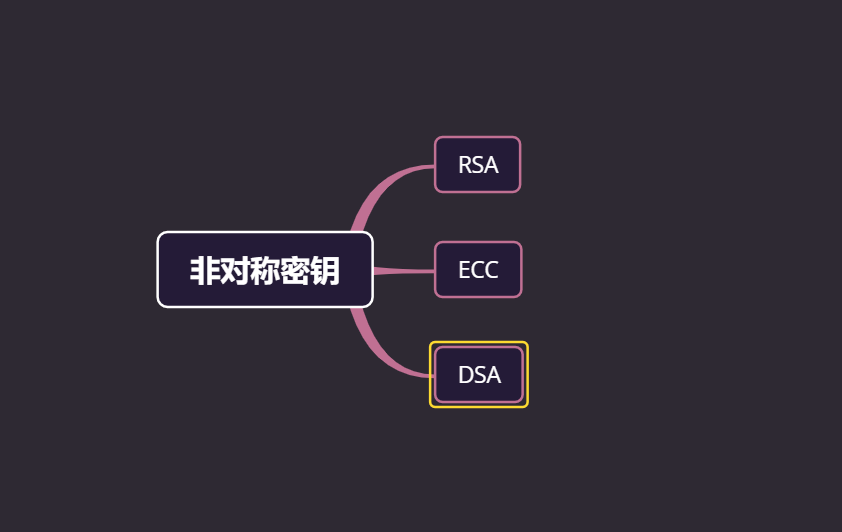

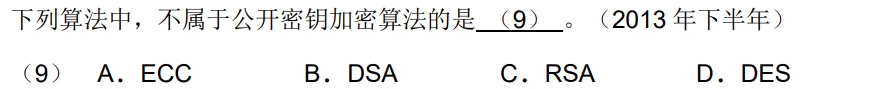

2.非对称密钥

非对称密钥也称为公钥,公开密钥加密算法

3.额外补充

Hash函数

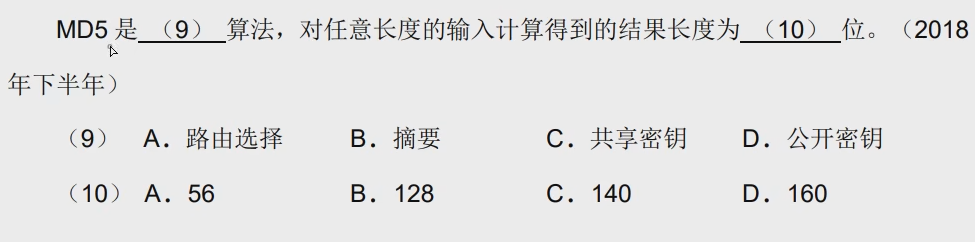

MD5摘要算法

SHA-1安全散列算法

1.6专题训练

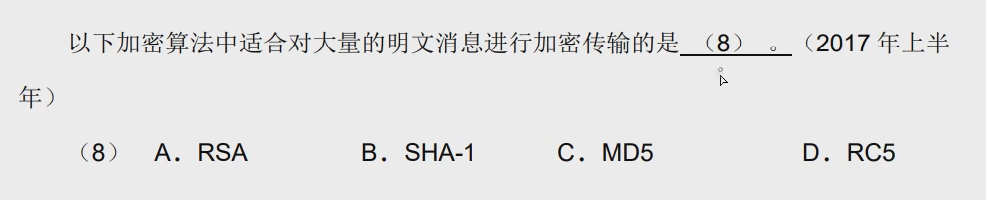

例题1:

答案:D

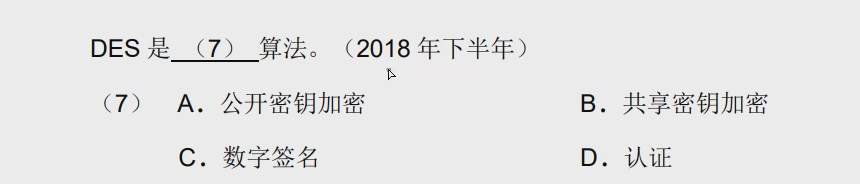

例题2:

答案:D

例题3:

数字签名使用的是非对称加密

答案:A

例题4:

答案:D

例题5:

答案:B

例题6:

答案:B,B

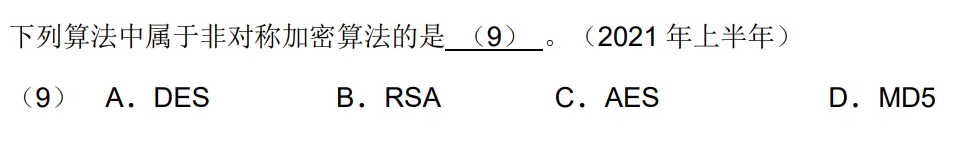

例题 7:

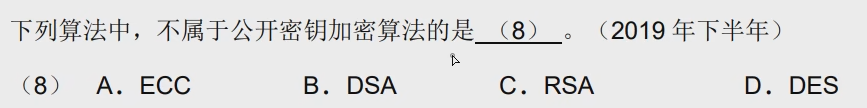

答案:D

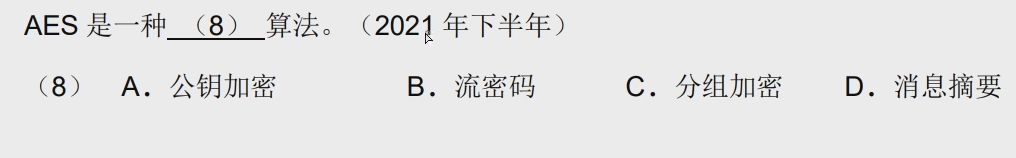

例题8:

答案:C

例题9:

答案:B

例题10:

648

648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?