红队Billu_b0x靶场讲解

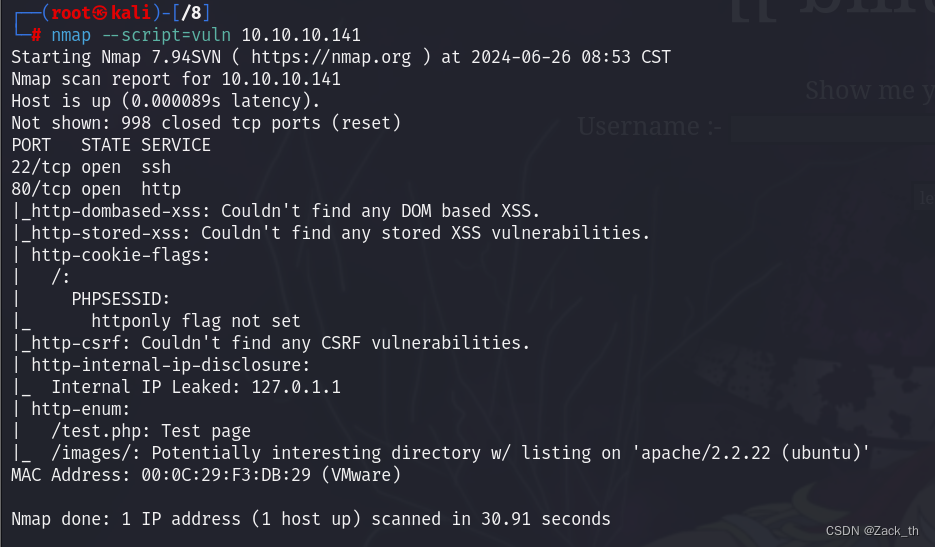

nmap信息搜集小连招

主机发现

端口扫描

详细信息扫描

默认脚本查看漏洞

分析:上述的信息中,得到的80端口是权重最高的,所以先从网站作为攻击点

常见的sql注入都试了,进不去。。。。

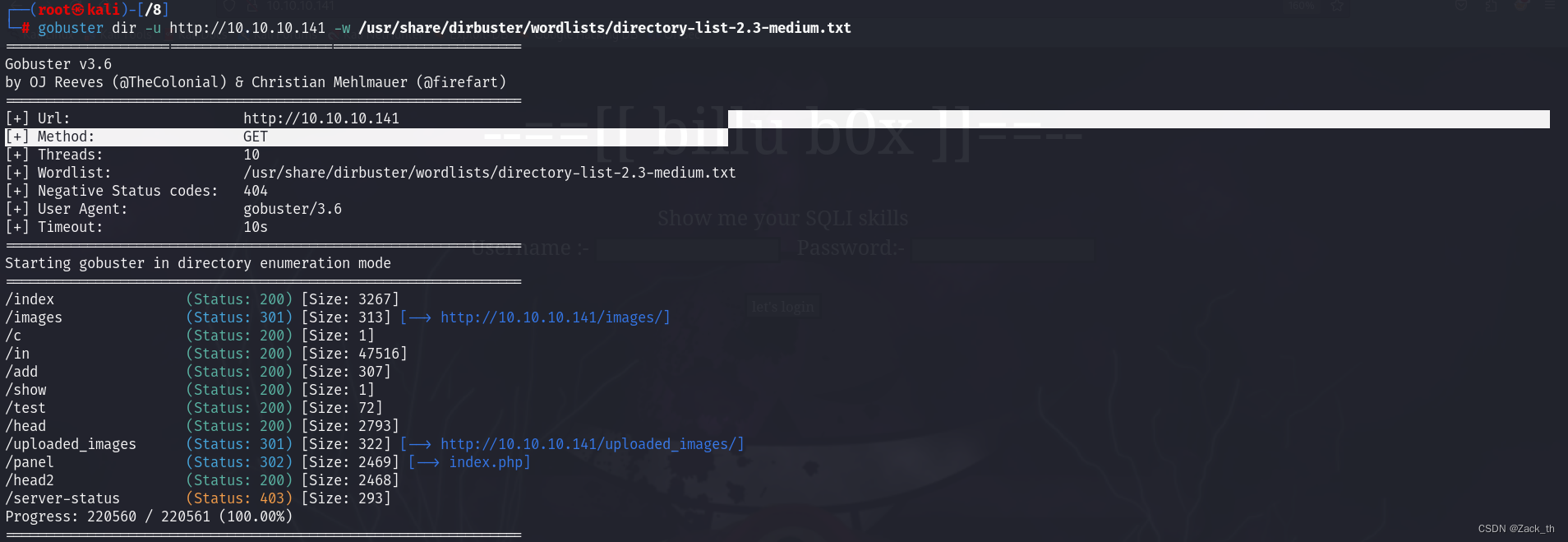

爆破目录,扩大攻击面

test这个目录很可疑,谁家正常业务逻辑有这个名字的目录啊

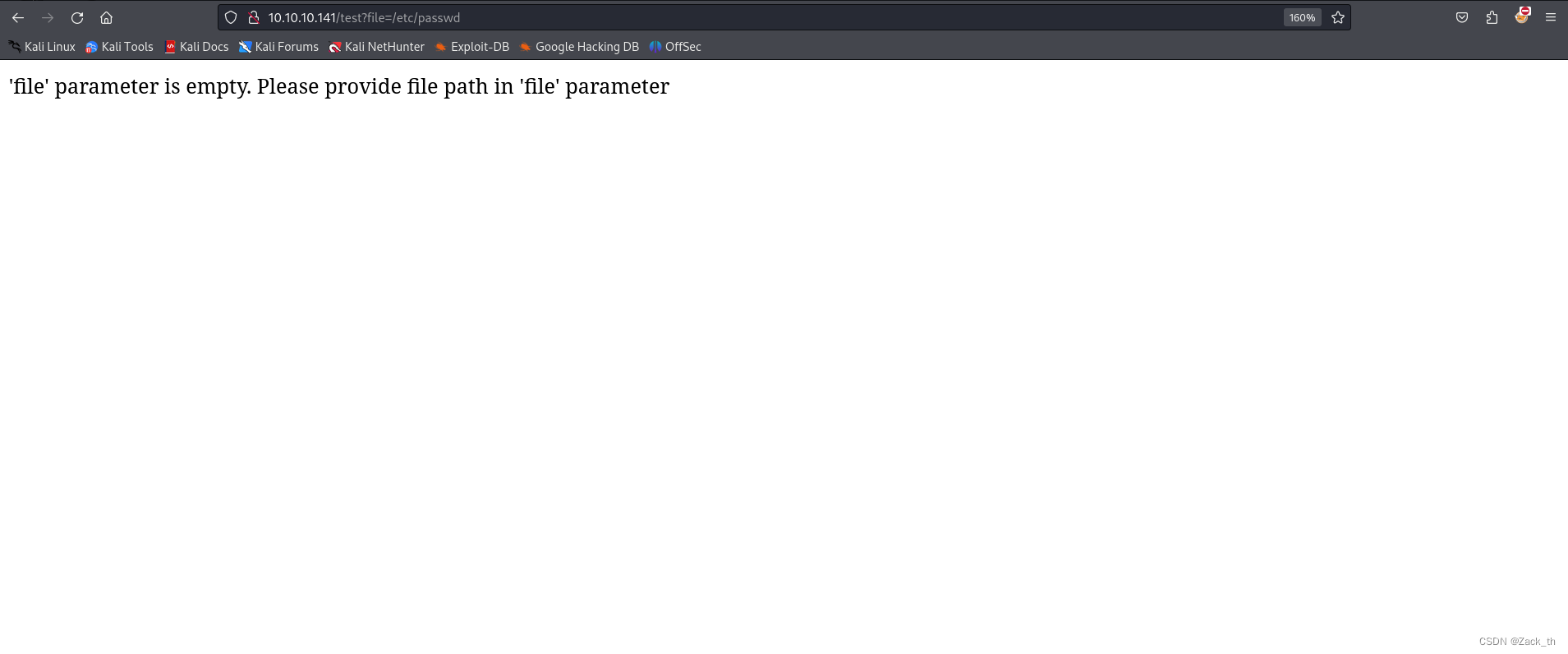

进去看看

跟我说缺少file参数,这咋肯定是有一个file的数值交互啊。感觉文件包含可能性极大,应该是开发留的测试页面但自己忘记没处理了

试试:

进不去,再试试post传递

有用!!!!

赶紧看看index部分的sql语句是怎么构造的

那么我们现在再次构造sql语句进行绕过

payload:’ or 1=1 – \

屏幕录制 2024-07-11 195954

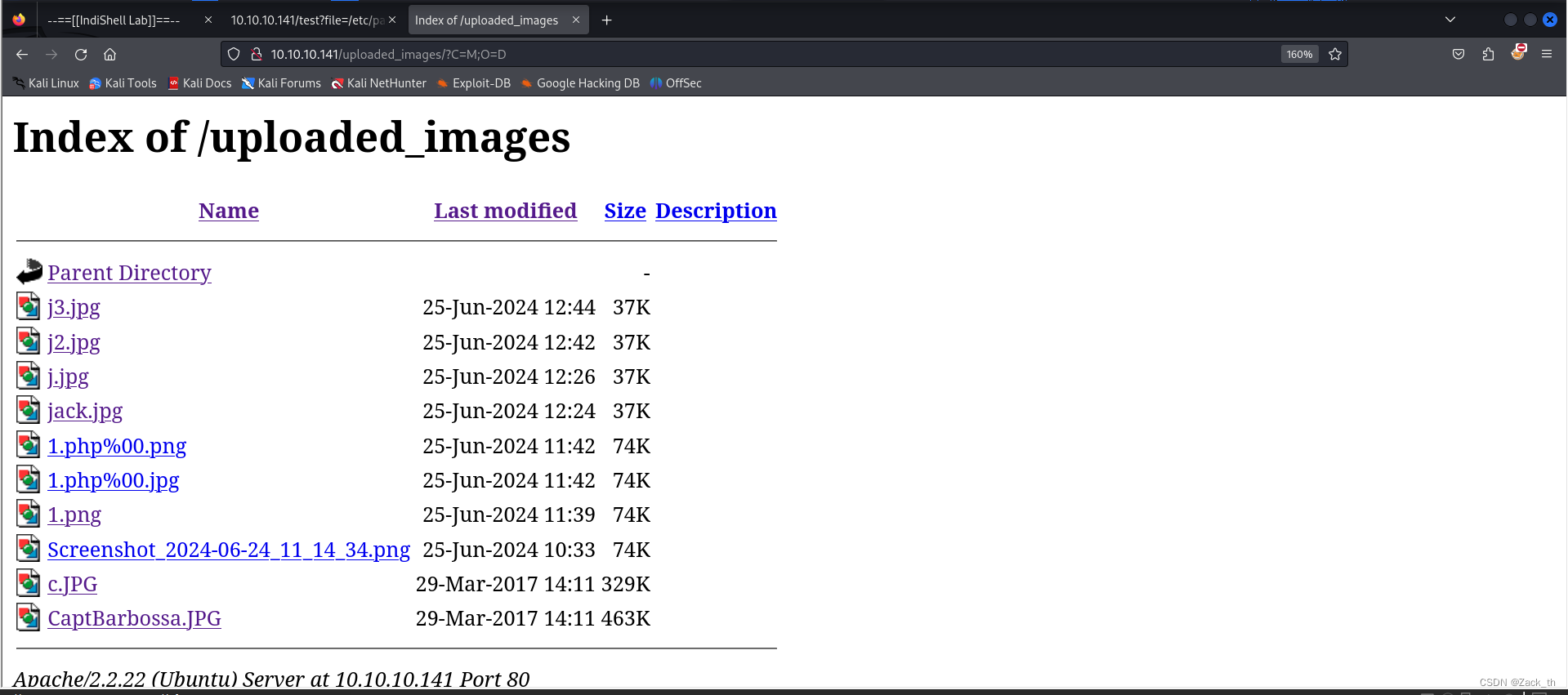

这部分有文件上传的业务逻辑,赶紧试试给个脚本

过不去,看看人家咋写的过滤

用了mime,整不了…

但是我们有文件包含了,试着给个图片码进行联用

j3已经传上去了,试试包含它

发送之前用nc开启监听

打点成功

提权:

接下来正常内核提权就行

这个靶场如果不借助文件包含来看一些后端代码,还真不好突破sql那一步

哥么头铁在那块硬注了好久…

1047

1047

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?