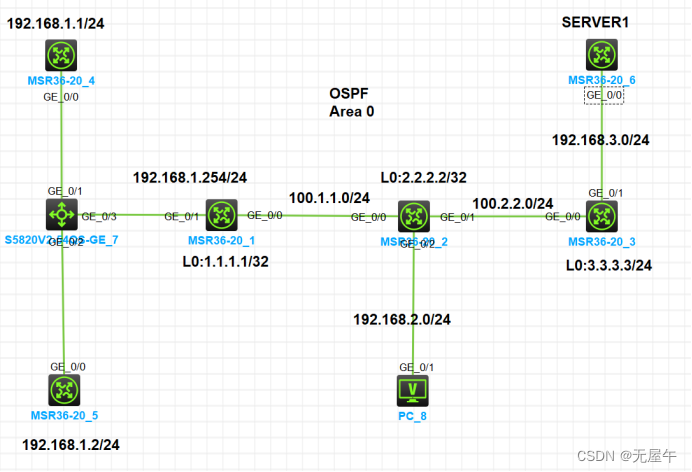

实验拓扑

此拓扑中 PC4,PC5,SERVER1 使用路由器来模拟

实验需求

- 按照图示配置 IP 地址

- 全网路由互通

- 在 SERVER1 上配置开启 TELNET 和 FTP 服务

- 配置 ACL 实现如下效果

- 192.168.1.0/24 网段不允许访问 192.168.2.0/24 网段,要求使用基本 ACL 实现

- PC4 可以访问 SERVER1 的 TELNET 服务,但不能访问 FTP 服务

- PC5可以访问 SERVER1 的 FTP 服务,但不能访问 TELNET 服务

- 192.168.2.0/24 网段不允许访问 SERVER1,要求通过高级 ACL 实现

实验步骤

1、配置IP地址

[H3C]sysname R1

[R1]int loop 0

[R1-LoopBack0]ip add 1.1.1.1 32

[R1-LoopBack0]int g0/1

[R1-GigabitEthernet0/1]ip add 192.168.1.254 24

[R1-GigabitEthernet0/1]int g0/0

[R1-GigabitEthernet0/0]ip add 100.1.1.1 24

[H3C]sysname R2

[R2]int loop 0

[R2-LoopBack0]ip add 2.2.2.2 32

[R2-LoopBack0]int g0/0

[R2-GigabitEthernet0/0]ip add 100.1.1.2 24

[R2-GigabitEthernet0/0]int g0/1

[R2-GigabitEthernet0/1]ip add 100.2.2.2 24

[R2-GigabitEthernet0/1]int g0/2

[R2-GigabitEthernet0/2]ip add 192.168.2.254 24

[H3C]sysname R3

[R3]int loop 0

[R3-LoopBack0]ip add 3.3.3.3 32

[R3-LoopBack0]int g0/0

[R3-GigabitEthernet0/0]ip add 100.2.2.3 24

[R3-GigabitEthernet0/0]int g0/1

[R3-GigabitEthernet0/1]ip add 192.168.3.3 24

[H3C]sysname PC4

[PC4]int g0/0

[PC4-GigabitEthernet0/0]ip add 192.168.1.1 24

[H3C]sysname PC5

[PC5]int g0/0

[PC5-GigabitEthernet0/0]ip add 192.168.1.2 24

[H3C]sysname SERVER1

[SERVER1]int g0/0

[SERVER1-GigabitEthernet0/0]ip add 192.168.3.6 24

分析:由于H3C模拟器中的PC无法使用telnet服务,所以使用路由器模拟,路由器模拟PC,需要配置网关,否则全网通也无法实现通信,其它PC同样如此进行配置。

[PC4]ip route-static 0.0.0.0 0 192.168.1.254

[PC5]ip route-static 0.0.0.0 0 192.168.1.254

[SERVER1]ip route-static 0.0.0.0 0 192.168.3.3

2、采用OSPF协议使得全网互通

[R1]ospf 1 router-id 1.1.1.1

[R1-ospf-1]a 0

[R1-ospf-1-area-0.0.0.0]net 1.1.1.1 0.0.0.0

[R1-ospf-1-area-0.0.0.0]net 192.168.1.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0]net 100.1.1.0 0.0.0.255

[R2]ospf 1 router-id 2.2.2.2

[R2-ospf-1]a 0

[R2-ospf-1-area-0.0.0.0]net 2.2.2.2 0.0.0.0

[R2-ospf-1-area-0.0.0.0]net 100.1.1.0 0.0.0.255

[R2-ospf-1-area-0.0.0.0]net 100.2.2.0 0.0.0.255

[R2-ospf-1-area-0.0.0.0]net 192.168.2.0 0.0.0.255

[R3]ospf 1 router-id 3.3.3.3

[R3-ospf-1]a 0

[R3-ospf-1-area-0.0.0.0]net 3.3.3.3 0.0.0.0

[R3-ospf-1-area-0.0.0.0]net 100.2.2.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0]net 192.168.3.0 0.0.0.255

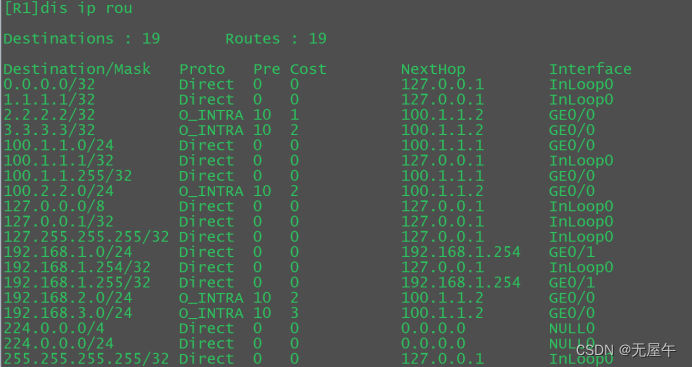

验证:全网互通

分析:采用OSPF协议,使得全网互通,这里在R1上查看路由表,包含全网的路由。PC4可以访问服务器、PC5、PC8。

3、在 SERVER1 上配置开启 TELNET 和 FTP 服务部分

步骤 1:server上配置telnet服务

[SERVER1]telnet server enable

[SERVER1]local-user admin class manage //创建本地用户admin,并指定用户的类型为管理用户

New local user added.

[SERVER1-luser-manage-admin]password simple abcde12345 //设置明文密码

[SERVER1-luser-manage-admin]authorization-attribute user-role level-15 //授权用户级别为15(最高级别)

[SERVER1-luser-manage-admin]service-type telnet //服务类型为telnet

[SERVER1]line vty 0 4 设置用户同时登录数量为5个,0-4

[SERVER1-line-vty0-4]authentication-mode scheme //验证模式为scheme,将之前定义的用户在这里调用

[SERVER1-line-vty0-4]protocol inbound telnet //指定远程登入的协议为telnet

步骤 2:server上配置ftp服务

[SERVER1]ftp server enable

4、配置ACL部分

分析:需求 i,要求 192.168.1.0/24 网段不允许访问 192.168.2.0/24 网段,只能使用基本 ACL 实现。基本 ACL 只过滤源 IP 地址,只能在 R2 的 g0/2 接口上配置出方向包过滤来实现。如果配置在两个网段沿途的其他位置,将会影响到 192.168.1.0/24 网段和其他网段的正常通讯

需求 ii,PC1 可以访问 SERVER1 的 TELNET 服务,但不能访问 FTP 服务。既然要过滤指定的服务,就只能使用高级 ACL,高级 ACL 不会造成误过滤,所以可以配置在离源地址最近的接口的入方向,也就是 R1 的 g0/1 接口的入方向。另外,由于 H3C 的 ACL 用于包过滤默认动作是允许,所以并不需要专门配置允许 PC1 访问 SERVER1 的 TELNET,只需要配置拒绝访问 FTP 的规则即可

需求 iii,PC2 可以访问 SERVER1 的 FTP 服务,但不能访问 TELNET 服务。同理,只能使用高级 ACL,配置在 R1 的 g0/1 接口的入方向。而且也只需要配置拒绝访问 TELNET 的规则即可

由于需求 i 和需求 ii 配置在同一个路由器同一个接口的同方向,所以把规则写入到同一个 ACL 即可

需求 iv:192.168.2.0/24 网段不允许访问 SERVER1,要求通过高级 ACL 实现。高级 ACL 不会造成误过滤,所以可以配置在离源地址最近的接口的入方向,也就是 R2 的 g0/2 接口的入方向。另外,没有明确说明不允许访问什么服务,就是所有都不允许访问,所以高级 ACL 中的协议需要指定为 IP 协议

步骤 1:创建基本 ACL,使 192.168.1.0/24 网段不能访问 192.168.2.0/24 网段,并在 R2 的 g0/2 接口的出方向配置包过滤

[R2]acl basic 2000

[R2-acl-ipv4-basic-2000]rule deny source 192.168.1.0 0.0.0.255

[R2-acl-ipv4-basic-2000]int g0/2

[R2-GigabitEthernet0/2]packet-filter 2000 outbound

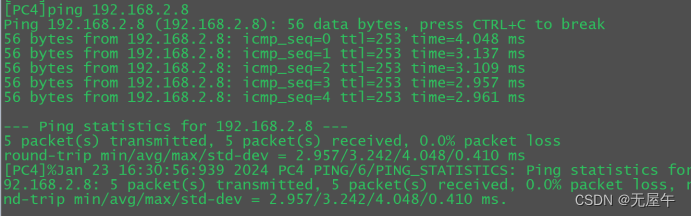

验证:PC4、PC5都无法ping通PC8

步骤 2:创建高级 ACL,使 PC1 可以访问 SERVER1 的 TELNET 服务,但不能访问 FTP 服务;PC2 可以访问 SERVER1 的 FTP 服务,但不能访问 TELNET 服务,并在 R1 的 g0/1 接口的入方向配置包过滤

[R1-acl-ipv4-adv-3000]rule deny tcp source 192.168.1.1 0 destination 192.168.3.6

0 destination-port range 20 21

[R1-acl-ipv4-adv-3000]rule deny tcp source 192.168.1.2 0.0.0.0 destination 192.1

68.3.6 0 destination-port eq 23

[R1-acl-ipv4-adv-3000]int g0/1

[R1-GigabitEthernet0/1]packet-filter 3000 inbound

验证:

(1)PC4可以连接 SERVER1 的 TELNET,但不能连接 FTP

(2)PC5可以连接 SERVER1 的 FTP,但不能连接 TELNET

步骤 3:创建高级 ACL,使PC8 不能访问 SERVER1,并在 R2 的 g0/2 接口的入方向配置包过滤

[R2]acl advanced 3000

[R2-acl-ipv4-adv-3000]rule deny ip source 192.168.2.8 0 destination 192.168.3.6 0

[R2-acl-ipv4-adv-3000]int g0/2

[R2-GigabitEthernet0/2]packet-filter 3000 inbound

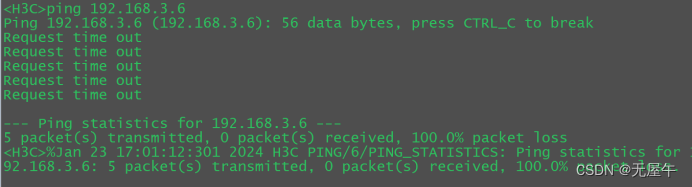

验证:PC8无法ping通SERVER1

1419

1419

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?