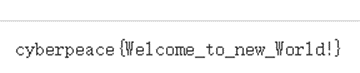

base64

直接网站解密http://www.hiencode.com/base64.html

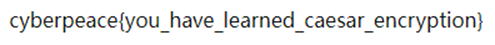

Caesar

观察像是凯撒密码尝试解密,偏移位数慢慢尝试发现是12得到flag

https://www.qqxiuzi.cn/bianma/kaisamima.php

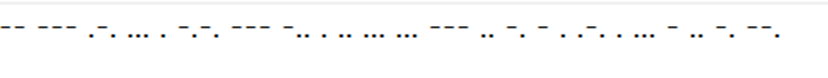

Morse

题目名称是morse所以是摩斯密码,然后在记事本中把1换成-把0换成.然后去网站解密得到flag

http://json365.com/morse

根据题目把答案换成小写即可

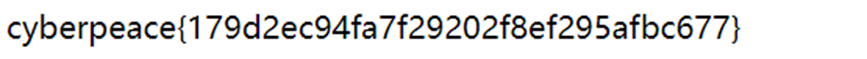

幂数加密

以前没见过在网上搜索发现了解幂数加密

https://baike.baidu.com/item/%E4%BA%8C%E8%BF%9B%E5%88%B6%E5%B9%82%E6%95%B0%E5%8A%A0%E5%AF%86%E6%B3%95/2410151

但题目给出的数字好像并不符合二进制幂数加密的法则,所以我去搜了别人的wp发现是在0处分割正好八组并且这一题用的不是二进制的幂数加密有点像是一进制的加密方式,最终得出flag WLLDONE

easy_RSA

考核的时候出过基本一样的题直接使用 工具解密,得到flag

125631357777427553

Robots

做过类似的题目直接查看得到

查看第三个得到flag

Backup

打开后发现是备份文件后缀名,于是去百度搜索发现一些常见的备份文件后缀名.git .svn .swp .~ .bak .bash然后一个个的试最后发现试.bak打开后是一个下载链接发现是一个记事本,打开得到flag

444

444

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?