(注:本教程仅供学习交流使用,不可用于一切未授权的网络攻击和违法行为!)

当我们进入一个网站时,如何对其后台进行查找、从而进一步渗透?今天给大家介绍几种常见的方法:

查看网站图片中的属性

我们可以随机点击一些图片的属性,看看它的路径能否加以利用

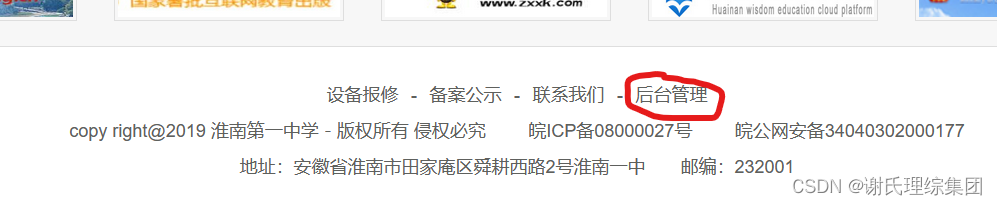

查看网站底部信息

可以翻到网站底部查看是否有“管理”之类的入口,一般学校的官网和zf网站会有此类入口

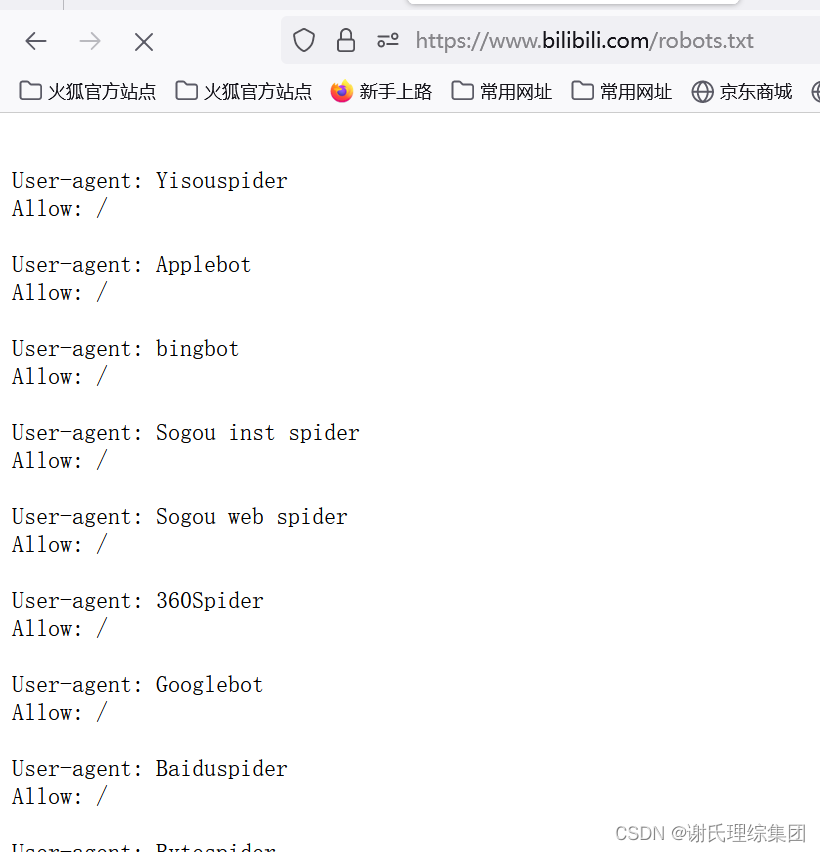

rebots文件

就是网站的防爬目录。可以在网址后加上/rebots.txt,其中可能隐藏后台目录。说不定管理员不想被搜索引擎找到,把网站后台地址放置在里面

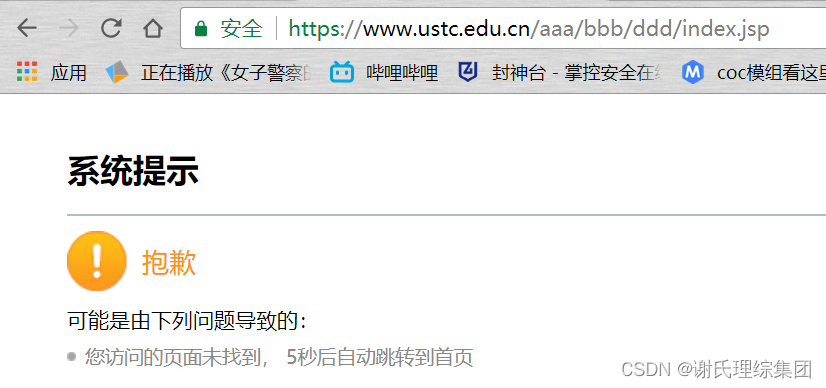

请求错误页面

我们可以尝试下故意请求不存在的页面(如在路径后加上/aaa之类的错误路径),让网页故意显示报错信息,查看网站真实路径

常见路径猜解

一些常见的路径:admin、admin/login、admin_login、admin/admin_login 、 manage、 manage/admin_login、system

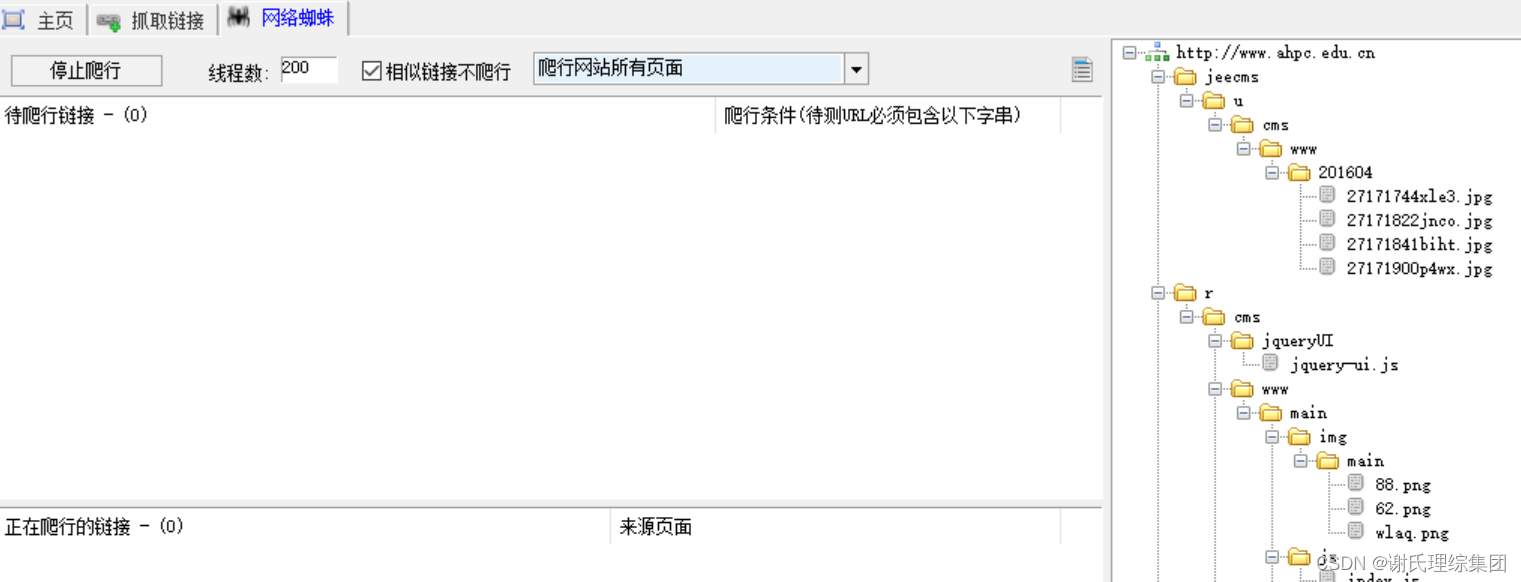

爬行网站

我们可以利用一些工具来对网站的域名进行爬行,如burpsuite、网络蜘蛛、avws、appscan之类的工具

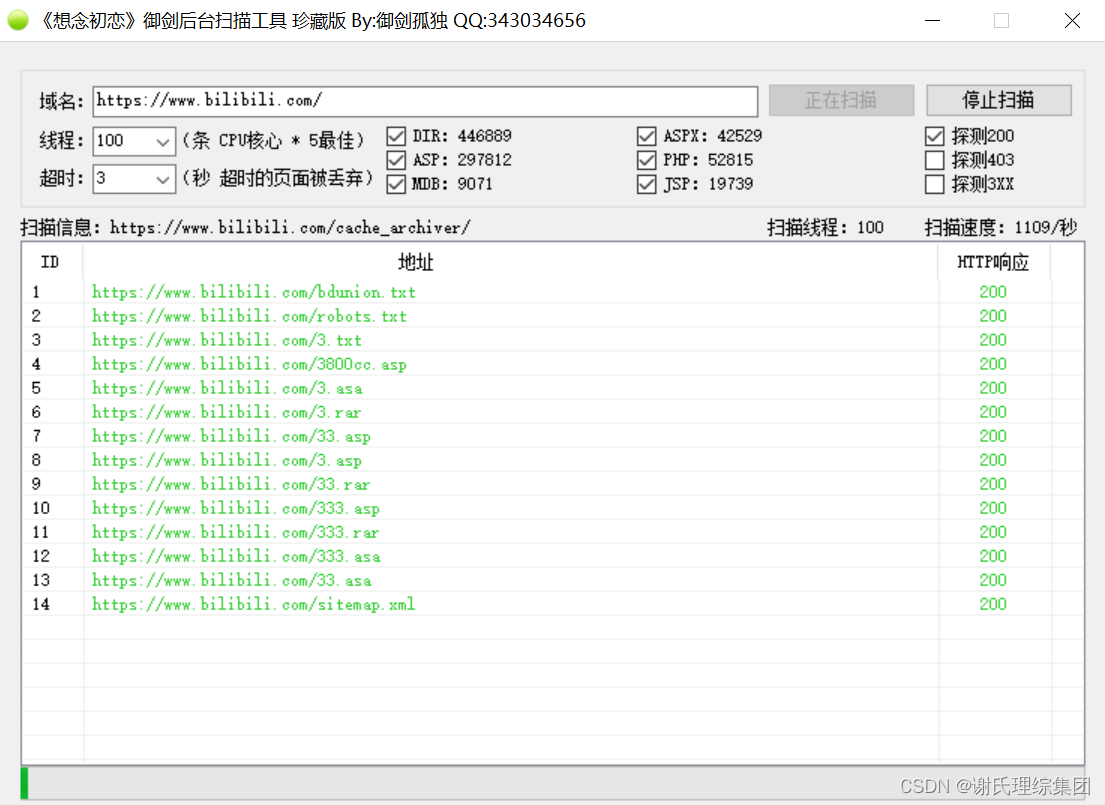

御剑(yyds)

御剑后台扫描超强85w字典

链接:https://pan.baidu.com/s/1y3vEMEkQQiErs5LeujWZ-A 提取码:3e1b

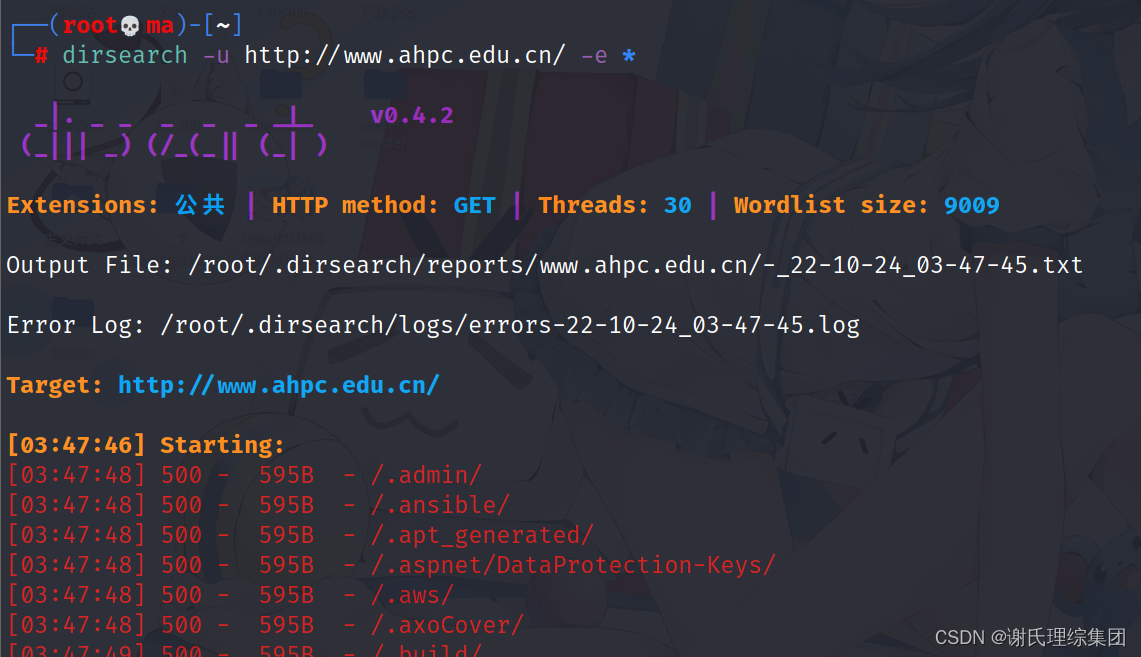

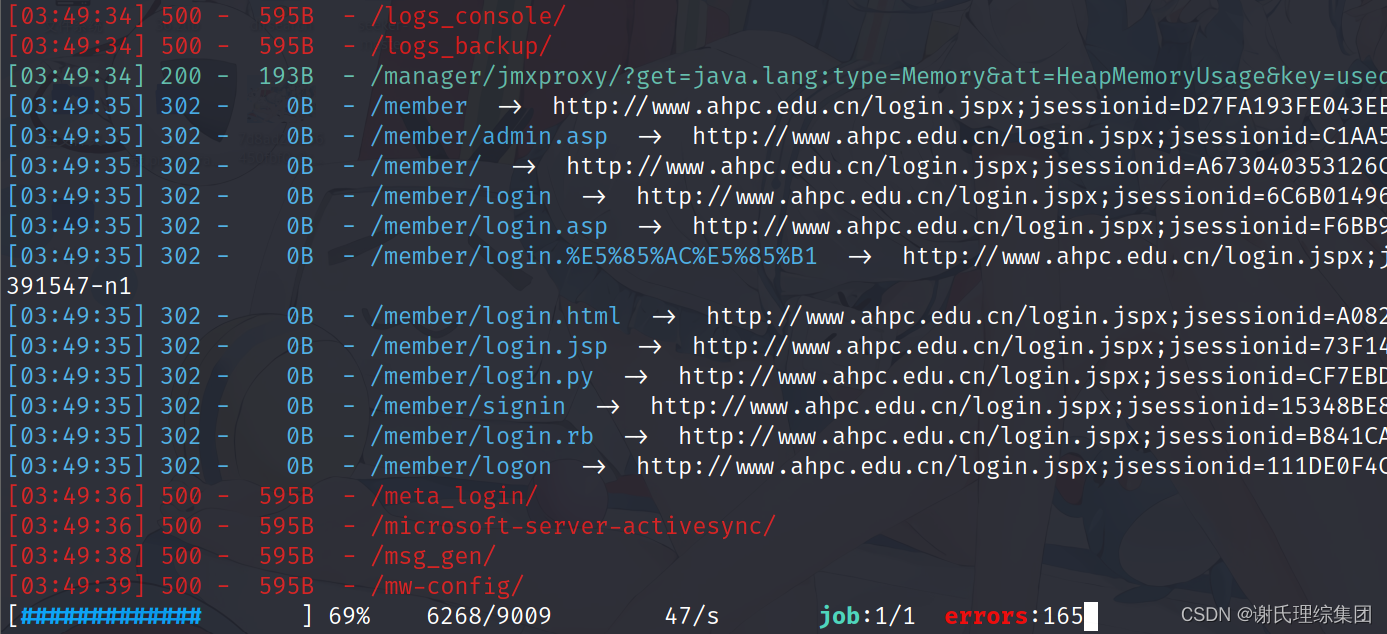

dirsearch 目录扫描工具

kali集成了此工具,在kali下执行即可

使用方法:

安装:git clone https://github.com/maurosoria/dirsearch.git

最常用的方法:dirsearch -u http://x.x.x.x/ -e *

googlehacking语法(google需要fq)

常见url:(更多语法大家可以自行上网查找)

site:(域名) inurl:login

intitle:“后台登陆”

……

C段在线查询网站

https://phpinfo.me/bing.php

http://webscan.cc/

查找二级域名

这里推荐大家使用这两个Layer和Sublist3r工具(因为我也没怎么用过,就不介绍具体方式了,大家可以自行探索)

旁站端口查询

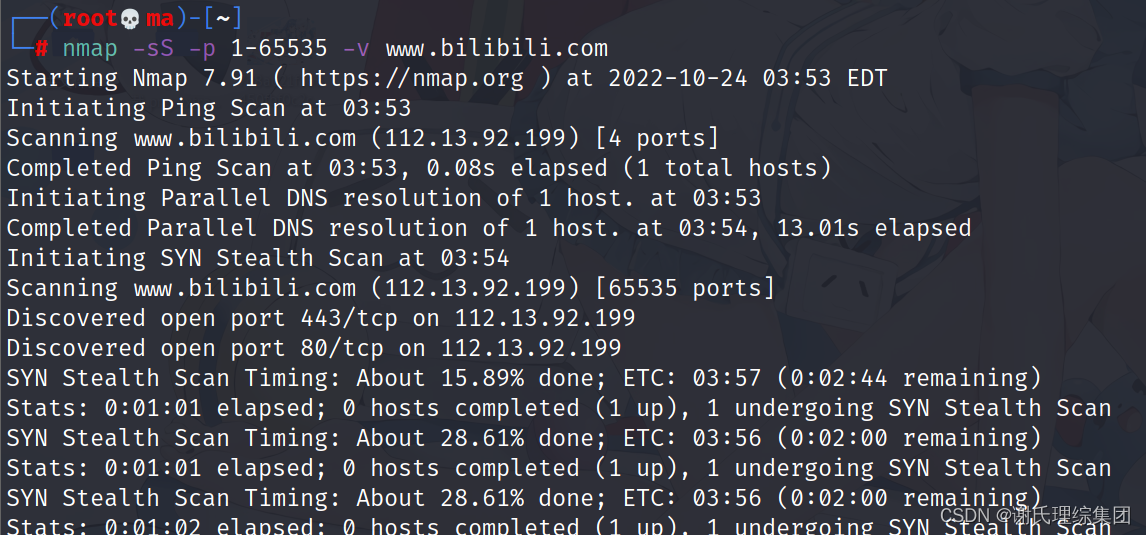

一些管理员往往喜欢把服务器划分一个大于1024的端口,然后单独把网站后台地址放置其中。对于这种情况,我们可以通过扫描网站来获取端口信息,然后逐一对其进行访问浏览。这里推荐使用nmap工具,同样在kali下有集成

使用方法:nmap -sS -p (端口范围)-v (域名)

或者用googlehacking语法查询:site:218.87.21.*

以上就是常见的一些寻找后台的方法,同学们也可以自行探索其他的一些方法。鉴于作者水平有限,而且有些内容是在网上查找的,如果有一些错误的地方,欢迎大家批评指正。

本教程介绍了查找网站后台并进一步渗透的常见方法,包括查看图片属性、网站底部信息、rebots文件,请求错误页面,猜解常见路径,利用工具爬行网站,使用御剑、dirsearch等扫描工具,运用googlehacking语法,还提及C段查询、查找二级域名、旁站端口查询等方法。

本教程介绍了查找网站后台并进一步渗透的常见方法,包括查看图片属性、网站底部信息、rebots文件,请求错误页面,猜解常见路径,利用工具爬行网站,使用御剑、dirsearch等扫描工具,运用googlehacking语法,还提及C段查询、查找二级域名、旁站端口查询等方法。

3635

3635

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?