实验要求

一般适用于知道用户名不知道密码的时候,只能使用密码字典一个一个试出来。

使用工具burp suite,搭建靶场dvwa;

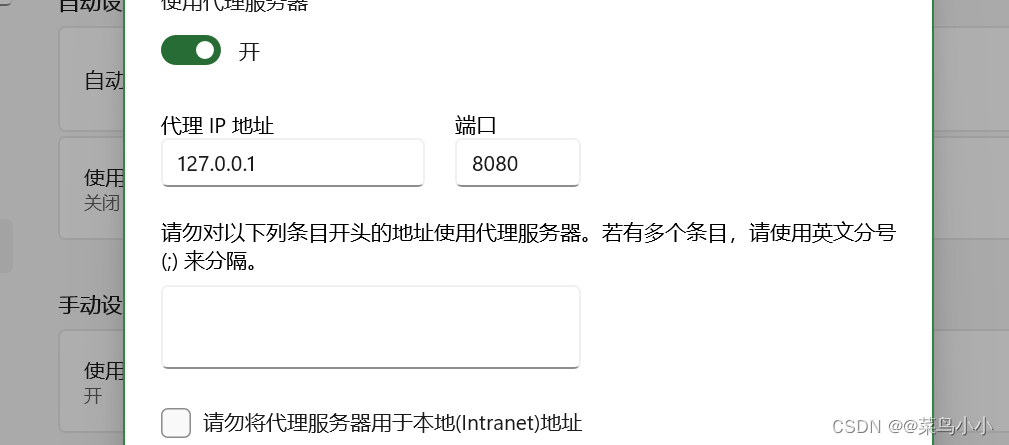

打开浏览器的代理功能,将流量全流向burp suite工具拦截。

步骤1:

打开浏览器的代理功能:使流量流向burp suite工具。

步骤2:

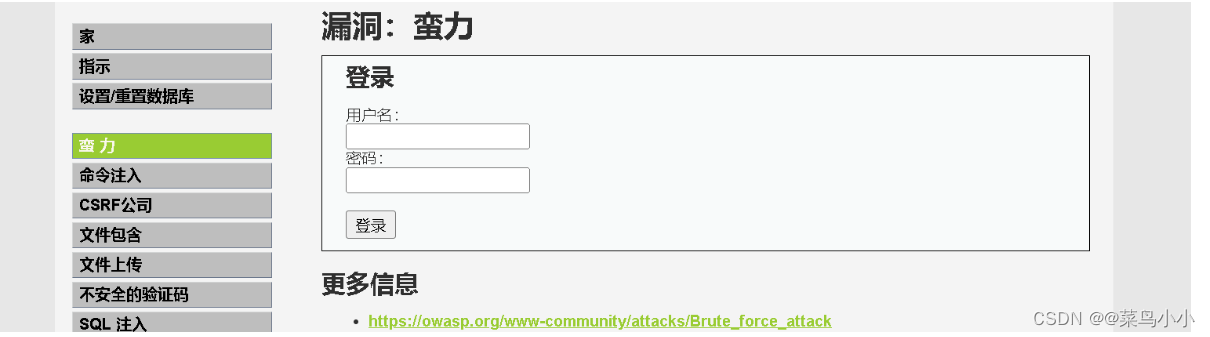

在浏览器web页面中输入账号,随便写个密码点击登录按钮。

步骤4

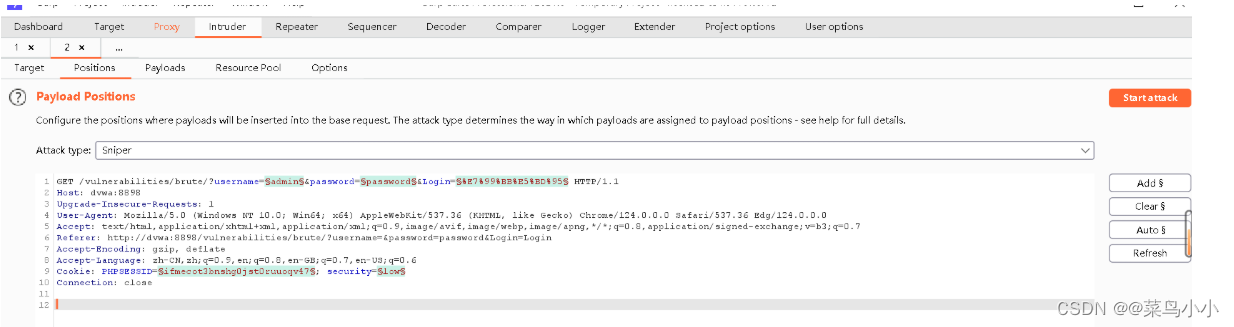

使用burp suite拦截包:

步骤5:

将包重放(选中,点击右键即可重放)到intruder模块(穷举和暴力破解模块):

步骤6:

将你需要破解的字段点击Add包裹起来:

步骤7:

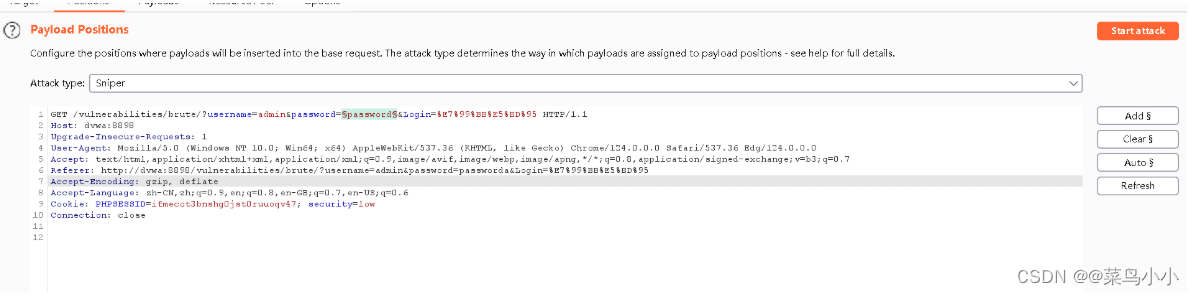

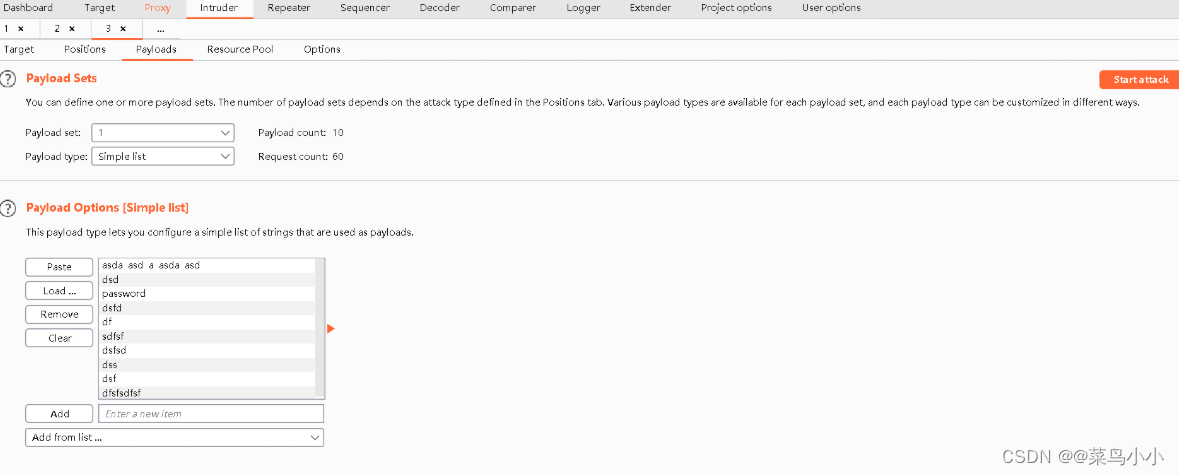

点击PayLoads:

Payload set:如果你选择了两个需要破解的字段那么这里就为2,因为这里只需要破解一个所以我们选择1;

Payload type:是字段的类型,我们一般选择简单列表。

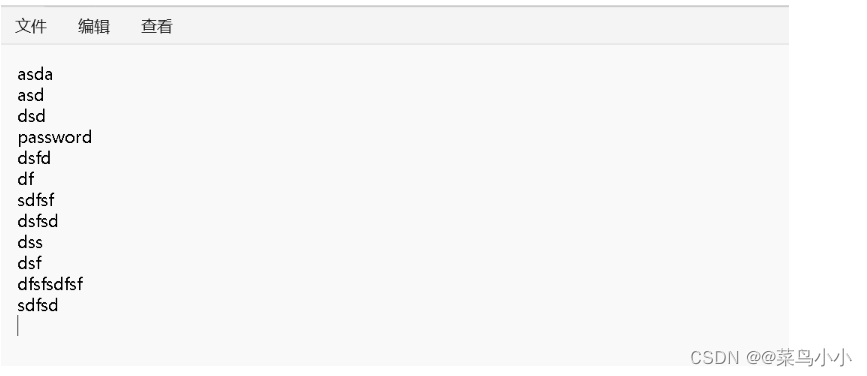

我们可以在桌面自己写一个密码字典,其中包含了一个正确的密码,点击Load进行导入。

自己写的字典文件:

步骤8:

点击start attack开始暴力破解:

之后就会弹出这个界面,判断密码正确的方法是看长度,正确的密码长度和其他是不一样的,这里password的长度和其他不一样,代表它就是正确密码。到此密码暴力破解成功。

到此实验结束:该实验需要使用burp suite工具,和dvwa靶场。

1244

1244

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?