华为设备参考:ACL组网实验(华为)

技术简介

ACL(Access Control List)技术是一种基于包过滤的流控制技术,主要用于控制网络设备访问权限。具体来说,ACL通过把源地址、目的地址及端口号作为数据包检查的基本元素,并可以规定符合条件的数据包是否允许通过。ACL通常应用在企业的出口控制上,通过实施ACL,可以有效地部署企业网络出网策略。随着局域网内部网络资源的增加,一些企业已经开始使用ACL来控制对局域网内部资源的访问能力,进而保障这些资源的安全性。

一,ACL流量访问控制

实验目的

实现 192.168.1.192--192.168.1.255 不能访问192.168.2.128--192.168.2.255

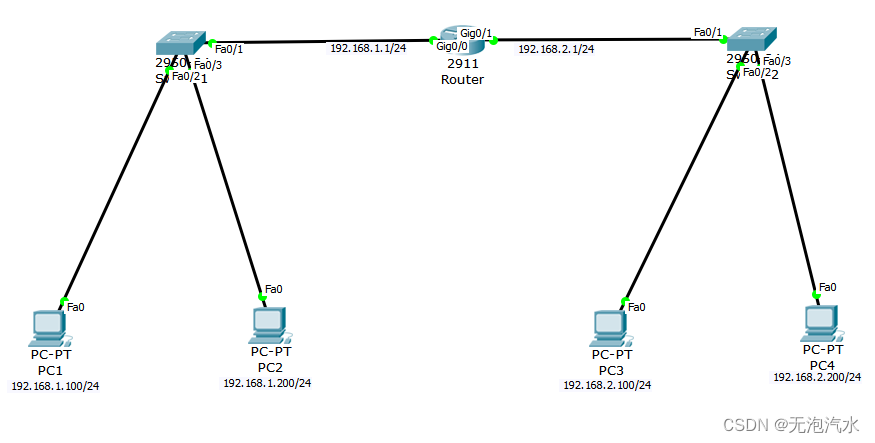

基础配置

PC

Router

Router#configure terminal Router(config)#no logging console Router(config)#int g0/0 Router(config-if)#ip address 192.168.1.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int g0/1 Router(config-if)#ip address 192.168.2.1 255.255.255.0 Router(config-if)#no shutdown

测试

192.168.1.x都能访问192.168.2.x

ACL配置

Router

推荐方法一二,三四的缺点是:PC2也不能连通PC3 方法一:在Rouer的入口(g0/0)方向使用拓展ACL Router(config)#access-list 100 deny ip 192.168.1.192 0.0.0.63 192.168.2.128 0.0.0.127 Router(config)#access-list 100 permit ip 192.168.1.0 0.0.0.255 any Router(config)#int g0/0 Router(config-if)#ip access-group 100 in 方法二:在Rouer的出口(g0/1)方向使用拓展ACL Router(config)#access-list 110 deny ip 192.168.1.192 0.0.0.63 192.168.2.128 0.0.0.127 Router(config)#access-list 110 permit ip any any Router(config)#int g0/1 Router(config-if)#ip access-group 110 out 方法三:在Rouer的入口(g0/0)方向使用标准ACL Router(config)#access-list 2 deny 192.168.1.192 0.0.0.63 Router(config)#access-list 2 permit 192.168.1.0 0.0.0.255 Router(config)#int g0/0 Router(config-if)#ip access-group 2 in 方法四:在Rouer的出口(g0/1)方向使用标准ACL Router(config)#access-list 4 deny 192.168.1.192 0.0.0.63 Router(config)#access-list 4 permit any Router(config)#int g0/1 Router(config-if)#ip access-group 4 out

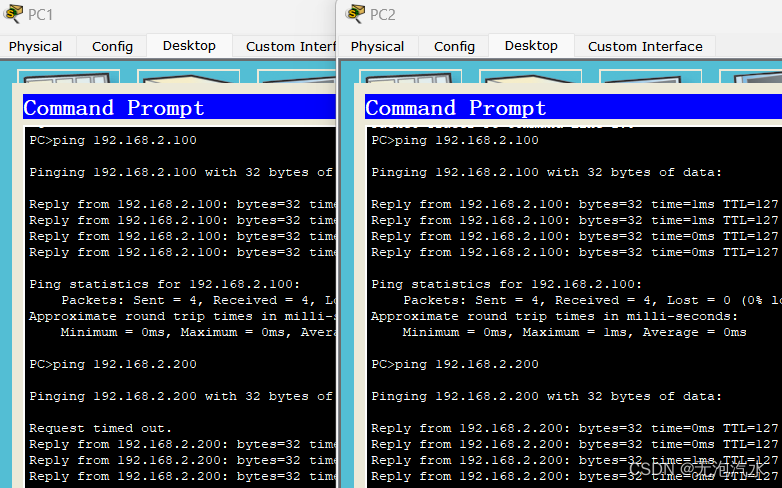

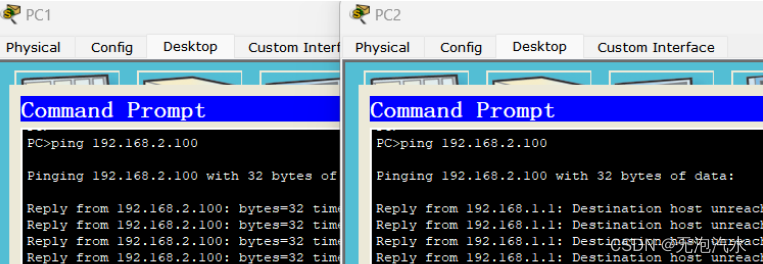

测试

192.168.1.192--192.168.1.255 不能访问192.168.2.128--192.168.2.255

二,ACL设备访问控制

实验目的

实现只有 192.168.3.0/24 网段能够 Telnet 到 Router

基础配置

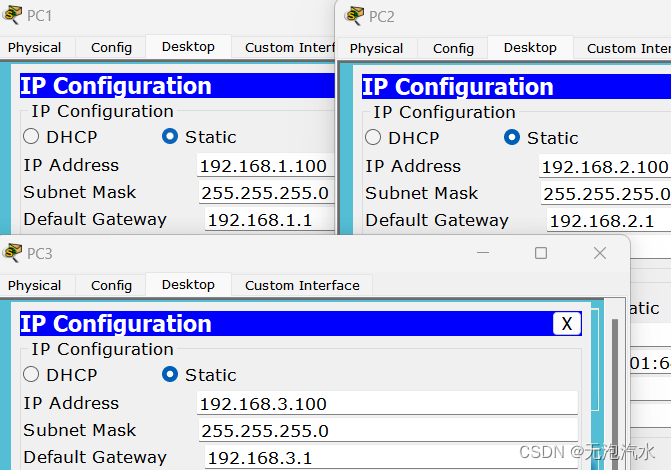

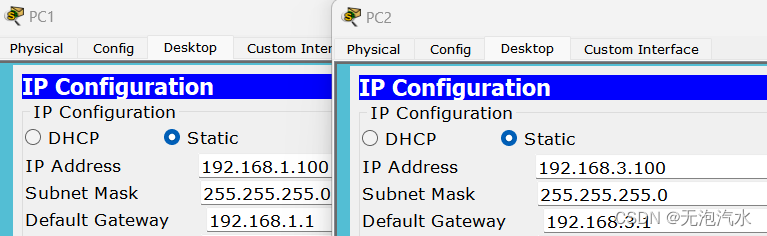

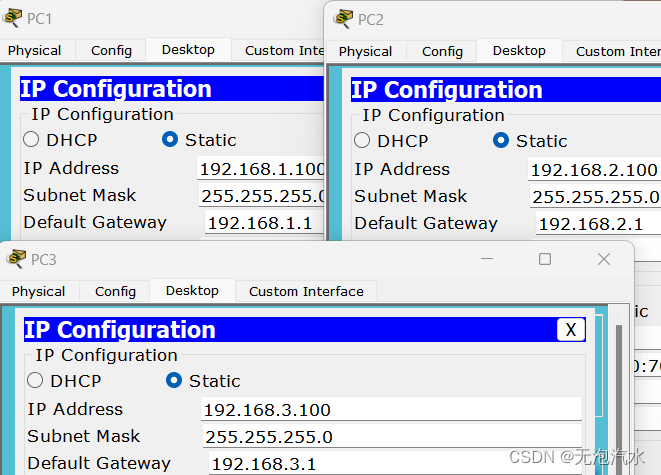

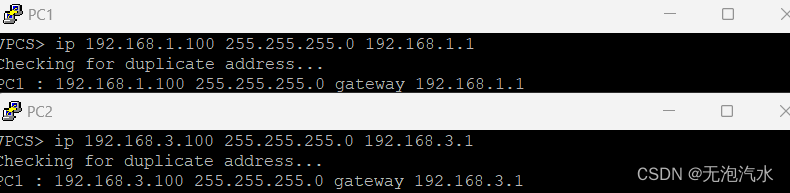

PC

Router

Router#configure terminal Router(config)#no logging console Router(config)#username 123 password 123 Router(config)#int f1/0 Router(config-if)#ip address 192.168.1.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int f1/1 Router(config-if)#ip address 192.168.2.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int f2/0 Router(config-if)#ip address 192.168.3.1 255.255.255.0 Router(config-if)#no shutdown

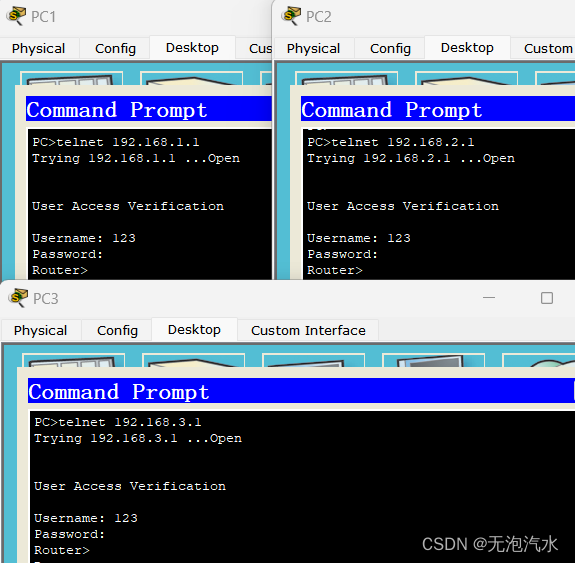

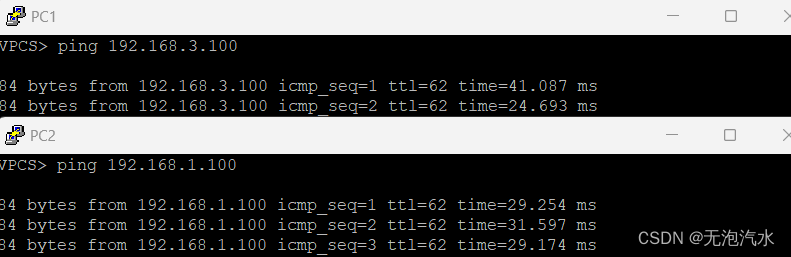

测试

三个网段都能够 Telnet 到 Router

ACL配置

Router

Router(config)#access-list 10 permit 192.168.3.0 0.0.0.255 Router(config)#line vty 0 4 Router(config-line)#login local Router(config-line)#transport input telnet Router(config-line)#access-class 10 in

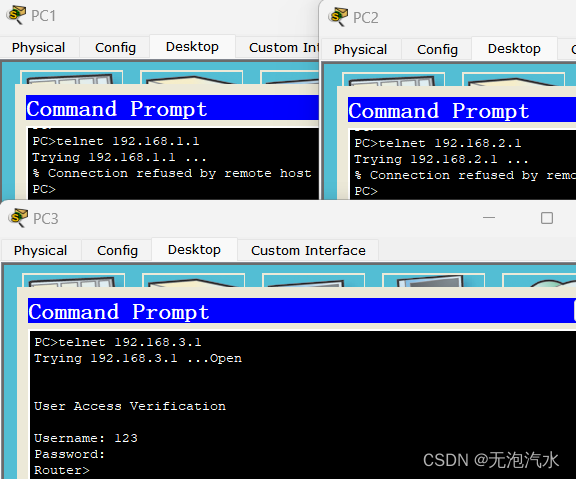

测试

只有 192.168.3.0/24 网段能够 Telnet 到 Router

三,ACL单向访问控制

实验目的

实现只有 192.168.1.0/24 能主动访问外网,而外网不能主动访问 192.168.1.0/24

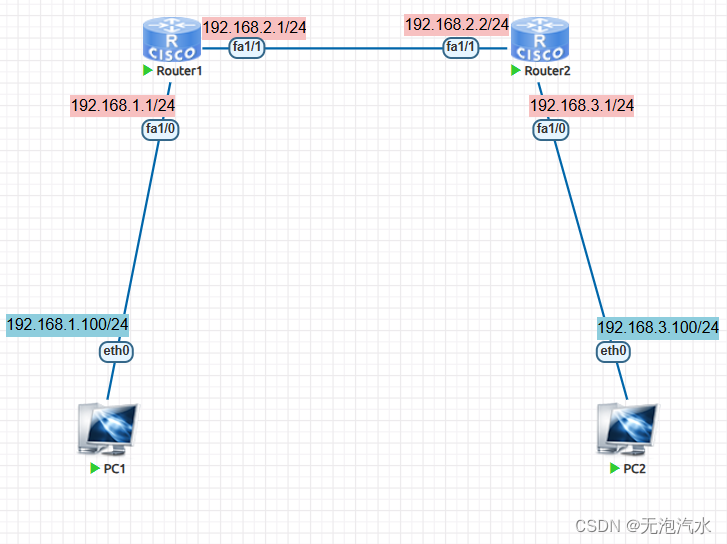

基础配置

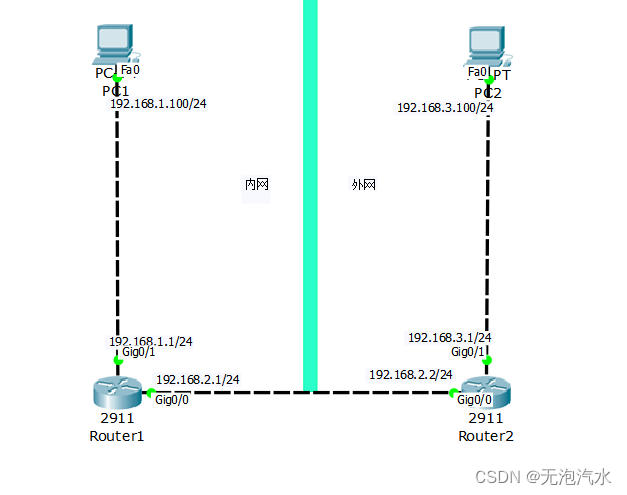

PC

Router1

Router#configure terminal Router(config)#no logging console Router(config)#int g0/1 Router(config-if)#ip address 192.168.1.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int g0/0 Router(config-if)#ip address 192.168.2.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#ip route 192.168.3.0 255.255.255.0 192.168.2.2

Router2

Router(config)#no logging console Router#configure terminal Router(config)#int g0/0 Router(config-if)#ip address 192.168.2.2 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int g0/1 Router(config-if)#ip address 192.168.3.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.2.1

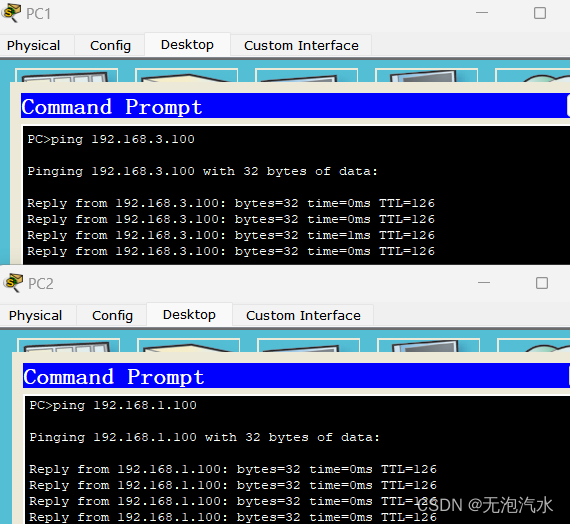

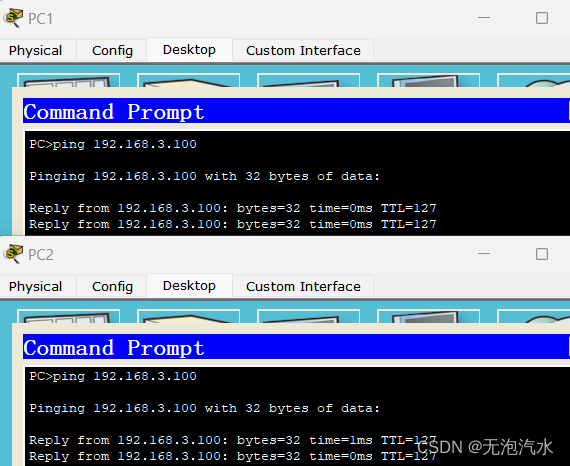

测试

内网和外网可以互通

ACL配置

Router1

方法一:使用带 TCP Established 的扩展 ACL 实现 Router(config)#access-list 105 permit tcp any 192.168.1.0 0.0.0.255 established Router(config)#int g0/0 Router(config-if)#ip access-group 105 in ------ 方法二:使用自反 ACL 实现 Router(config)#ip access-list extended flow-in Router(config-ext-nacl)#evaluate reflect ref Router(config-ext-nacl)#exit Router(config)#ip access-list extended flow-out Router(config-ext-nacl)#permit ip 192.168.1.0 0.0.0.255 any reflect ref Router(config-ext-nacl)#exit Router(config)#interface g0/0 Router(config-if)#ip access-group flow-in in Router(config-if)#ip access-group flow-out out

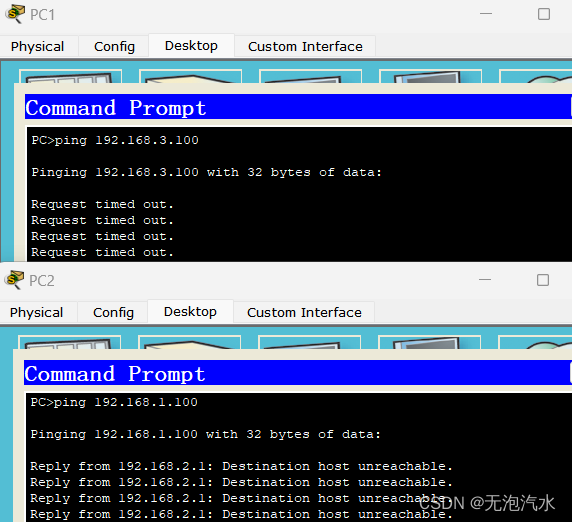

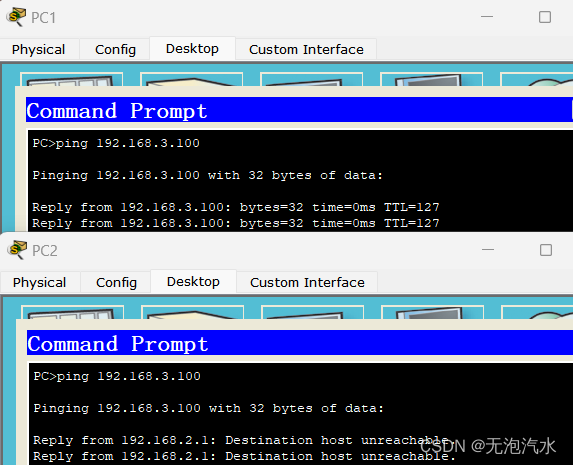

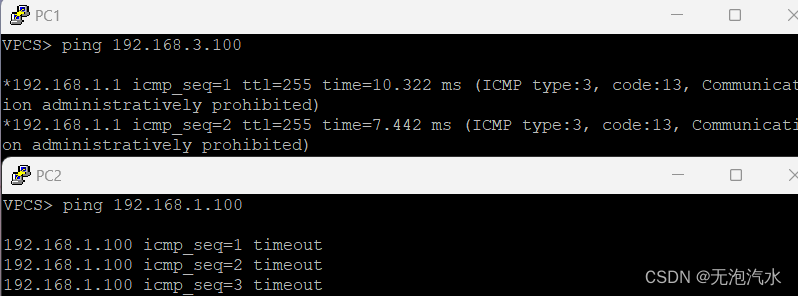

测试

内网能主动访问外网,而外网不能主动内网

四,放通路由协议数据包

实验目的

实现 192.168.3.0/24 网段只能被 192.168.1.0/24 网段访问

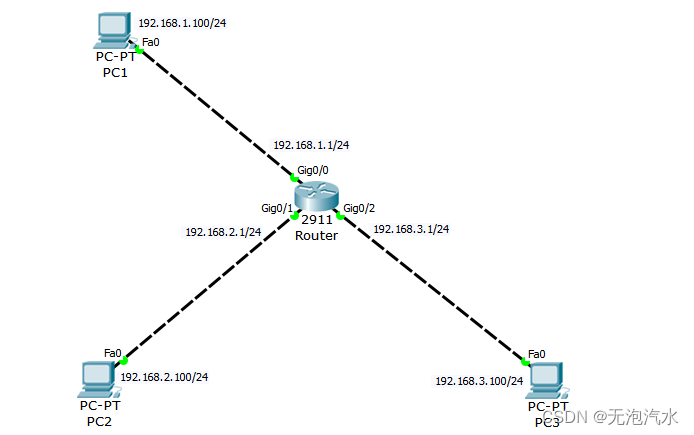

基础配置

PC

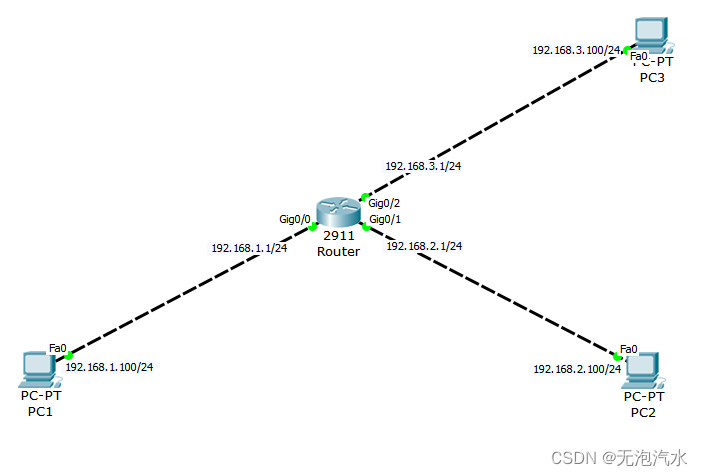

Router

Router#configure terminal Router(config)#no logging console Router(config)#int g0/0 Router(config-if)#ip address 192.168.1.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int g0/1 Router(config-if)#ip address 192.168.2.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int g0/2 Router(config-if)#ip address 192.168.3.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit

测试

都可以访问192.168.3.0网段

ACL配置

Router

Router(config)#ip access-list extended flow1 Router(config-ext-nacl)#permit ip 192.168.1.0 0.0.0.255 192.168.3.0 0.0.0.255 Router(config-ext-nacl)#exit Router(config)#int g0/2 Router(config-if)#ip access-group flow1 out

测试

192.168.3.0/24 网段只能被 192.168.1.0/24 网段访问

五,基于时间的ACL

实验目的

实现工作时间段(9:00-12:00,14:00-18:00)不能访间 Internet

基础配置

PC

Router1

Router#configure terminal Router(config)#no logging console Router(config)#int f1/0 Router(config-if)#ip address 192.168.1.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int f1/1 Router(config-if)#ip address 192.168.2.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#ip route 192.168.3.0 255.255.255.0 192.168.2.2

Router2

Router#configure terminal Router(config)#no logging console Router(config)#int f1/0 Router(config-if)#ip address 192.168.3.1 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#int f1/1 Router(config-if)#ip address 192.168.2.2 255.255.255.0 Router(config-if)#no shutdown Router(config-if)#exit Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.2.1

测试

都能访间 Internet

ACL配置

Router1

Router(config)#time-range w Router(config-time-range)#periodic weekdays 9:00 to 12:00 Router(config-time-range)#periodic weekdays 14:00 to 18:00 Router(config-time-range)#exit Router(config)#access-list 106 deny ip 192.168.1.0 0.0.0.255 any time-range w Router(config)#access-list 106 permit ip any any Router(config)#int f1/1 Router(config-if)#ip access-group 106 out

测试

工作时间段(9:00-12:00,14:00-18:00)不能访间 Internet

953

953

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?