本次NAT实验演示中包括源NAT、server nat、域内双向NAT、域间双向NAT

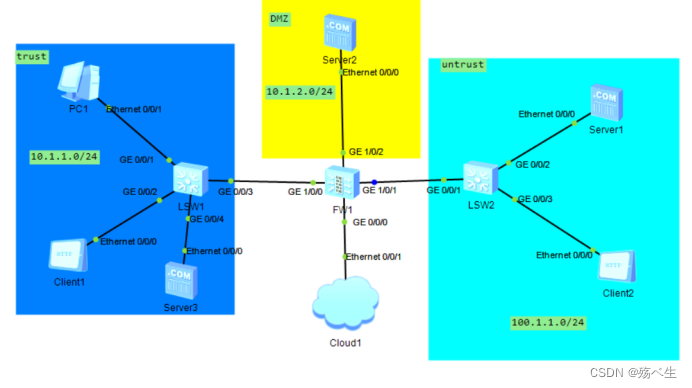

实验拓扑图:

实验的基本配置:

- FW1和Could1的配置以及如何浏览器登录的详解点下面的链接实验中的实验一对此有详细的说明:http://t.csdn.cn/QA8yT

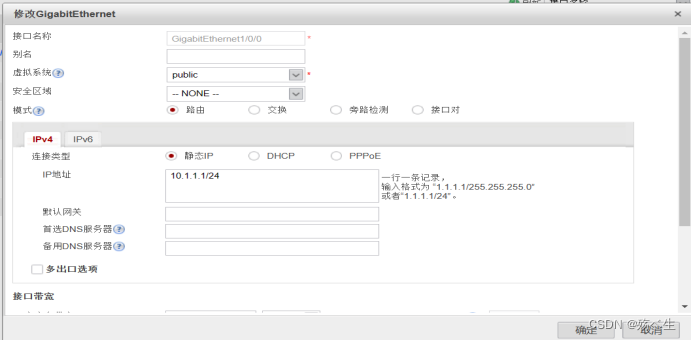

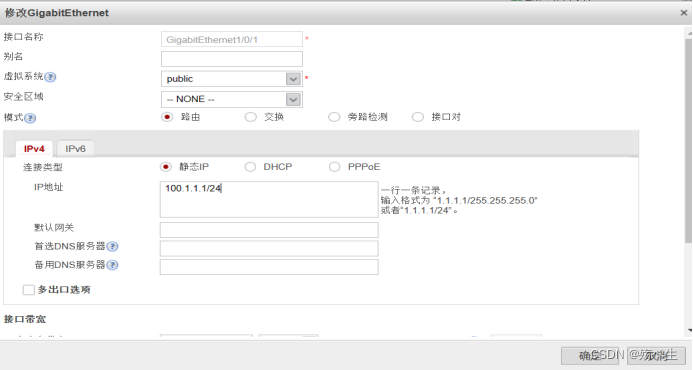

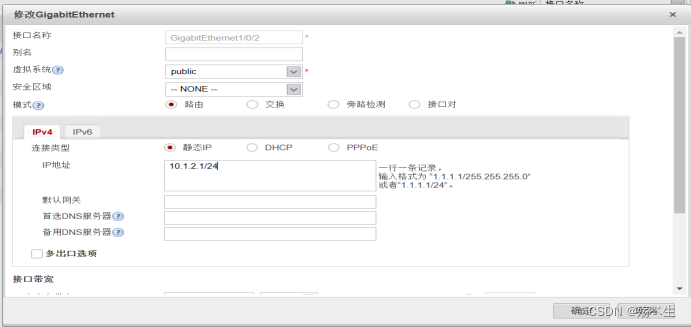

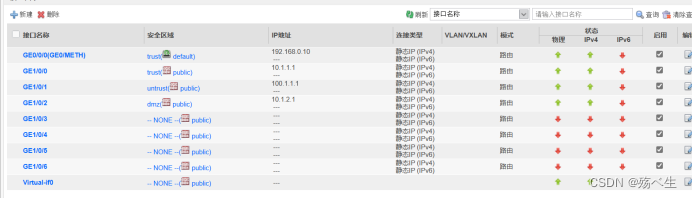

- 防火墙接口上的配置

- GE1/0/0

GE0/0/1

GE1/0/2:

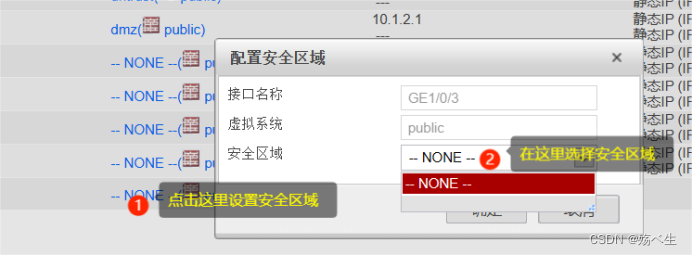

区域划分:

配置结果:

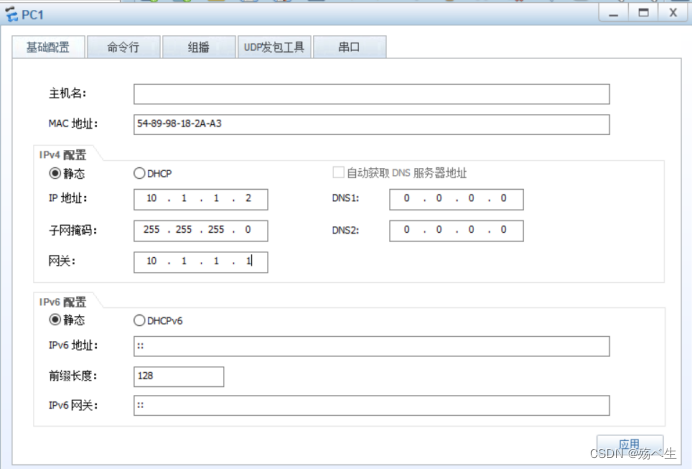

PC1配置

Client1的配置

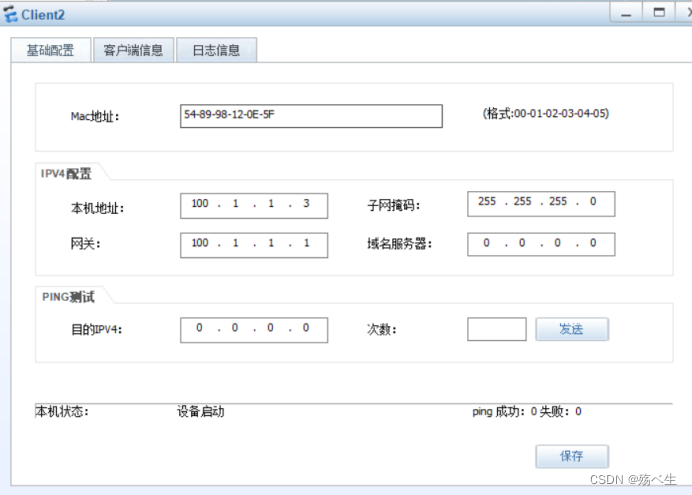

Client2的配置

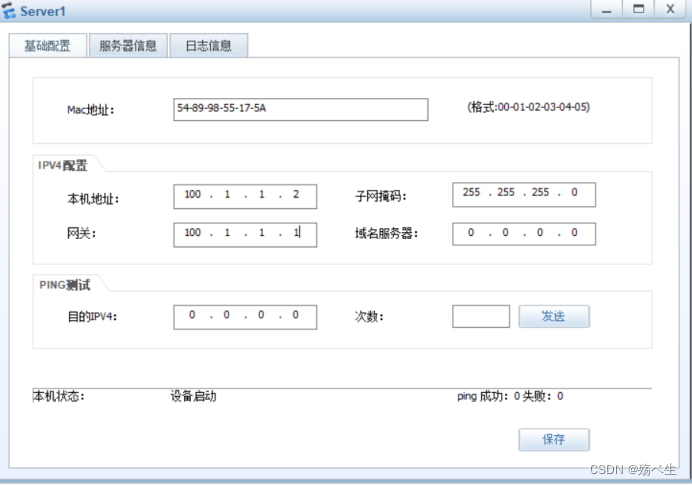

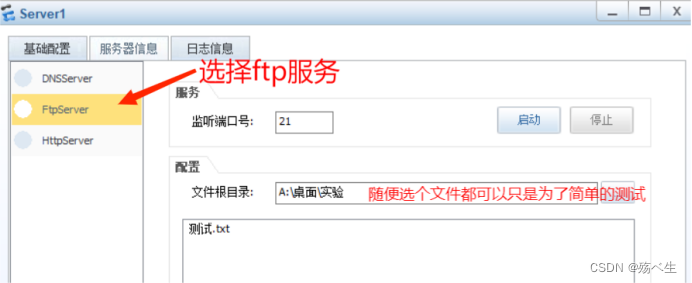

Server1的配置

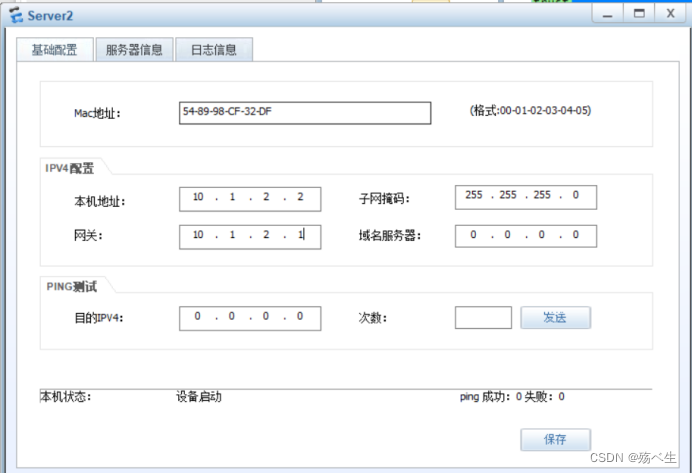

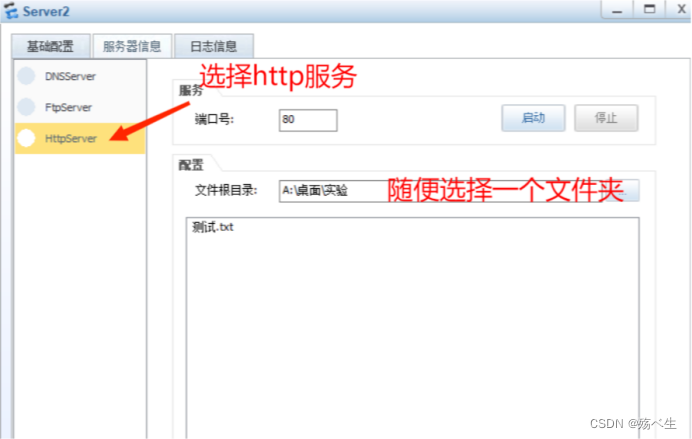

Server2的配置

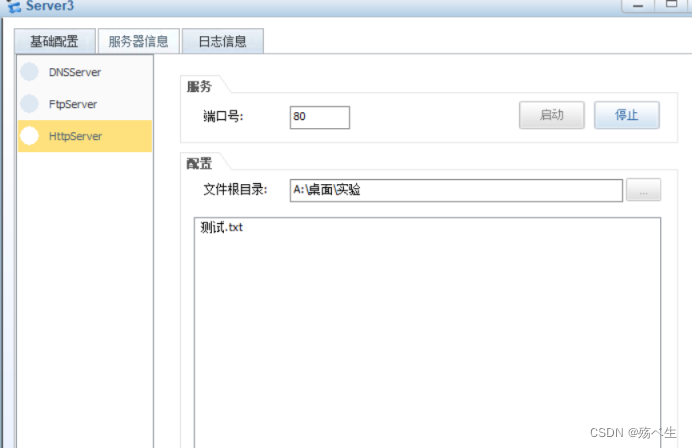

Server3的配置

一、源NAT、server nat的实验测试(以FTP的访问测试为例)

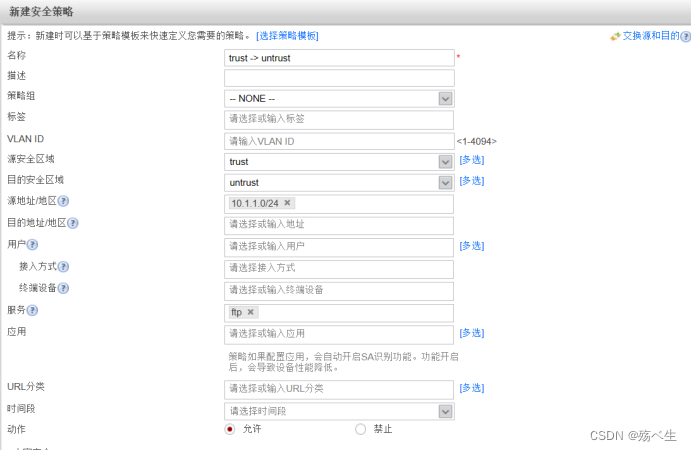

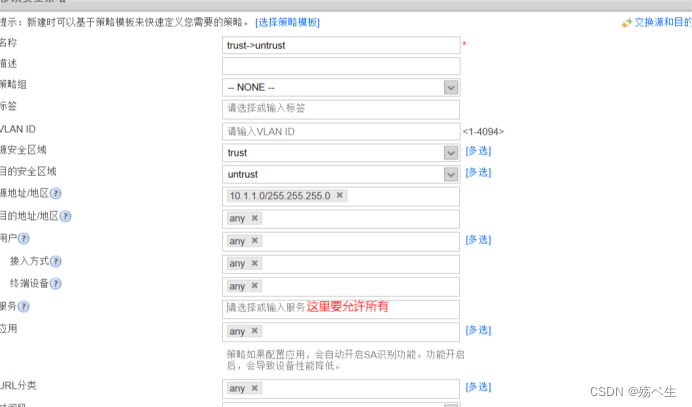

安全策略:

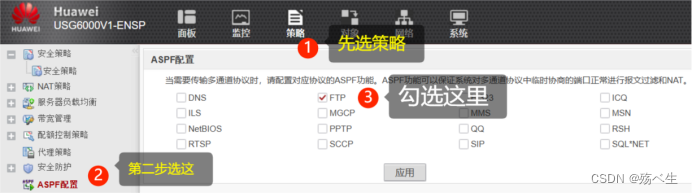

FTP的访问测试

如下图要允许FTP通过

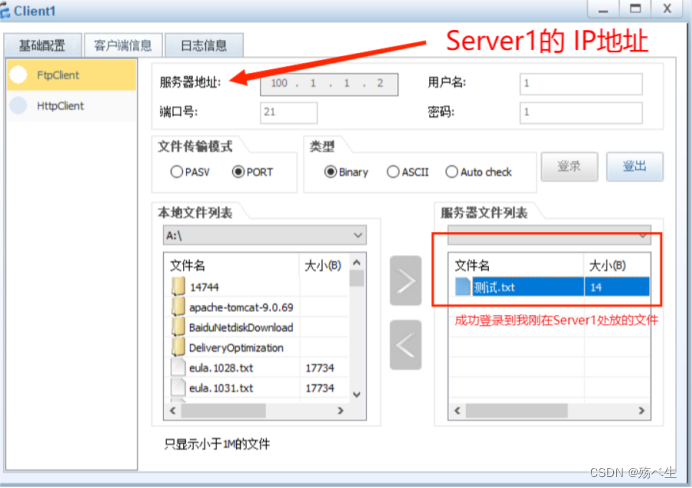

测试:

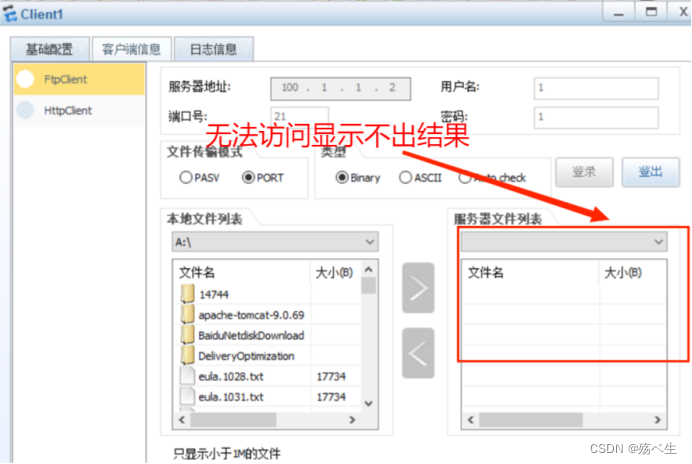

用Client1去登录Server1

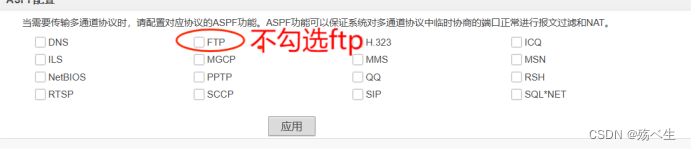

如果不允许FTP通过

再用Client1去登录Server1

二、NAT域间双向转换测试:

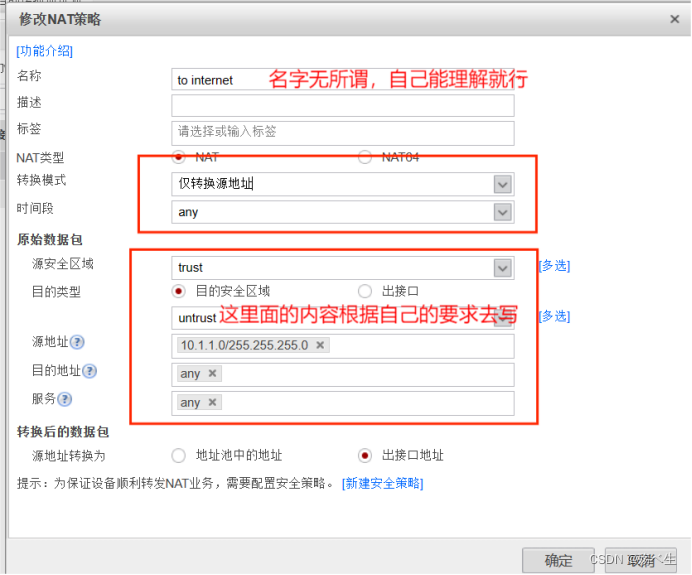

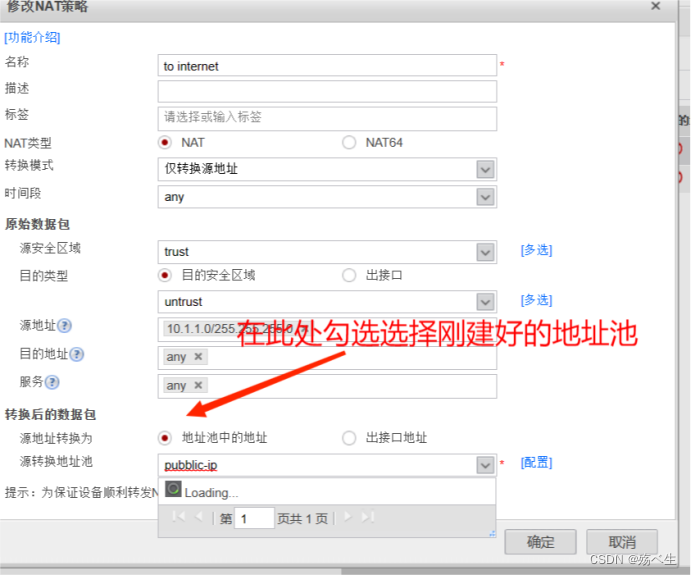

1.NAT策略

策略配置有多个公网IP的源地址转换为选择地址池,一个公网的话选择出接口地址

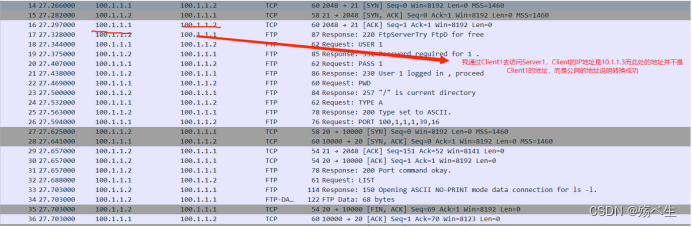

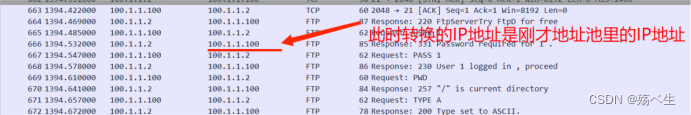

用trust区域上的PC1或Client1去访问untrust上的Server1在FW1上GE1/0/1接口上抓包看是否进行地址转换。

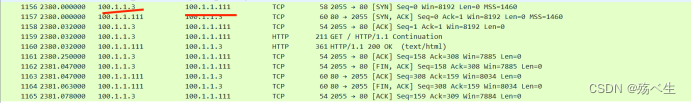

抓包结果:

地址池的建立:

先建立地址池再到NAT策略里的源地址转换为勾选地址池

再用trust区域上Client1去访问untrust上的Server1在FW1上GE1/0/1接口上抓包看数据包上的IP地址

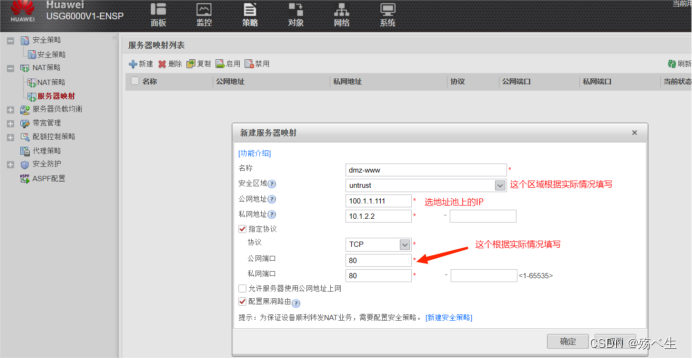

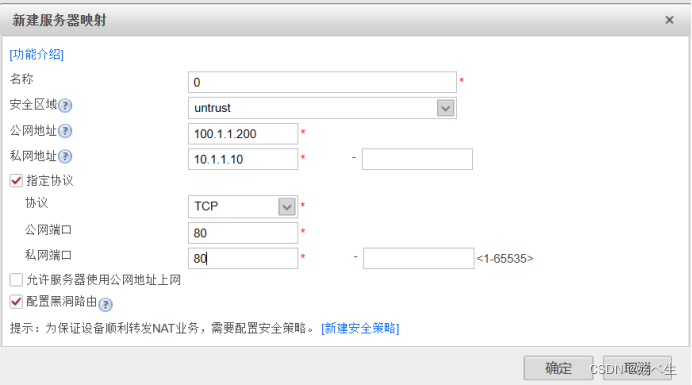

2.服务器映射:

外网访问DMZ

策略:

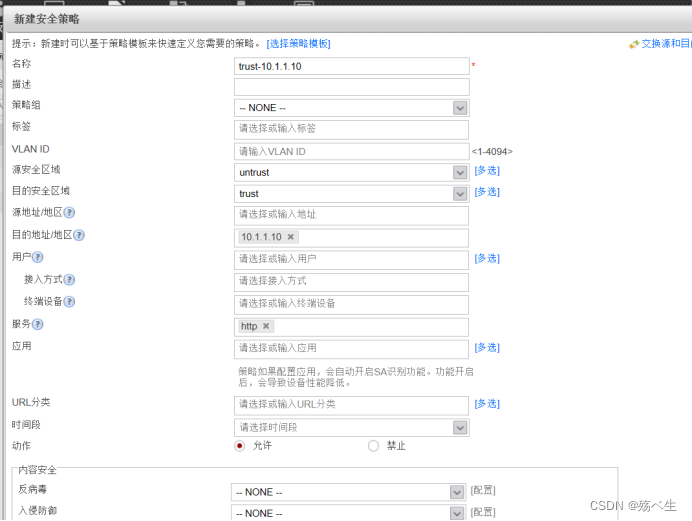

安全策略:

NAT服务器映射策略:

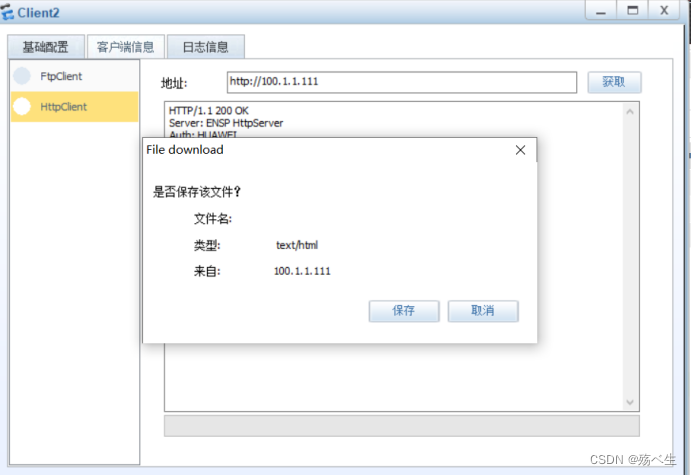

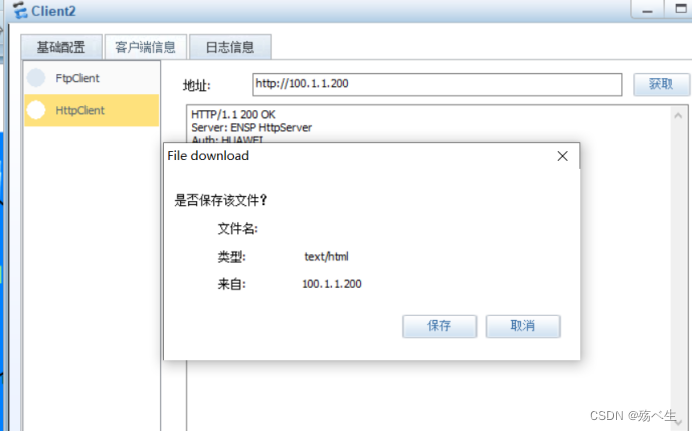

用untrest区域的Client2去访问DMZ区域的Server2并在FW1的GE1/0/1接口上抓包

上图的结果说明访问成功,根据下面的抓包的数据说明实验实现了NAT域间双向转换

三、NAT域内双向转换测试:

NAT策略服务器映射:

安全策略:允许untrust访问trust

分别用Client1和2访问Server3

Client2的结果:

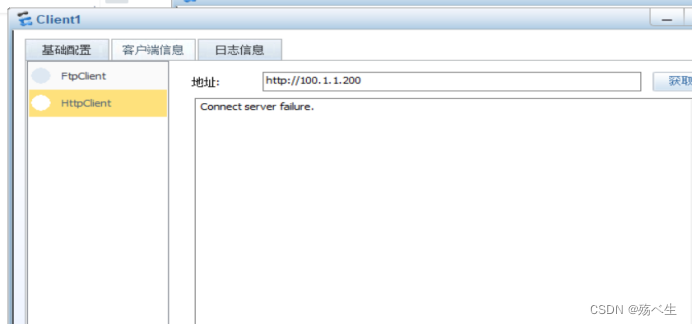

Client1的结果

通过上面个的结果说明NAT映射策略在同一区域通过外网访问自身区域的服务器是有问题的所以此时用NAT域内双向转换来解决这个问题

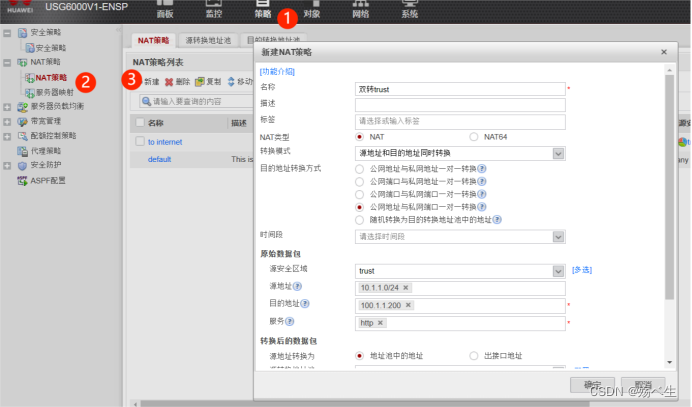

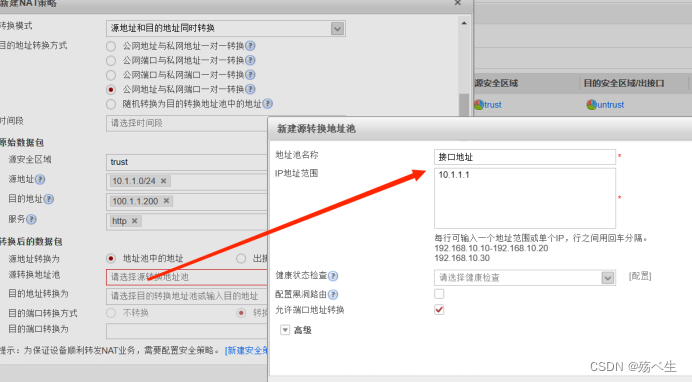

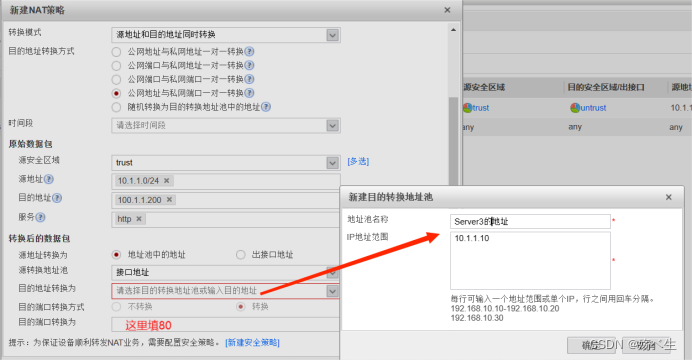

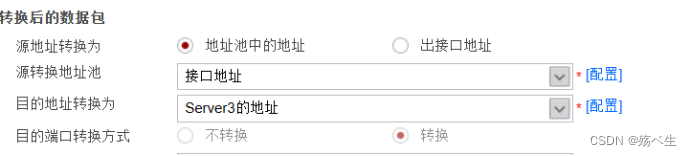

NAT策略:

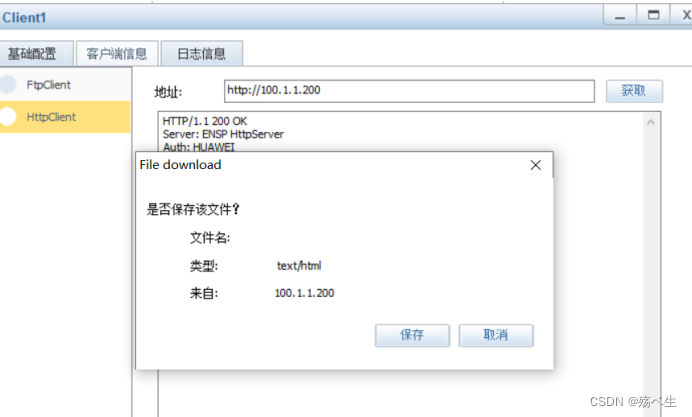

此时再用Client1去访问Server3的结果

此时再用Client1去访问Server3的结果

上图访问成功的结果证明了NAT域内双向转换的实现

1537

1537

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?