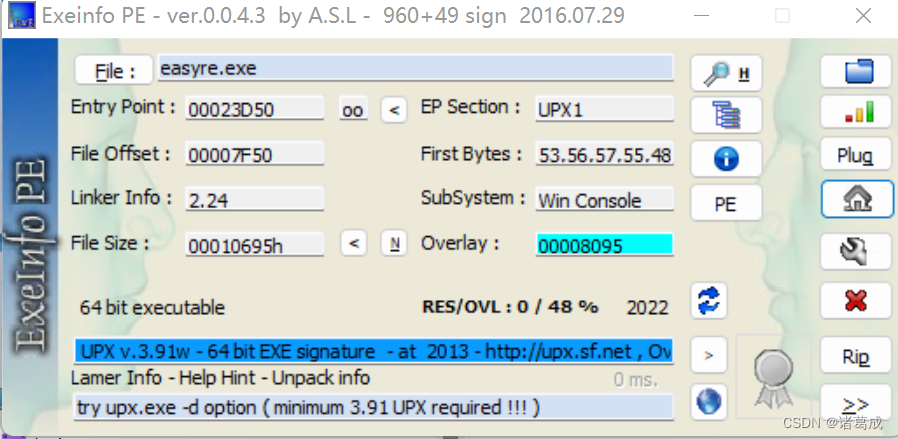

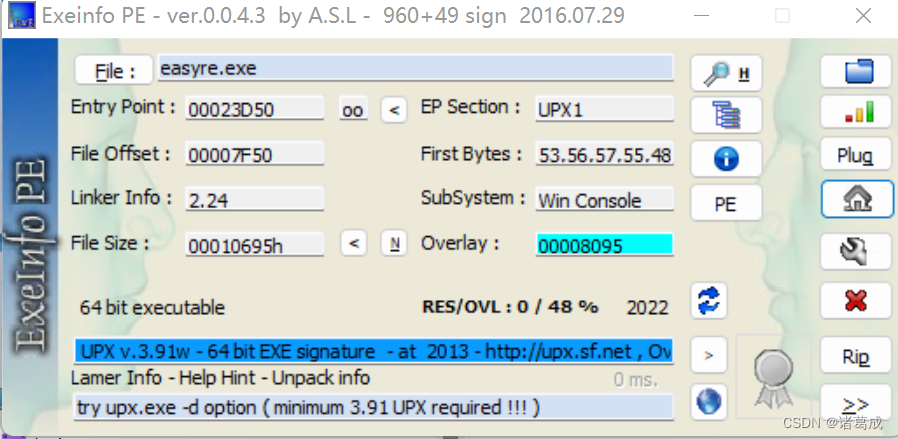

查壳,发现是UPX壳

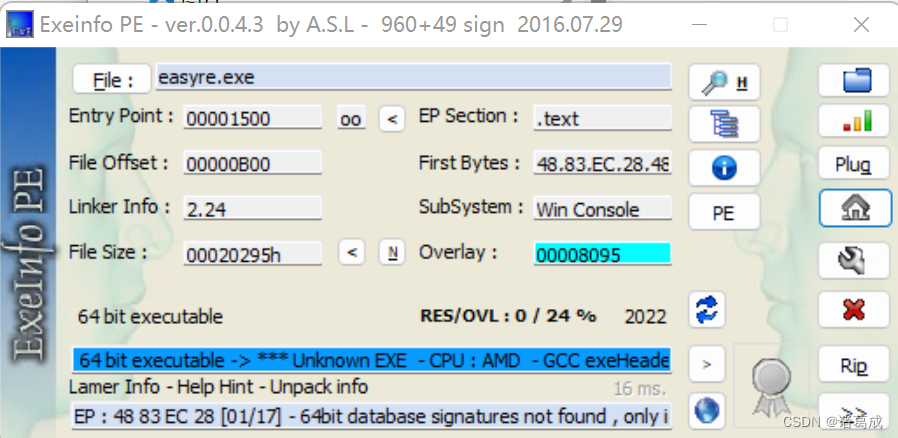

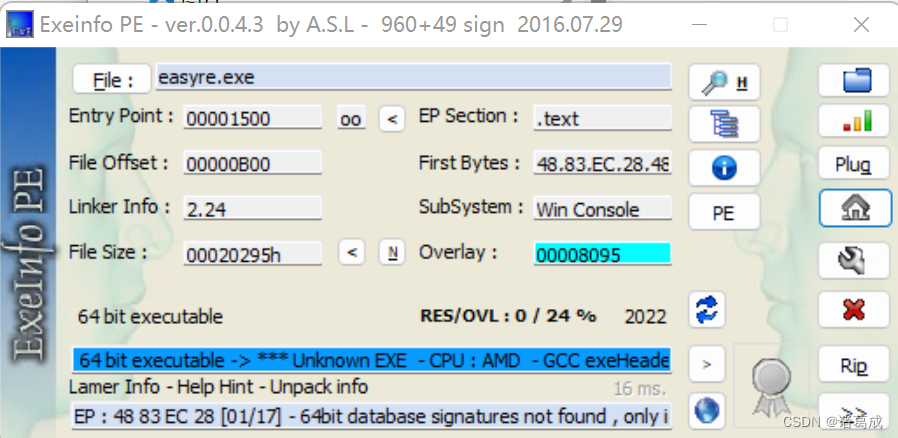

脱壳,命令upx -d 路径

脱壳成功

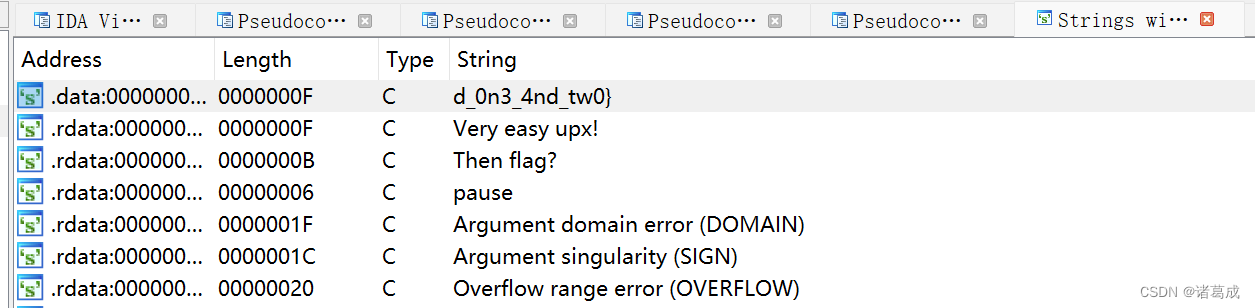

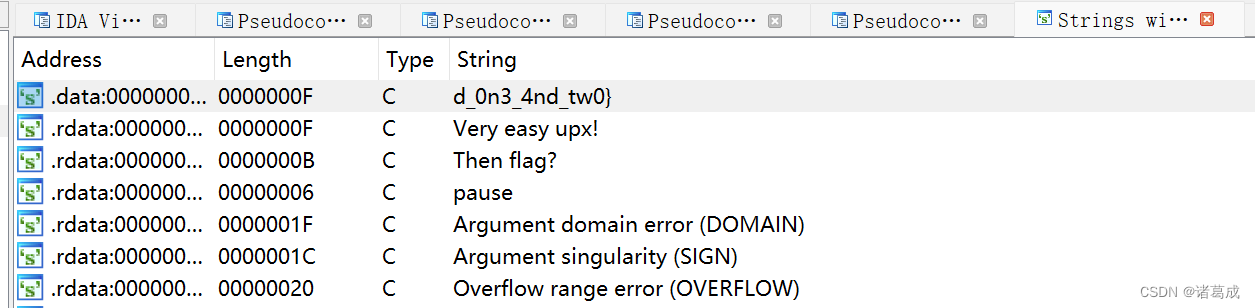

拖进IDA,静态分析,shift+F12查看字符串,d_0n3_4nd_tw0}猜是flag的一部分。转到汇编代码阶段,能看到是part2,所以还有一部分没给出来,function。

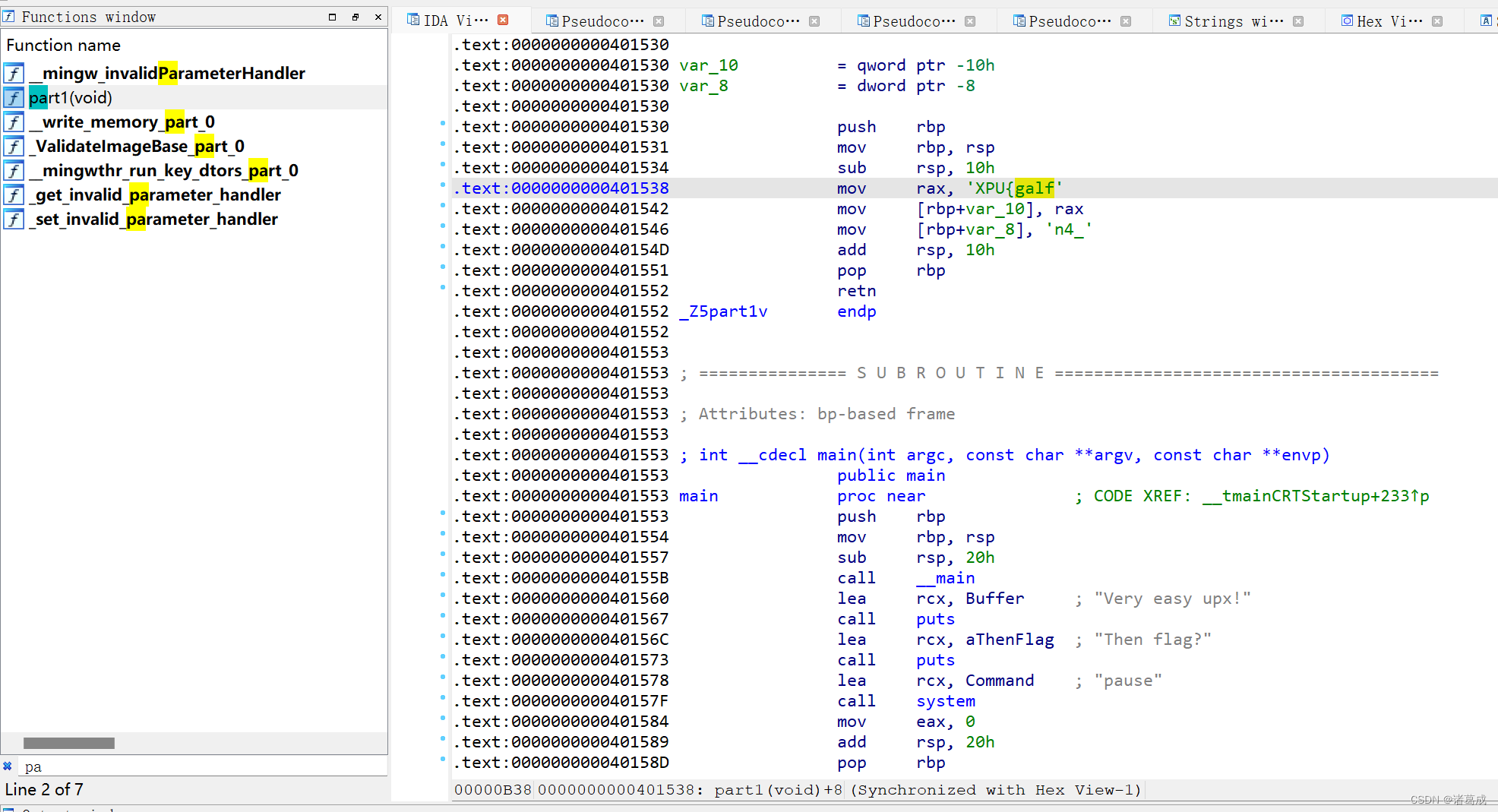

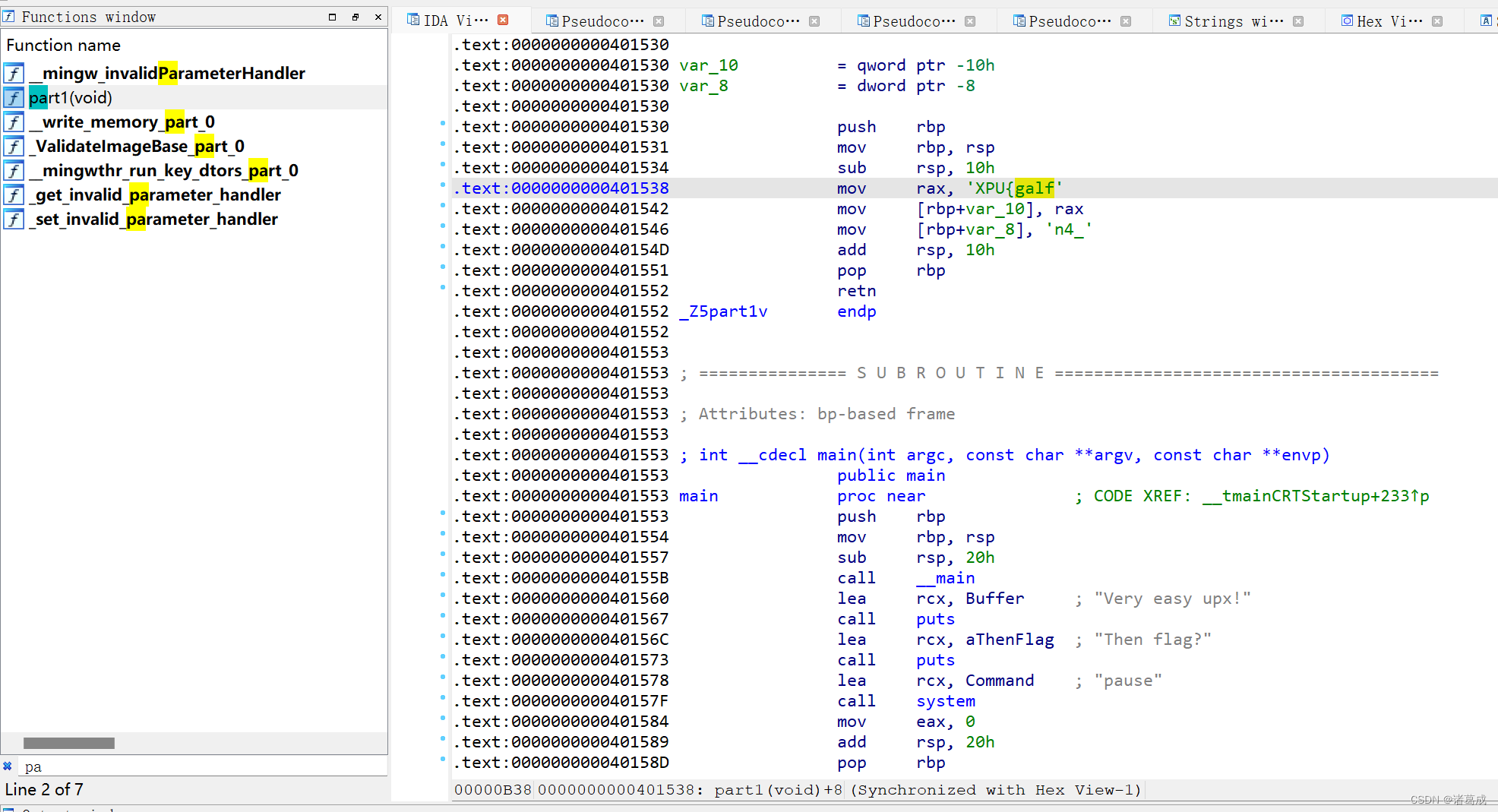

直接搜索part,进入汇编代码阶段,能看到

对数据进行转为十六进制,R。分析汇编就知道数据是放在栈上的,以小端序存储方式存储(高位字节放高地址,低位字节放低地址)。

最后flag{UPX_4n_d_0n3_4nd_tw0}

查壳,发现是UPX壳

脱壳,命令upx -d 路径

脱壳成功

拖进IDA,静态分析,shift+F12查看字符串,d_0n3_4nd_tw0}猜是flag的一部分。转到汇编代码阶段,能看到是part2,所以还有一部分没给出来,function。

直接搜索part,进入汇编代码阶段,能看到

对数据进行转为十六进制,R。分析汇编就知道数据是放在栈上的,以小端序存储方式存储(高位字节放高地址,低位字节放低地址)。

最后flag{UPX_4n_d_0n3_4nd_tw0}

65

65

1万+

1万+

631

631

1559

1559

348

348

511

511

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?