任务实施:

E115-经典赛题-漏洞扫描与利用任务环境说明:

服务器场景:

服务器场景:p9_kali-7(用户名:root;密码:toor)

服务器场景操作系统:Kali Linux 192.168.1.102

服务器场景:p9_ws03-5(用户名:administrator;密码:123456)

服务器场景操作系统:Microsoft Windows2003 Server 192.168.1.115

网络拓扑

实战

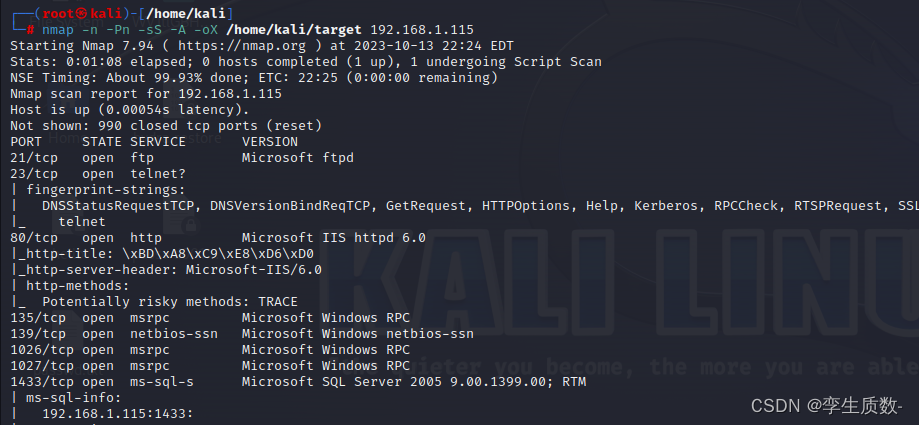

通过本地PC中渗透测试平台Kali对服务器场景server2003以半开放式不进行ping的扫描方式并配合a,要求扫描信息输出格式为xml文件格式,从生成扫描结果获取局域网(例如172.16.101.0/24)中存活靶机,以xml格式向指定文件输出信息(使用工具NMAP,使用必须要使用的参数),并将以xml格式向指定文件输出信息必须要使用的参数作为FLAG提交;

进入kali命令控制台中使用命令

nmap –n –Pn –sS –A –oX target 172.16.1.0/24扫描局域网中存活的靶机,并导出为xml格式,由于扫描的速度很慢,我们这里这针对靶机一个ip进行扫描。

nmap –n –Pn –sS –A –oX /home/kali/target 192.168.1.115

本题提交Flag:【 oX 】

根据第一题扫描的回显信息分析靶机操作系统版本信息,将操作系统版本信息作为FLAG提交;

根据上面回显的结果:

本题提交Flag:【 Microsoft Windows XP|2003 】

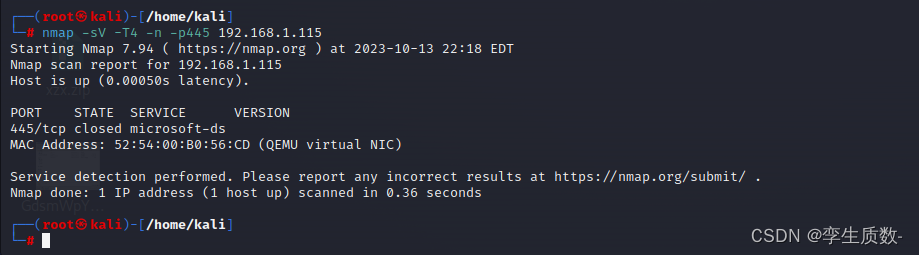

根据第一题扫描的回显信息分析靶机服务开放端口,分析开放的服务,并将共享服务的开放状态作为FLAG提交;

通过回显结果没有发现445端口对应的服务状态,我们再次使用命令nmap -sV -T4 -n -p445 172.16.1.6对445端口的服务进行扫描:

nmap -sV -T4 -n -p445 192.168.1.115

发现该服务的状态为closed

本题提交Flag:【 closed 】

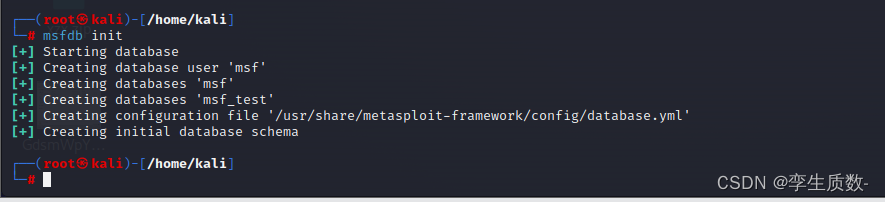

在本地PC的渗透测试平台Kali中,使用命令初始化msf数据库,并将使用的命令作为FLAG提交;

使用命令msfdb init 初始化msf数据库

msfdb init

本题提交Flag:【 msfdb init 】

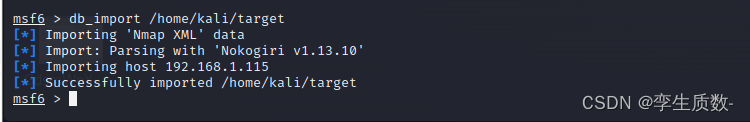

在本地PC的渗透测试平台Kali中,打开msf,使用db_import将扫描结果导入到数据库中,并查看导入的数据,将查看导入的数据要使用的命令作为FLAG提交;

首先使用命令msfconsole打开渗透测试平台

然后使用命令db_import /root/target,导入之前扫描后导入到xml文件的的结果

db_import /home/kali/target

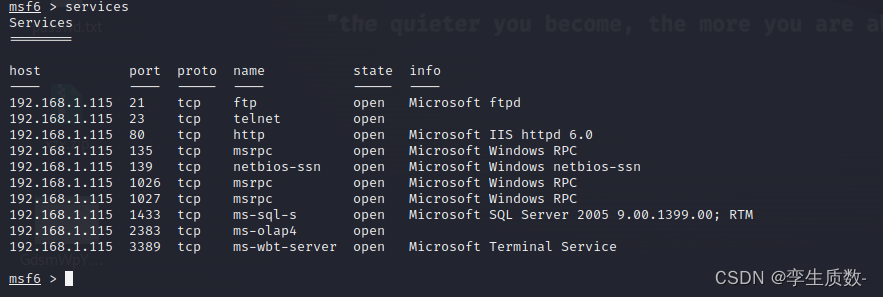

再使用命令services查看所导入的数据

services

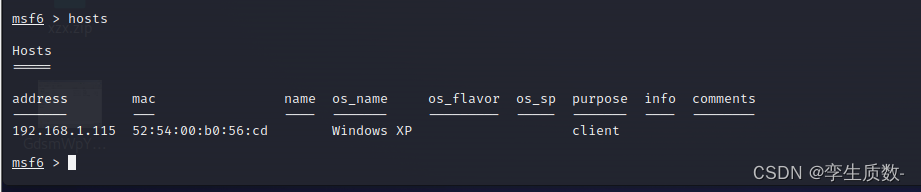

最后使用命令hosts查看主机的数据

hosts

本题提交Flag:【 hosts 】

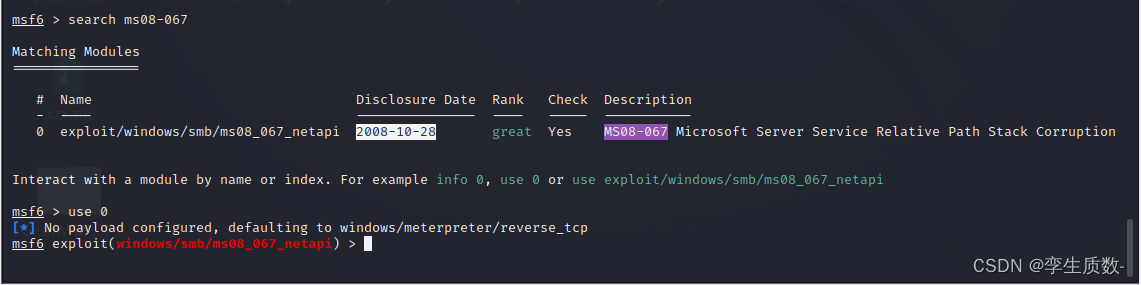

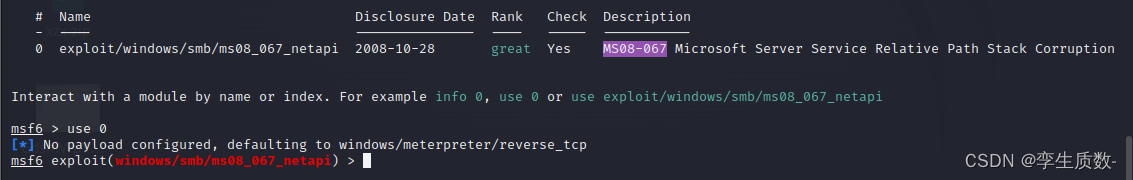

在msfconsole使用search命令搜索MS08067漏洞攻击程序,并将回显结果中的漏洞时间作为FLAG提交;

使用命令search ms08_067来搜索ms08_067漏洞利用模块。

本题提交Flag:【 2008-10-28 】

在msfconsole中利用MS08067漏洞攻击模块,将调用此模块的命令作为FLAG提交;

使用命令use exploit/windows/smb/ms08_067或use 0 来调用漏洞利用模块

use exploit/windows/smb/ms08_067

本题提交Flag:【 use exploit/windows/smb/ms08_067_netapi 】

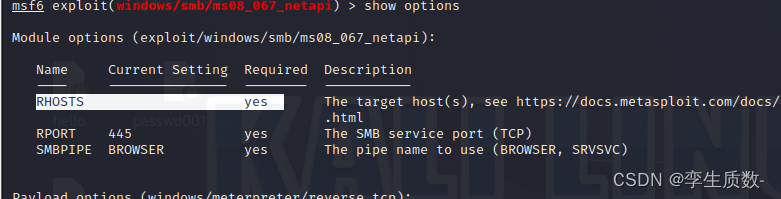

在上一步的基础上查看需要设置的选项,并将回显中需设置的选项名作为FLAG提交;

show options

本题提交Flag:【 RHOSTS 】

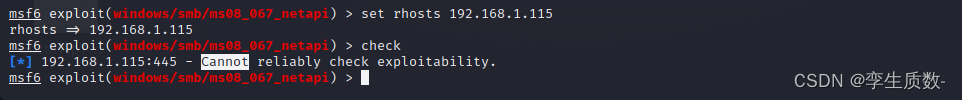

使用set命令设置目标IP(在第8步的基础上),并检测漏洞是否存在,将回显结果中第一个单词作为FLAG提交;

使用命令set RHOST 172.16.1.6设置远程靶机地址,并使用命令check检测漏洞是否存在。

set RHOST 192.168.1.115

check

本题提交Flag:【 Cannot 】

实验结束,关闭虚拟机。

970

970

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?