案情

2023年初,某地公安机关抓获一个网络诈骗技术嫌疑人,公安机关在扣押嫌疑人后,对嫌疑人手机进行数据提取,在提取完成分析发现嫌疑人将通话记录及短信记录进行了删除,根据嫌疑人交代,其在删除通话及短信记录前使用过同伙编写的测试软件,该安卓程序会读取通话及短信记录并存放到手机中。由于通话和短信记录对案件很重要,请参赛队员分析手机镜像及对应apk,完成取证题目。

案情是做取证很关键的,这次是后面才注意到的,开始比赛没有仔细看

检材链接:https://pan.baidu.com/s/1RsF5qluBJhOf7o6HZwR54Q?pwd=ivsz容器密码:2023@QAX#LMB*PGS-9.16

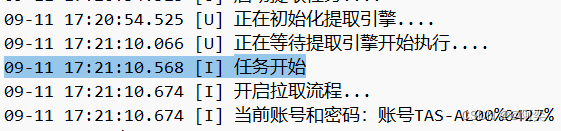

1、检材数据开始提取是今年什么时候?(答案格式:04-12 13:26)

09-11 17:21

我们在log.log里面找到的,这里我们需要注意一下,不要填成最开始的那个了,也要注意一下格式

2、嫌疑人手机SD卡存储空间一共多少GB?(答案格式:22.5)

24.32

也是在这个文件中找到的

3、嫌疑人手机设备名称是?(答案格式:adfer)

sailfish

也是在这个文件中

4、嫌疑人手机IMEI是?(答案格式:3843487568726387)

352531082716257

在盘古石中找到的,这里也证明我们前面的是正确的,这里要把后面那个符号去掉

5、嫌疑人手机通讯录数据存放在哪个数据库文件中?(答案格式:call.db)

contacts.db

找到通讯录就可以了

6、嫌疑人手机一共使用过多少个应用?(答案格式:22)

206

这里在做题的时候,刚开始不知道要填哪一个,后面是在应用列表中发现多的那个是删除过的,所以后面也要加上,但是仔细看了应用列表里面的,有重复的应用名,最后填的时候还是考虑删除重复的,但是错了,也不知道为什么

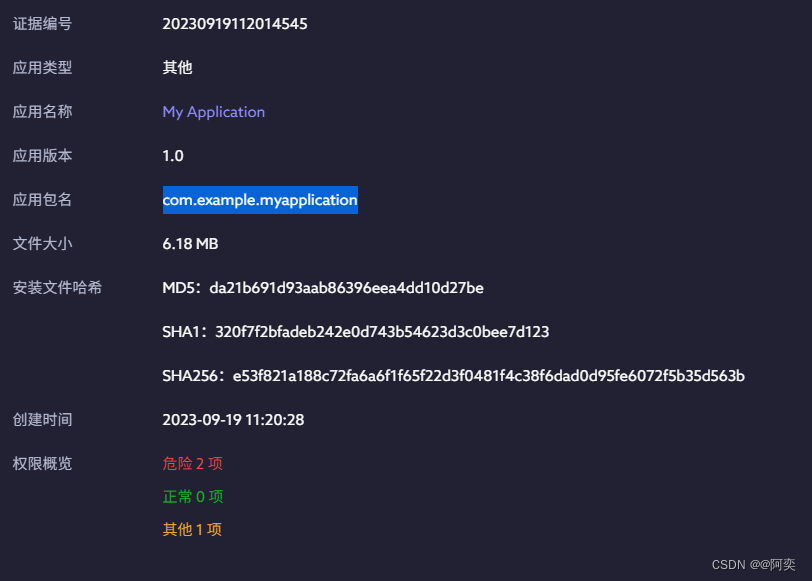

7、测试apk的包名是?(答案格式:con.tencent.com)

com.example.myapplication

先略过com.android和com.google开头的,找到My Application,找到apk,在雷电里面就可以看到了

8、测试apk的签名算法是?(答案格式:AES250)

SHA256withRSA我们是在jadx里面找到的,刚开始的时候我们是在详细信息里面看到的,但是

SHA256-RSA,最后填了带with的,这里不知道为什么第二个不对了

9、测试apk的主入口是?(答案式:com.tmp.mainactivity)

com.example.myapplication.Mainactivity我们在雷电的详细信息里面找到的,但是我们要注意的是后面的mainactivity的首字母要大写

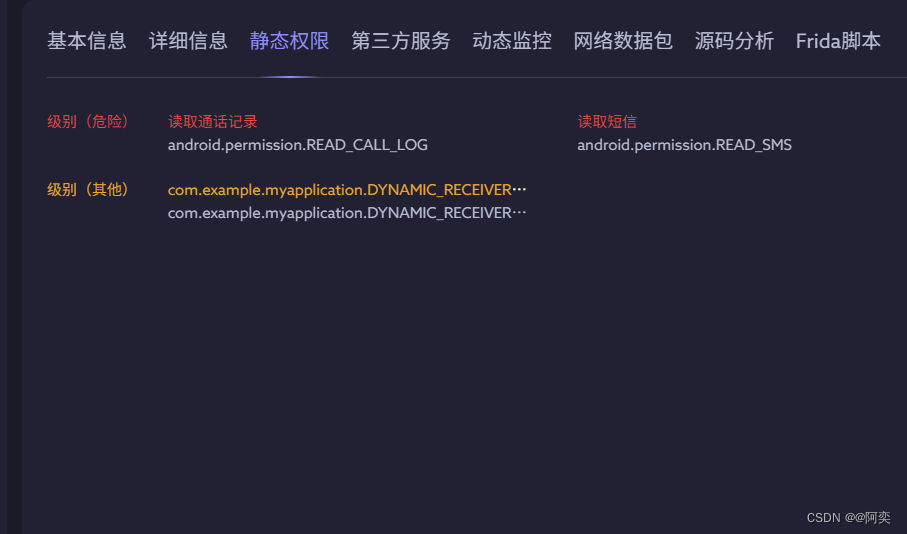

10、测试apk一共申请了几个权限?(答案格式:7)

3

这一次是在静态权限里面找到的

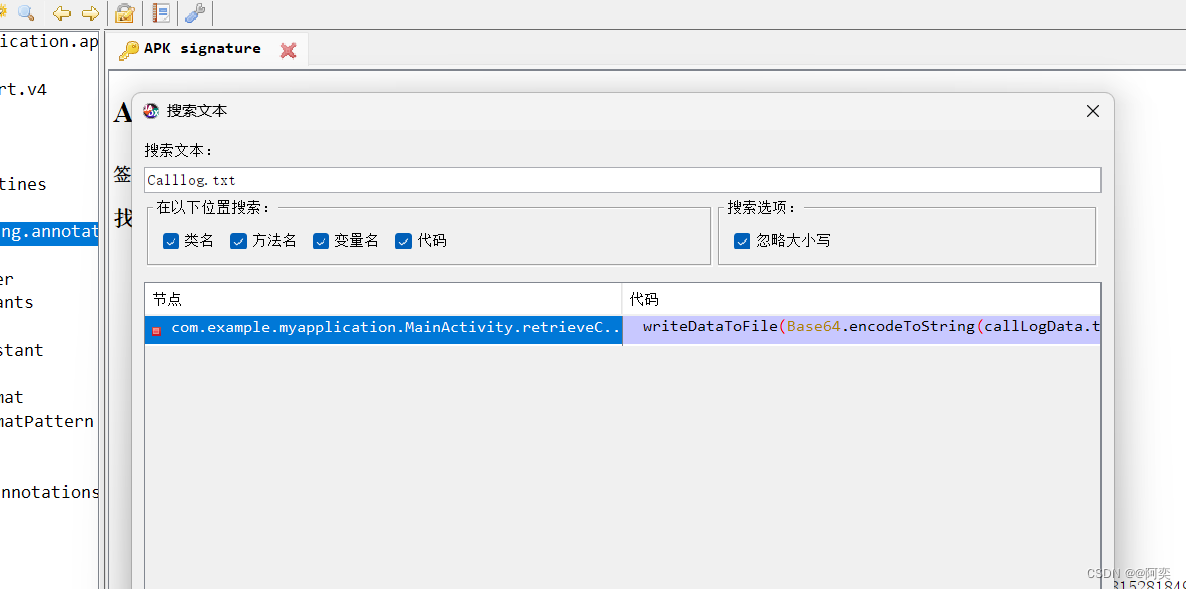

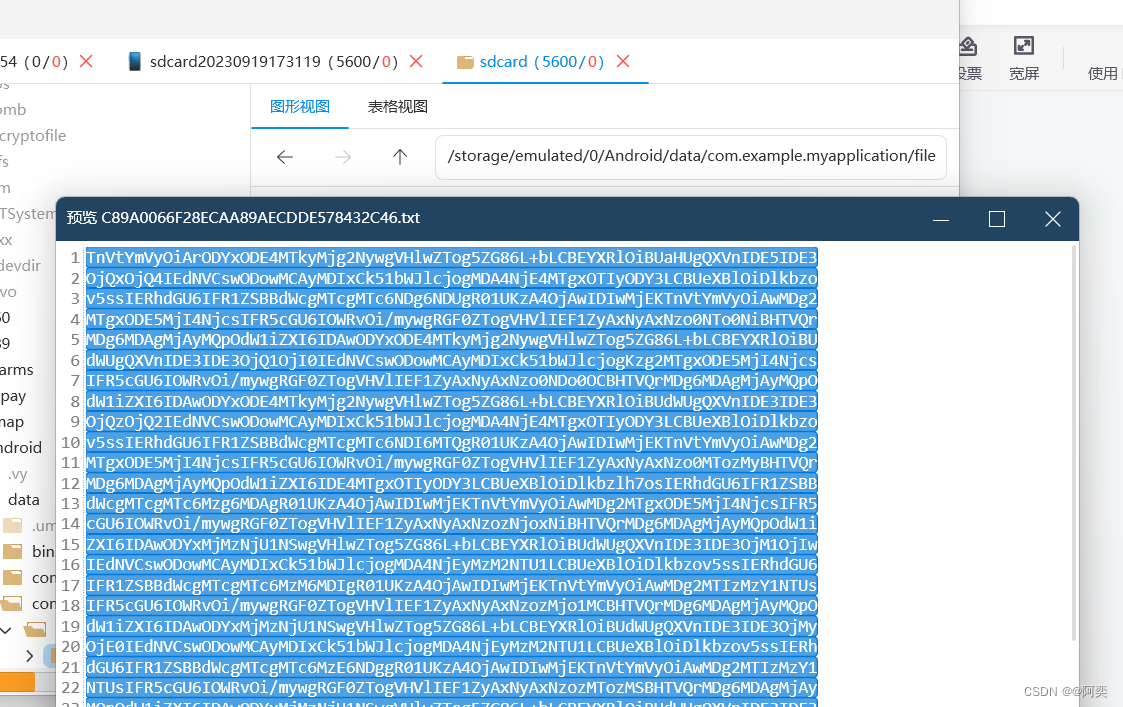

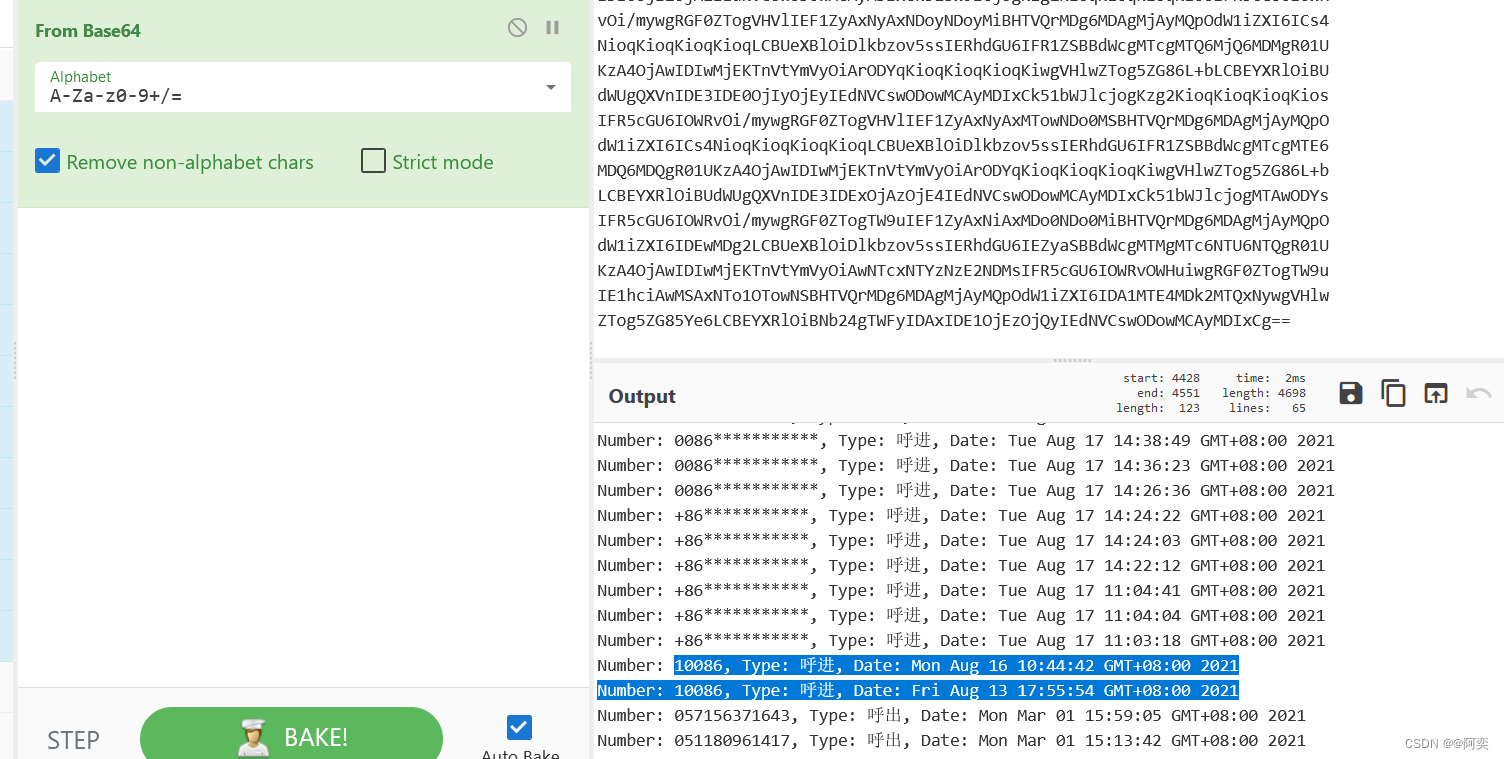

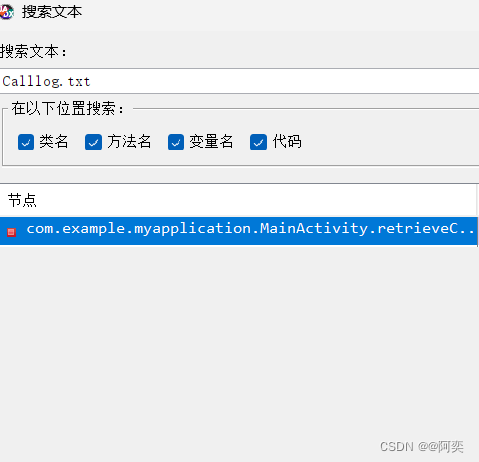

11、测试apk对Calllog.txt文件内的数据进行了什么加密?(答案格式:DES)

BASE64

我们是在jadx里面找到的,这里我们需要搜索一下就可以找到这个文件了,就可以看到是base64加密了,但是做题的时候我认为它只是一种编码方式,然后就填了另外一个。比赛之后调整了规则,大小写都可以了。

12、10086对嫌疑人拨打过几次电话?(答案格式:5)

前面我们知道了文件的路径,然后就去找到它,然后就可以导出,又知道它是base64编码,就可以解码了。这几道题都是相互联系的。

2

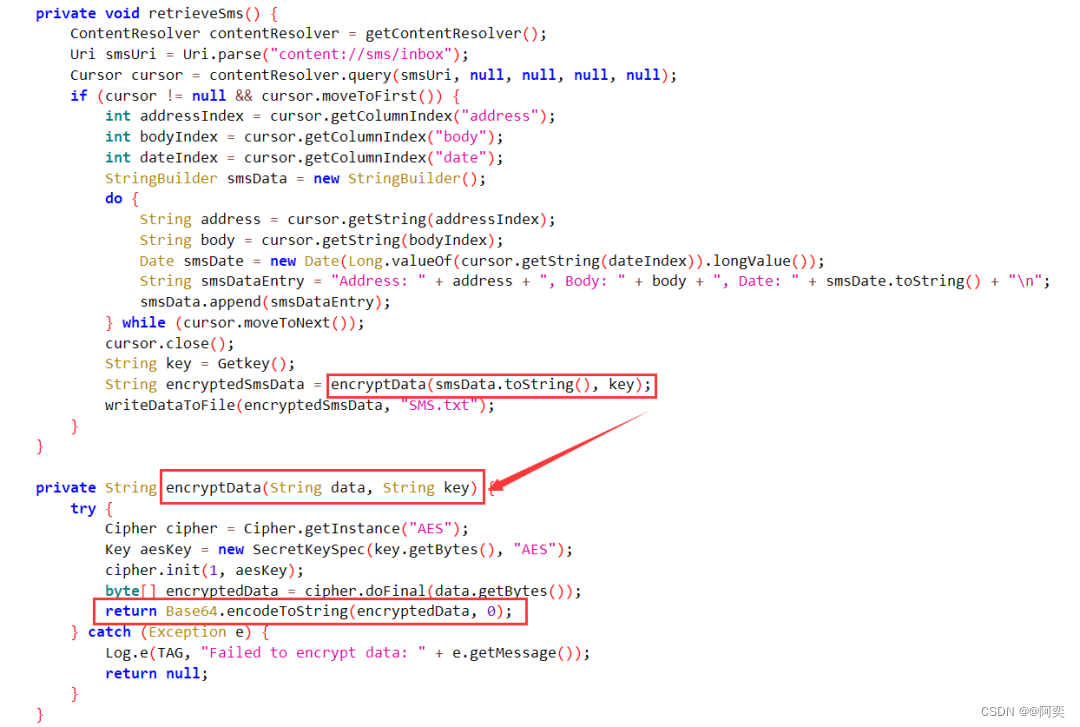

13、测试apk对短信记录进行了几次加密?(答案格式:5)

2

找到这个文件的路径,然后顺着找到就会发现是AES+base64加密了

14、测试apk对短信记录进行加密的秘钥是?(答案式:slkdjlfslskdnln)

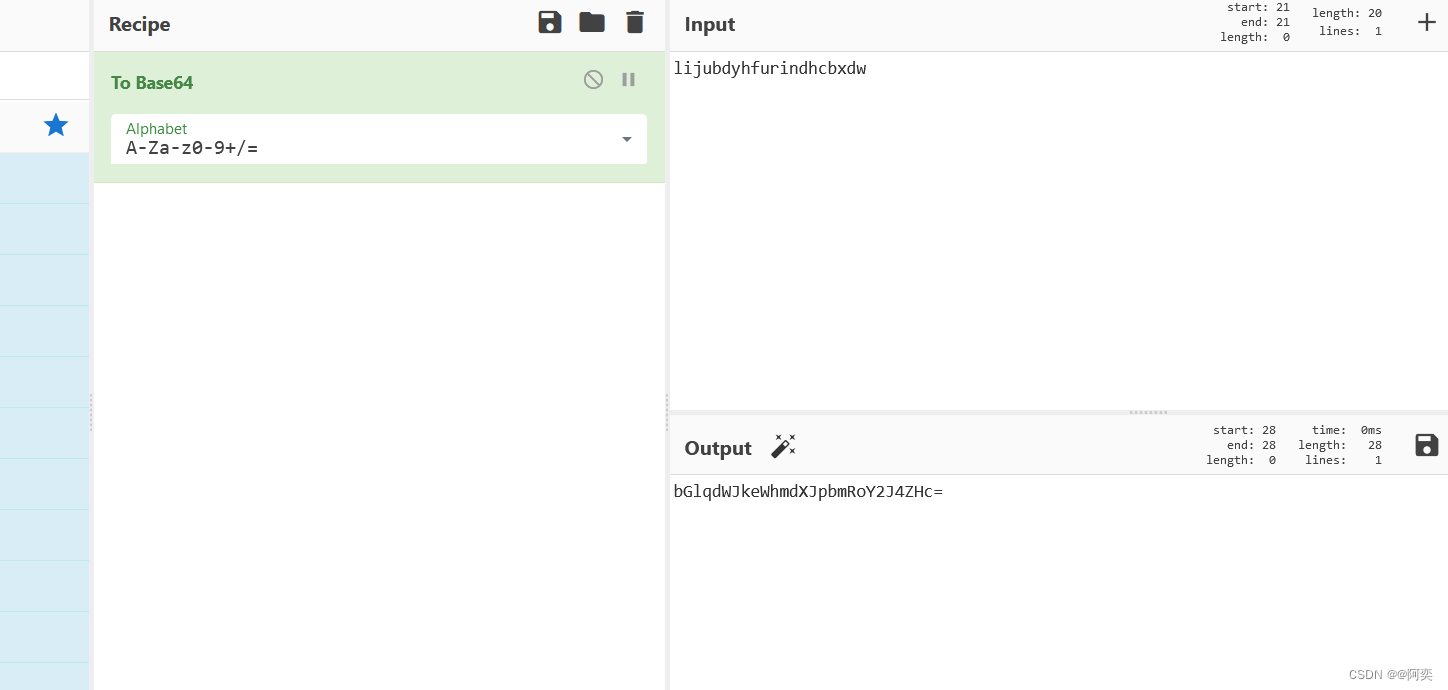

bglqdwjkewhmdxjp

看到这里我们是想直接去找出来的,但是后面觉得这个思路是不对的,需要换一个思路

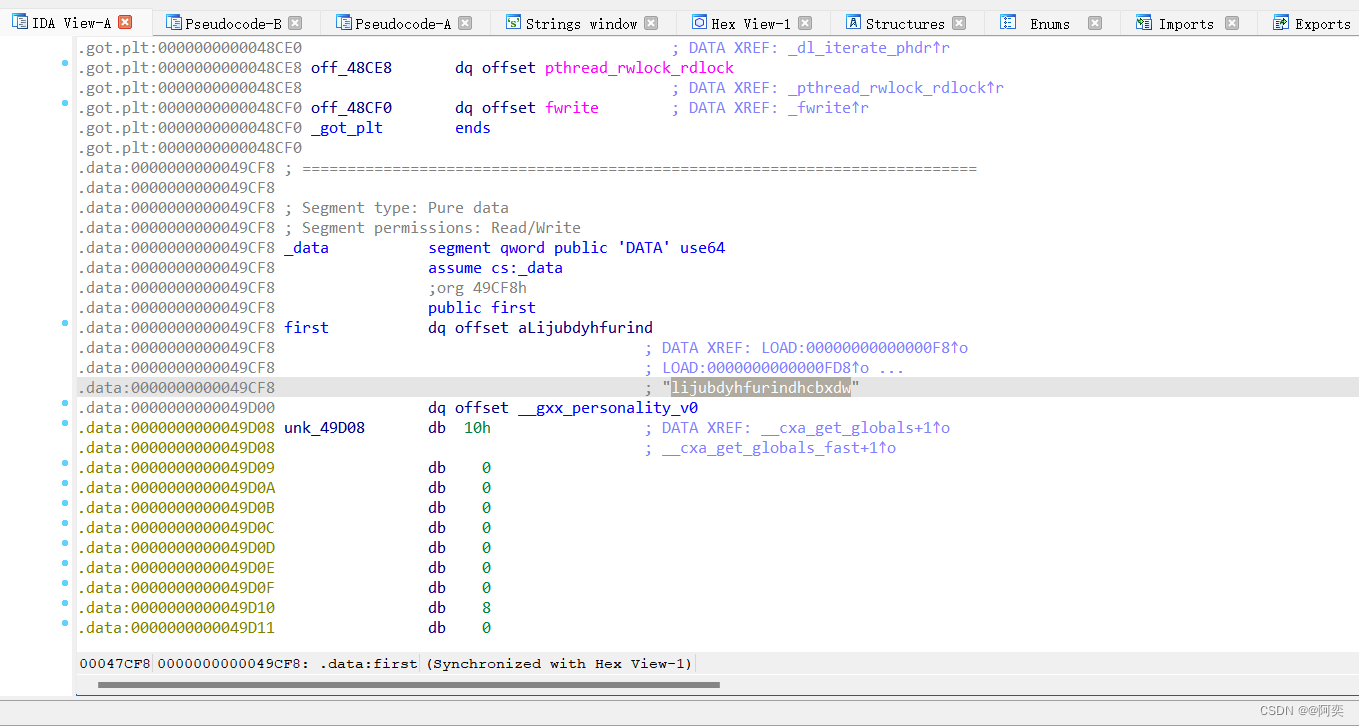

我们需要找到myapplication,将其修改为zip后缀,在里面就可以找到libmyapplication.so文件,用IDA打开它在字符串中找到Getkey,双击进去之后,搜索first,将其进行base64编码,取前面的16位

15、嫌疑人在2021年登录支付宝的验证码是?(答案格式:3464)

15、嫌疑人在2021年登录支付宝的验证码是?(答案格式:3464)

9250

将前面的16位拿去解密SMS.txt文件

2232

2232

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?